Verifizierte KI-Zusammenfassung ◀▼

Richten Sie Single-Sign-On (SSO) für Amazon Connect und Contact Center mit AWS als SAML-Identitätsanbieter ein. Konfigurieren Sie SAML-Anwendungen im AWS IAM Identity Center und stellen Sie sicher, dass diese sich im selben AWS-Konto wie Ihre Organisation befinden. Bei Amazon Connect können Sie Berechtigungen anhand von Service-Control-Richtlinien verwalten. Konfigurieren Sie für das Contact Center den Cognito-UserPool und geben Sie den Identitätsanbieter für die Agentenauthentifizierung an.

Sie können Amazon Connect und Zendesk für Contact Centermit AWS als SAML-basiertem Identitätsanbieter für SSO konfigurieren. Für Amazon Connect und das Contact Center ist jeweils eine SAML-Anwendung erforderlich. Die erforderlichen SAML-Anwendungen werden im AWS IAM Identity Center erstellt und konfiguriert.

In diesem Beitrag wird davon ausgegangen, dass AWS-Organisationen und IAM Identity Center bereits in einem separaten AWS-Konto (und möglicherweise in einer anderen Region) in Ihrer AWS-Organisation eingerichtet sind. Die SAML -Anwendungen müssen im AWS IAM Identity Center in demselben Konto erstellt werden, in dem Ihre AWS-Organisation eingerichtet ist. Bevor Sie beginnen, stellen Sie sicher, dass Sie entweder Zugriff auf diese Umgebung haben oder dass jemand mit den erforderlichen Zugriffsberechtigungen beim Erstellen der SAML-Anwendungen helfen kann.

Konfigurieren von SSO für Amazon Connect

Um Single-Sign-On (SSO) für Amazon Connect einzurichten, müssen Sie eine SAML-Anwendung im IAM Identity Center konfigurieren, das sich häufig in einem separaten AWS-Konto und einer separaten Region befindet. Der Identitätsanbieter, die Rolle und die Richtlinie müssen jedoch im selben AWS-Konto eingerichtet sein wie Amazon Connect. Weitere Informationen finden Sie in der Dokumentation zu Amazon Connect: Konfigurieren von Amazon Connect SSO mit AWS als Identitätsanbieter beschreibt ausführlich, wie Sie Amazon Connect SSO mit AWS als Identitätsanbieter konfigurieren.

Es empfiehlt sich, Service-Control-Richtlinien (SCPs) zu verwenden, um Berechtigungen für Benutzer und Rollen in Amazon Connect zu verwalten, wichtige Ressourcen zu schützen und die Sicherheit Ihres Systems zu verbessern. Weitere Informationen finden Sie unter Bewährte Sicherheitspraktiken für Amazon Connect.

Das folgende Beispiel zeigt eine SCP, mit deren Hilfe Sie die Löschung der Amazon Connect-Instanz und der dazugehörigen Rolle verhindern können:

<pre><code class="language-json">

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>Konfigurieren von SSO für das Contact Center

Um Single-Sign-On (SSO) für Contact Center einzurichten, müssen Sie den Cognito-UserPool so konfigurieren, dass er eine SAML-Anwendung zur Anmeldung verwendet. Verwenden Sie dazu den Cognito-UserPool, der mit der Zendesk-Vorlage für Contact Center CloudFormation erstellt wurde.

Der Prozess umfasst folgende Schritte:

Erfassen der erforderlichen Cognito-UserPool-Details

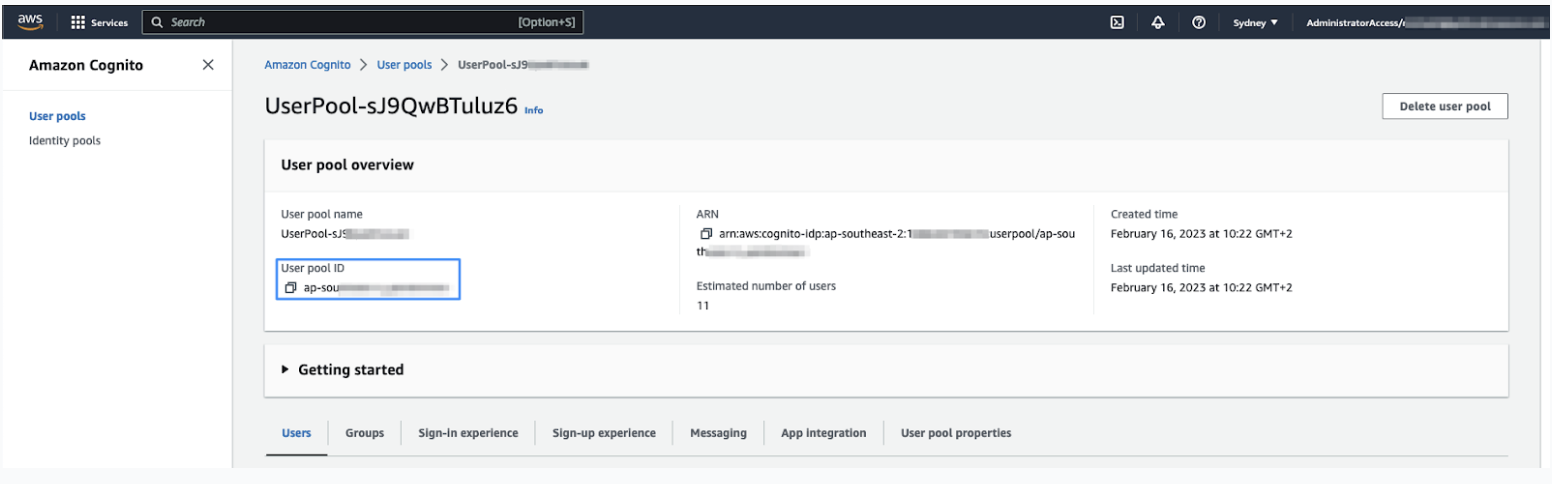

Der erste Schritt zur Einrichtung von Single-Sign-On (SSO) für Zendesk für Contact Center besteht darin, die erforderlichen Cognito UserPool-Details zu erfassen .

- Melden Sie sich bei dem AWS Konto an, in dem der CloudFormation-Stack für Zendesk für Contact Center erstellt wurde.

- Öffnen Sie im Cognito-Service (vergewissern Sie sich, dass Sie sich in der richtigen Region befinden) den Benutzerpool

, der beim Erstellen des CloudFormation-Stacks für Contact Center erstellt wurde.

Notieren Sie sich die Benutzerpool-ID.

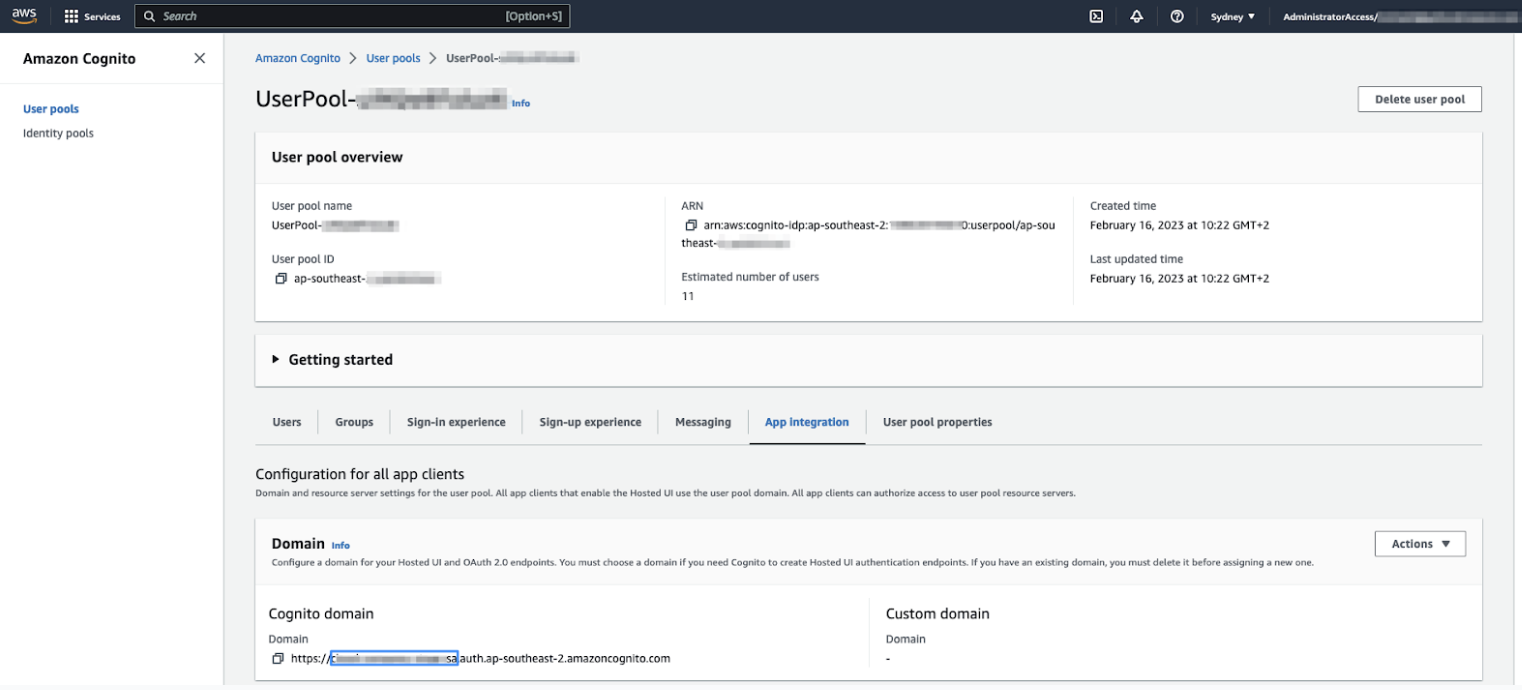

- Klicken Sie auf die Registerkarte App-Integration und notieren Sie sich das Domänenpräfix für Cognito.

Dies ist der erste Teil der Cognito-Domäne, der vor .auth.regionxxx steht. Dieser Wert wurde auch in der CloudFormation-Vorlage angegeben. Sie können den Wert also bei Bedarf aus der Registerkarte CloudFormation-Parameter kopieren .

Erstellen der SAML-Anwendung im AWS IAM Identity Center

Der zweite Schritt zur Einrichtung von Single-Sign-On (SSO) für Contact Center besteht darin, die SAML-Anwendung im AWS IAM Identity Center zu erstellen.

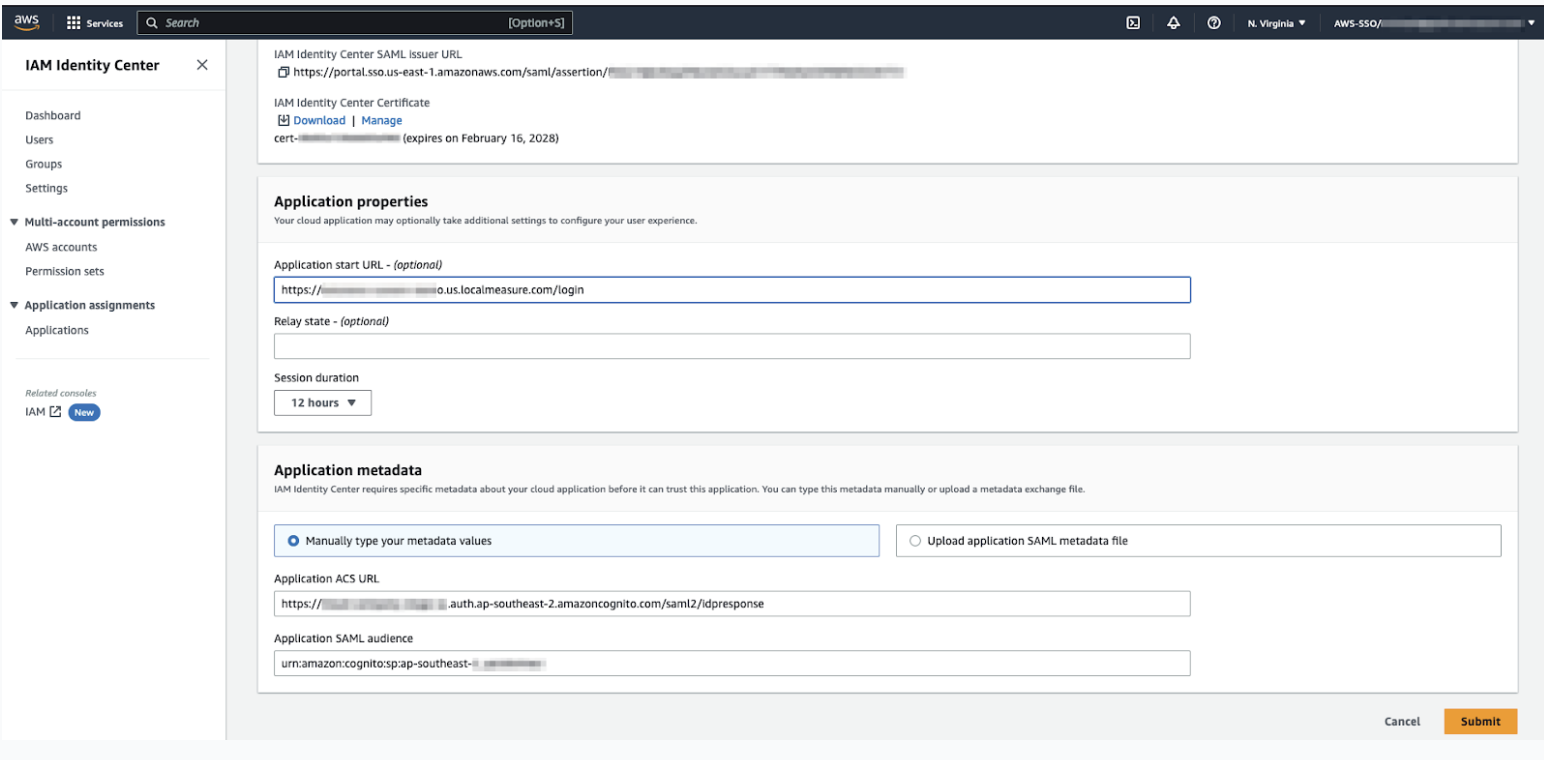

- Melden Sie sich bei dem AWS-Konto an, in dem das AWS IAM Identity Center konfiguriert ist.

- Klicken Sie auf Anwendungszuweisungen > Anwendungen und dann auf Anwendung hinzufügen .

- Klicken Sie auf Angepasste SAML 2.0-Anwendung hinzufügen.

- Geben Sie die folgenden Informationen ein:

- Anzeigename ist der Name, der in der SAML-Kachel angezeigt wird.

-

Start-URL der Anwendung (optional) ist die URL des Contact Centers. Dies ist

dieselbe URL, die in Amazon Connect als genehmigter Ursprung hinzugefügt wurde. Sie hat das

folgende Format:

https://${LMWorkspace}.${LMRegion}.localmeasure.com

- Der Relay-Status sollte leer sein.

- Klicken Sie unter Application Metadata auf Metadatenwerte manuell

eingeben und geben Sie dann Folgendes an:

- ACS-URL der Anwendung: https://${IhrDomänenPräfix}.auth.${region}.amazoncognito.com/saml2/idpresponse

- Zielgruppe von Anwendungs-SAML: urn:amazon:cognito:sp:${IhreUserPoolID}

- Klicken Sie auf Senden.

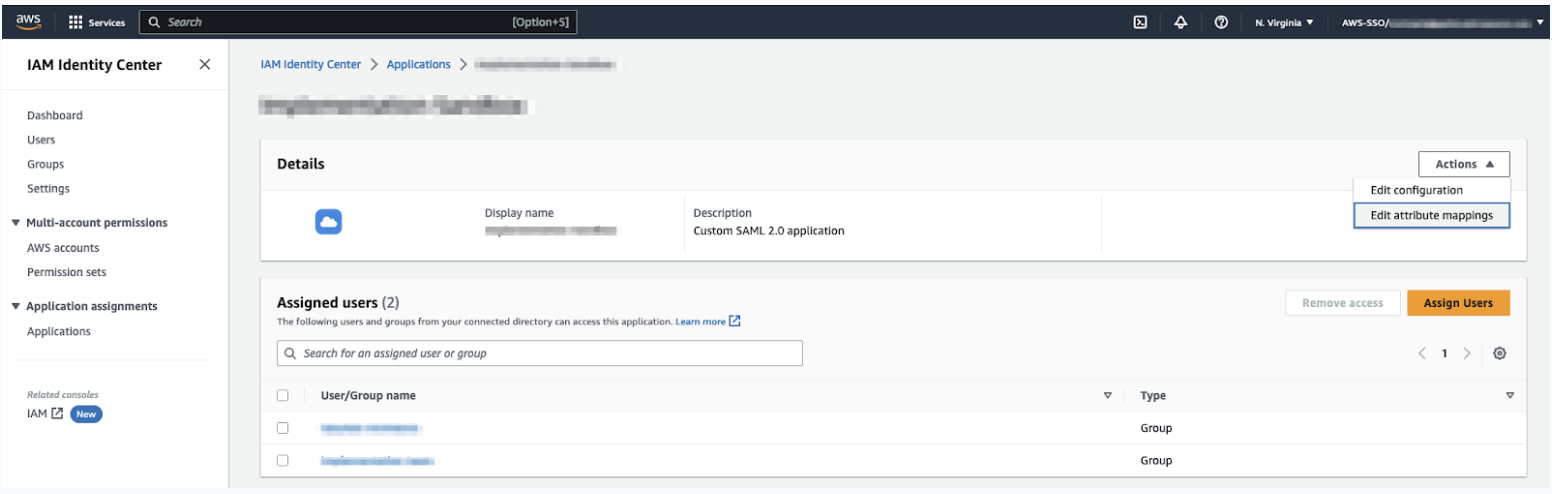

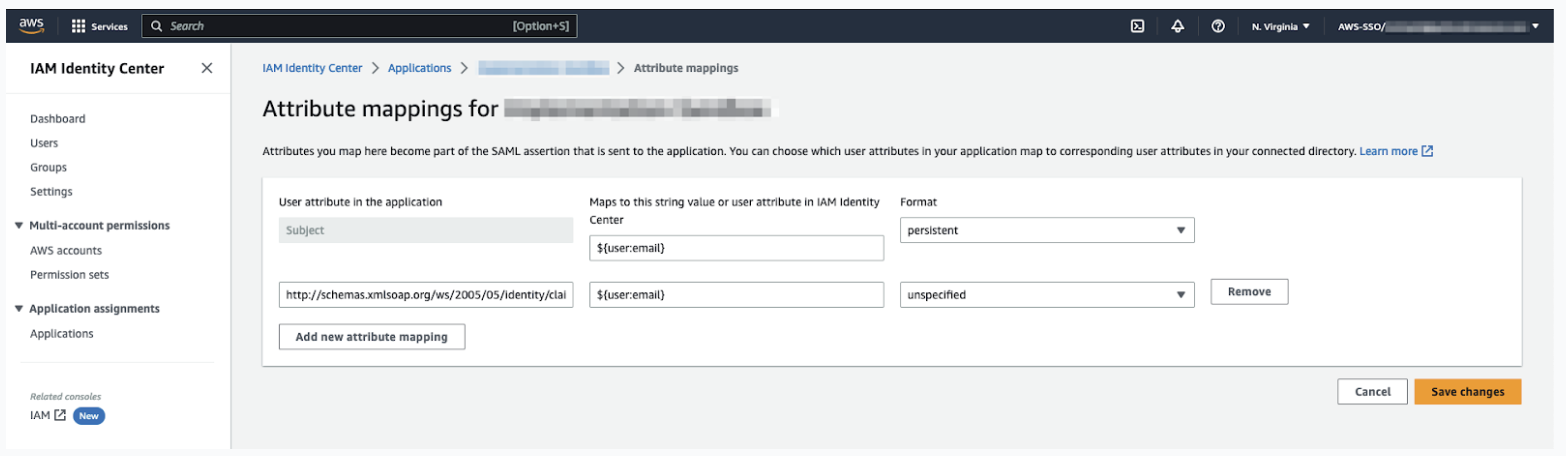

- Klicken Sie auf Aktionen > Attributzuordnungen bearbeiten.

- Geben Sie die folgenden Attribute in die Anwendung ein:

Tabelle 1. SAML-Attribut Ordnet Zeichenfolgenwert oder Benutzerattribut zu Format Betreff ${user:email} Persistent http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress ${user:email}

- Klicken Sie auf Änderungen speichern.

- Klicken Sie unter Zugewiesene Benutzer auf Benutzer zuweisen und fügen Sie dann Benutzer oder Benutzergruppen hinzu, die Zugriff auf das Contact Center haben sollen.

- Klicken Sie erneut auf Aktionen und dann auf Konfiguration bearbeiten.

- Klicken Sie unter SAML-Metadatendatei für IAM Identity Center auf Herunterladen.

Speichern Sie diese Datei. Sie benötigen sie, um die Cognito-Konfiguration abzuschließen.

Konfigurieren eines Identitätsanbieters im Cognito UserPool

Der dritte Schritt zur Einrichtung von Single-Sign-On (SSO) für Zendesk für Contact Center besteht darin, einen Identitätsanbieter im Cognito-UserPool zu konfigurieren.

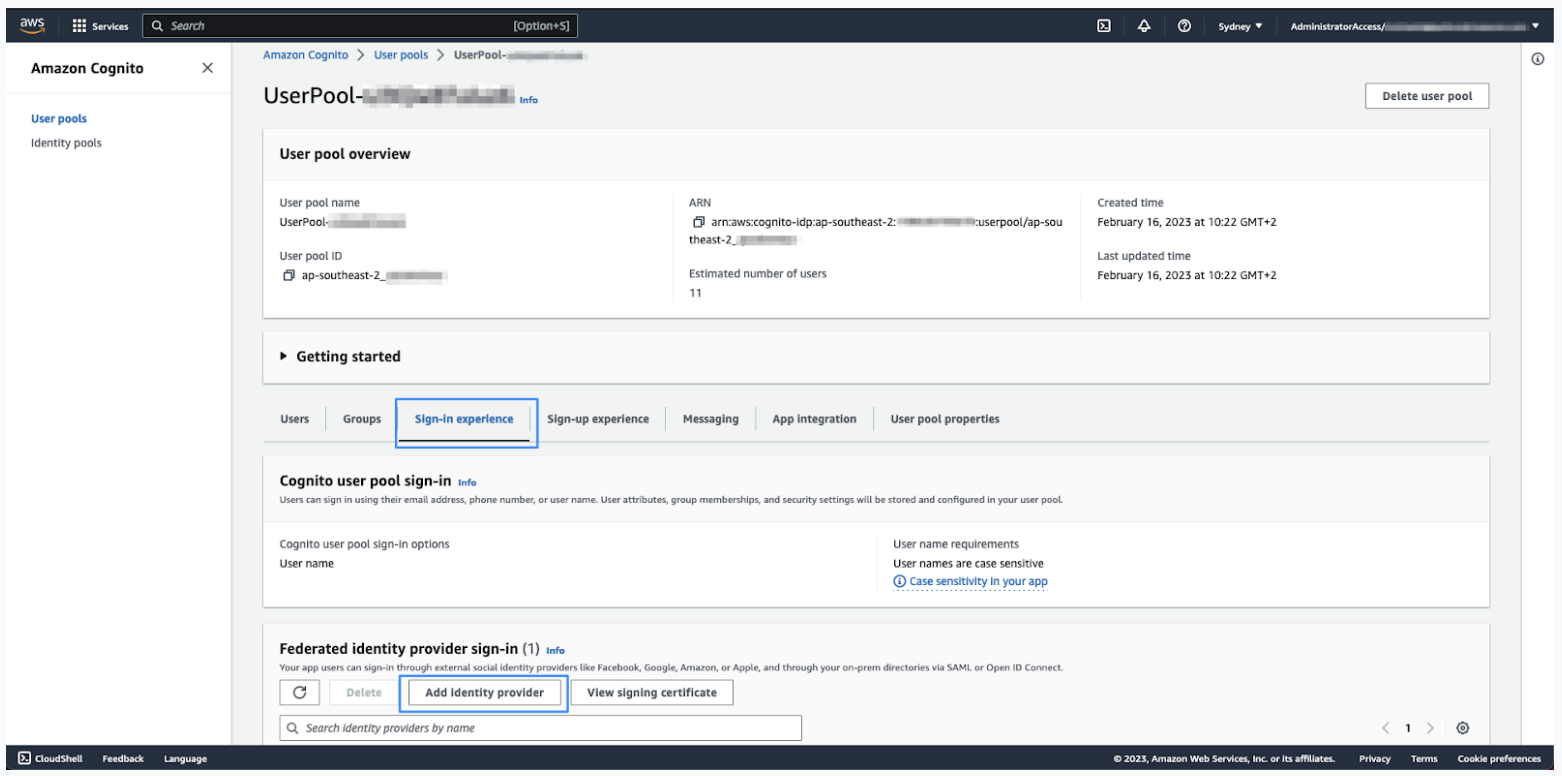

- Melden Sie sich bei dem AWS-Konto an, das den Cognito-UserPool enthält.

- Öffnen Sie im Cognito-Dienst den UserPool.

- Klicken Sie auf die Registerkarte Anmeldeerlebnis und dann auf Identitätsanbieter hinzufügen

.

- Klicken Sie auf SAML.

- Geben Sie unter SAML-Verbund mit diesem Benutzerpool die folgenden

Informationen an:

- Name des Anbieters: Geben Sie einen Namen für diesen Identitätsanbieter ein. Verwenden Sie im Namen keine Leerzeichen.

- Metadatendokumentquelle: Klicken Sie auf Metadatendokument hochladen > Datei auswählen und wählen Sie dann die aus dem AWS IAM Identity Center heruntergeladene SAML-Metadatendatei aus.

- Legen Sie unter Attribute zwischen Ihrem SAML-Anbieter und Ihrem Benutzerpool zuordnen das folgende

Attribut fest:

- Benutzerpoolattribut: email

- SAML-Attribut: http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

- Klicken Sie auf Identitätsanbieter hinzufügen.

Damit ist der erforderliche Identitätsanbieter erstellt.

Angeben dieses Identitätsanbieters zur Agentenauthentifizierung

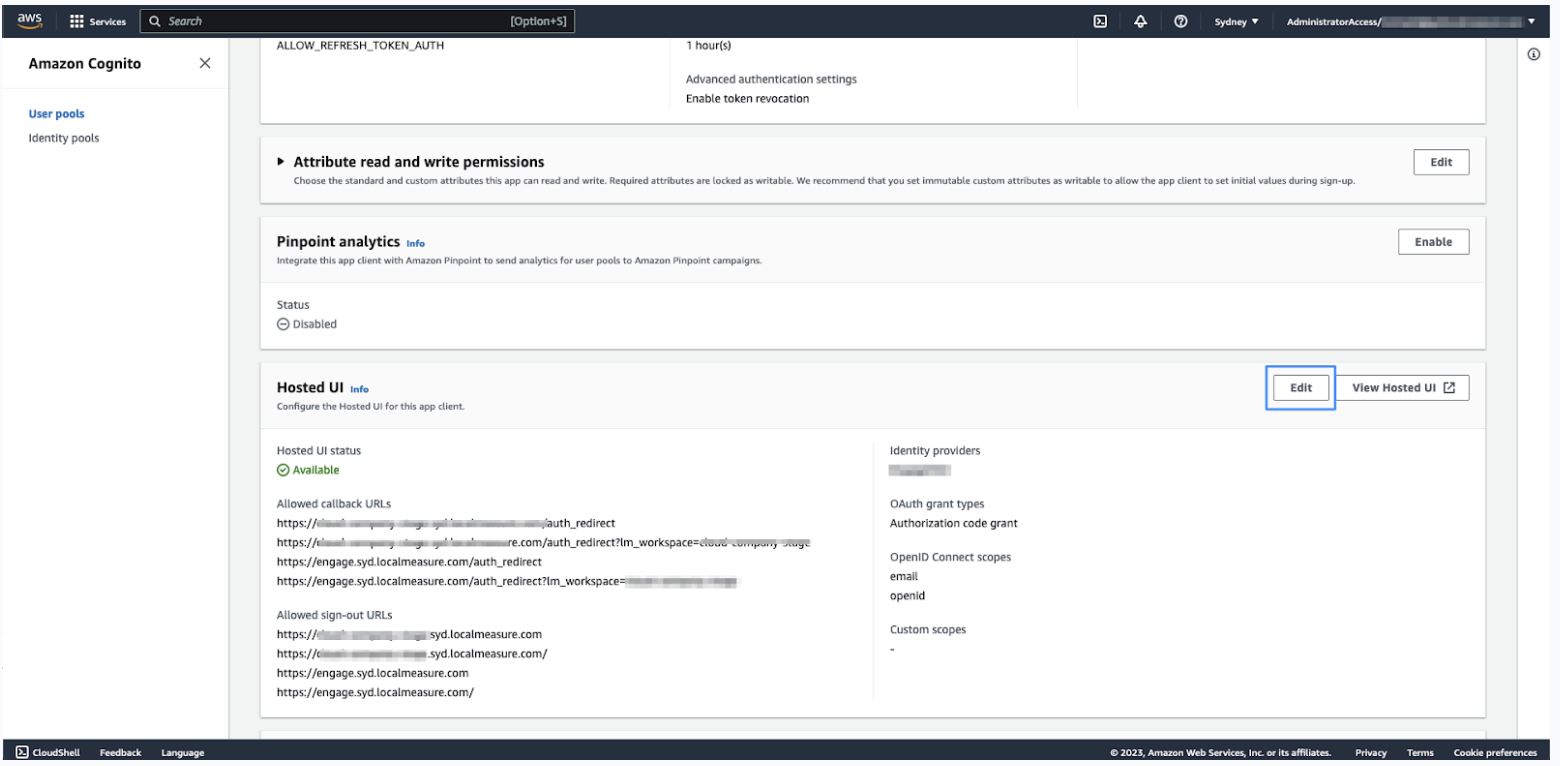

Der letzte Schritt zur Einrichtung des Single-Sign-On für Contact Center besteht darin, den Identitätsanbieter anzugeben, der für die Agentenauthentifizierung verwendet werden soll.

- Klicken Sie in der Registerkartenansicht auf App-Integration und dann unten auf der Seite auf den App-Client.

- Klicken Sie im Bereich Gehostete Benutzeroberfläche des App-Clients auf Bearbeiten.

- Klicken Sie unter Gehostete Registrierungs- und Anmeldeseiten auf die Dropdownliste Identitätsanbieter und wählen Sie den Identitätsanbieter aus, den Sie unter Konfigurieren eines Identitätsanbieters im Cognito-UserPool konfiguriert haben.

- Klicken Sie auf Änderungen speichern.

Zendesk benötigt den Namen des IDP (wie unter „Anmeldeerfahrung“ konfiguriert), um die Einrichtung Ihres Kontos abzuschließen. Fügen Sie dies zusammen mit den Informationen zu CloudFormation-Ausgaben hinzu, die mit Zendesk geteilt werden.