Verifizierte KI-Zusammenfassung ◀▼

Durch Einrichten des Okta Single-Sign-On für Ihr Contact Center können Sie die Benutzerauthentifizierung optimieren. Hierzu müssen Sie eine SAML-Anwendung in Okta erstellen, die SAML-Integration konfigurieren, Benutzer zuweisen und den Identitätsanbieter für die Agentenauthentifizierung angeben. Diese Einrichtung verbessert die Sicherheit und vereinfacht die Zugriffsverwaltung über Amazon Connect und Ihr Contact Center.

Sie können Amazon Connect und das Contact Center für SSO mit Okta als SAML-basiertem Identitätsanbieter konfigurieren. Zur Authentifizierung ist für beide jeweils eine SAML-Anwendung erforderlich. SAML- Anwendungen werden im Okta-Portal erstellt.

Die Okta SAML-Anwendung ermöglicht zusammen mit einem IAM-Anbieter (AWS Identity and Access Management) die Verbindung zwischen Okta und Ihren AWS-IAM-Benutzern.

Dieser Beitrag enthält die folgenden Themen:

Konfigurieren von SSO für Amazon Connect

Wie Sie Amazon Connect SSO mit Okta als Identitätsanbieter konfigurieren, erfahren Sie im AWS-Guide.

Mit Service Control Policies (SCPs) können Sie Benutzer- und Rollenberechtigungen in Amazon Connect verwalten, wichtige Ressourcen schützen und die Sicherheit Ihres Systems verbessern. Weitere Best Practices finden Sie in den Security Best Practices für Amazon Connect .

Das folgende Beispiel zeigt eine SCP, mit der Sie das Löschen der Amazon Connect-Instanz und der zugehörigen Rolle verhindern können.

<pre><code class="language-json">

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>

Konfigurieren von SSO für das Contact Center

Die Konfiguration von SSO für das Contact Center umfasst die folgenden Schritte:

Schritt 1: SAML-Anwendung in Okta erstellen

Um den Verbund zwischen Okta und Ihren AWS-IAM-Benutzern einzurichten, erstellen Sie eine SAML-Anwendung in Okta.

So erstellen Sie eine SAML-Anwendung

- Öffnen Sie die Okta Developer Console.

- Klicken Sie im Navigationsmenü unter Anwendungen auf Anwendungen.

- Klicken Sie auf App-Integration erstellen.

- Wählen Sie im Menü Neue App-Integration erstellen SAML 2.0 als Anmeldemethode aus.

- Klicken Sie auf Weiter.

Schritt 2: SAML-Integration für Ihre Okta-Anwendung konfigurieren

In diesem Schritt konfigurieren Sie die SAML-Integration für Ihre Okta -Anwendung.

So konfigurieren Sie die SAML-Integration

- Geben Sie auf der Seite SAML-Integration erstellen unter Allgemeine Einstellungen einen Namen für die App ein und klicken Sie dann auf Weiter.

- Füllen Sie die folgenden Felder aus:

- Single-Sign-On-URL: https://${yourDomainPrefix}.auth.${region}.amazoncognito.com/saml2/idpresponse

-

Audience-URI (SP-Entity-ID): urn:amazon:cognito:sp:

${yourUserPoolId}

Ersetzen Sie dabei ${yourDomainPrefix}, ${region} und ${yourUserPoolId} durch die Werte für den Benutzerpool.

- Fügen Sie unter ATTRIBUTANWEISUNGEN (OPTIONAL) eine Anweisung mit den

folgenden Informationen hinzu:

SAML-Attribut Name Wert http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress user.email. - Behalten Sie für die anderen Einstellungen die Standardwerte be oder legen Sie sie entsprechend Ihren Präferenzen fest.

- Klicken Sie auf Weiter und dann auf Fertigstellen.

Schritt 3: Benutzer Ihrer Anwendung zuweisen

In diesem Schritt weisen Sie der in Schritt 1 erstellten Anwendung Benutzer zu.

So weisen Sie Ihrer Anwendung Benutzer zu

- Klicken Sie in der Registerkarte Zuweisungen für Ihre Okta-App unter Zuweisen auf Personen zuweisen.

- Klicken Sie neben dem gewünschten Benutzer auf Zuweisen.

- Klicken Sie auf Speichern und dann auf Zurück.

Ihr Benutzer ist jetzt zugewiesen.

- Klicken Sie auf Fertig.

Schritt 4: Identitätsanbieter für die Agentenauthentifizierung angeben

In diesem Schritt fügen Sie einen Identitätsanbieter hinzu, der Ihre Agenten authentifiziert.

So legen Sie den Identitätsanbieter fest

- Machen Sie in der Registerkarte Anmeldung für Ihre Okta-App den Metadaten-Hyperlink des Identitätsanbieters ausfindig, klicken Sie mit der rechten Maustaste auf den Hyperlink und kopieren Sie ihn.

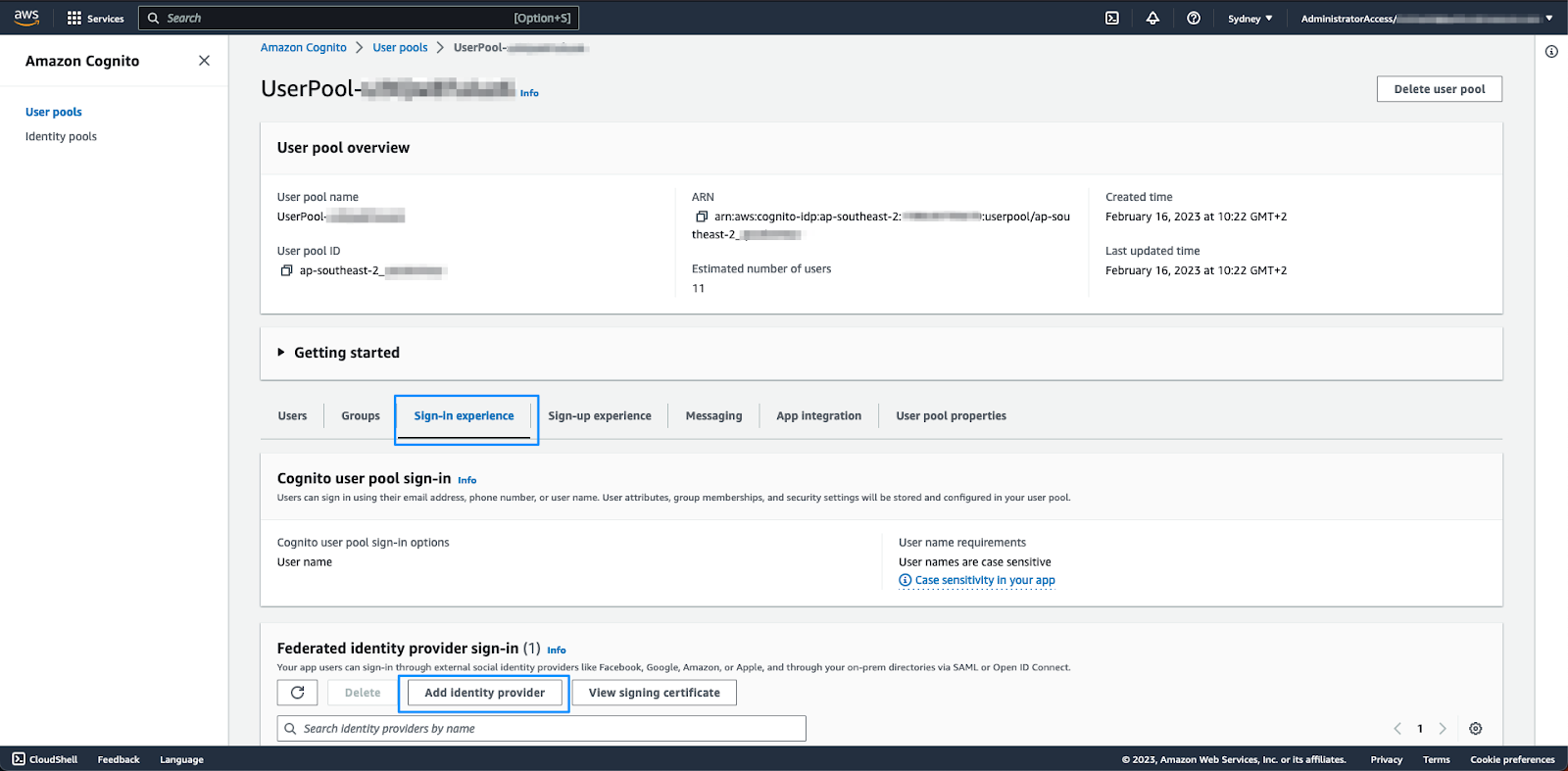

- Melden Sie sich bei dem AWS-Konto an, das den Cognito-Benutzerpool enthält.

- Navigieren Sie zu Cognito und öffnen Sie den Benutzerpool.

- Klicken Sie auf die Registerkarte „Anmeldeerfahrung“ und dann auf

Identitätsanbieter hinzufügen.

- Klicken Sie auf der daraufhin eingeblendeten Seite auf SAML.

- Führen Sie für die Angabe zum Einrichten des SAML-Verbunds mit diesem Benutzerpool folgende Schritte aus:

- Name des Anbieters: Geben Sie einen Namen für den Identitätsanbieter ein, ohne Leerzeichen im Namen zu verwenden.

- Metadatendokumentquelle: Fügen Sie die Metadaten-URL aus dem vorherigen Schritt in das Feld für die URL des Metadaten-Endpunkts ein.

- Legen Sie unter Attribute zwischen Ihrem SAML-Anbieter und Ihrem Benutzerpool zuordnen das

folgende Attribut fest:

Benutzerpoolattribut SAML-Attribut E-Mail http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Klicken Sie auf Identitätsanbieter hinzufügen.

Damit haben Sie den erforderlichen Identitätsanbieter erstellt. Der letzte Schritt der Cognito-Konfiguration besteht darin, festzulegen, dass der App-Client diesen Identitätsanbieter verwenden muss.

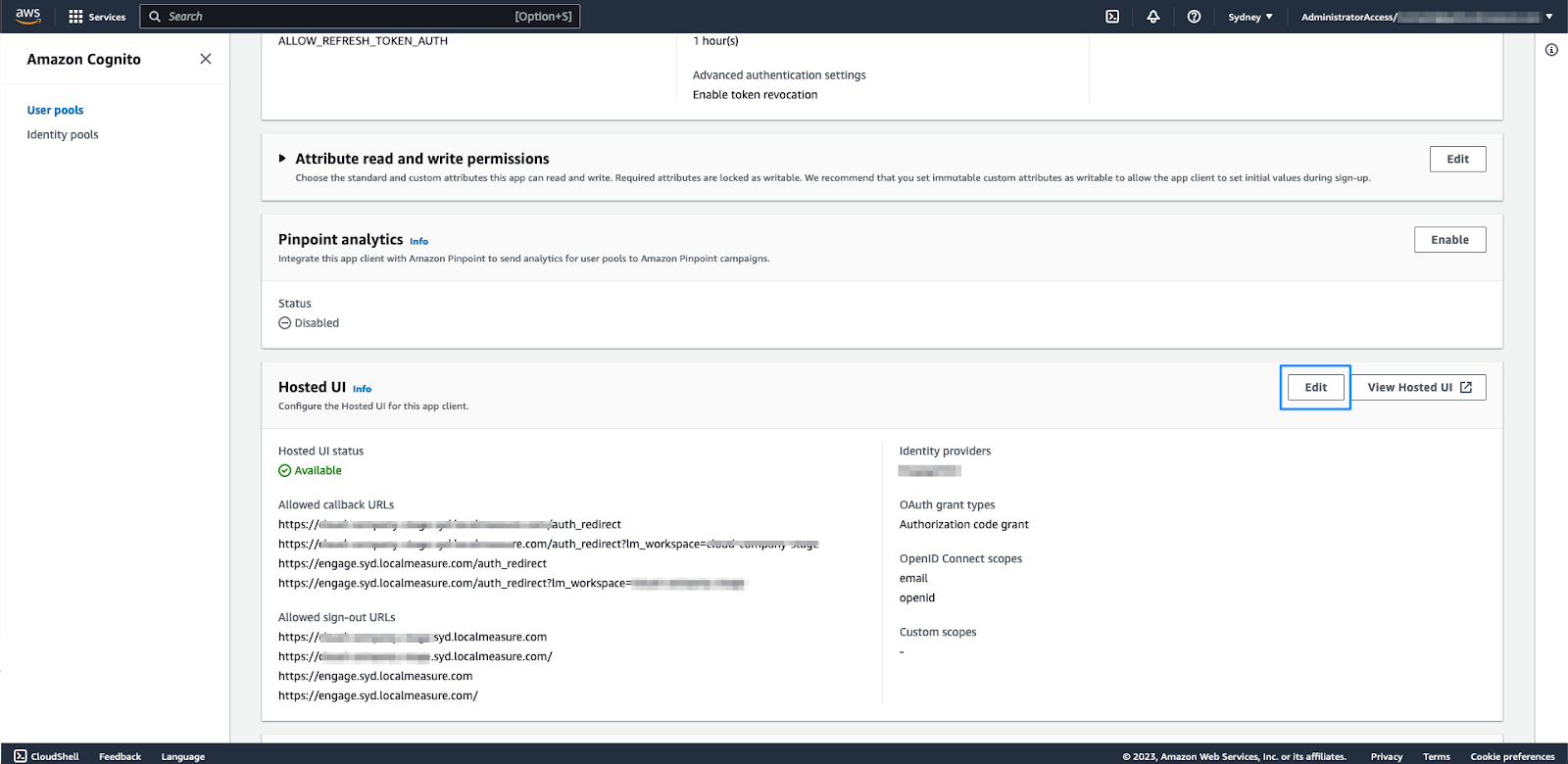

- Klicken Sie auf die Registerkarte App-Integration und dann unten auf der Seite auf App-Client.

- Klicken Sie im App-Client im Abschnitt Gehostete Benutzeroberfläche auf Bearbeiten.

- Klicken Sie unter Gehostete Registrierungs- und Anmeldeseiten auf Identitätsanbieter und dann auf den Identitätsanbieter, den Sie im vorherigen Schritt konfiguriert haben.

- Klicken Sie auf Änderungen speichern.

Um die Einrichtung Ihres Kontos abzuschließen , benötigen Sie den Namen des IDP (wie unter „Anmeldeerfahrung“ konfiguriert). Fügen Sie dies zusammen mit den Informationen zu CloudFormation-Ausgaben hinzu , die mit Zendesk geteilt werden.