Verifizierte KI-Zusammenfassung ◀▼

Konfigurieren Sie Single-Sign-On (SSO) mit Azure AD für Ihr Contact Center, um den Benutzerzugriff zu optimieren und eine bessere Sicherheit zu gewährleisten. Um dies einzurichten, müssen Sie eine SAML-Anwendung in Azure AD erstellen, einen Identitätsanbieter im Cognito-Benutzerpool konfigurieren und diesen für die Agentenauthentifizierung angeben. Diese Integration vereinfacht Anmeldeprozesse und zentralisiert die Benutzerverwaltung auf allen Plattformen.

Mit Microsoft Azure Active Directory (Azure AD) als SAML-basiertem Identitätsanbieter können Sie sowohl Amazon Connect als auch Zendesk für Contact Center für SSO konfigurieren. Sowohl für Amazon Connect als auch für Contact Center ist jeweils eine SAML-Anwendung erforderlich. Die erforderlichen SAML-Anwendungen werden im Azure AD-Portal erstellt und konfiguriert.

Die Azure AD-SAML-Anwendung für AWS und ein IAM-Identitätsanbieter für AWS ermöglichen den Verbund aus Azure AD und Ihren AWS-IAM-Benutzern.

Dieser Beitrag enthält die folgenden Themen:

Konfigurieren von SSO für Amazon Connect

In diesem AWS-Leitfaden beschreiben wir, wie Sie Amazon Connect SSO mit Azure AD als Identitätsanbieter konfigurieren .

Wir empfehlen, die Berechtigungen für Benutzer und Rollen in Amazon Connect mithilfe von Service Control Policies (SCPs) zu verwalten, um wichtige Ressourcen zu schützen und die Sicherheit Ihres Systems zu verbessern.

Leseempfehlung:Best Practices für die Sicherheit in Amazon Connect

Nachfolgend ein Beispiel für eine SCP, mit deren Hilfe Sie das Löschen der Amazon Connect-Instanz und der zugehörigen Rolle verhindern können:

<pre><code class="language-json">

<pre><code class="language-json">

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>

</pre></code>

Konfigurieren von SSO für das Contact Center

Das Single-Sign-On (SSO) für das Contact Center wird durch Konfiguration des CognitoBenutzerpools zur Anmeldung über eine SAML-Anwendung implementiert. Dabei wird der mit der CloudFormation-Vorlage für Contact Center erstellte Benutzerpool verwendet.

Hier folgt eine allgemeine Zusammenfassung des Prozesses, dem Sie hierzu folgen müssen:

- Sammeln Sie die erforderlichen Details des Cognito-Benutzerpools.

- Erstellen Sie die SAML-Anwendung im Azure AD-Portal.

- Konfigurieren Sie einen Identitätsanbieter im Cognito-Benutzerpool.

- Geben Sie diesen Identitätsanbieter für die Agentenauthentifizierung an.

So konfigurieren Sie SSO für das Contact Center

Sammeln der erforderlichen Details des Cognito-Benutzerpools

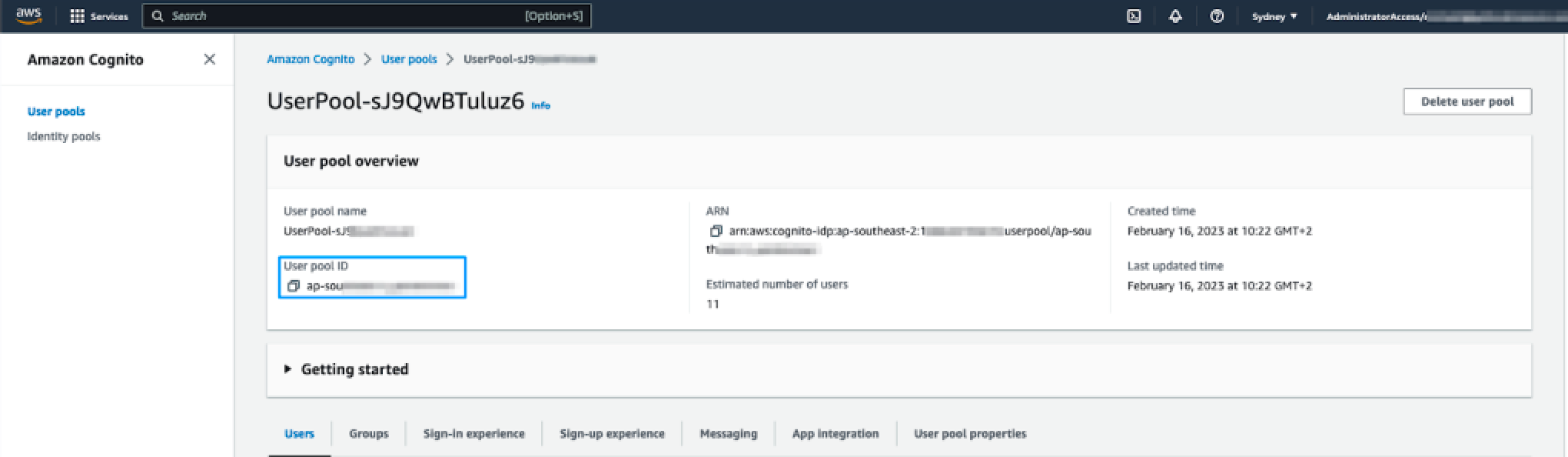

- Melden Sie sich bei dem AWS-Konto an, in dem der CloudFormation-Stack für Contact Center erstellt wurde

. Navigieren Sie zum Cognito-Dienst (wobei Sie darauf achten, dass Sie sich in der richtigen

Region befinden) und öffnen Sie den Userpool, der beim Erstellen des CloudFormation-Stacks

für Contact Center erstellt wurde. Notieren Sie sich die Userpool-ID wie in der folgenden

Abbildung gezeigt:

- Klicken Sie auf die Registerkarte für die App-Integration und notieren Sie sich das Präfix der Cognito-Domäne. Dies ist der erste Teil der Cognito-Domäne vor „.auth.regionxxx“. Dieser Wert wurde auch in der CloudFormation-Vorlage angegeben und kann bei Bedarf aus der Registerkarte CloudFormation-Parameter kopiert werden.

So erstellen Sie die SAML-Anwendung im Azure AD-Portal

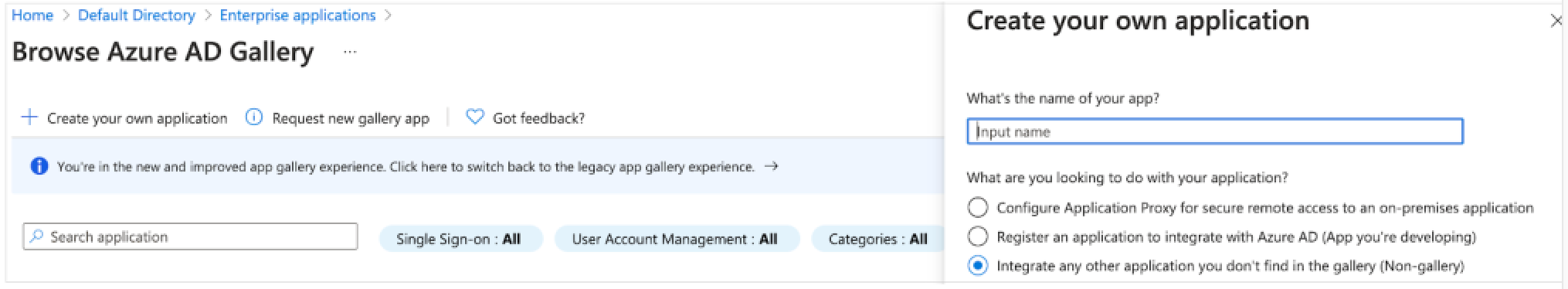

- Melden Sie sich beim Azure-Portal an und wählen Sie im Abschnitt für Azure-Services die Option Azure Active Directory.

- Klicken Sie in der linken Seitenleiste auf Enterprise-Anwendungen.

- Klicken Sie auf Neue Anwendung und dann auf Eigene Anwendung erstellen. Füllen Sie

die folgenden Felder aus:

-

Eingabename: Geben Sie einen Namen für Ihre Anwendung ein, z. B. „Zendesk

für Contact Center – Produktion“. Klicken Sie auf „Integrieren Sie eine andere

Anwendung, die Sie nicht in der Galerie finden (Nicht-Galerie)“. Klicken Sie auf „Erstellen“.

Es dauert einige Sekunden, bis die Anwendung in Azure AD erstellt ist. Sie werden dann zur Übersichtsseite für die neu hinzugefügte Anwendung weitergeleitet.

-

Eingabename: Geben Sie einen Namen für Ihre Anwendung ein, z. B. „Zendesk

für Contact Center – Produktion“. Klicken Sie auf „Integrieren Sie eine andere

Anwendung, die Sie nicht in der Galerie finden (Nicht-Galerie)“. Klicken Sie auf „Erstellen“.

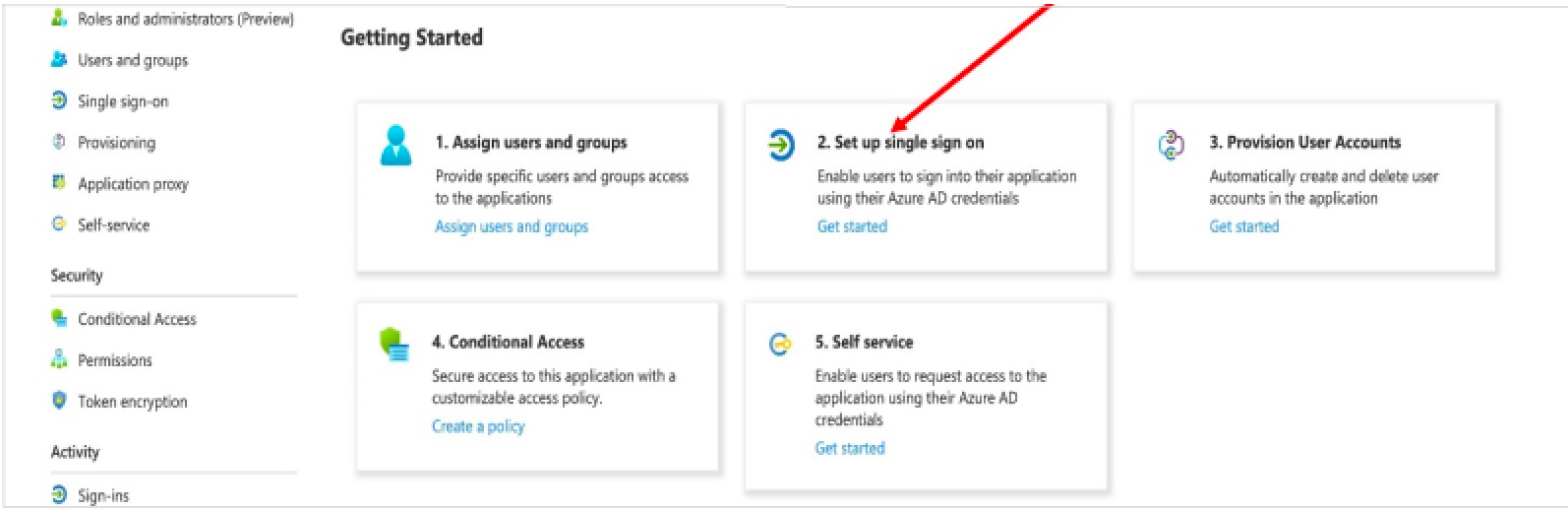

So richten Sie Single-Sign-On über SAML ein

- Klicken Sie auf der Seite „Erste Schritte“ in der Kachel „Single-Sign-On einrichten“ auf Erste

Schritte.

- Klicken Sie im nächsten Bildschirm auf SAML.

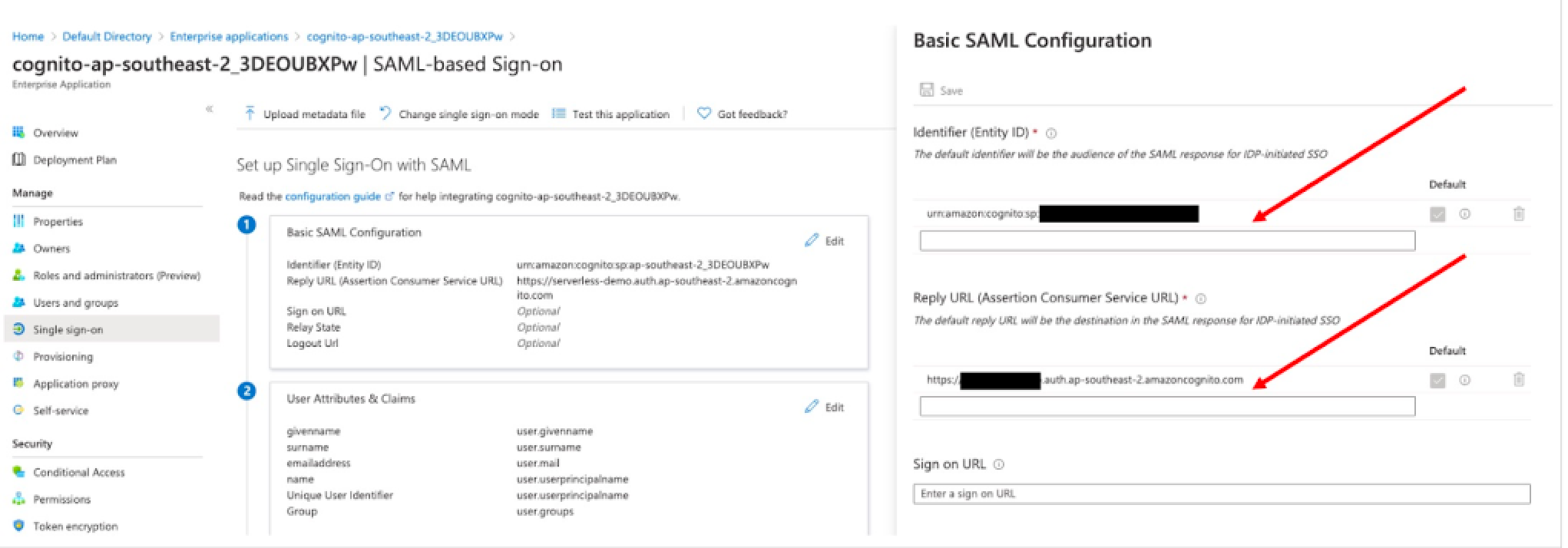

- Klicken Sie im mittleren Bereich unter „Single-Sign-On mit SAML einrichten“ im Abschnitt Grundlegende SAML-Konfiguration auf das Bearbeitungssymbol.

- Navigieren Sie zum mittleren Bereich unter „Single-Sign-On mit SAML einrichten“.

- Klicken Sie im Abschnitt „Benutzerattribute und Ansprüche“ auf Bearbeiten.

- Geben Sie die folgenden Feldwerte ein:

- Identifier (Entity ID): urn:amazon:cognito:sp:${pool ID}

- Antwort-URL (Assertion Consumer Service URL): https://${DomainPrefix}.auth.${RegionID}amazoncognito.com/saml2/idpresponse

- [.callout-primary--alert-message]

Ersetzen Sie dabei die obigen Platzhalter durch die aus dem Cognito Userpool kopierten Werte. [.callout-primary--alert-message]

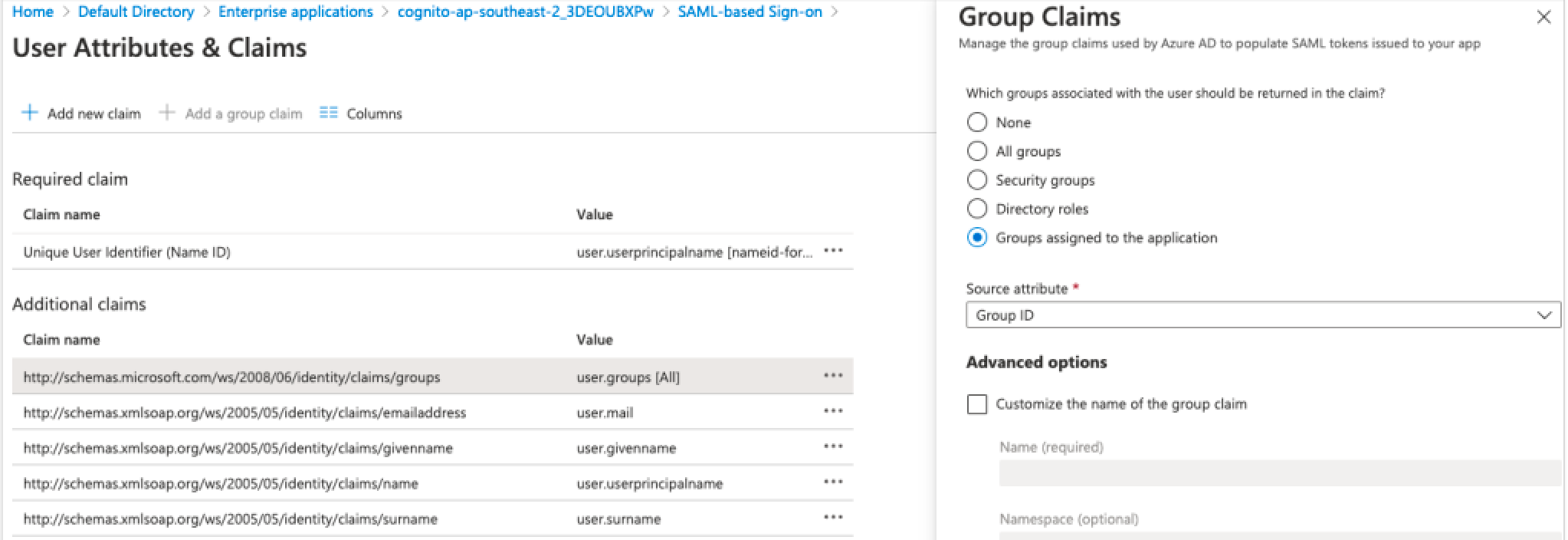

- Klicken Sie auf Einen Gruppenanspruch hinzufügen.

- Klicken Sie auf der Seite „Benutzerattribute und Ansprüche“

im rechten Bereich unter „Gruppenansprüche“ auf Der Anwendung zugewiesene Gruppen. Behalten Sie das Quellattribut als

Gruppen-ID bei, wie im Screenshot unten dargestellt.

- Klicken Sie auf Speichern.

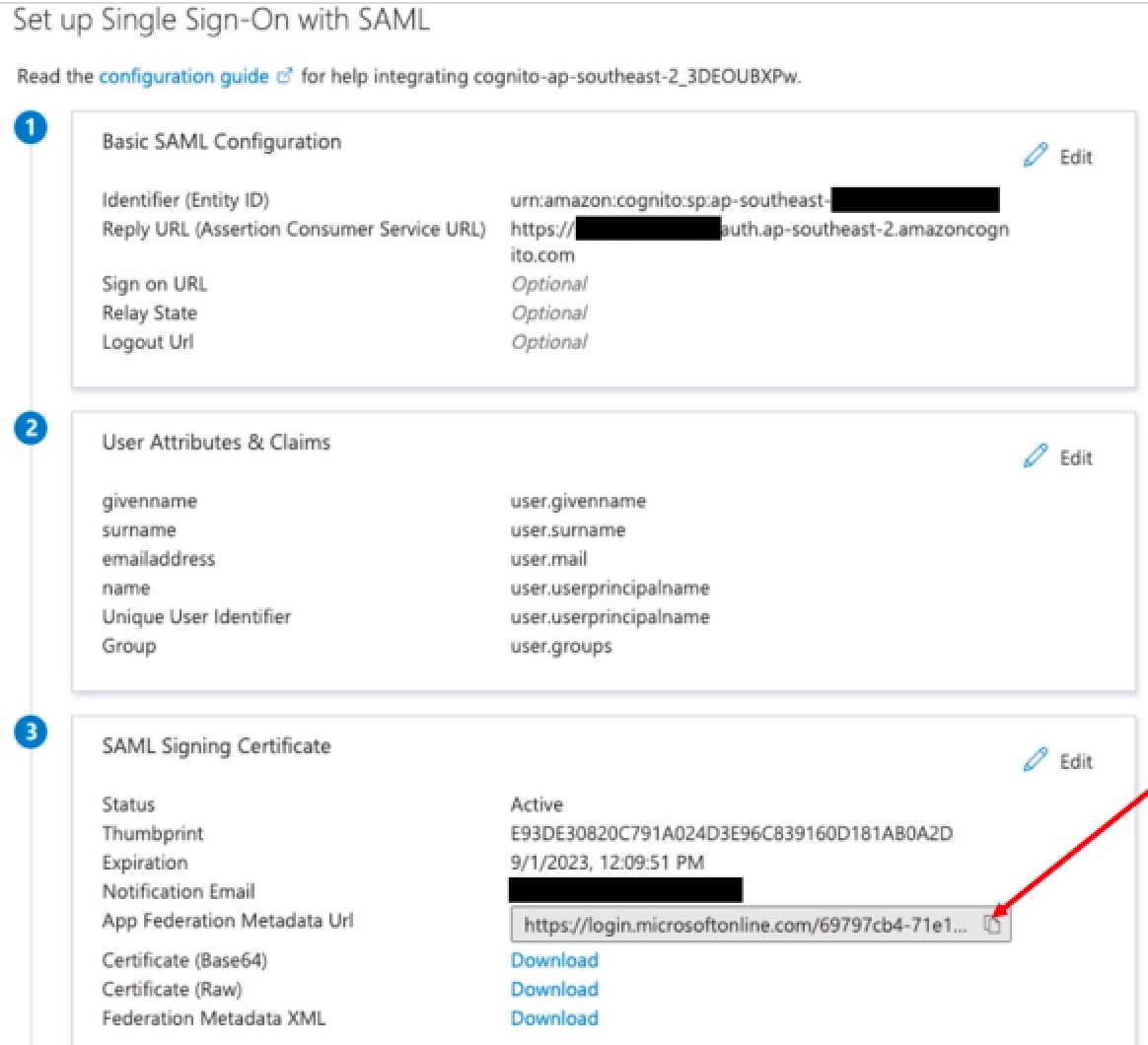

- Schließen Sie die Seite „Benutzerattribute und Ansprüche“. Sie werden zur Seite „Single-Sign-On mit SAML einrichten“ weitergeleitet.

- Scrollen Sie zum Abschnitt „SAML-Signaturzertifikat“ und kopieren Sie die URL der Verbundmetadaten

für die App über das Symbol „In Zwischenablage kopieren“. Halten Sie diese URL griffbereit, da

Sie sie im nächsten Schritt benötigen.

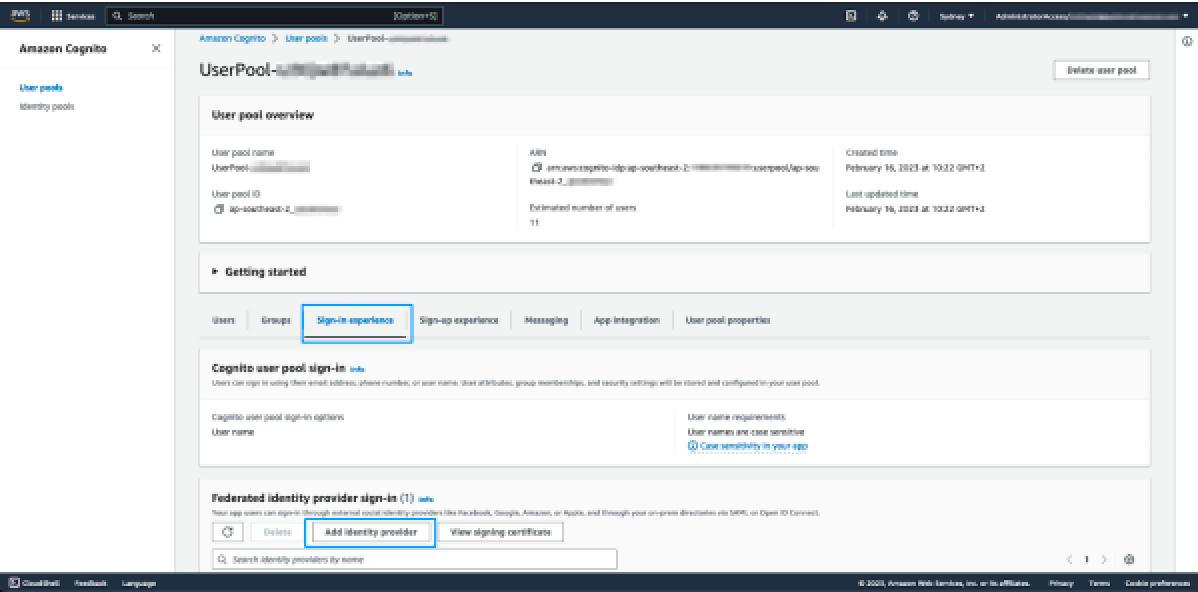

So konfigurieren Sie einen Identitätsanbieter im Cognito Userpool

- Melden Sie sich bei dem AWS-Konto an, das den Cognito Userpool enthält.

- Navigieren Sie zu Cognito und öffnen Sie den Userpool.

- Klicken Sie auf die Registerkarte „Anmeldeerfahrung“ und dann auf Identitätsanbieter hinzufügen.

- Klicken Sie auf der nächsten Seite auf „SAML“.

- Konfigurieren Sie unter „SAML-Verbund mit diesem Benutzerpool einrichten“ die folgenden Einstellungen:

- Anbietername: Geben Sie einen Namen für diesen Identitätsanbieter ein. Es wird empfohlen, im Namen keine Leerzeichen zu verwenden.

- Metadatendokumentquellen: Fügen Sie die Metadaten-URL aus dem vorherigen Schritt in das Feld für die URL des Metadaten-Endpunkts ein.

- Legen Sie unter Attribute zwischen Ihrem SAML-Anbieter und Ihrem Benutzerpool zuordnen das

folgende Attribut fest:

Benutzerpoolattribut SAML-Attribut E-Mail http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Klicken Sie auf Identitätsanbieter hinzufügen.

Damit ist der erforderliche Identitätsanbieter erstellt. Im letzten Schritt der Cognito-Konfiguration müssen Sie angeben, dass der App-Client diesen Identitätsanbieter zur Agentenauthentifizierung verwenden soll.

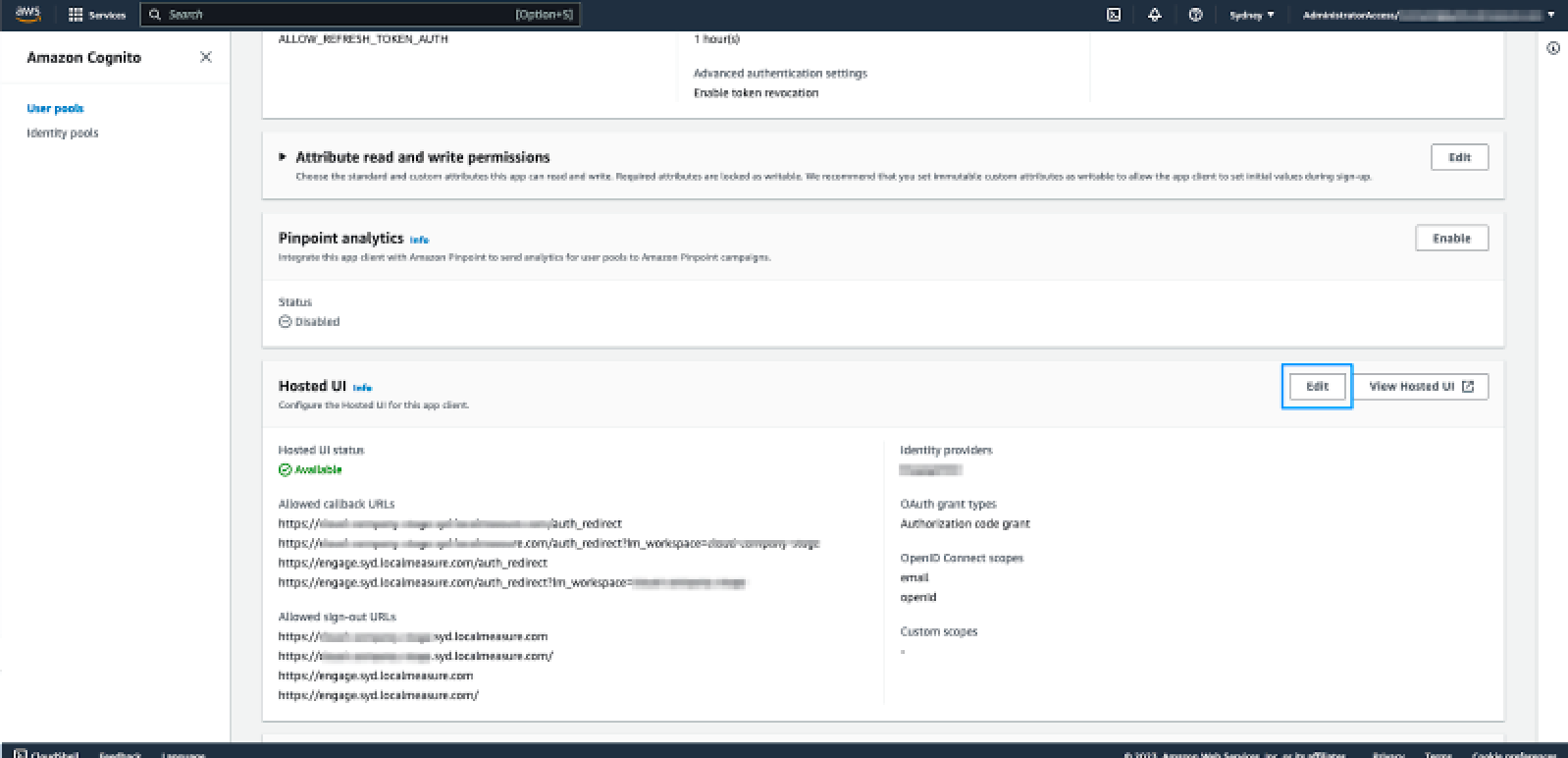

So legen Sie den Identitätsanbieter für die Agentenauthentifizierung fest

- Klicken Sie in der Registerkartenansicht auf „App-Integration“, scrollen Sie nach unten und klicken Sie auf App-Client, um dies zu öffnen.

- Scrollen Sie zum Abschnitt „Gehostete Benutzeroberfläche“ und klicken Sie auf Bearbeiten.

- Scrollen Sie unter „Gehostete Registrierungs- und Anmeldeseiten“ nach unten zur Dropdownliste Identitätsanbieter . Wählen Sie den Identitätsanbieter aus, der im vorherigen Schritt konfiguriert wurde.

- Klicken Sie auf Änderungen speichern.

- Zendesk benötigt den Namen des IDP (wie unter „Anmeldeerfahrung“ konfiguriert), um die Einrichtung Ihres Kontos abzuschließen. Fügen Sie dies zusammen mit den CloudFormation-Ausgaben zu den Informationen hinzu, die Sie mit Zendesk teilen.