Verifizierte KI-Zusammenfassung ◀▼

Durch Einrichtung von SAML-Anwendungen in Google Workspace und in AWS Cognito können Sie SSO für Ihr Contact Center in Google Workspaces konfigurieren. Dies ermöglicht Single-Sign-On, optimiert den Benutzerzugriff und erhöht die Sicherheit. Dazu erstellen Sie eine SAML-Anwendung in Google Workspace, konfigurieren einen Identitätsanbieter in Cognito und spezifizieren ihn für die Agentenauthentifizierung. Dies ermöglicht es, Benutzeridentitäten nahtlos plattformübergreifend zu integrieren und zu verwalten.

Sowohl Amazon Connect als auch Zendesk für Contact Center können für SSO mit Google Workspaces als SAML-basiertem Identitätsanbieter konfiguriert werden. Für Amazon Connect und Contact Center ist jeweils eine SAML-Anwendung erforderlich. Die erforderlichen SAML-Anwendungen werden in der Admin-Konsole von Google Workspace erstellt und konfiguriert.

Die SAML-Anwendung für Google Workspace und ein IAM-Identitätsanbieter von AWS unterstützen den Verbund aus Google und Ihren AWS-IAM-Benutzern.

Dieser Beitrag enthält die folgenden Themen:

Konfigurieren von SSO für Amazon Connect

In diesem AWS-Leitfaden erfahren Sie, wie Sie Amazon Connect-SSO mit Google Workspace als Identitätsanbieter konfigurieren:

Wir empfehlen, die Berechtigungen für Benutzer und Rollen in Amazon Connect mithilfe von Service Control Policies (SCPs) zu verwalten, um wichtige Ressourcen zu schützen und die Sicherheit Ihres Systems zu verbessern.

Leseempfehlung:Best Practices für die Sicherheit in Amazon Connect

Nachfolgend ein Beispiel für eine SCP, mit deren Hilfe Sie das Löschen der Amazon Connect-Instanz und der zugehörigen Rolle verhindern können:

<pre><code class="language-json">

<pre><code class="language-json">

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>

</pre></code>

Konfigurieren von SSO für das Contact Center

Single-Sign-On (SSO) für das Contact Center wird durch Konfigurieren des Cognito-Benutzerpools für die Anmeldung mit einer SAML-Anwendung implementiert. Hierfür wird der Cognito-Benutzerpool verwendet, der mit der CloudFormation-Vorlage für Contact Center erstellt wurde.

So konfigurieren Sie SSO für das Contact Center

Schritt 1: Sammeln der erforderlichen Details des Cognito-Benutzerpools

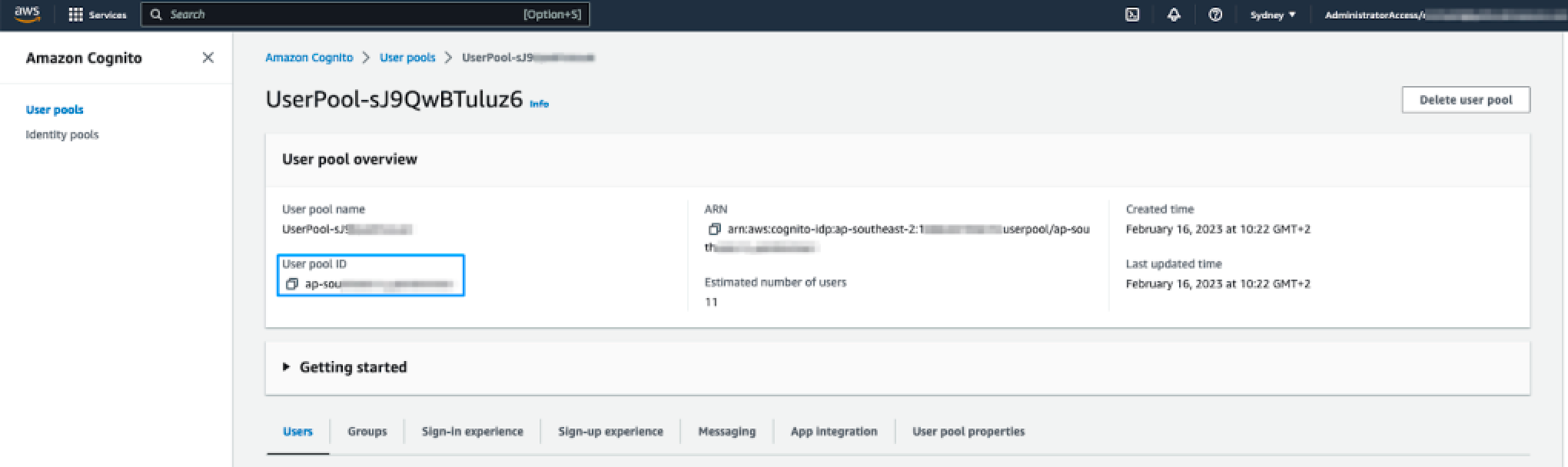

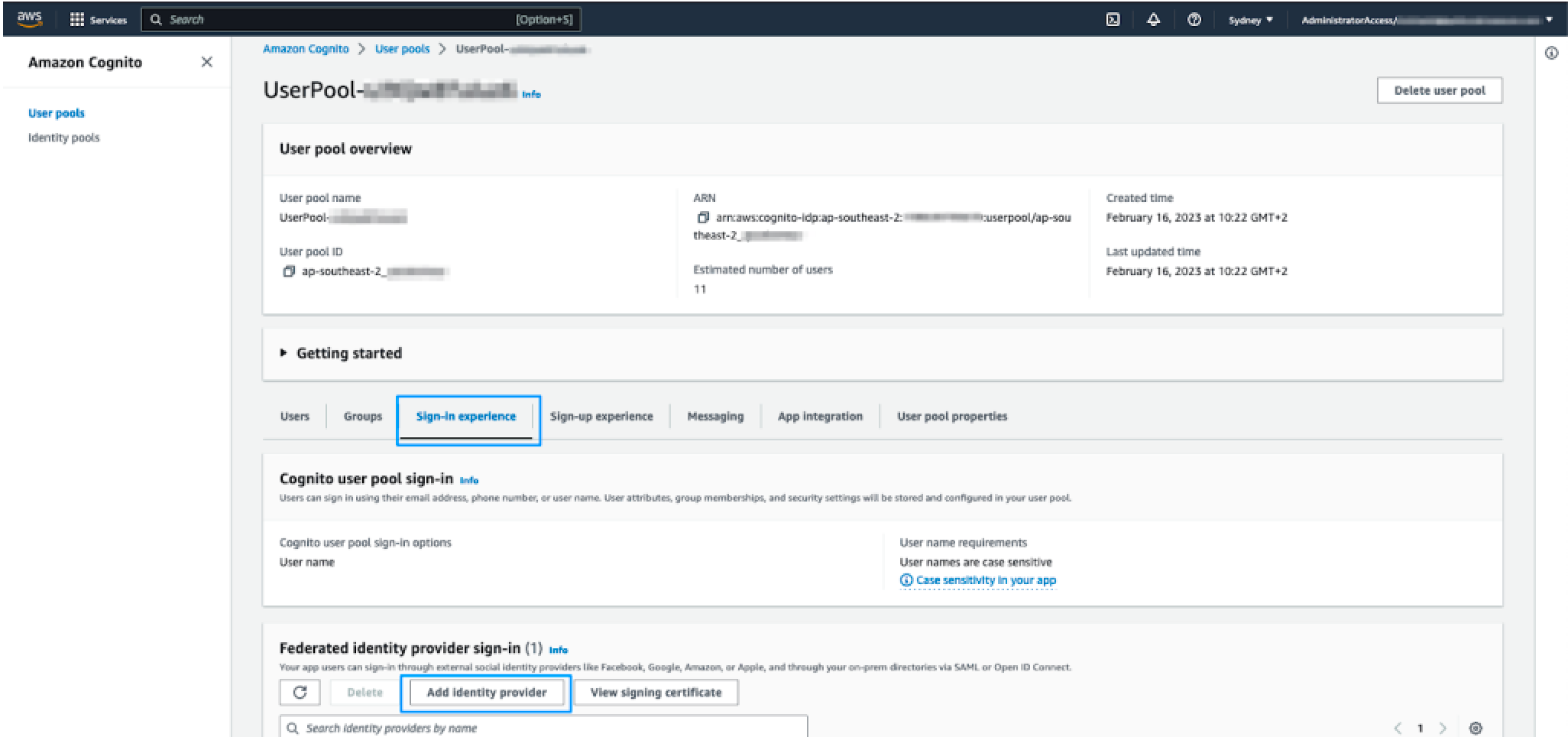

Melden Sie sich bei dem AWS-Konto an, in dem der CloudFormation-Stack für Zendesk für Contact Center erstellt wurde. Navigieren Sie zum Cognito-Dienst (vergewissern Sie sich, dass Sie sich in der richtigen Region befinden) und öffnen Sie den UserPool, der beim Erstellen des Contact Center CloudFormation-Stacks erstellt wurde. Notieren Sie sich die ID des Benutzerpools (siehe Abbildung unten).

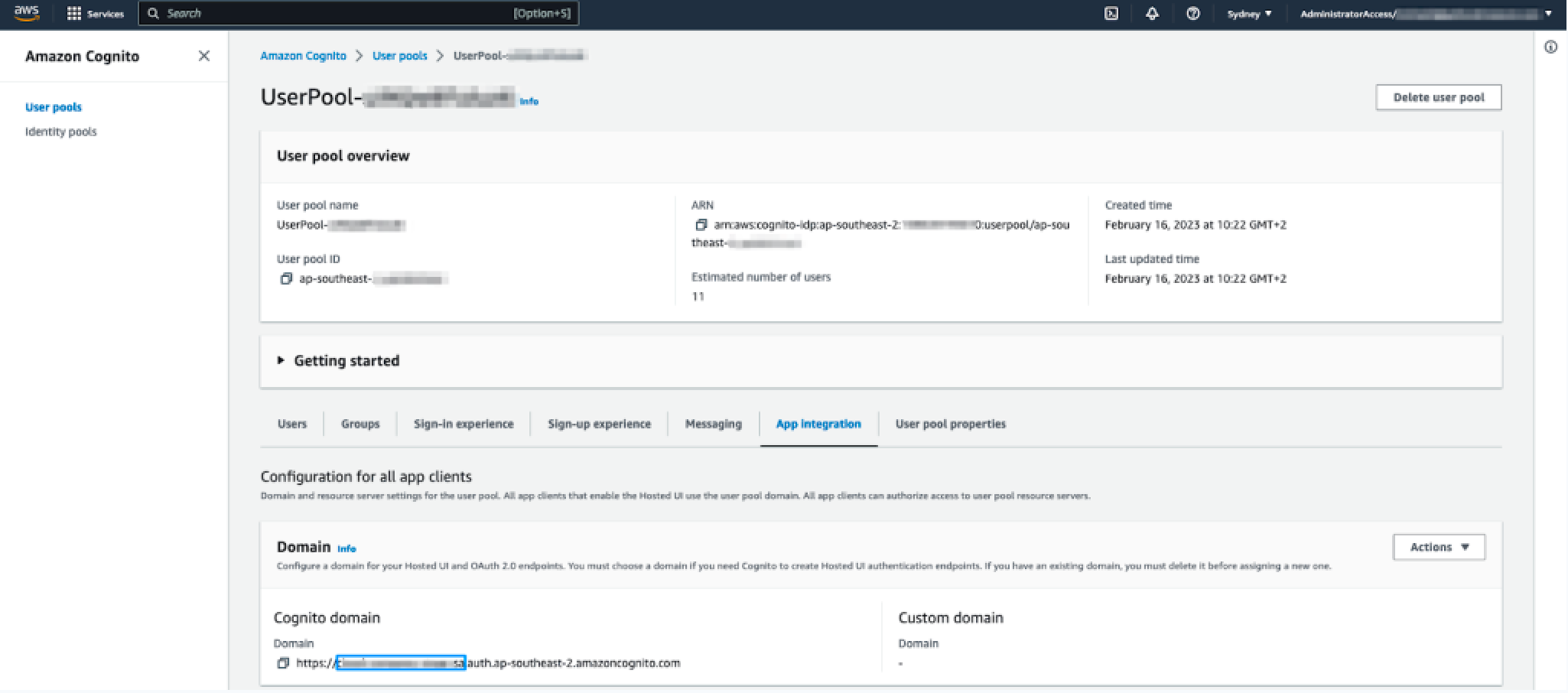

Klicken Sie auf die Registerkarte App-Integration und notieren Sie sich das Cognito-Domänenpräfix. Dies ist der erste, vor „.auth.regionxxx“ stehende Teil der Cognito-Domäne, wie in der Abbildung unten hervorgehoben. Dieser Wert wurde auch in der CloudFormation-Vorlage angegeben und kann daher bei Bedarf auch aus der Registerkarte CloudFormation-Parameter kopiert werden.

Schritt 2: SAML-Anwendung erstellen und konfigurieren

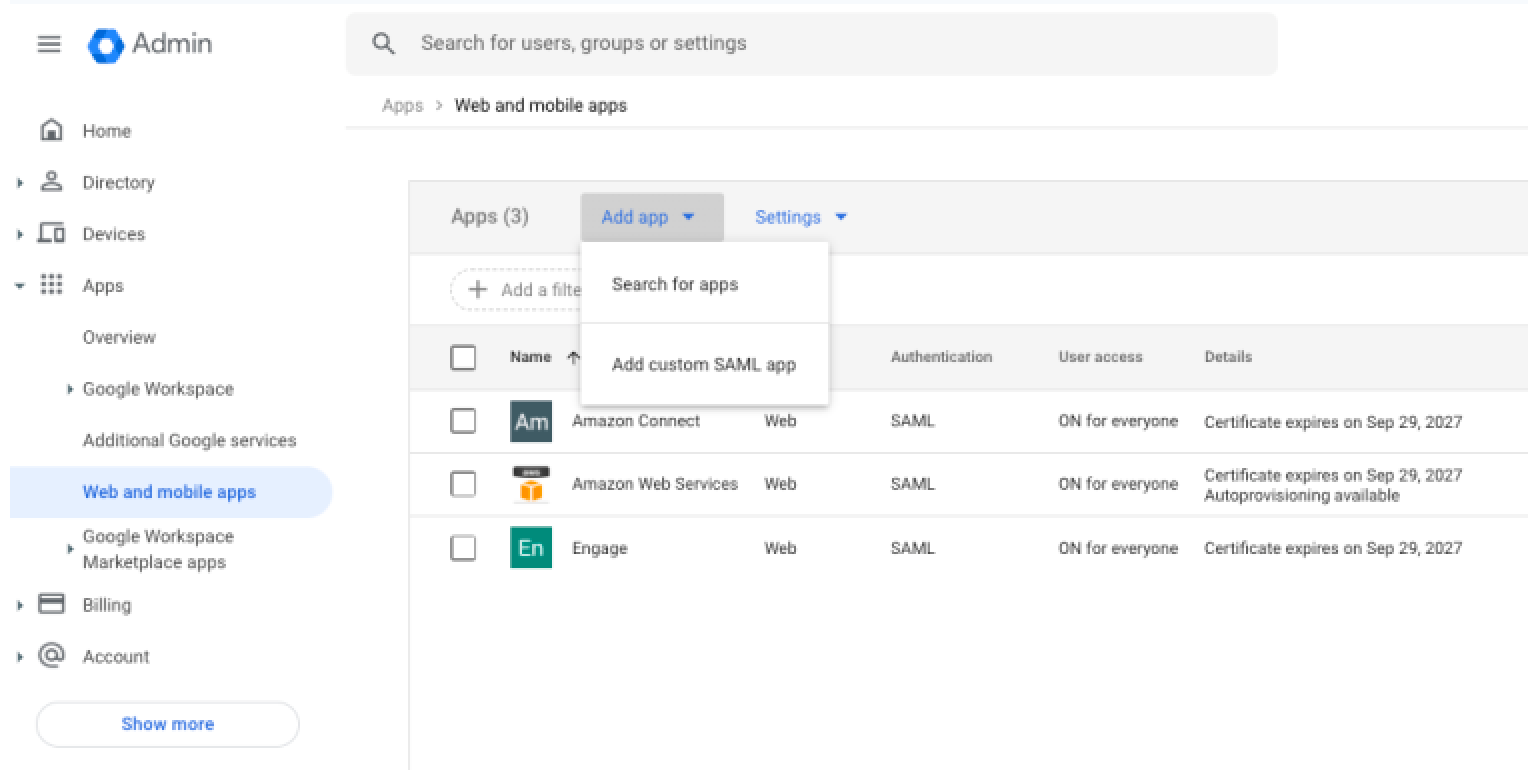

Öffnen Sie die Admin-Konsole in Google Workspace. Klicken Sie im linken Navigationsbereich auf den Dropdownpfeil „Apps“ und dann auf „Web- und mobile Apps“. Klicken Sie auf „App hinzufügen“ und dann auf „Angepasste SAML-App hinzufügen“.

So konfigurieren Sie die SAML-Integration für Ihre Google Arbeitsbereich-App

- Geben Sie im Abschnitt „App-Details“ einen Namen und eine optionale Beschreibung für die App ein und wählen Sie ein Symbol.

- Klicken Sie auf Weiter.

- Klicken Sie auf Metadaten herunterladen. Mithilfe dieser Datei wird die Cognito- Konfiguration in AWS abgeschlossen.

- Klicken Sie auf Weiter.

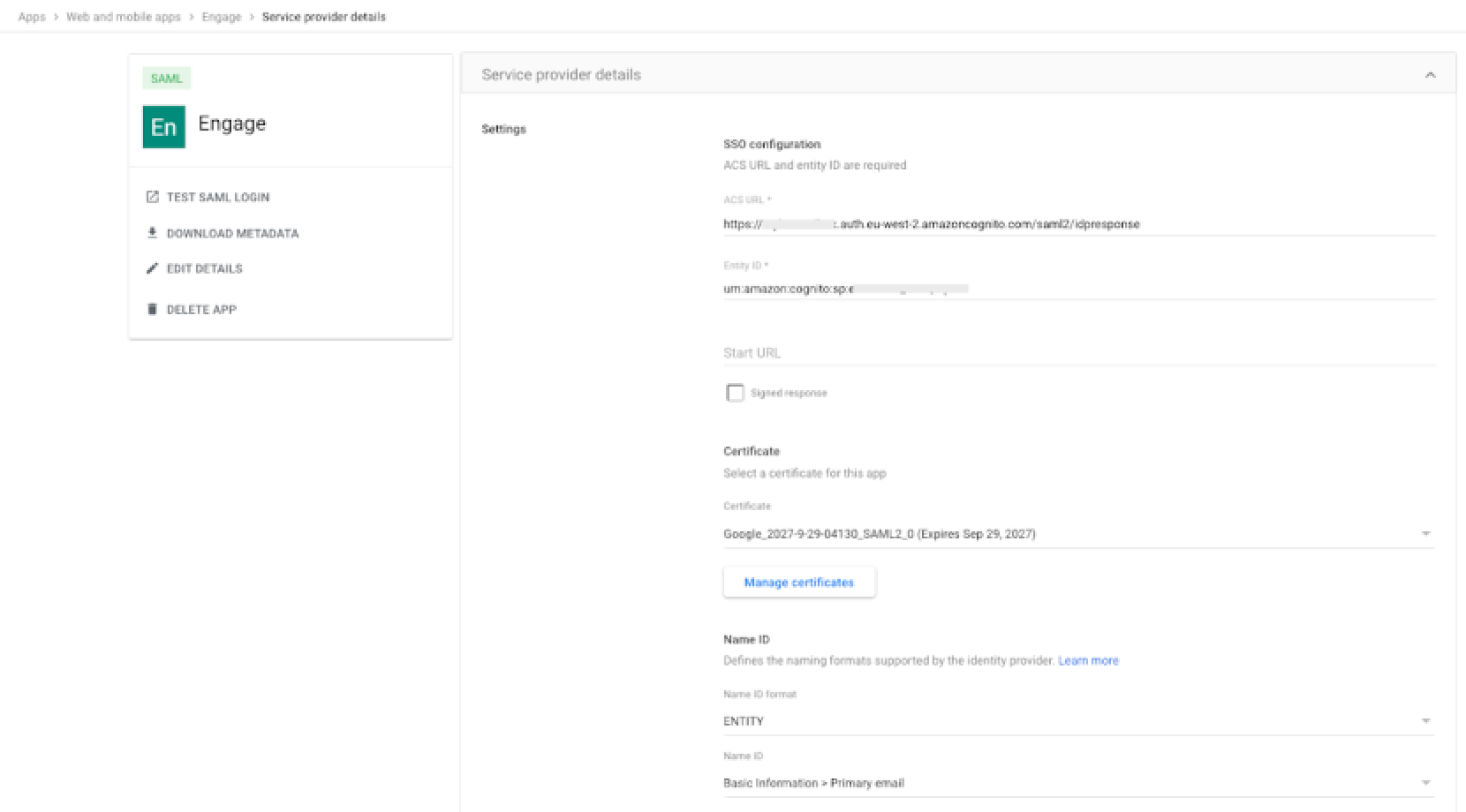

- Füllen Sie die folgenden Felder unter den Dienstanbieterdetails aus:

- ACS-URL: https://${yourDomainPrefix}.auth.{region}.amazoncognito.com/saml2/idpresponse.

- Entitäts-ID: urn:amazon:cognito:sp:${yourUserPoolId}

- Namens-ID-Format: ENTITY

- Name-ID: Grundlegende Informationen > Primäre E-Mail

Hinweis: Ersetzen Sie dabei ${yourDomainPrefix}, ${region} und ${yourUserPoolId} durch die entsprechenden Werte aus Ihrem Cognito-Benutzerpool.

- Klicken Sie auf Weiter.

- Fügen Sie unter Attributzuordnung ein Google Directory-Attribut mit dem folgenden

Wert hinzu:

Google Directory-Attribute Wert Primäre E-Mail http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Klicken Sie auf Fertigstellen.

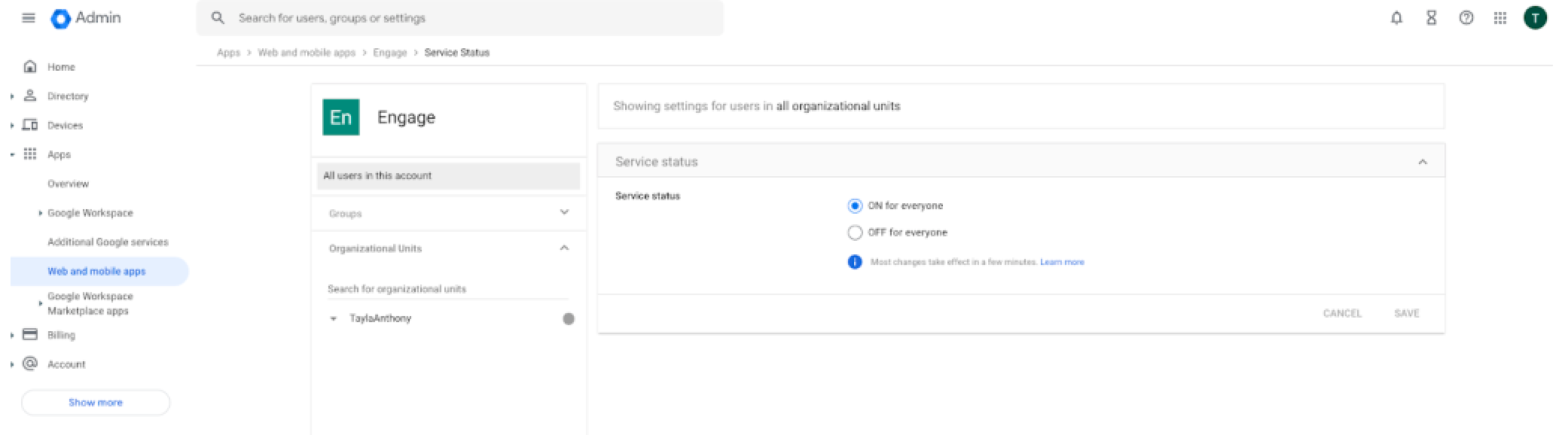

Wenn Sie eine SAML-App erstellen, ist sie standardmäßig deaktiviert. Für Benutzer, die bei ihrem Google Workspace-Konto angemeldet sind, ist die SAML-App also nicht sichtbar . Aktivieren Sie als Nächstes die Contact Center-App für Benutzer in Google Workspace.

So gewähren Sie Benutzern Zugriff auf Google Workspace

- Navigieren Sie in der Konfiguration der Contact Center-App zum Benutzerzugriff.

- Klicken Sie auf Details anzeigen.

- Um einen Service für alle Benutzer in Ihrer Organisation zu aktivieren, klicken Sie EIN für alle,

- Klicken Sie auf Speichern.

Wenn Sie diese Anwendung nicht für alle Benutzer aktivieren möchten, können Sie die Organisationseinheiten von Google Workspace nutzen und die Contact Center-App nur für einen Teil der Benutzer aktivieren.

Schritt 3: Identitätsanbieter im Cognito-Benutzerpool konfigurieren

So konfigurieren Sie einen Identitätsanbieter

- Melden Sie sich bei dem AWS-Konto an, das den Cognito Userpool enthält. Navigieren Sie zu Cognito und öffnen Sie den Benutzerpool.

- Klicken Sie auf die Registerkarte „Anmeldeerfahrung“ und dann auf Identitätsanbieter hinzufügen (siehe

Abbildung unten):

- Klicken Sie auf der daraufhin eingeblendeten Seite auf SAML.

- Konfigurieren Sie unter „SAML-Verbund mit diesem Benutzerpool einrichten“ die folgenden Einstellungen:

- Anbietername: Geben Sie einen Namen für diesen Identitätsanbieter ein. Es wird empfohlen, im Namen keine Leerzeichen zu verwenden, z. B. google.

- Metadatendokumentquellen: Laden Sie die in der Konsole von Google Workspace heruntergeladene Metadatendatei hoch.

- Legen Sie unter Attribute zwischen Ihrem SAML-Anbieter und Ihrem Benutzerpool zuordnen das

folgende Attribut fest:

Benutzerpoolattribut SAML-Attribut E-Mail http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Klicken Sie auf Identitätsanbieter hinzufügen.

Damit ist der erforderliche Identitätsanbieter erstellt. Der letzte Schritt der Cognito-Konfiguration besteht darin, festzulegen, dass der App-Client diesen Identitätsanbieter verwenden soll.

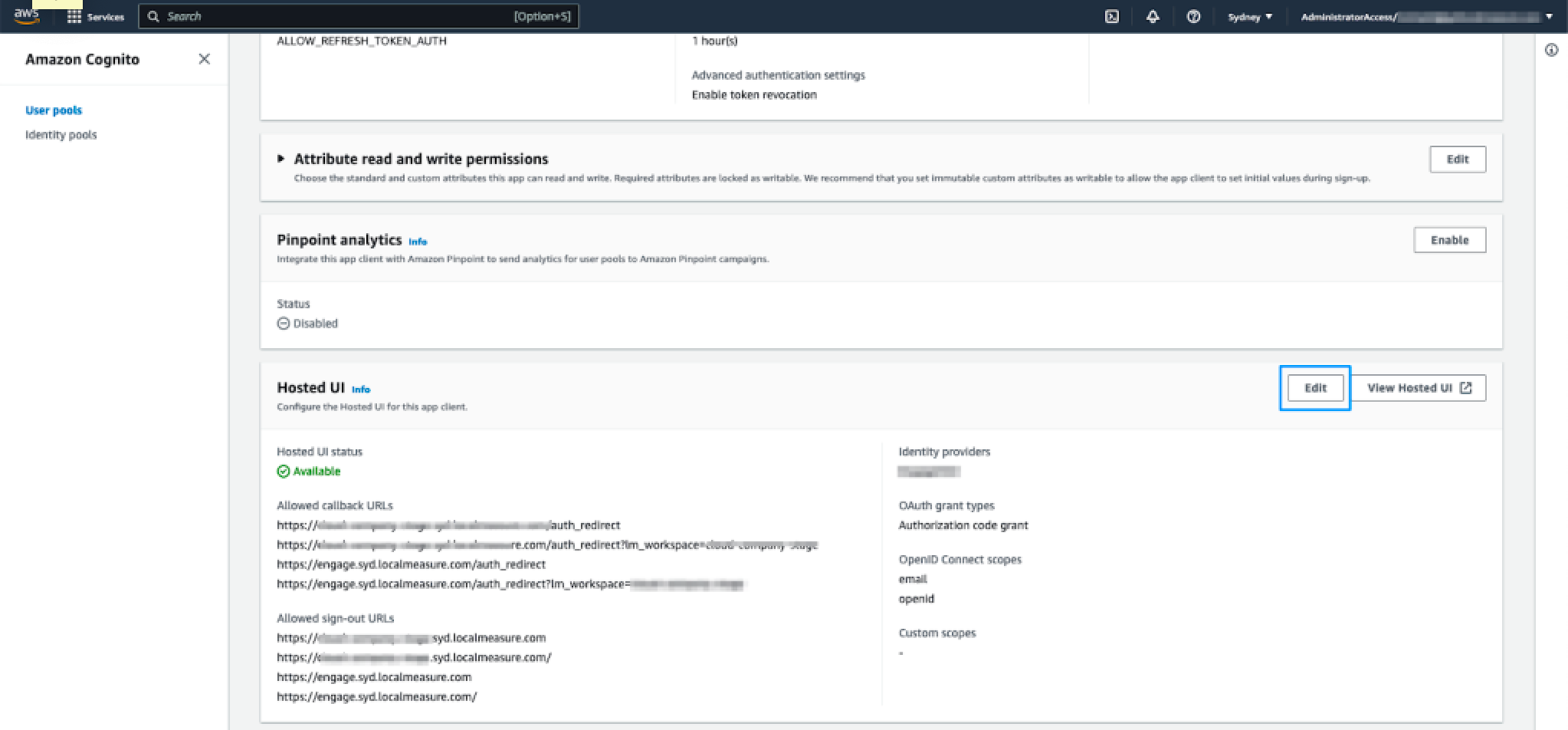

Schritt 4: Geben Sie diesen Identitätsanbieter für die Agentenauthentifizierung an

So legen Sie den Identitätsanbieter fest

- Klicken Sie in der Registerkartenansicht auf „App-Integration“, scrollen Sie nach unten und klicken Sie auf App-Client, um dies zu öffnen.

- Scrollen Sie nach dem Öffnen des App-Clients zum Abschnitt „Gehostete Benutzeroberfläche“ und

klicken Sie auf Bearbeiten.

- Scrollen Sie unter „Gehostete Registrierungs- und Anmeldeseiten“ nach unten zur Dropdownliste Identitätsanbieter. Klicken Sie darauf und wählen Sie den Identitätsanbieter aus, den Sie im vorherigen Schritt konfiguriert haben.

- Klicken Sie auf Änderungen speichern.

- Zendesk benötigt den Namen des IDP (wie unter „Anmeldeerfahrung“ konfiguriert), um die Einrichtung Ihres Kontos abzuschließen. Fügen Sie diesen Wert sowie die Informationen zu CloudFormation -Ausgaben hinzu.