Resumen IA verificado ◀▼

Configure el inicio de sesión único (SSO) para Amazon Connect y el Centro de contacto usando AWS como proveedor de identidad SAML. Configure las aplicaciones SAML en AWS IAM Identity Center, asegurándose de que estén en la misma cuenta AWS que su organización. Para Amazon Connect, administre los permisos con las políticas de control de servicio. Para el Centro de contacto, configure el UserPool de Cognito y especifique el proveedor de identidad para la autenticación de los agentes.

Puede configurar Amazon Connect y Zendesk para Centro de contacto para SSO con AWS como el proveedor de identidad basado en SAML. Amazon Connect y el Centro de contacto requieren una aplicación SAML. Las aplicaciones SAML necesarias se crean y configuran en AWS IAM Identity Center.

En este artículo se supone que las organizaciones AWS y el centro de identidad IAM ya están configurados en una cuenta AWS separada (y una región potencialmente diferente) dentro de su organización AWS. Las aplicaciones SAML deben crearse en AWS IAM Identity Center en la misma cuenta donde está configurada su organización AWS. Antes de comenzar, asegúrese de tener acceso a este entorno o de que alguien con el acceso necesario pueda ayudar con la creación de las aplicaciones SAML.

Configuración del SSO para Amazon Connect

Para configurar el inicio de sesión único (SSO) para Amazon Connect, se debe configurar una aplicación SAML en el Centro de identidad IAM, que a menudo se encuentra en una cuenta y región AWS separadas. Sin embargo, el proveedor de identidad, el rol y la política deben establecerse dentro de la misma cuenta AWS que Amazon Connect. Consulte la documentación de Amazon Connect: configure Amazon Connect SSO with AWS as the identity provider (Configurar el inicio de sesión único con Amazon Connect con AWS como proveedor de identidad).

Es una buena idea usar las políticas de control de servicio (SCP) para administrar los permisos relacionados con lo que los usuarios y roles pueden hacer en Amazon Connect, proteger los recursos importantes y hacer que el sistema sea más seguro. Consulte Mejores prácticas de seguridad para Amazon Connect.

El siguiente ejemplo muestra un SCP que se puede usar para evitar la eliminación de la instancia de Amazon Connect y el rol correspondiente:

<pre><code class="language-json">

{

"Versión": "2012-10-17",

"Declaración": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>Configuración del SSO del Centro de contacto

Para configurar el inicio de sesión único (SSO) para el Centro de contacto, es necesario configurar el UserPool de Cognito para que use una aplicación SAML para el inicio de sesión. El UserPool de Cognito es el que fue creado por la plantilla CloudFormation de Zendesk para centros de contacto.

Los pasos del proceso incluyen:

Recopilar los detalles necesarios del UserPool de Cognito

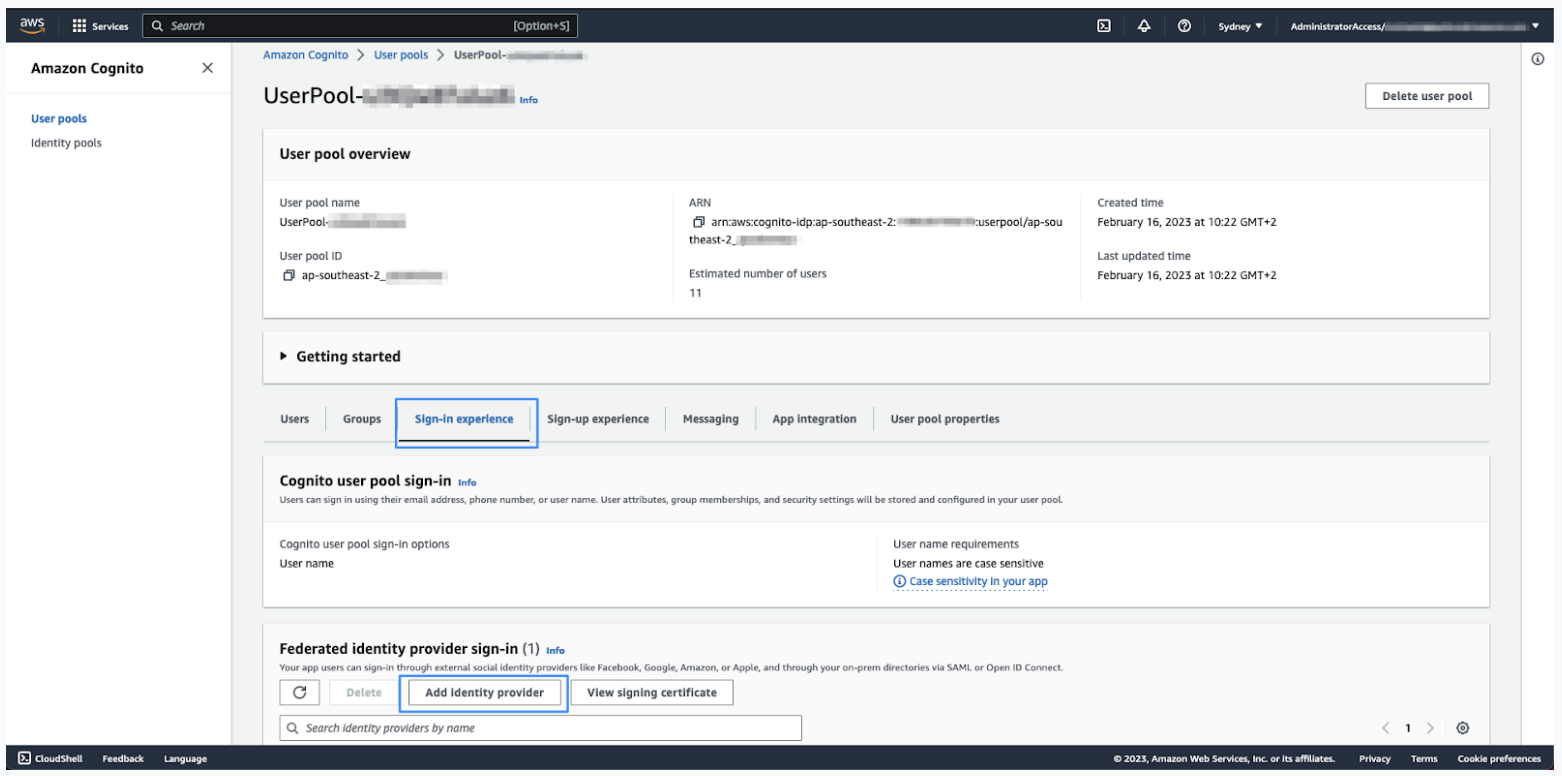

El primer paso para configurar el inicio de sesión único (SSO) para Zendesk for Centro de contacto es recopilar los detalles necesarios del UserPool de Cognito.

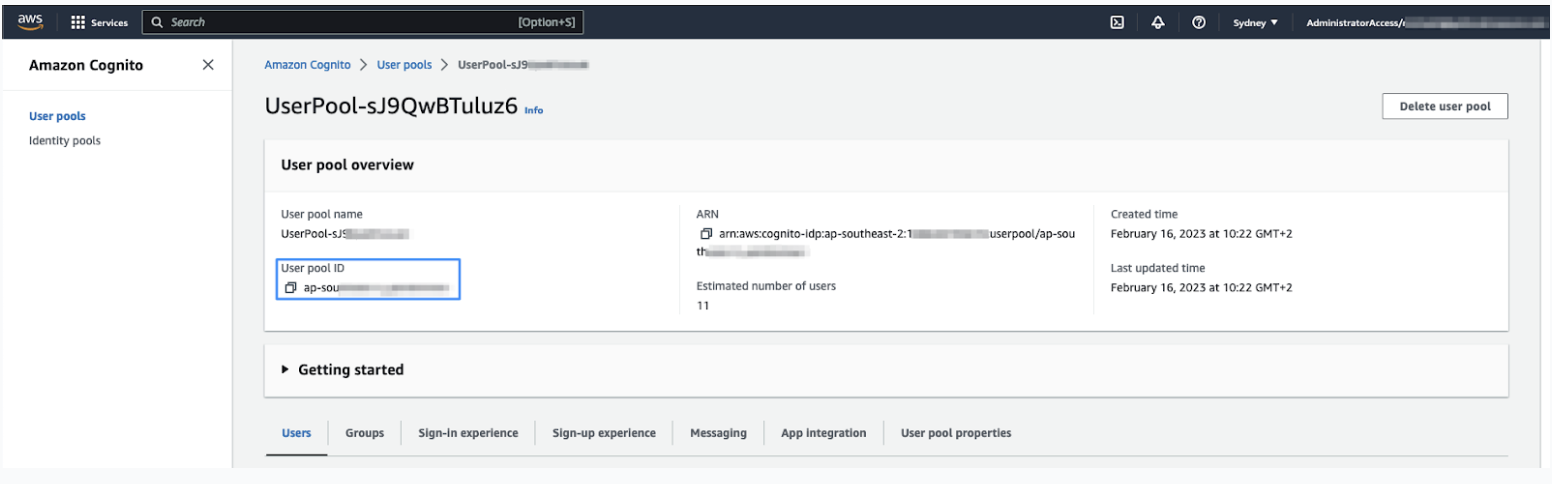

- Inicie sesión en la cuenta de AWS donde se creó la pila CloudFormation de Zendesk para Centro de contacto.

- En el servicio Cognito (asegúrese de que se encuentra en la región correcta), abra el grupo de usuarios

que se creó cuando se creó la pila CloudFormation del Centro de contacto.

Tome nota de la ID del grupo de usuarios.

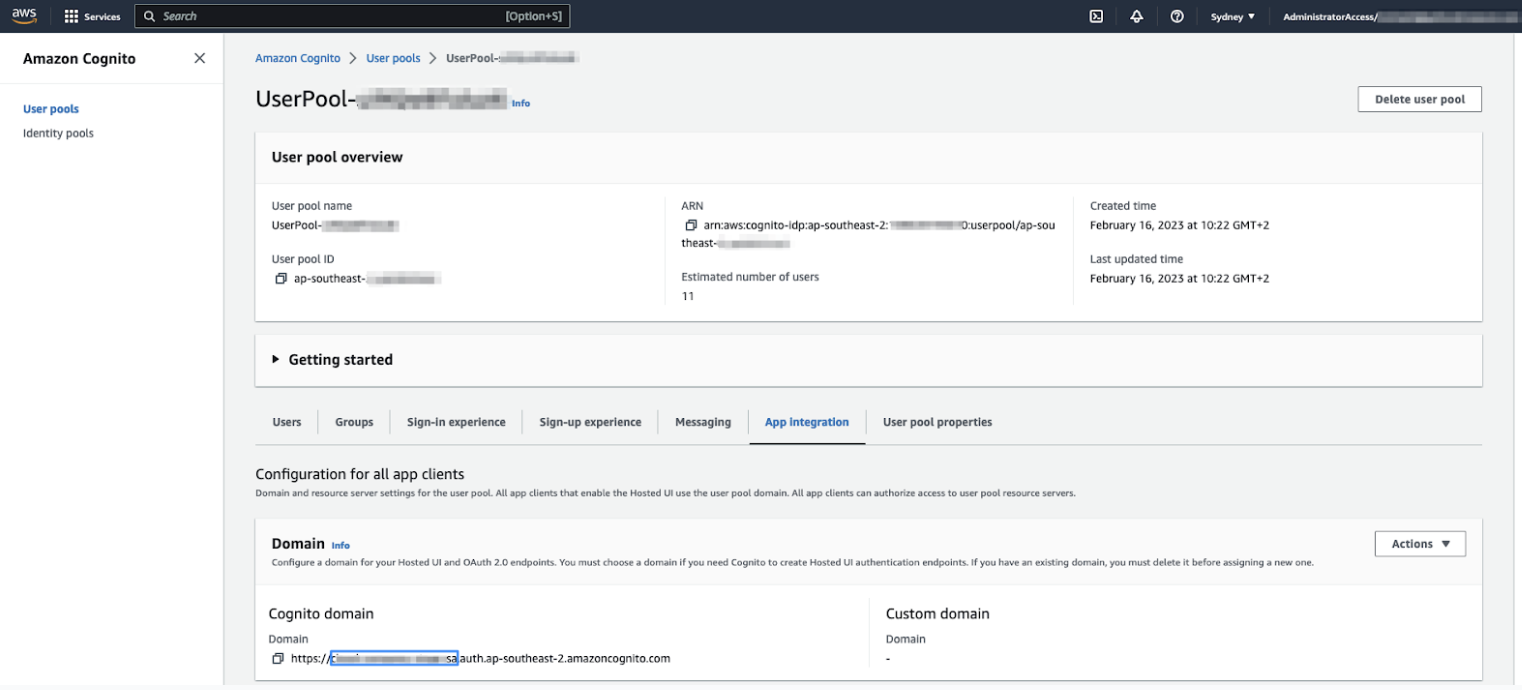

- Haga clic en la pestaña Integración de aplicaciones y luego tome nota del prefijo Dominio de Cognito.

Esta es la primera parte del dominio Cognito, antes de .auth.regionxxx. Este es también el valor que se especificó en la plantilla CloudFormation, de modo que puede copiar el valor de la pestaña Parámetros de CloudFormation si lo prefiere.

Creación de la aplicación SAML en AWS IAM Identity Center

El segundo paso para configurar el inicio de sesión único (SSO) para el Centro de contacto es crear la aplicación SAML en AWS IAM Identity Center.

- Inicie sesión en la cuenta AWS donde está configurado AWS IAM Identity Center.

- Seleccione Asignaciones de aplicaciones > Aplicaciones y luego haga clic en Agregar aplicación.

- Haga clic en Agregar aplicación SAML 2.0 personalizada.

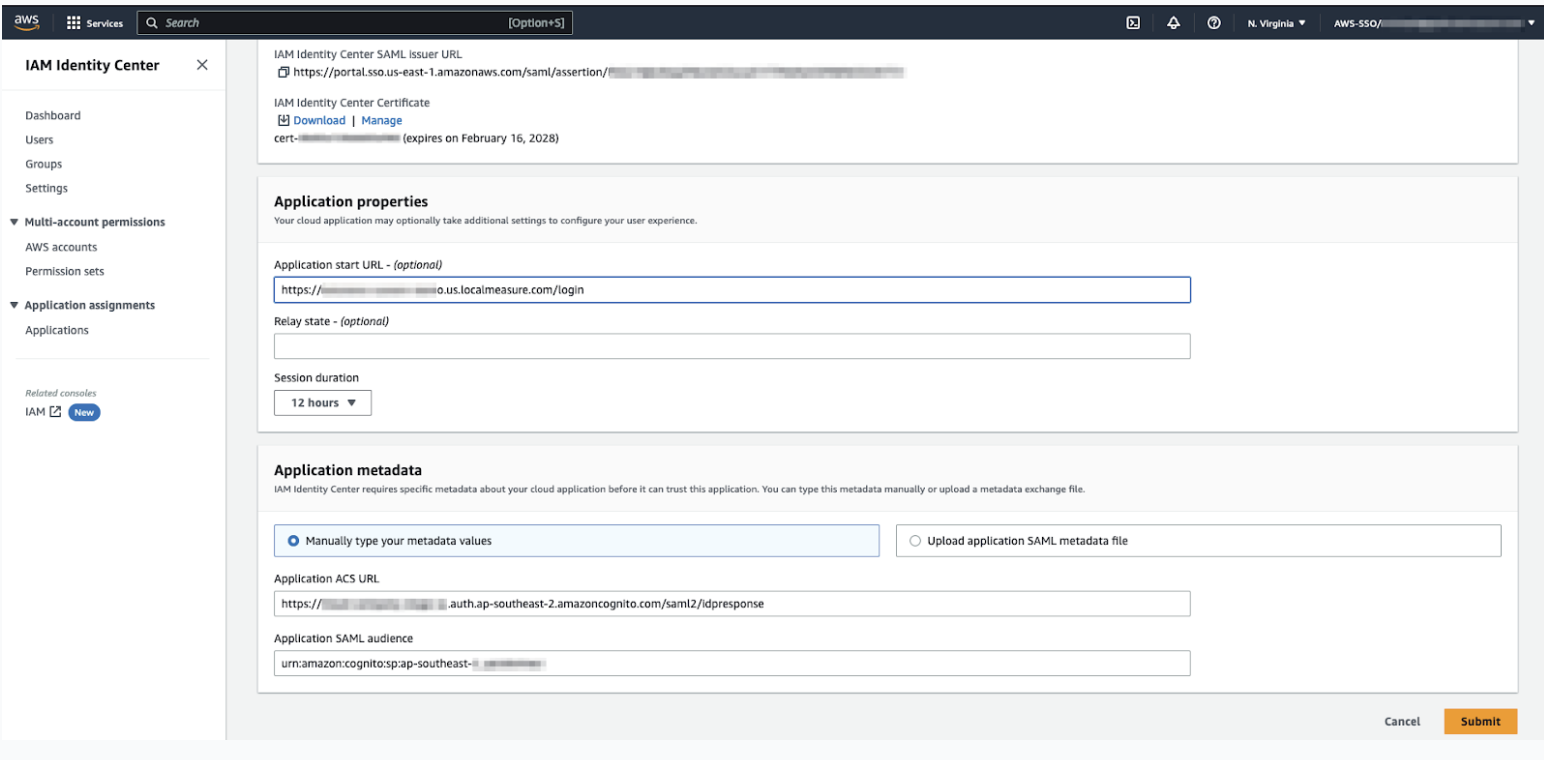

- Ingrese la siguiente información:

- Nombre mostrado es el nombre que se muestra en el mosaico SAML.

-

URL de inicio de la aplicación (opcional) es el URL del centro de contacto. Este es

el mismo URL que se agregó como origen aprobado en Amazon Connect. Tiene el

siguiente formato:

https://${LMWorkspace}.${LMRegion}.localmeasure.com

- El estado de retransmisión debe dejarse en blanco.

- En Application Metadata, seleccione los valores de Manual type your Metadata

y luego especifique lo siguiente:

- Application ACS url: https://${yourDomainPrefix}.auth.${region}.amazoncognito.com/saml2/idpresponse

- Application SAML audience: urn:amazon:cognito:sp:${yourUserPoolID}

- Haga clic en Enviar.

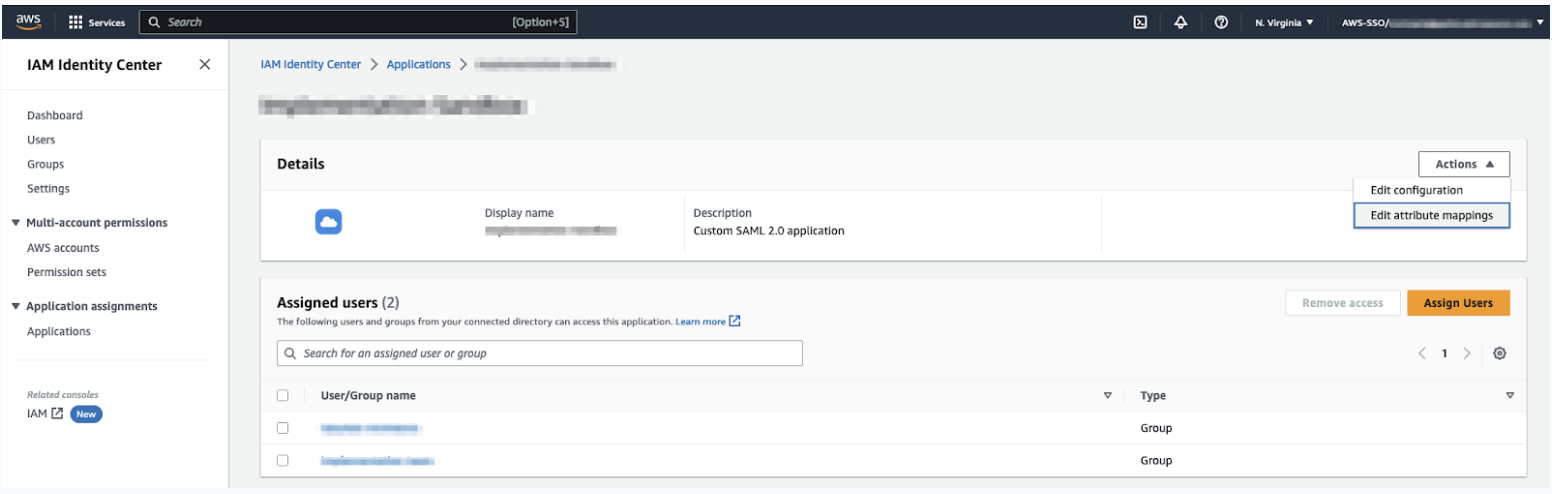

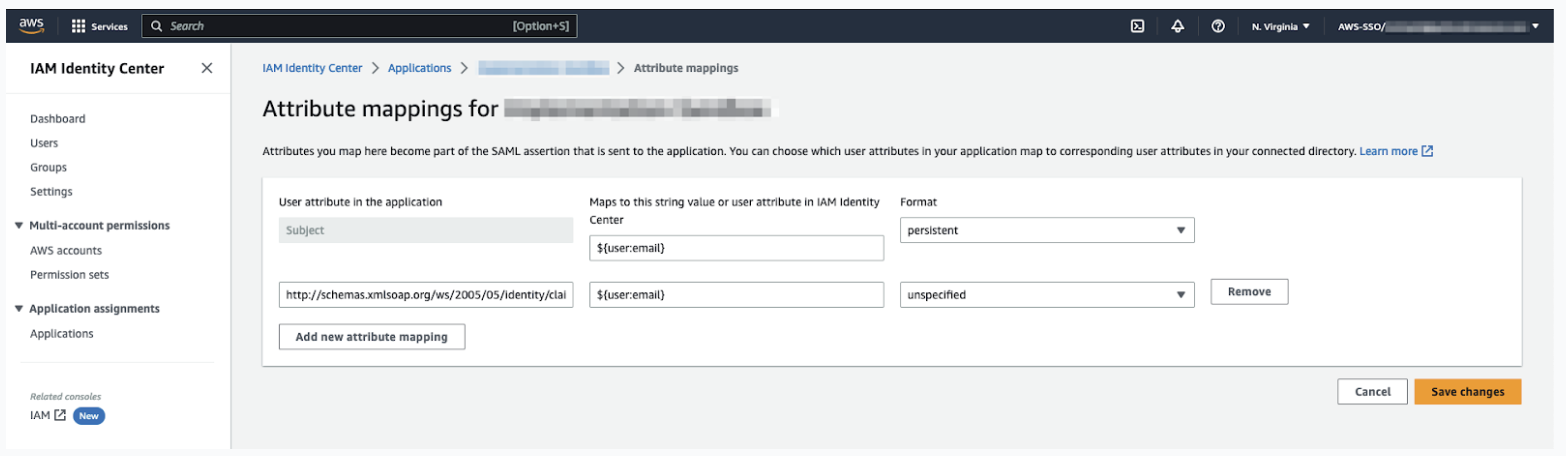

- Seleccione Acciones > Editar correlación de atributos.

- Ingrese los siguientes atributos en la aplicación:

Tabla 1. Atributo SAML Correlaciona a valor de cadena o atributo de usuario Formato Asunto ${user:email} Persistente http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress ${user:email}

- Haga clic en Guardar cambios.

- En Usuarios asignados, haga clic en Asignar usuarios y luego agregue usuarios o grupos de usuarios que deberían tener acceso al Centro de contacto.

- Vuelva a hacer clic en Acciones y luego seleccione Editar configuración.

- En IAM Identity Center SAML Metadata file, haga clic en Descargar.

Guarde este archivo. Lo necesitará para completar la configuración de Cognito.

Configurar un proveedor de identidad en el grupo de usuarios de Cognito

El tercer paso para configurar el inicio de sesión único (SSO) para Zendesk para Centro de contacto es configurar un proveedor de identidad en el UserPool de Cognito.

- Inicie sesión en la cuenta AWS que contiene el UserPool de Cognito.

- En el servicio Cognito, abra el UserPool.

- Haga clic en la pestaña Experiencia de inicio de sesión y luego haga clic en Agregar

proveedor de identidad.

- Haga clic en SAML.

- Bajo Configurar federación SAML con este grupo de usuarios, complete las siguientes

opciones:

- Nombre del proveedor: Ingrese un nombre para este proveedor de identidad. No use ningún espacio en el nombre.

- Metadata document source: Seleccione Upload Metadata document > choose file y luego seleccione el archivo SAML Metadata descargado del centro de identidad AWS IAM.

- Bajo Mapear atributos entre su proveedor SAML y su grupo de usuarios, establezca el

siguiente atributo:

- Atributo Grupo de usuarios: correo electrónico

- Atributo SAML: http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

- Haga clic en Agregar proveedor de identidad.

En este momento se ha creado el proveedor de identidad requerido.

Especificar este proveedor de identidad para usar en la autenticación de agentes

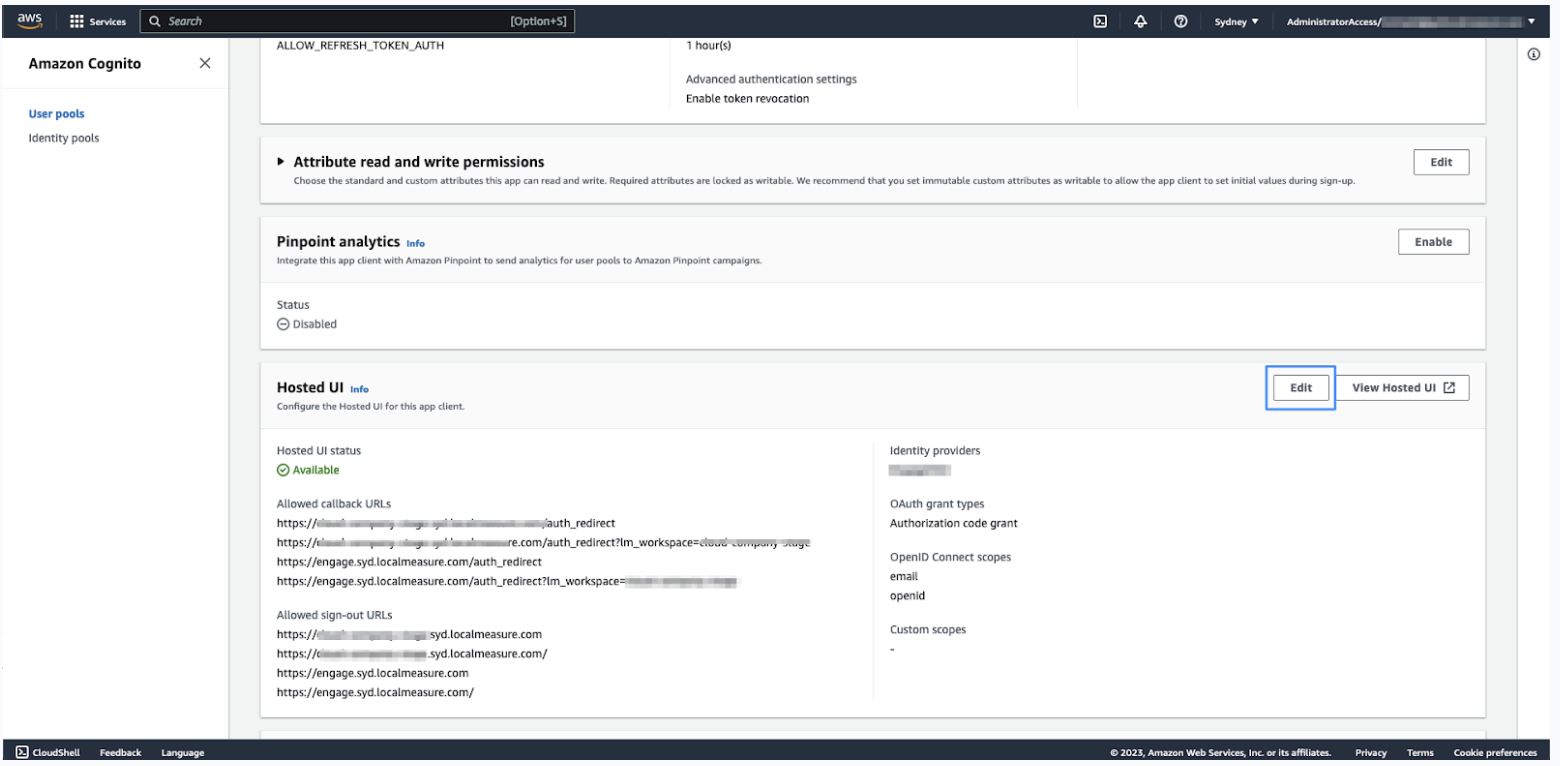

El último paso para configurar el inicio de sesión único para el Centro de contacto es especificar el proveedor de identidad que se usará para la autenticación de los agentes.

- En la vista con pestañas, haga clic en Integración de aplicaciones y luego haga clic en la aplicación-cliente en la parte inferior de la página.

- En la sección Interfaz de usuario alojada del cliente-aplicación, haga clic en Editar.

- Bajo Páginas de registro e inicio de sesión alojadas, haga clic en la lista desplegable Proveedores de identidad y luego seleccione el proveedor de identidad que configuró en Configurar un proveedor de identidad en el grupo de usuarios de Cognito.

- Haga clic en Guardar cambios.

Zendesk requiere el nombre del IDP (como se configura en Experiencia de inicio de sesión) para completar la configuración de su cuenta. Incluya esto junto con la información de salida de CloudFormation compartida con Zendesk.