Resumen de IA verificado ◀▼

Configure el inicio de sesión único de Okta para su Centro de contactos para simplificar la autenticación de los usuarios. Esto implica crear una aplicación SAML en Okta, configurar la integración SAML, asignar usuarios y especificar el proveedor de identidad para la autenticación de los agentes. Esta configuración mejora la seguridad y simplifica la administración del acceso en Amazon Connect y el Centro de contactos.

Amazon Connect y el Centro de contacto para SSO se pueden configurar con Okta como el proveedor de identidad basado en SAML. Cada uno requiere una aplicación SAML para autenticarse. Las aplicaciones SAML se crean en el portal de Okta.

La aplicación SAML de Okta, junto con un proveedor AWS Identity and Access Management (IAM), permite la federación entre Okta y los usuarios de AWS IAM.

Este artículo contiene los siguientes temas:

Configurar SSO para Amazon Connect

Consulte la guía AWS para configurar el inicio de sesión único con Amazon Connect con Okta como proveedor de identidad.

Utilice las políticas de control de servicio (SCP) para administrar los permisos de usuarios y roles en Amazon Connect, lo que protege los recursos importantes y hace que su sistema sea más seguro. Consulte las Mejores prácticas de seguridad para Amazon Connect si desea más información.

El siguiente es un ejemplo de SCP que se puede usar para evitar la eliminación de la instancia de Amazon Connect y el rol vinculado.

<pre><code class="language-json">

{

"Versión": "2012-10-17",

"Declaración": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Denegar",

"Acción": [

"iam:DeleteRole"

],

"Recurso": [

"arn:aws:iam::*:role/***rol de usuario de Amazon Connect***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Denegar",

"Acción": [

"conectar:borrar instancia"

],

"Recurso": [

"***Instancia de Amazon Connect ARN***"

]

}

]

}

</pre></code>

Configurar SSO para el centro de contacto

La configuración del SSO para el centro de contactos incluye los siguientes pasos:

Paso 1: Crear una aplicación SAML en Okta

Para activar la federación entre Okta y los usuarios de AWS IAM, cree una aplicación SAML en Okta.

Para crear una aplicación SAML

- Abra la consola para desarrolladores de Okta.

- En el menú de navegación, amplíe Aplicaciones y luego haga clic en Aplicaciones.

- Haga clic en Crear integración.

- En el menú Crear una nueva integración de aplicaciones, seleccione SAML 2.0 como método de inicio de sesión.

- Haga clic en Siguiente.

Paso 2: Configurar la integración de SAML para su aplicación Okta

En este paso, configurará la integración SAML para su aplicación Okta.

Para configurar la integración con SAML

- En la página Crear integración SAML, bajo Configuración general, ingrese un nombre para su aplicación y luego haga clic en Siguiente.

- Complete los siguientes campos:

- URL de inicio de sesión único: https://${yourDomainPrefix}.auth.${region}.amazoncognito.com/saml2/idpresponse

-

URI de Audience (Id. de SP Entity): urn:amazon:cognito:sp:

${yourUserPoolId}

Reemplace ${yourDomainPrefix}, ${region} y ${yourUserPoolId} con los valores para su grupo de usuarios.

- Bajo DECLARACIONES DE ATRIBUTO (OPCIONAL), agregue una declaración con la

siguiente información:

Nombre del atributo SAML Valor http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress user.email. - Deje las otras opciones como valores predeterminados o configúrelas según sus preferencias.

- Haga clic en Siguiente y luego en Finalizar.

Paso 3: Asignar usuarios a su aplicación

En este paso, asignará usuarios a la aplicación que creó en el paso 1.

Para asignar usuarios a su aplicación

- En la pestaña Asignaciones de la aplicación Okta, bajo Asignar, seleccione Asignar a personas.

- Haga clic en Asignar junto al usuario que desea asignar.

- Haga clic en Guardar y luego en Regresar.

Su usuario ahora está asignado.

- Haga clic en Terminado.

Paso 4: Especifique el proveedor de identidad que se usará para la autenticación de agentes

En este paso, agregará un proveedor de identidad para autenticar a sus agentes.

Para especificar el proveedor de identidad

- En la pestaña de inicio de sesión de la aplicación Okta, busque el hipervínculo de metadata del proveedor de identidad y luego haga clic con el botón derecho del mouse en el hipervínculo y cópielo.

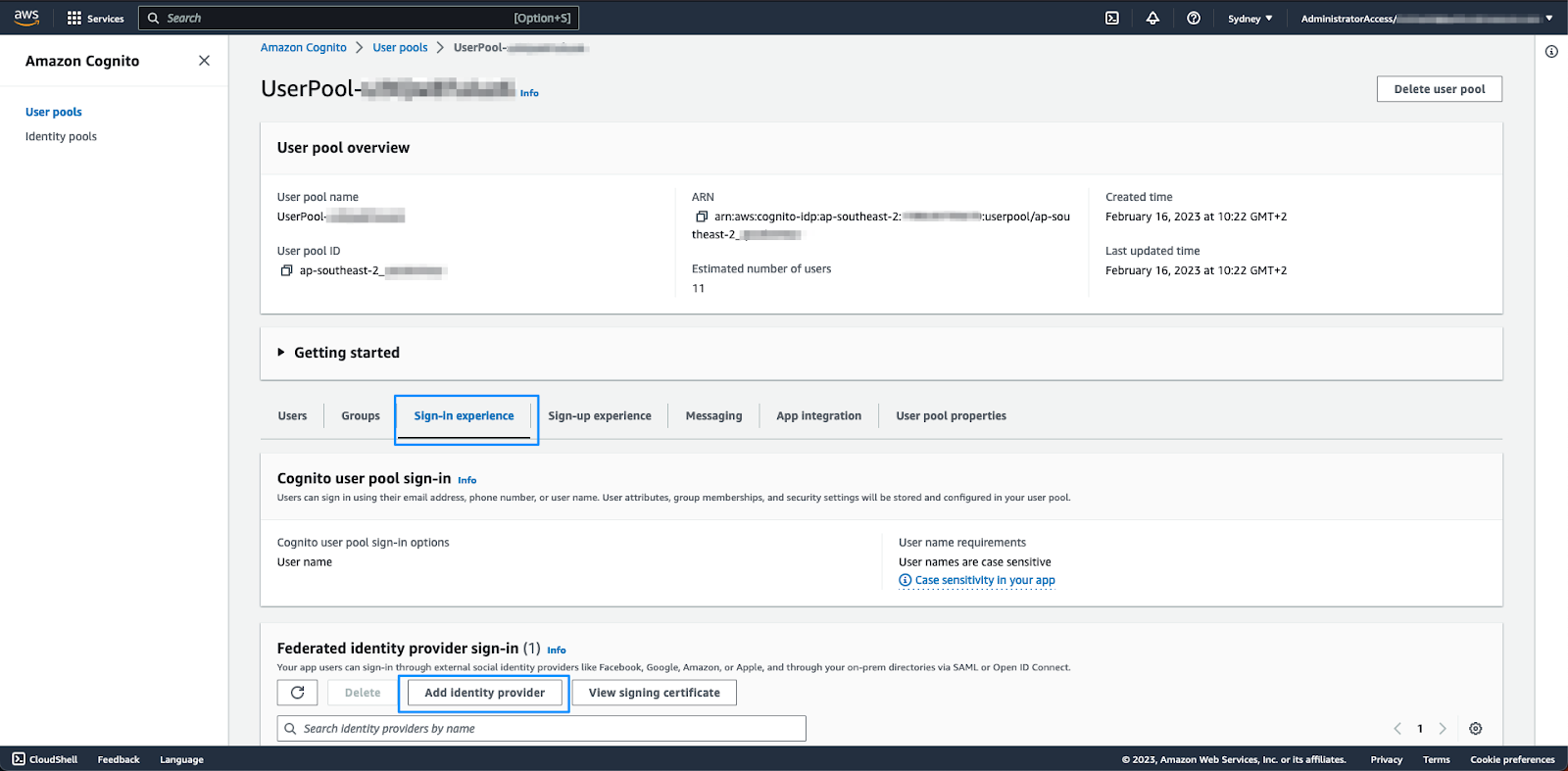

- Inicie sesión en la cuenta AWS que contiene el userpool de Cognito.

- Vaya a Cognito y abra el grupo de usuarios.

- Haga clic en la pestaña Experiencia de inicio de sesión y luego haga clic en Agregar

proveedor de identidad.

- En la página resultante, seleccione SAML.

- En Configurar federación SAML con este grupo de usuarios, haga lo siguiente:

- Nombre del proveedor: Ingrese un nombre para el proveedor de identidad sin usar ningún espacio en el nombre.

- Metadata document source: Pegue la URL Metadata del paso anterior en el campo Metadata endpoint URL.

- Bajo Correlacionar atributos entre su proveedor SAML y su grupo de usuarios, establezca el

siguiente atributo:

Atributo de grupo de usuarios Atributo SAML correo electrónico http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Haga clic en Agregar proveedor de identidad.

En este momento se ha creado el proveedor de identidad requerido. El último paso en la configuración de Cognito es especificar que el cliente de la aplicación debe usar este proveedor de identidad.

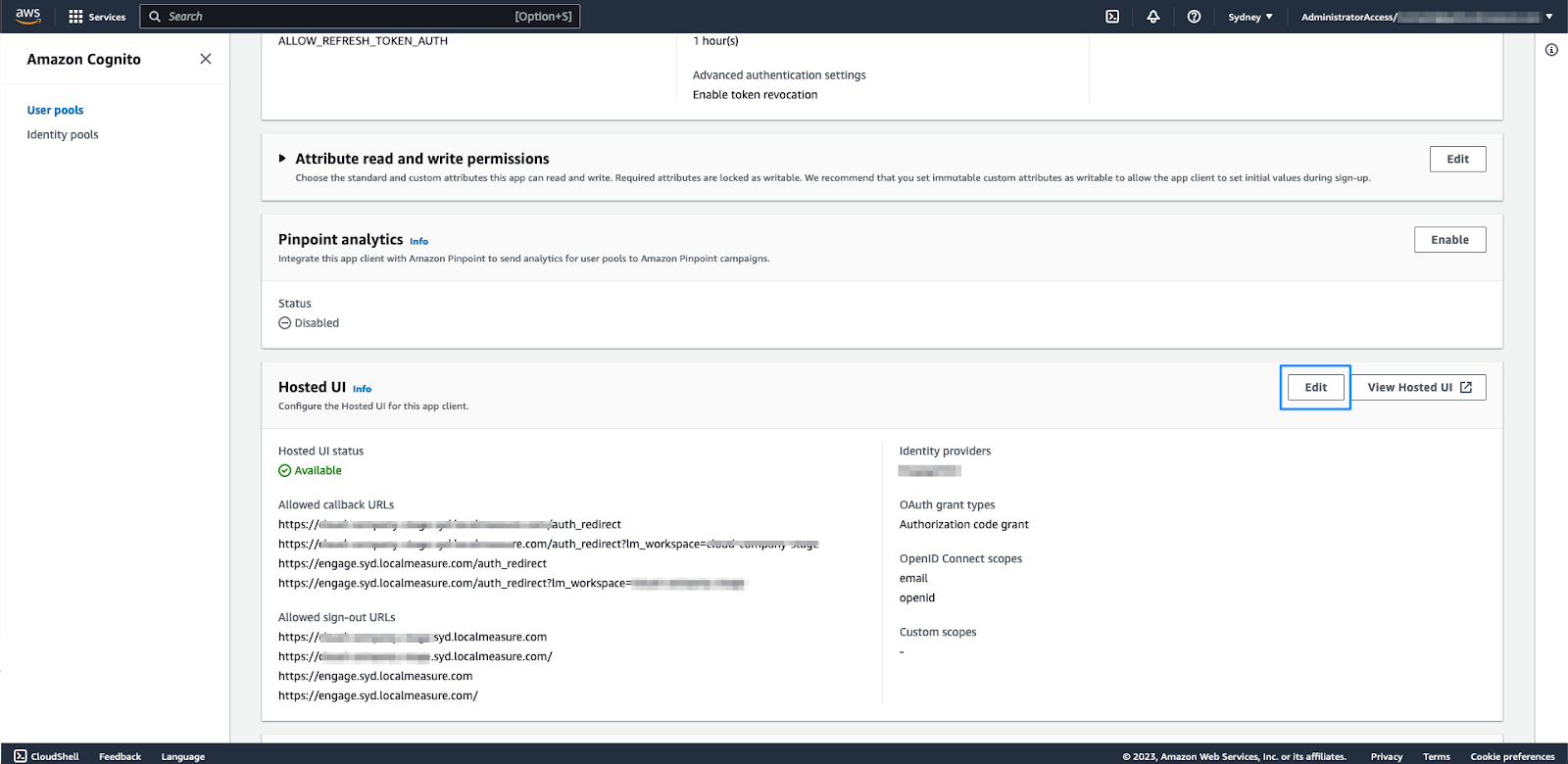

- Haga clic en la pestaña Integración de aplicaciones y luego haga clic en aplicación-cliente en la parte inferior de la página.

- En el cliente-aplicación, en la sección Interfaz de usuario alojada, haga clic en Editar.

- Bajo Páginas de registro e inicio de sesión alojadas, haga clic en Proveedores de identidad y luego seleccione el proveedor de identidad que configuró en el paso anterior.

- Haga clic en Guardar cambios.

Para completar la configuración de su cuenta, necesitará el nombre del IDP (como se configura bajo Experiencia de inicio de sesión). Incluya esto junto con la información de salida de CloudFormation compartida con Zendesk.