Resumen de IA verificado ◀▼

Configure el inicio de sesión único (SSO) con Azure AD para su Centro de contacto para simplificar el acceso de los usuarios y mejorar la seguridad. La configuración implica crear una aplicación SAML en Azure AD, configurar un proveedor de identidad en el conjunto de usuarios Cognito Userpool y especificarlo para la autenticación de los agentes. Esta integración simplifica los procesos de inicio de sesión y centraliza la administración de usuarios en todas las plataformas.

Amazon Connect y Zendesk para Contact Center se pueden configurar para SSO con Microsoft Azure Active Directory (Azure AD) como el proveedor de identidad basado en SAML. Amazon Connect y el Centro de contacto requieren una aplicación SAML. Las aplicaciones SAML necesarias se crean y configuran en el portal de Azure AD.

La aplicación Azure AD AWS SAML junto con un proveedor de identidad AWS IAM permitirá la federación entre Azure AD y los usuarios de AWS IAM.

Este artículo contiene los siguientes temas:

Configurar SSO para Amazon Connect

Esta AWS Guide describe cómo configurar el inicio de sesión único con Amazon Connect con Azure AD como el proveedor de identidad.

Recomendamos usar las políticas de control de servicio (SCP) para administrar los permisos relacionados con lo que pueden hacer los usuarios y roles en Amazon Connect, proteger los recursos importantes y hacer que el sistema sea más seguro.

Lectura recomendada: Mejores prácticas para Amazon Connect

El siguiente es un ejemplo de SCP que se puede usar para evitar la eliminación de la instancia de Amazon Connect y el rol asociado:

<pre><code class="language-json">

<pre><code class="language-json>>

{

"Versión": "2012-10-17",

"Declaración": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>

</pre></code>

Configurar SSO para el centro de contacto

El inicio de sesión único (SSO) para el centro de contacto se implementa configurando el grupo de usuarios de Cognito para que use una aplicación SAML para el inicio de sesión. Cognito Userpool es el que fue creado por la plantilla CloudFormation del Centro de contacto.

A continuación se resume el proceso de alto nivel que se debe seguir:

- Reúna los detalles necesarios de Cognito Userpool.

- Cree la aplicación SAML en el portal de AD de Azure.

- Configure un proveedor de identidad en el Cognito Userpool.

- Especifique este proveedor de identidad para usar en la autenticación de agentes.

Para configurar el SSO para el centro de contactos

Recopile los detalles requeridos de Cognito Userpool

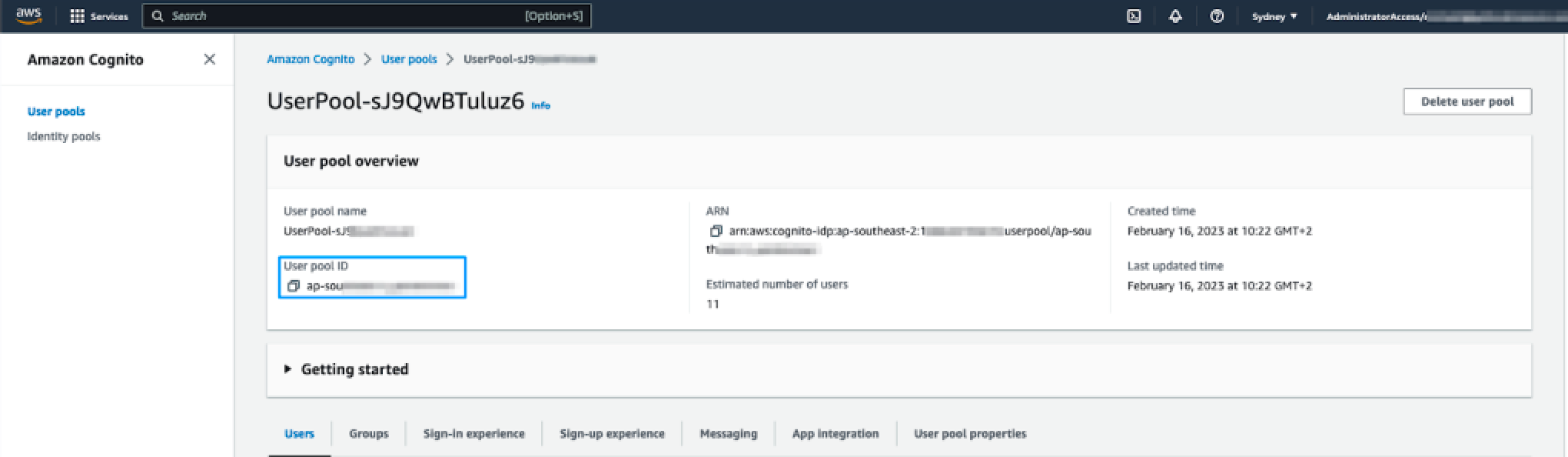

- Inicie sesión en la cuenta AWS en la que se

creó la pila CloudFormation del centro de contactos. Vaya al servicio de Cognito (asegúrese de que se encuentra

en la región correcta) y abra el Userpool que se creó cuando se creó

la pila CloudFormation del centro de Contactos. Observe la ID de Userpool como se muestra en la siguiente

imagen:

- Haga clic en la pestaña Integración de aplicaciones y anote el prefijo Dominio de Cognito. Esta es la primera parte del dominio Cognito, antes del ".auth.regionxxx". Este es también el valor que se especificó en la plantilla de CloudFormation para poder copiarlo desde la pestaña de parámetros de CloudFormation si lo prefiere.

Para crear la aplicación SAML en el portal de AD de Azure

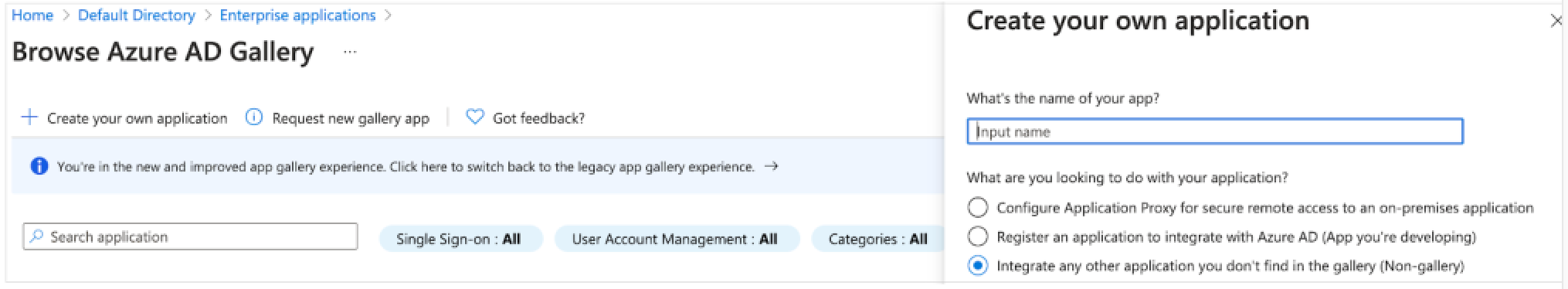

- Inicie sesión en Azure Portal y en la sección Azure Service, elija Azure Active Directory.

- En la barra lateral izquierda, elija Aplicaciones Enterprise.

- Haga clic en Nueva aplicación y luego en Crear su propia aplicación. Llene

los siguientes campos:

-

Nombre de entrada: Dele un nombre a su aplicación, por ejemplo "Zendesk

para producción de centros de contacto". Seleccione “Integrar cualquier otra aplicación

que no encuentre en la galería (no de galería)”. Seleccione Crear.

La aplicación se creará en Azure AD en unos segundos, y luego se le redirigirá a la página de información general de la aplicación recién agregada .

-

Nombre de entrada: Dele un nombre a su aplicación, por ejemplo "Zendesk

para producción de centros de contacto". Seleccione “Integrar cualquier otra aplicación

que no encuentre en la galería (no de galería)”. Seleccione Crear.

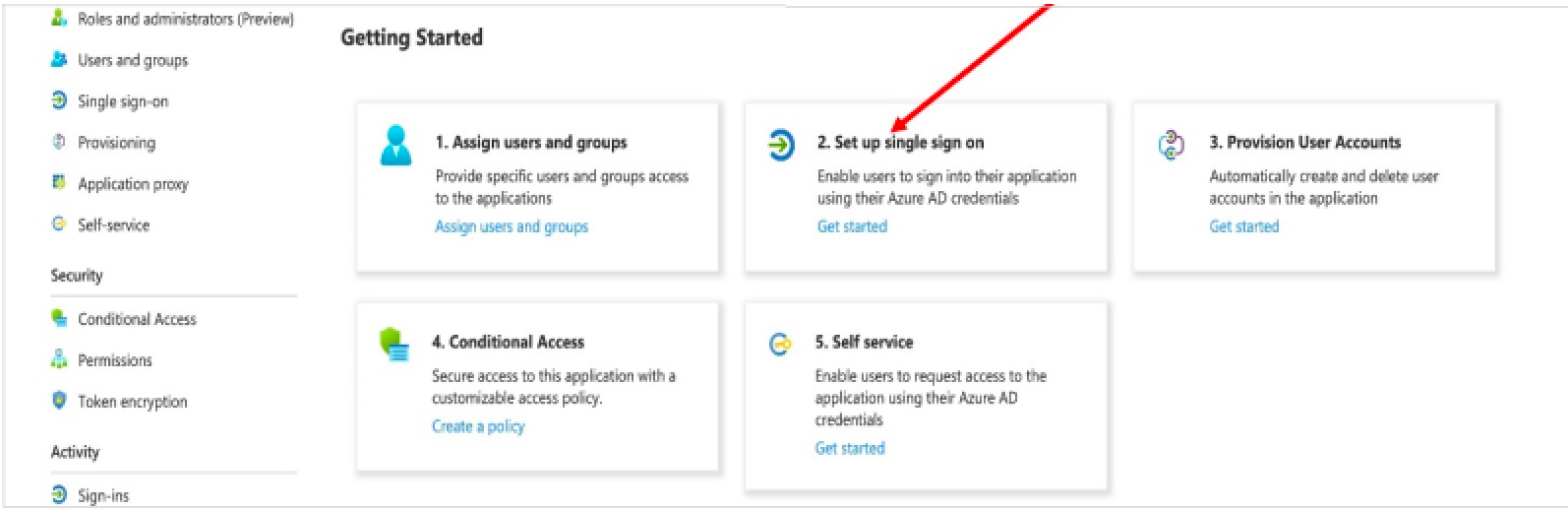

Para configurar el inicio de sesión único con SAML

- En la página Primeros pasos, en el mosaico Configurar inicio de sesión único, haga clic en

Primeros pasos.

- En la siguiente pantalla, seleccione SAML.

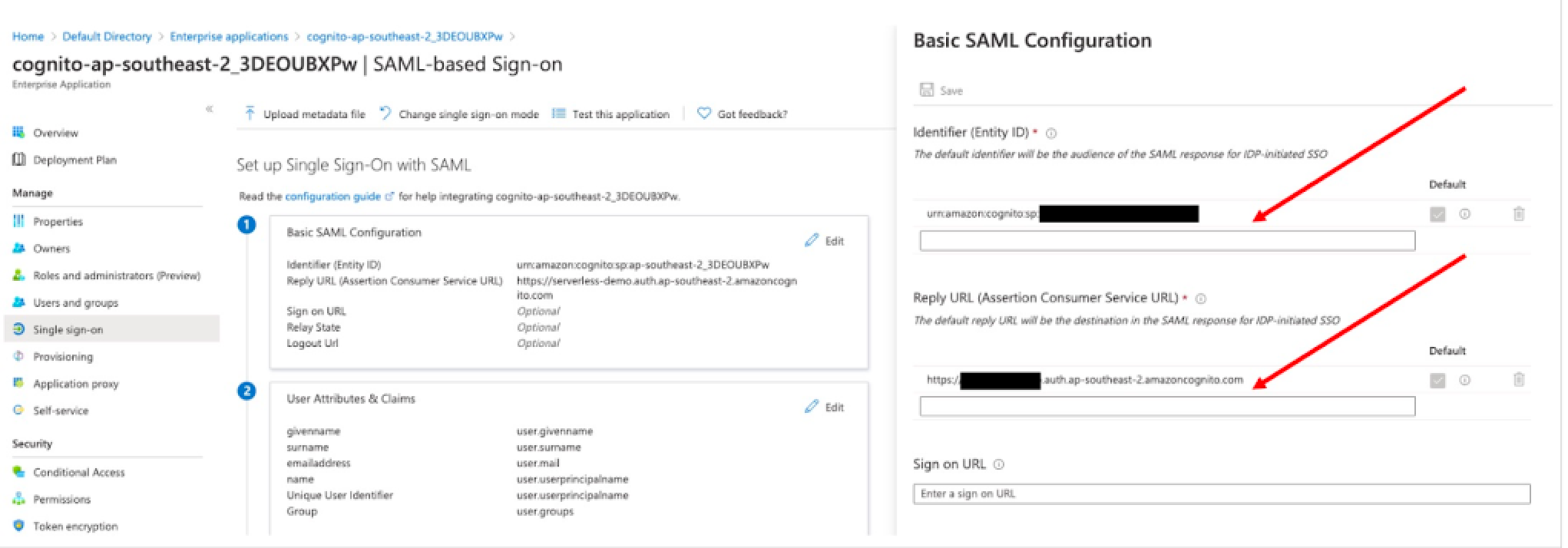

- En el panel central bajo Configurar inicio de sesión único con SAML, en la sección Configuración básica de SAML , haga clic en el icono de edición.

- Vaya al panel central bajo Configurar inicio de sesión único con SAML

- En la sección Atributos de usuario y reclamaciones, haga clic en Editar.

- Ingrese los siguientes valores de campo:

- Identificador (Entity ID): urn:amazon:cognito:sp:${pool ID}

- URL de respuesta (Assertion Consumer Service URL): https://${DomainPrefix}.auth.${RegionID}.amazoncognito.com/saml2/idpresponse

- [.callout-primary--alert-message]

Reemplace los marcadores de posición anteriores con los valores copiados del grupo de usuarios de Cognito. [.callout-primary--alert-message]

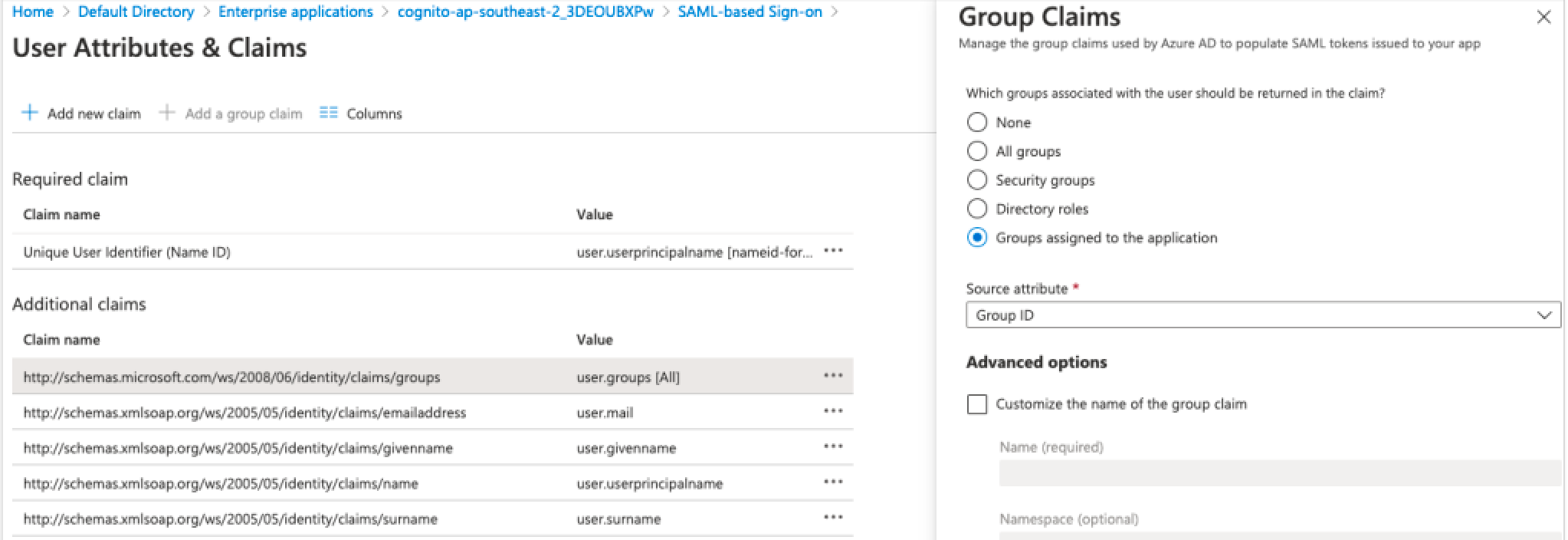

- Haga clic en Agregar una reclamación de grupo.

- En la página Atributos de usuario y reclamaciones, en el panel de la derecha bajo Reclamaciones de grupo,

seleccione Grupos asignados a la aplicación. Deje el atributo Origen como

ID de grupo, como se muestra en la captura de pantalla a continuación.

- Haga clic en Guardar.

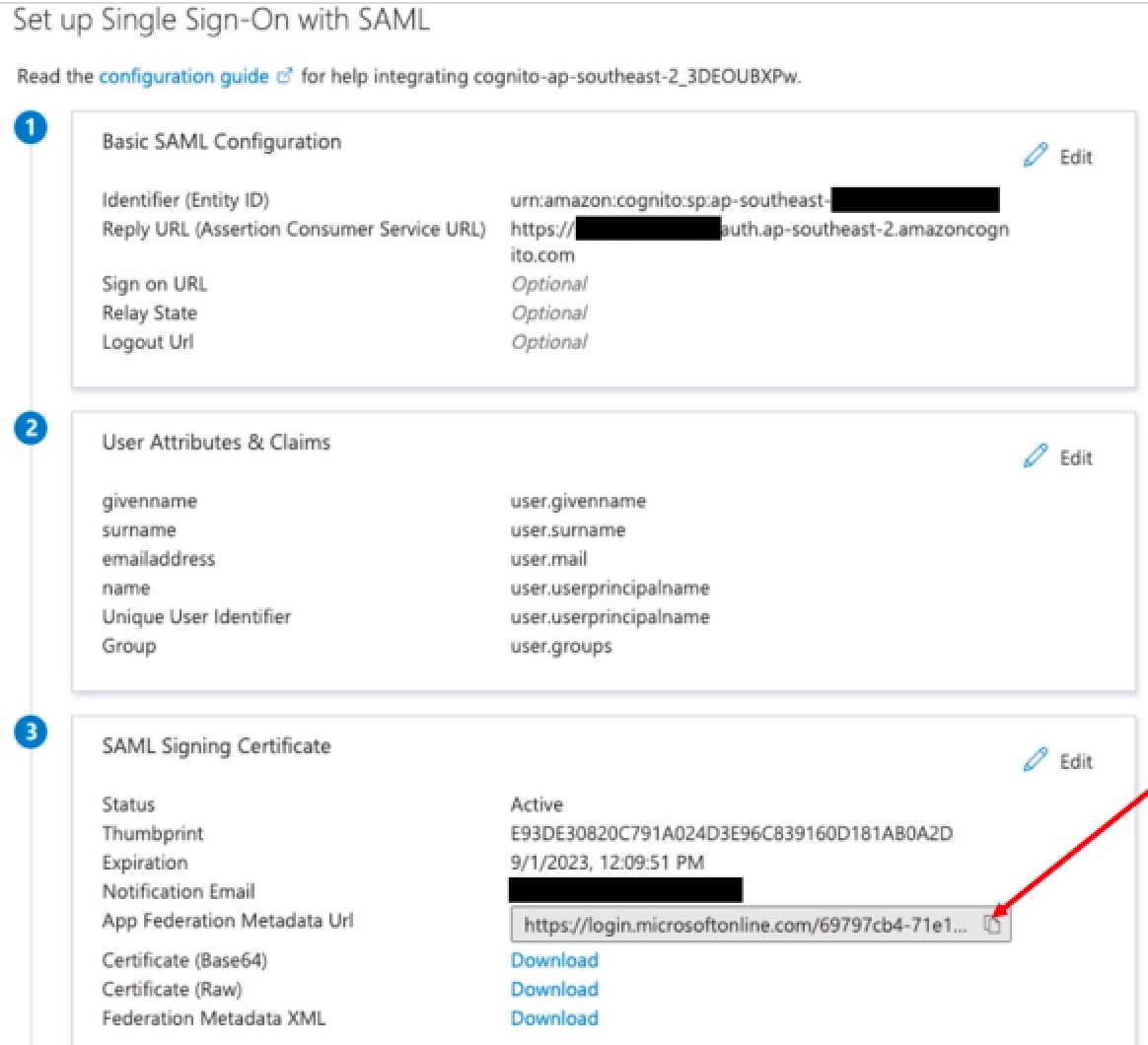

- Cierre la página Atributos de usuario y reclamaciones. Se le redirigirá a la página Configurar inicio de sesión único con SAML.

- Desplácese a la sección Certificado de firma SAML y copie el Metadata URL de la federación

de aplicaciones eligiendo el icono Copiar en portapapeles. Tenga este URL a mano ya

que lo necesitará en el próximo paso.

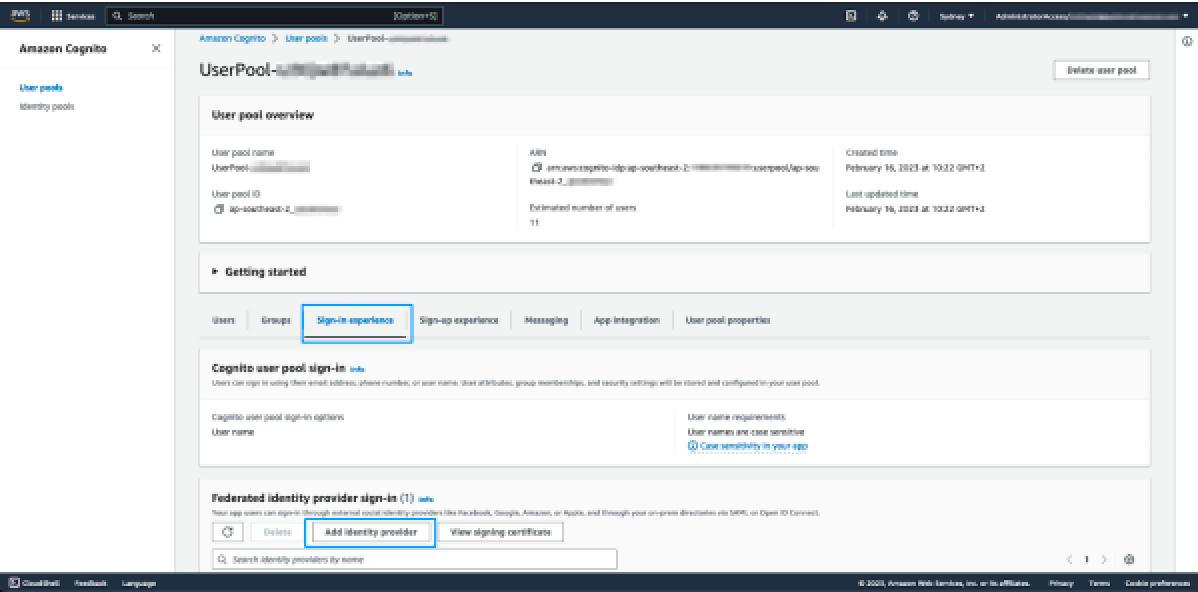

Para configurar un proveedor de identidad en el Cognito Userpool

- Inicie sesión en la cuenta AWS que contiene Cognito Userpool.

- Vaya a Cognito y abra Userpool.

- Seleccione la pestaña Experiencia de inicio de sesión y luego haga clic en Agregar proveedor de identidad.

- En la página siguiente, seleccione SAML.

- Bajo Configurar federación SAML con este grupo de usuarios, configure lo siguiente:

- Nombre del proveedor: Ingrese un nombre para este proveedor de identidad. Se recomienda no usar ningún espacio en el nombre.

- Origen del documento Metadata: Pegue el Metadata URL, del paso anterior, en el campo Metadata endpoint URL.

- Bajo Correlacionar atributos entre su proveedor SAML y su grupo de usuarios, establezca el

siguiente atributo:

Atributo de grupo de usuarios Atributo SAML correo electrónico http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Haga clic en Agregar proveedor de identidad.

En este momento se ha creado el proveedor de identidad requerido. El último paso en la configuración de Cognito es especificar que el cliente de la aplicación usará este proveedor de identidad para la autenticación de los agentes.

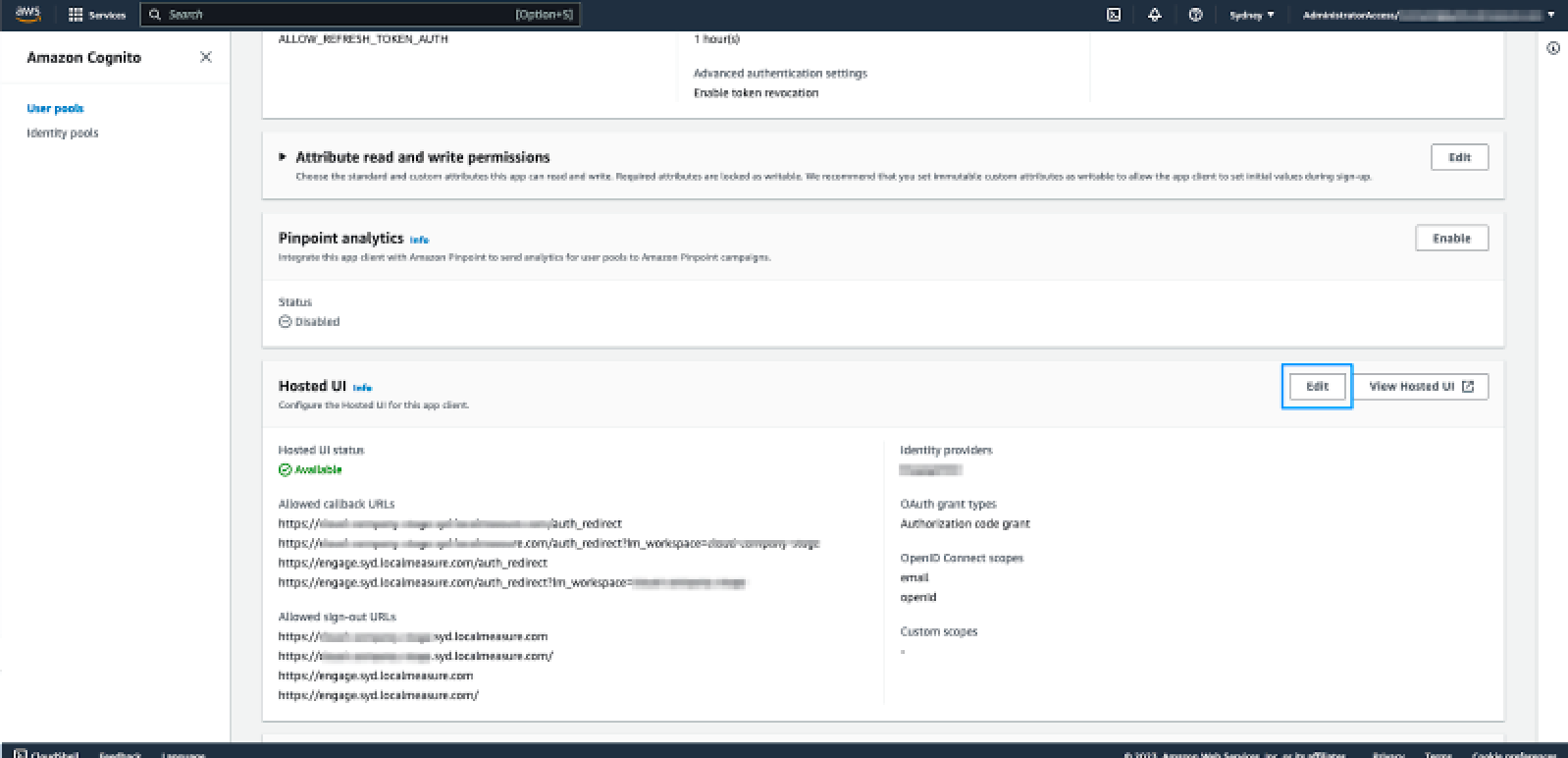

Para especificar el proveedor de identidad que se usará para la autenticación de los agentes

- Seleccione Integración de aplicaciones en la vista con pestañas, desplácese a la parte inferior y haga clic en aplicación-cliente para abrirla.

- Desplácese a la sección Interfaz de usuario alojada y haga clic en Editar.

- Bajo Páginas de registro e inicio de sesión alojadas desplácese hacia abajo a la lista desplegable Proveedores de identidad. Seleccione el proveedor de identidad que se configuró en el paso anterior.

- Haga clic en Guardar cambios.

- Zendesk requiere el nombre del IDP (como se configura bajo Experiencia de inicio de sesión) para completar la configuración de su cuenta. Incluya esto junto con los resultados de CloudFormation en la información que comparte con Zendesk.