Resumen de IA verificado ◀▼

Configure el inicio de sesión único (SSO) con espacios de trabajo de Google para su centro de contacto configurando aplicaciones SAML en el espacio de trabajo Google y AWS Cognito. Esto permite el inicio de sesión único, lo que simplifica el acceso de los usuarios y mejora la seguridad. Creará una aplicación SAML en el espacio de trabajo Google, configurará un proveedor de identidad en Cognito y la especificará para la autenticación de agentes, lo que permitirá una integración y administración perfectas de las identidades de los usuarios en todas las plataformas.

Amazon Connect y Zendesk para Contact Center se pueden configurar para SSO con Google Workspaces como el proveedor de identidad basado en SAML. Amazon Connect y el Contact Center requieren una aplicación SAML. Las aplicaciones SAML necesarias se crean y configuran en la consola de administración del espacio de trabajo Google.

La aplicación SAML de los espacios de trabajo de Google junto con un proveedor de identidad AWS IAM Support la federación entre Google y los usuarios de AWS IAM.

Este artículo contiene los siguientes temas:

Configurar SSO para Amazon Connect

Utilice esta guía AWS para obtener información detallada sobre cómo configurar el inicio de sesión único con Amazon Connect con Google Workspaces como proveedor de identidad:

Recomendamos usar las políticas de control de servicio (SCP) para administrar los permisos relacionados con lo que pueden hacer los usuarios y roles en Amazon Connect, proteger los recursos importantes y hacer que el sistema sea más seguro.

Lectura recomendada:Mejores prácticas de seguridad para Amazon Connect

El siguiente es un ejemplo de SCP que se puede usar para evitar la eliminación de la instancia de Amazon Connect y el rol asociado:

<pre><code class="language-json">

<pre><code class="language-json>>

{

"Versión": "2012-10-17",

"Declaración": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Denegar",

"Acción": [

"iam:DeleteRole"

],

"Recurso": [

"arn:aws:iam::*:role/***rol de usuario de Amazon Connect***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Denegar",

"Acción": [

"conectar:BorrarInstancia"

],

"Recurso": [

"***Instancia de Amazon Connect ARN***"

]

}

]

}

</pre></code>

</pre></code>

Configurar SSO para el centro de contacto

El inicio de sesión único (SSO) para el centro de contacto se implementa mediante la configuración del grupo de usuarios de Cognito para usar una aplicación SAML para el inicio de sesión. El Cognito Userpool en cuestión es el que fue creado por la plantilla CloudFormation del centro de contacto.

Para configurar el SSO para el centro de contactos

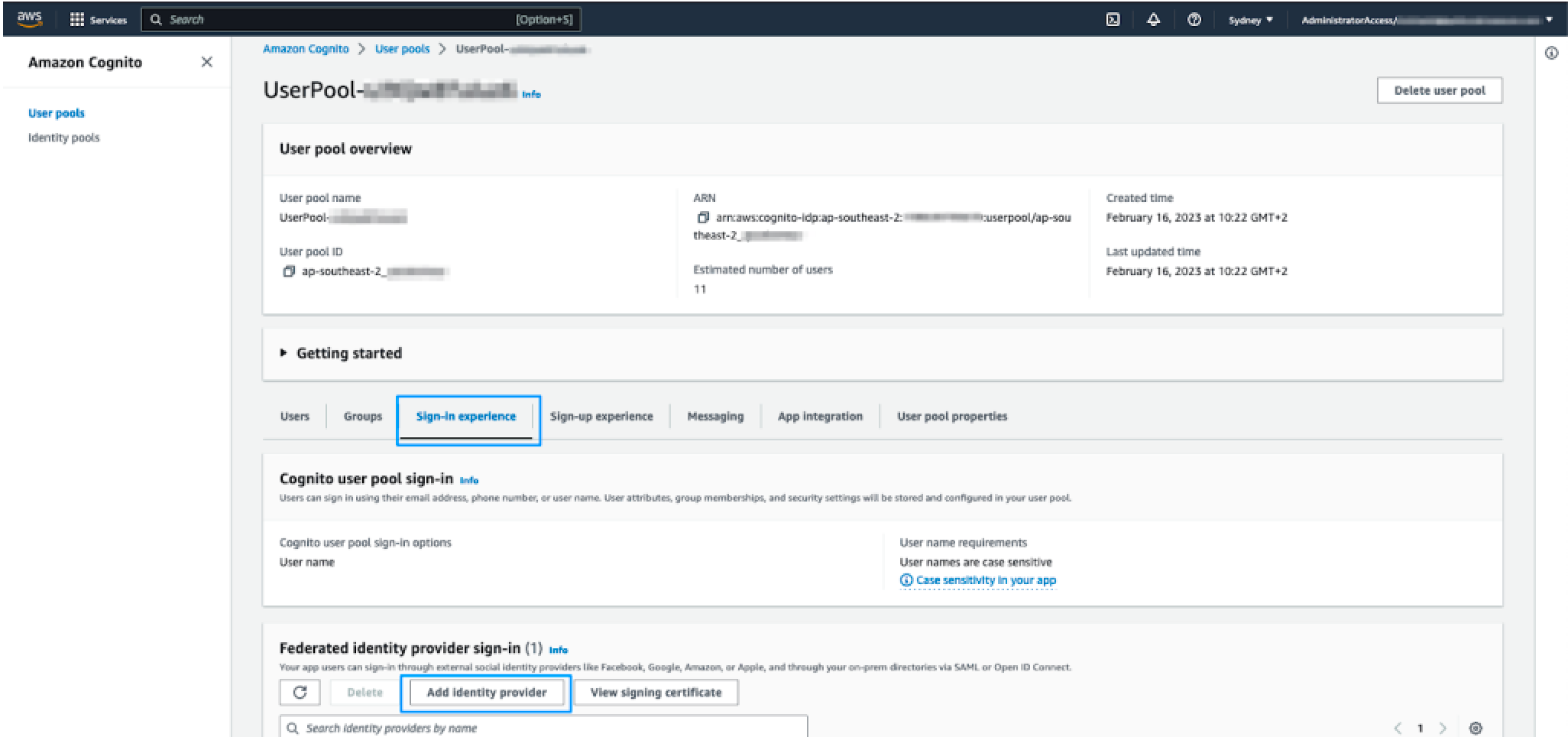

Paso 1: Recopile los detalles requeridos de Cognito Userpool

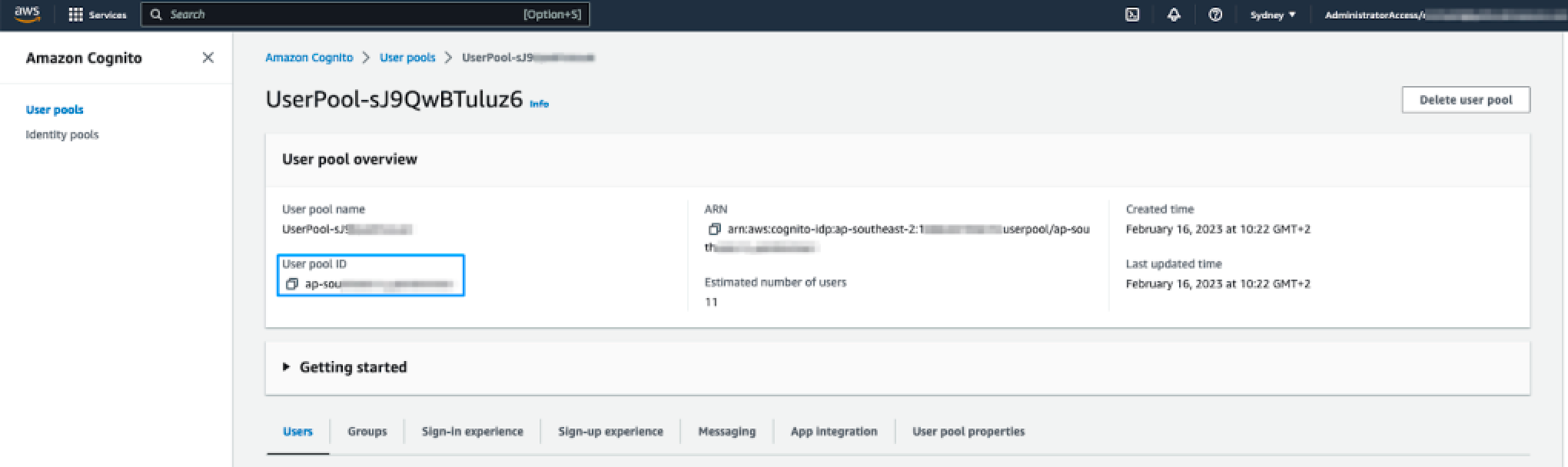

Inicie sesión en la cuenta AWS en la que se creó la pila CloudFormation de Zendesk para Centro de contacto. Vaya al servicio de Cognito (asegúrese de que se encuentra en la región correcta) y abra el UserPool que se creó cuando se creó la pila CloudFormation del Centro de contactos. Anote la ID del grupo de usuarios según la imagen a continuación.

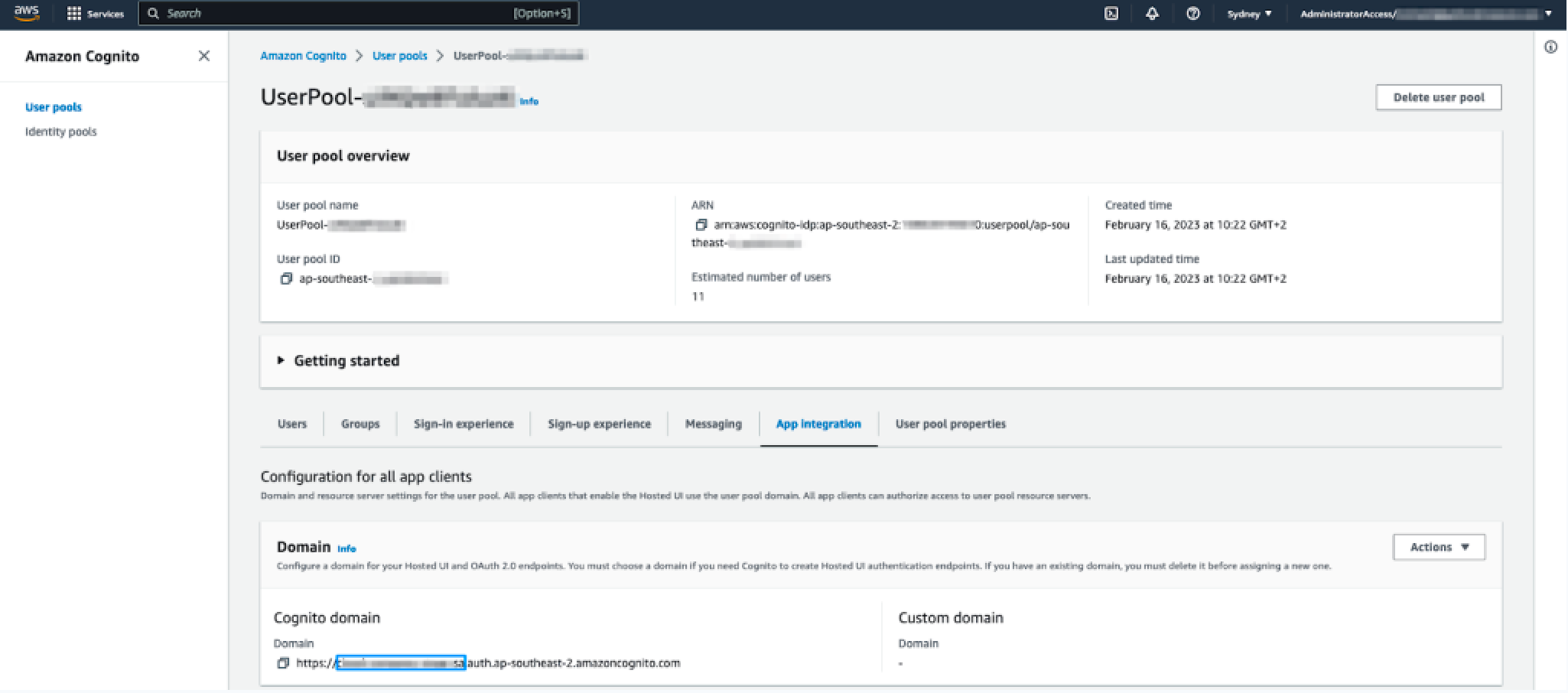

Haga clic en la pestaña App Integration y anote el prefijo del dominio Cognito. Esta es la primera parte del dominio Cognito, antes del ".auth.regionxxx" como se resalta en la imagen a continuación. Este es también el valor que se especificó en la plantilla CloudFormation, por lo que también se puede copiar de la pestaña Parámetros de CloudFormation si se prefiere.

Paso 2: Crear y configurar la aplicación SAML

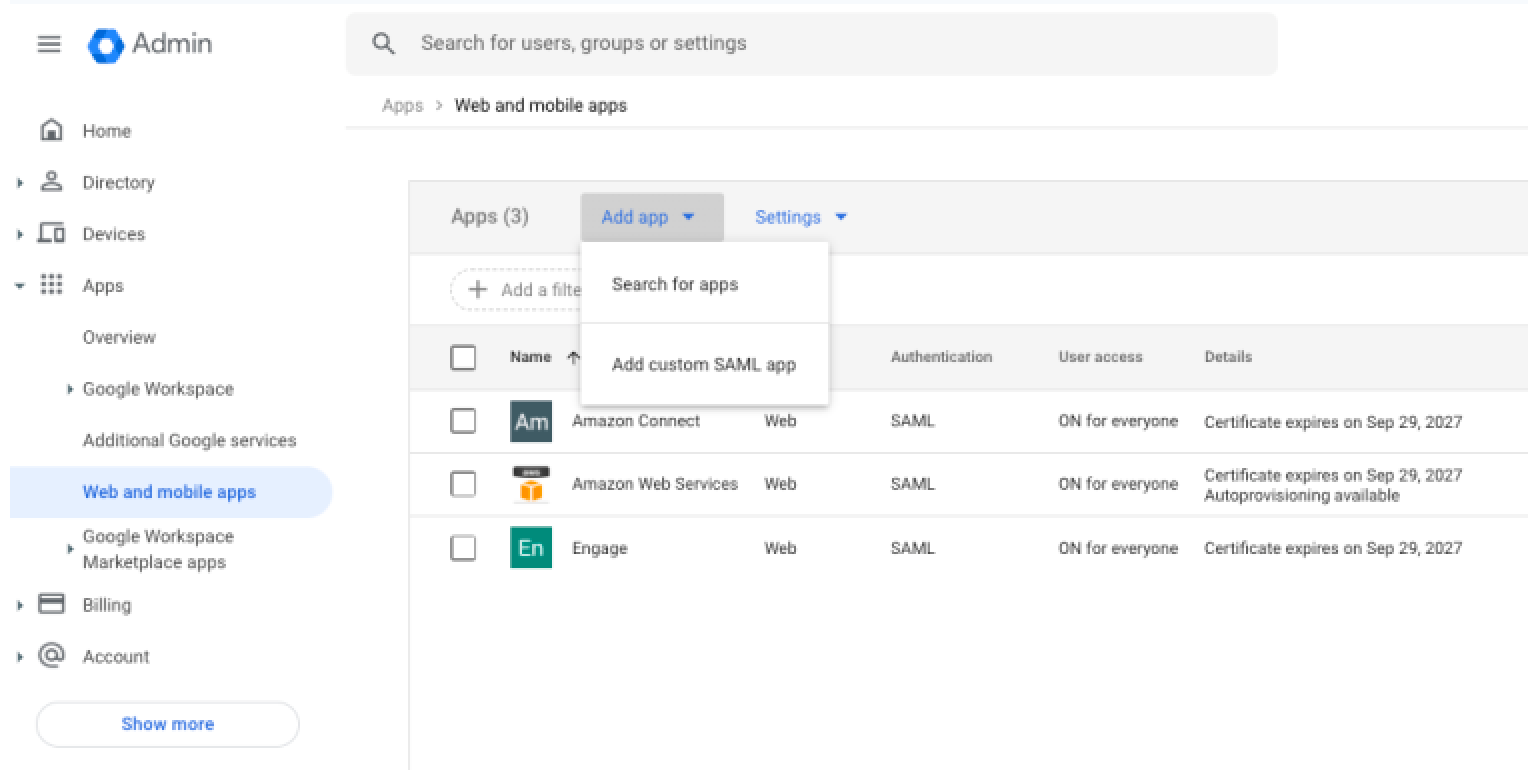

Abra la consola de administración en el espacio de trabajo Google. En el panel de navegación del extremo izquierdo, seleccione la flecha desplegable Aplicaciones y vaya a Aplicaciones web y móviles. Haga clic en Agregar aplicación y seleccione Agregar aplicación SAML personalizada.

Para configurar la integración de SAML para su espacio de trabajo Google

- En la sección Detalles de la aplicación, ingrese un nombre para la aplicación, una descripción opcional y elija un icono.

- Haga clic en Continuar.

- Haga clic en Descargar Metadatos. Este archivo se usará para completar la configuración de Cognito en AWS.

- Haga clic en Continuar.

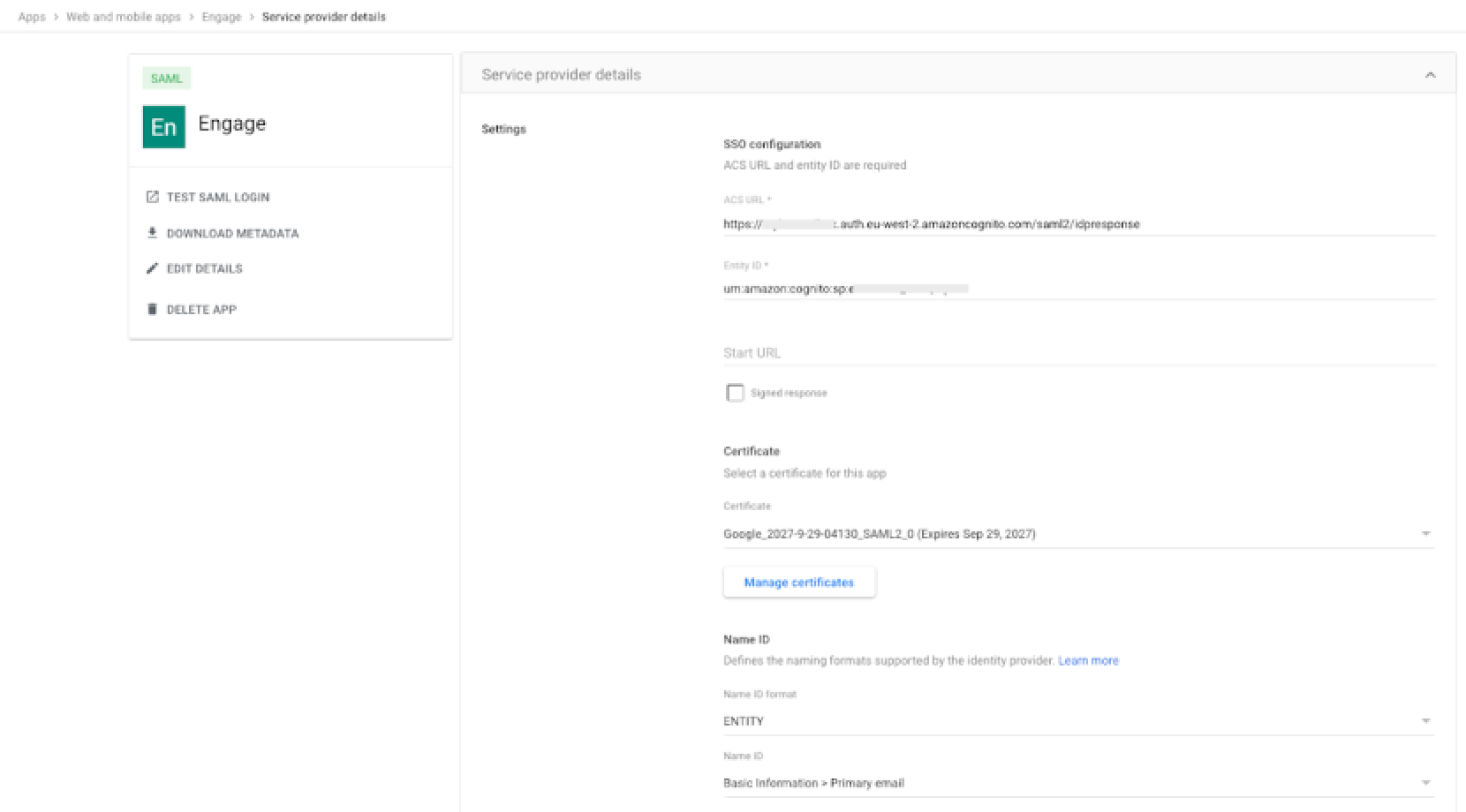

- Complete los siguientes campos bajo Detalles del proveedor de servicio:

- ACS URL: https://${yourDomainPrefix}.auth.{region}.amazoncognito.com/saml2/idpresponse.

- ID de entidad: urn:amazon:cognito:sp:${yourUserPoolId}

- Formato de ID de NOMBRE: ENTIDAD

- ID de nombre: Información básica> Correo electrónico principal

Nota: Reemplace ${yourDomainPrefix}, ${region} y ${yourUserPoolId} con los valores del grupo de usuarios de Cognito.

- Haga clic en Continuar.

- Bajo Mapeo de atributos, agregue un atributo de Google Directory con el siguiente

valor:

Atributos de Google Directory Valor Correo electrónico principal http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Haga clic en Finalizar.

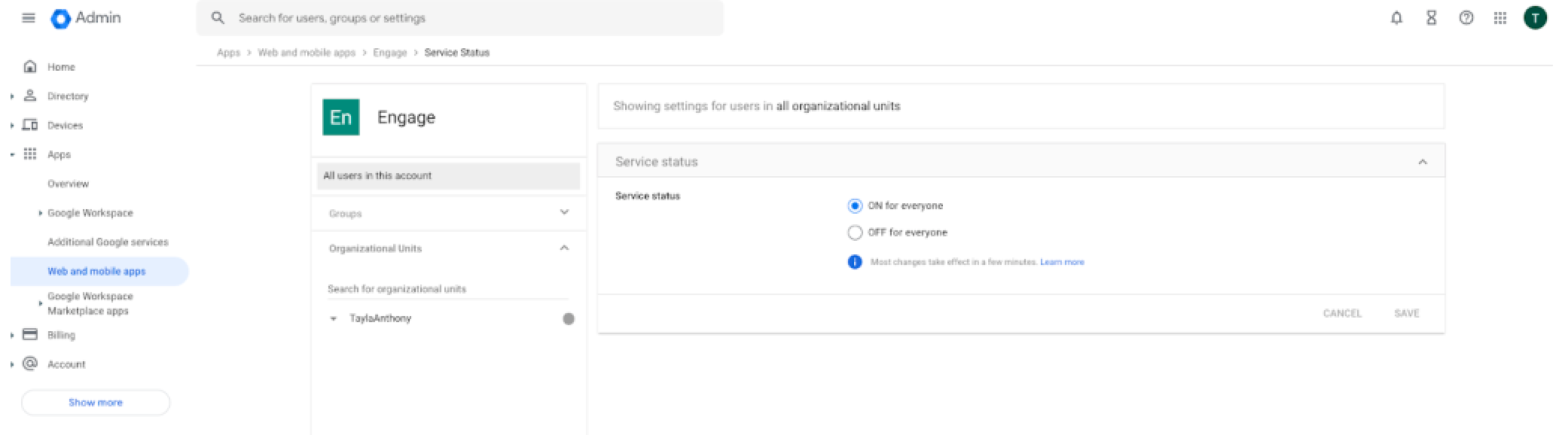

Cuando se crea una aplicación SAML, esta se desactiva de manera predeterminada. Esto quiere decir que para los usuarios que han iniciado sesión en su cuenta de Google Workspaces, la aplicación SAML no estará visible para ellos. A continuación, active la aplicación Contact Center para los usuarios del espacio de trabajo Google.

Para otorgar a los usuarios acceso al espacio de trabajo Google

- Vaya a Acceso de usuarios en la configuración de la aplicación del Centro de contactos.

- Haga clic en Ver detalles.

- Para activar un servicio para todos en su organización, haga clic en Activar para todos.

- Haga clic en Guardar.

Si no desea activar esta aplicación para todos los usuarios, puede aprovechar las unidades organizativas de los espacios de trabajo de Google y activar la aplicación del Centro de contacto solo para un subconjunto de usuarios.

Paso 3: Configurar un proveedor de identidad en el grupo de usuarios de Cognito

Para configurar un proveedor de identidad

- Inicie sesión en la cuenta AWS que contiene Cognito Userpool. Vaya a Cognito y abra el grupo de usuarios.

- Seleccione la pestaña Experiencia de inicio de sesión y luego haga clic en Agregar proveedor de identidad como

se indica en la imagen a continuación:

- En la página resultante, seleccione SAML.

- Bajo Configurar federación SAML con este grupo de usuarios:

- Nombre del proveedor: Ingrese un nombre para este proveedor de identidad. Se recomienda no usar ningún espacio en el nombre, p. ej., google.

- Origen del documento Metadata: Cargue el archivo Metadata descargado en la consola del espacio de trabajo Google.

- Bajo Correlacionar atributos entre su proveedor SAML y su grupo de usuarios, establezca el

siguiente atributo:

Atributo de grupo de usuarios Atributo SAML correo electrónico http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Haga clic en Agregar proveedor de identidad.

En este momento se ha creado el proveedor de identidad requerido. El último paso en la configuración de Cognito es especificar que el cliente de la aplicación debe usar este proveedor de identidad.

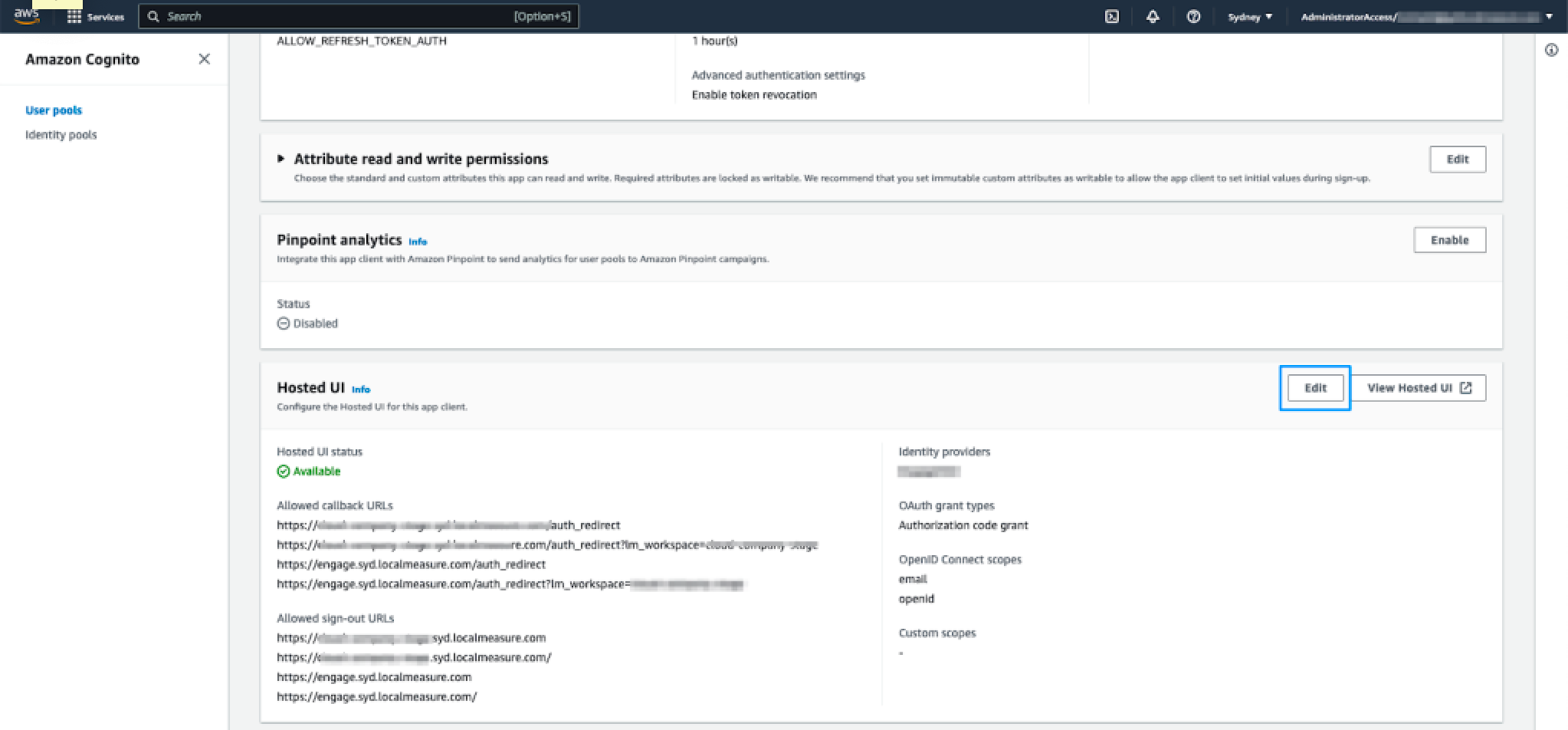

Paso 4: Especifique este proveedor de identidad para usar en la autenticación de agentes

Para especificar el proveedor de identidad

- Seleccione Integración de aplicaciones en la vista con pestañas, desplácese a la parte inferior y haga clic en aplicación-cliente para abrirla.

- Una vez abierta la aplicación-cliente, desplácese hacia abajo a la sección Interfaz de usuario alojada y

haga clic en Editar.

- Bajo Páginas de registro e inicio de sesión alojadas, desplácese hacia abajo a la lista desplegable Proveedores de identidad. Haga clic en este botón y seleccione el proveedor de identidad que configuró en el paso anterior.

- Haga clic en Guardar cambios.

- Zendesk requiere el nombre del IDP (como se configura bajo Experiencia de inicio de sesión) para completar la configuración de su cuenta. Incluya esto junto con la información de salida de CloudFormation.