Résumé IA vérifié ◀▼

Configurez la connexion unique (SSO) pour Amazon Connect et le Centre de contact en utilisant AWS comme fournisseur d’identité SAML. Configurez les applications SAML dans AWS IAM Identity Center, en vous assurant qu’elles se trouvent dans le même compte AWS que votre organisation. Pour Amazon Connect, gérez les autorisations avec des politiques de contrôle des services. Pour le Centre de contact, configurez le groupe d’utilisateurs Cognito et spécifiez le fournisseur d’identité pour l’authentification des agents.

Vous pouvez configurer Amazon Connect et Zendesk pour le Centre de contact pour la connexion unique (SSO) avec AWS comme fournisseur d’identité basé sur SAML. Amazon Connect et le Centre de contact nécessitent chacun une application SAML. Les applications SAML requises sont créées et configurées dans AWS IAM Identity Center.

Cet article suppose que les organisations AWS et IAM Identity Center sont déjà configurés dans un compte AWS distinct (et potentiellement dans une région différente) au sein de votre organisation AWS. Les applications SAML doivent être créées dans AWS IAM Identity Center dans le même compte que celui où votre organisation AWS est configurée. Avant de commencer, assurez-vous d’avoir accès à cet environnement ou qu’une personne disposant des accès requis puisse vous aider à créer les applications SAML.

Configuration de l’authentification unique pour Amazon Connect

Pour configurer la connexion unique (SSO) pour Amazon Connect, vous devez configurer une application SAML dans IAM Identity Center, qui se trouve souvent dans un compte et une région AWS distincts. Cependant, le fournisseur d’identité, le rôle et la politique doivent être établis dans le même compte AWS qu’Amazon Connect. Consultez la documentation Amazon Connect : configurer la connexion unique Amazon Connect avec AWS comme fournisseur d’identité décrit en détail comment configurer la connexion unique Amazon Connect avec AWS comme fournisseur d’identité.

Il est recommandé d’utiliser des politiques de contrôle des services (SCP) pour gérer les autorisations relatives à ce que les utilisateurs et les rôles peuvent faire dans Amazon Connect, afin de protéger les ressources importantes et de renforcer la sécurité de votre système. Consultez Bonnes pratiques de sécurité pour Amazon Connect.

L’exemple suivant présente une SCP permettant d’empêcher la suppression de l’instance Amazon Connect et du rôle associé :

<pre><code class="language-json">

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>Configuration de l’authentification unique pour le Centre de contact

Pour configurer la connexion unique (SSO) pour le Centre de contact, vous devez configurer le groupe d’utilisateurs Cognito pour utiliser une application SAML pour la connexion. Le groupe d’utilisateurs Cognito est celui qui a été créé par le modèle CloudFormation de Zendesk pour le Centre de contact.

Les étapes du processus sont les suivantes :

- Collecte des informations requises sur le groupe d’utilisateurs Cognito

- Création de l’application SAML dans AWS IAM Identity Center

- Configuration d’un fournisseur d’identité dans le groupe d’utilisateurs Cognito

- Spécification de ce fournisseur d’identité à utiliser pour l’authentification des agents

Collecte des informations requises sur le groupe d’utilisateurs Cognito

La première étape pour configurer la connexion unique (SSO) pour Zendesk pour le Centre de contact consiste à collecter les informations requises sur le groupe d’utilisateurs Cognito.

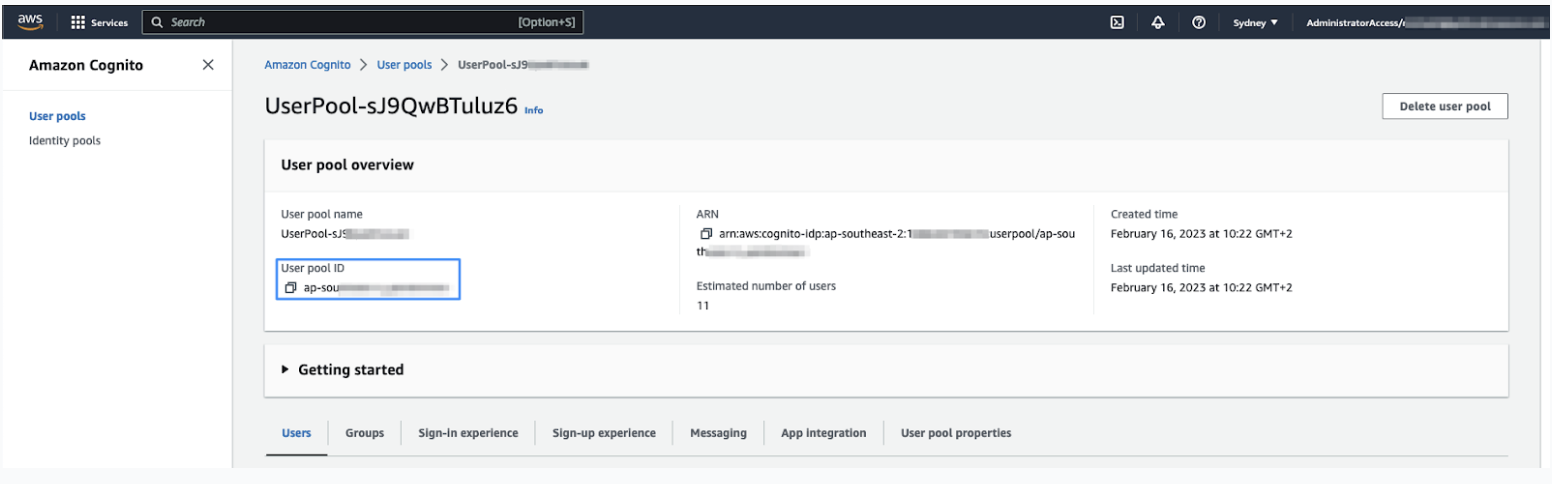

- Connectez-vous au compte AWS dans lequel la pile CloudFormation de Zendesk pour le Centre de contact a été créée.

- Dans le service Cognito (assurez-vous d’être dans la bonne région), ouvrez le groupe

d’utilisateurs créé lors de la création de la pile CloudFormation du Centre de contact.

Notez l’ID du groupe d’utilisateurs.

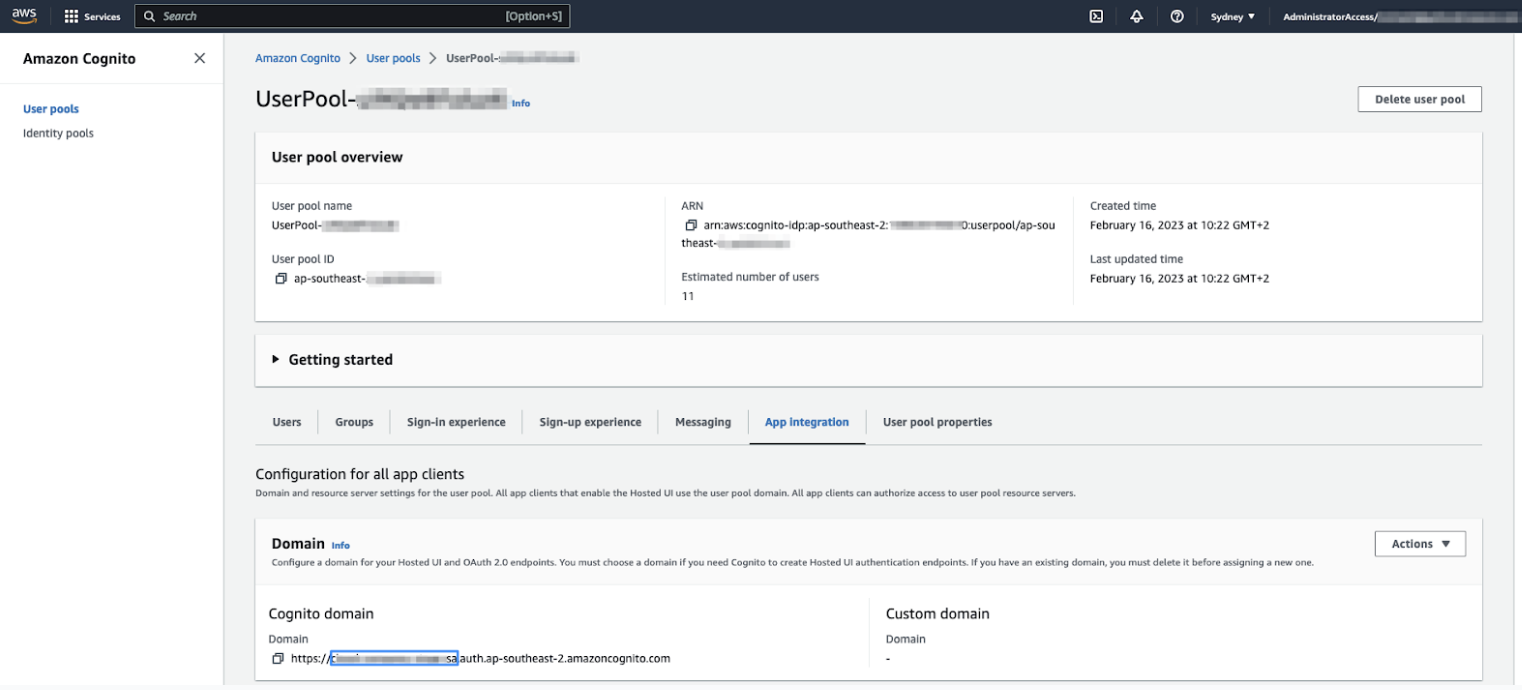

- Cliquez sur l’onglet Intégration d’application, puis notez le préfixe de domaine Cognito.

Voici la première partie du domaine Cognito, avant .auth.regionxxx. Ceci correspond également à la valeur spécifiée dans le modèle CloudFormation. Vous pouvez donc copier la valeur depuis l’onglet des paramètres CloudFormation si vous préférez.

Création de l’application SAML dans AWS IAM Identity Center

La deuxième étape de la configuration de la connexion unique (SSO) pour le Centre de contact consiste à créer l’application SAML dans AWS IAM Identity Center.

- Connectez-vous au compte AWS où AWS IAM Identity Center est configuré.

- Sélectionnez Affectations d’applications > Applications, puis cliquez sur Ajouter une application.

- Cliquez sur Ajouter une application SAML 2.0 personnalisée.

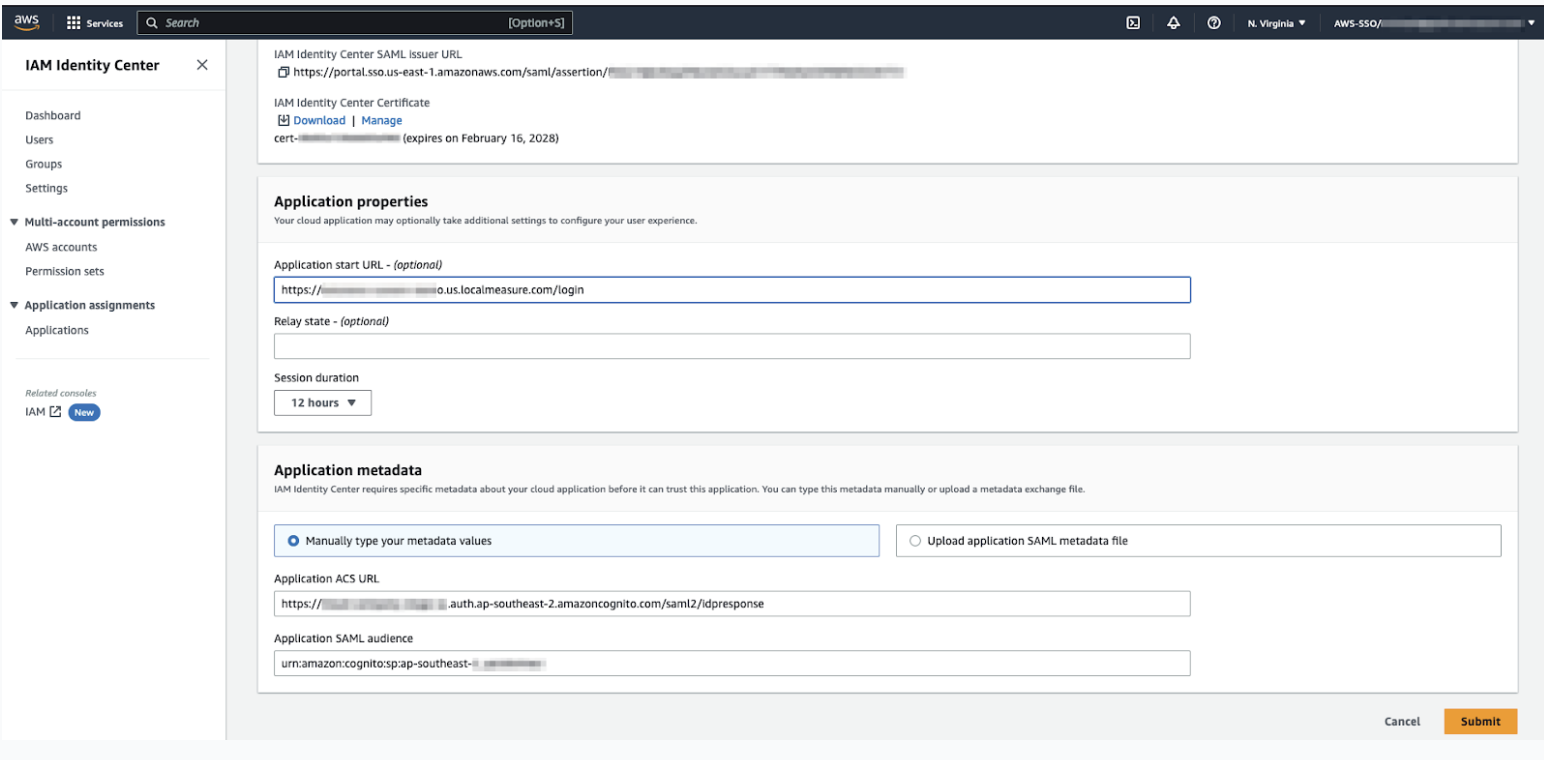

- Saisissez les informations suivantes :

- Nom d’affichage est le nom affiché sur la mosaïque SAML.

-

URL de démarrage de l’application (facultatif) est l’URL du Centre de contact. C’est

la même URL que celle ajoutée en tant qu’origine approuvée dans Amazon Connect. Elle a le

format suivant :

https://${LMWorkspace}.${LMRegion}.localmeasure.com

- État du relais doit être laissé vide.

- Sous Métadonnées de l’application, sélectionnez Saisir manuellement les valeurs

des métadonnées, puis spécifiez les éléments suivants :

- URL ACS de l’application : https://${yourDomainPrefix}.auth.${region}.amazoncognito.com/saml2/idpresponse

- Audience SAML de l’application : urn:amazon:cognito:sp:${yourUserPoolID}

- Cliquez sur Envoyer.

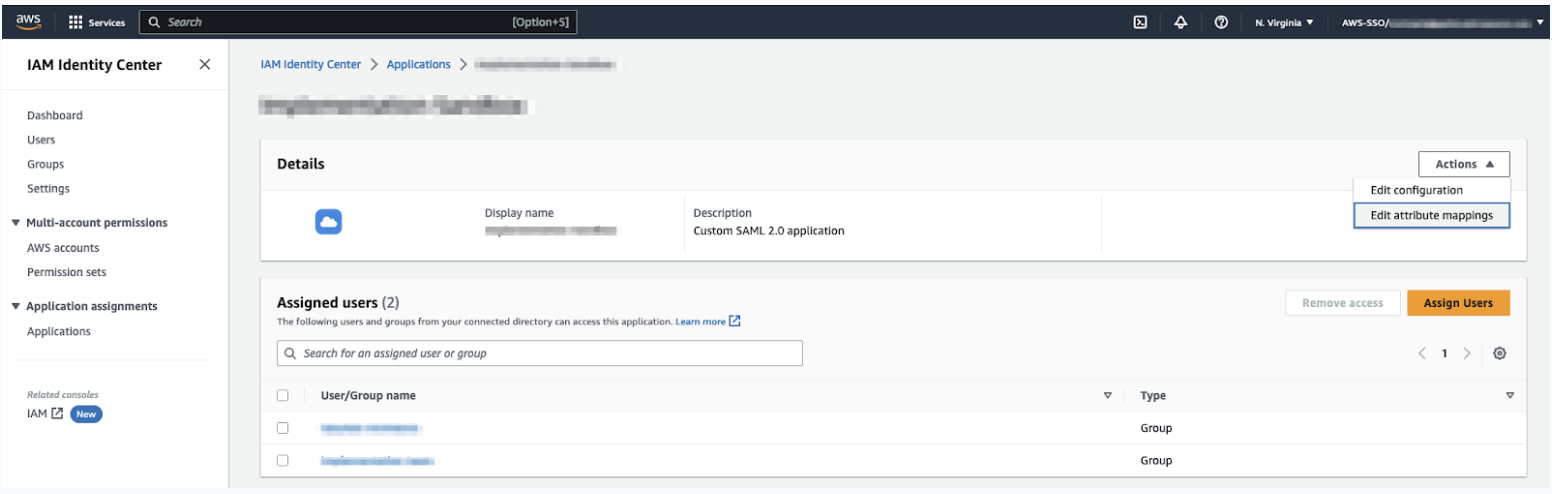

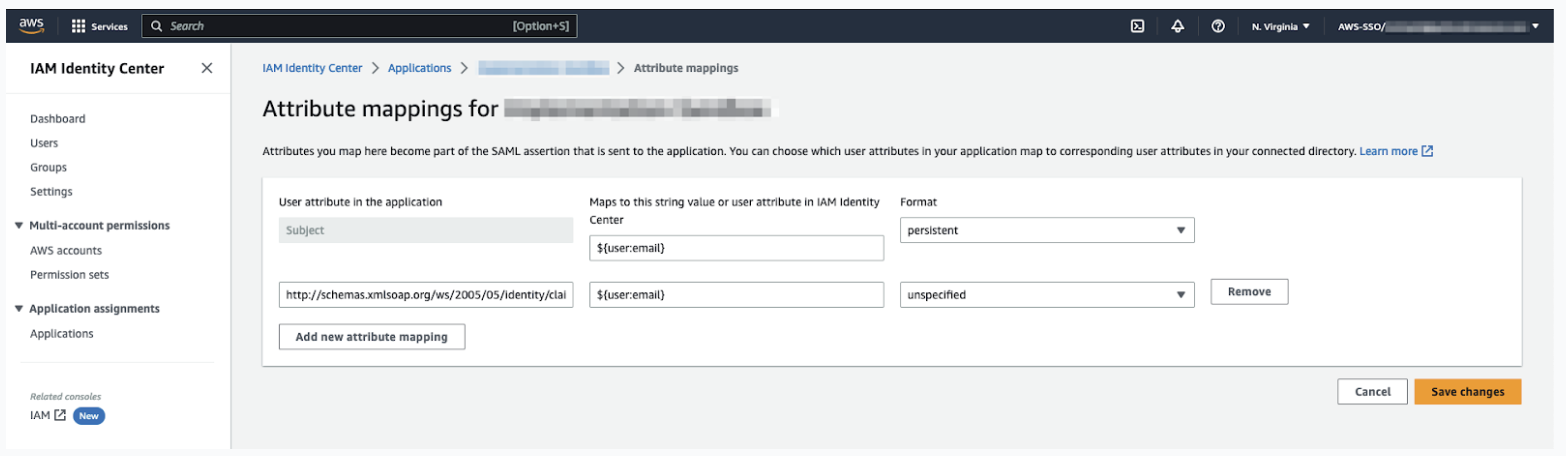

- Sélectionnez Actions > Modifier les mappages d’attributs.

- Saisissez les attributs suivants dans l’application :

Tableau 1. Attribut SAML Correspond à une valeur de chaîne ou à un attribut utilisateur Format Objet ${user:email} Persistant http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress ${user:email}

- Cliquez sur Enregistrer les modifications.

- Sous Utilisateurs affectés, cliquez sur Affecter des utilisateurs, puis ajoutez des utilisateurs ou des groupes d’utilisateurs devant avoir accès au Centre de contact.

- Cliquez à nouveau sur Actions, puis sélectionnez Modifier la configuration.

- Sous Fichier de métadonnées SAML IAM Identity Center, cliquez sur Télécharger.

Enregistrez ce fichier. Vous en aurez besoin pour finaliser la configuration Cognito.

Configuration d’un fournisseur d’identité dans le groupe d’utilisateurs Cognito

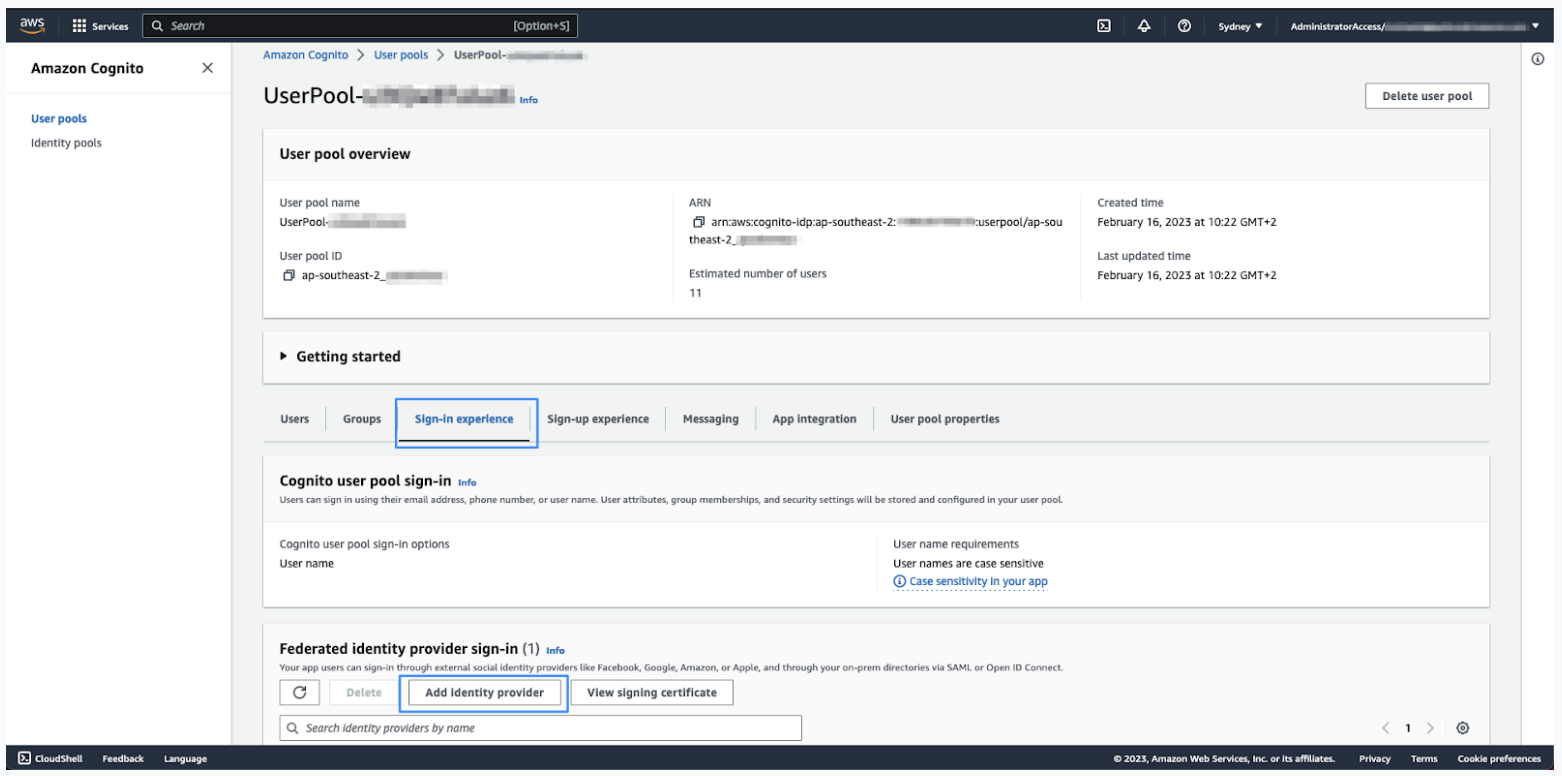

La troisième étape pour configurer la connexion unique (SSO) pour Zendesk pour le Centre de contact consiste à configurer un fournisseur d’identité dans le groupe d’utilisateurs Cognito.

- Connectez-vous au compte AWS qui contient le groupe d’utilisateurs Cognito.

- Dans le service Cognito, ouvrez le groupe d’utilisateurs.

- Cliquez sur l’onglet Expérience de connexion, puis cliquez sur Ajouter un fournisseur

d’identité.

- Cliquez sur SAML.

- Sous Configurer la fédération SAML avec ce groupe d’utilisateurs, renseignez les options

suivantes :

- Nom du fournisseur : saisissez un nom pour ce fournisseur d’identité. N’utilisez aucun espace dans le nom.

- Source du document de métadonnées : sélectionnez Charger le document de métadonnées > choisir un fichier, puis sélectionnez le fichier de métadonnées SAML téléchargé depuis AWS IAM Identity Center.

- Sous Mapper les attributs entre votre fournisseur SAML et votre groupe d’utilisateurs, définissez l’attribut

suivant :

- Attribut du groupe d’utilisateurs : e-mail

- Attribut SAML : http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

- Cliquez sur Ajouter un fournisseur d’identité.

À ce stade, le fournisseur d’identité requis a été créé.

Spécification de ce fournisseur d’identité pour l’authentification des agents

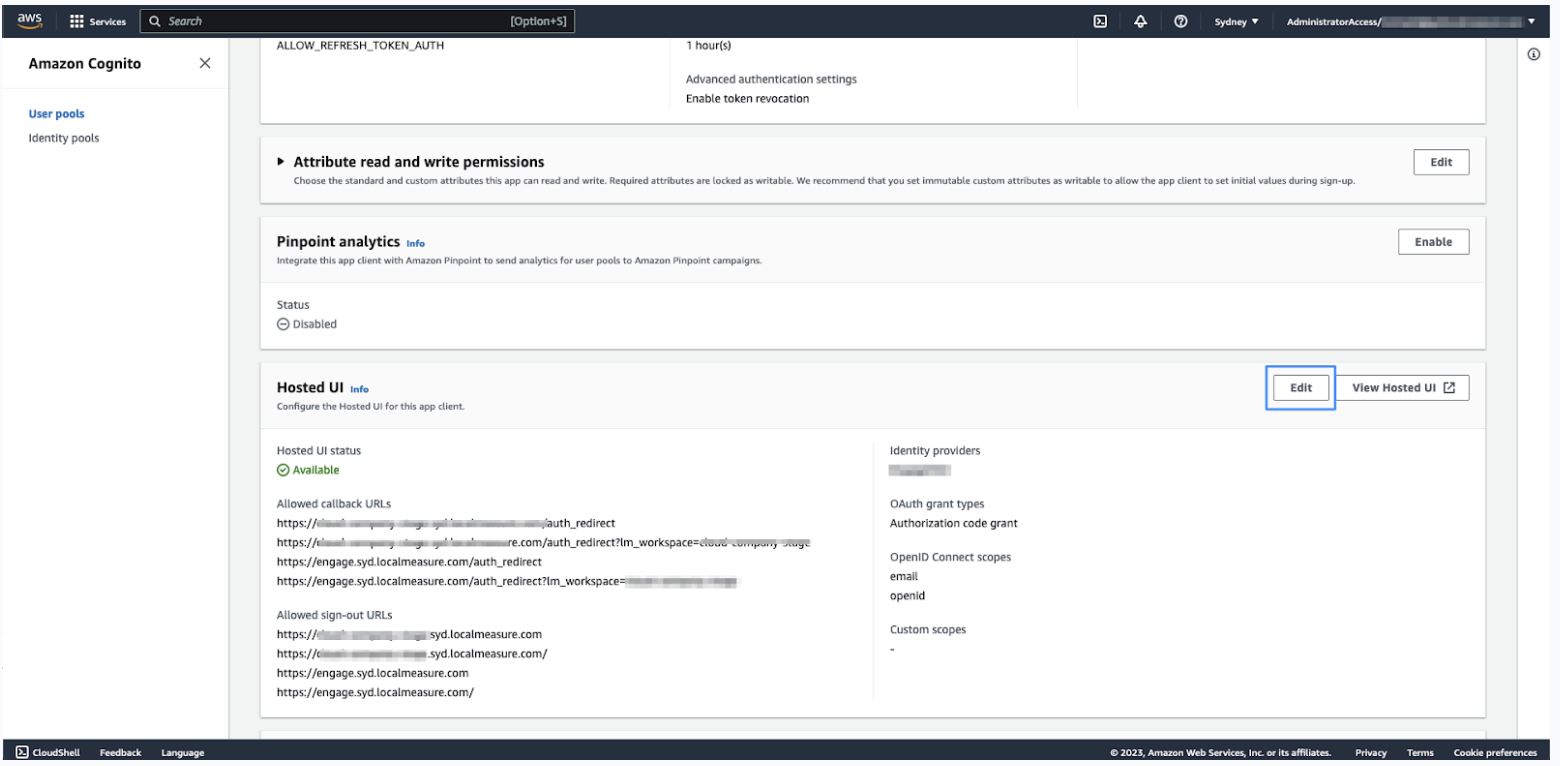

La dernière étape pour configurer la connexion unique pour le Centre de contact consiste à spécifier le fournisseur d’identité à utiliser pour l’authentification des agents.

- Dans la vue à onglets, cliquez sur Intégration d’application, puis cliquez sur le client d’application au bas de la page.

- Dans la section Interface utilisateur hébergée du client d’application, cliquez sur Modifier.

- Sous Pages d’inscription et de connexion hébergées, cliquez sur la liste déroulante Fournisseurs d’identité, puis sélectionnez le fournisseur d’identité que vous avez configuré dans Configuration d’un fournisseur d’identité dans le groupe d’utilisateurs Cognito.

- Cliquez sur Enregistrer les modifications.

Zendesk a besoin du nom du fournisseur d’identité (tel que configuré sous Expérience de connexion) pour finaliser la configuration de votre compte. Incluez ces informations avec les sorties CloudFormation partagées avec Zendesk.