Résumé IA vérifié ◀▼

Configurez l’authentification unique Okta pour votre Centre de contact afin de simplifier l’authentification des utilisateurs. Cela implique la création d’une application SAML dans Okta, la configuration de l’intégration SAML, l’affectation des utilisateurs et la définition du fournisseur d’identité pour l’authentification des agents. Cette configuration renforce la sécurité et simplifie la gestion des accès dans Amazon Connect et votre Centre de contact.

Vous pouvez configurer Amazon Connect et le Centre de contact pour l’authentification unique avec Okta comme fournisseur d’identité SAML. Chaque application nécessite une application SAML pour l’authentification. Vous créez les applications SAML dans le portail Okta.

L’application SAML Okta, associée à un fournisseur AWS Identity and Access Management (IAM) permet la fédération entre Okta et vos utilisateurs AWS IAM.

Cet article aborde les sujets suivants :

Configuration de l’authentification unique pour Amazon Connect

Reportez-vous au guide AWS pour configurer l’authentification unique Amazon Connect avec Okta comme fournisseur d’identité.

Utilisez les politiques de contrôle des services (SCP) pour gérer les autorisations des utilisateurs et des rôles dans Amazon Connect, afin de protéger les ressources importantes et de renforcer la sécurité de votre système. Reportez-vous aux Meilleures pratiques de sécurité pour Amazon Connect pour d’autres bonnes pratiques.

Voici un exemple de SCP que vous pouvez utiliser pour empêcher la suppression de l’instance Amazon Connect et du rôle associé.

<pre><code class="language-json">

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AmazonConnectRoleDenyDelete",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>

Configuration de l’authentification unique pour le Centre de contact

La configuration de l’authentification unique (SSO) pour le Centre de contact comprend les étapes suivantes :

Étape 1 : Créer une application SAML dans Okta

Pour activer la fédération entre Okta et vos utilisateurs AWS IAM, créez une application SAML dans Okta.

Pour créer une application SAML

- Ouvrez la console de développement Okta.

- Dans le menu de navigation, développez Applications, puis cliquez sur Applications.

- Cliquez sur Créer une intégration d’application.

- Dans le menu Créer une nouvelle intégration d’application, sélectionnez SAML 2.0 comme méthode de connexion .

- Cliquez sur Suiv.

Étape 2 : Configurer l’intégration SAML pour votre application Okta

Au cours de cette étape, vous allez configurer l’intégration SAML pour votre application Okta.

Pour configurer l’intégration SAML

- Sur la page Créer une intégration SAML, sous Paramètres généraux, saisissez un nom pour votre application, puis cliquez sur Suivant.

- Renseignez les champs suivants :

- URL d’authentification unique : https://${yourDomainPrefix}.auth.${region}.amazoncognito.com/saml2/idpresponse

-

URI d’audience (ID d’entité SP) : urn:amazon:cognito:sp:

${yourUserPoolId}

Remplacez ${yourDomainPrefix}, ${region} et ${yourUserPoolId} par les valeurs de votre groupe d’utilisateurs.

- Sous ATTRIBUTE STATEMENTS (OPTIONAL), ajoutez une déclaration avec les

informations suivantes :

Nom d’attribut SAML Valeur http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress user.email. - Laissez les autres paramètres à leurs valeurs par défaut ou configurez-les selon vos préférences.

- Cliquez sur Suivant, puis sur Terminer.

Étape 3 : Affecter des utilisateurs à votre application

Dans cette étape, vous allez affecter des utilisateurs à l’application créée à l’étape 1.

Pour affecter des utilisateurs à votre application

- Sous l’onglet Affectations de votre application Okta, sous Affecter, sélectionnez Affecter à un utilisateur.

- Cliquez sur Affecter en regard de l’utilisateur que vous souhaitez affecter.

- Cliquez sur Enregistrer, puis sur Retour.

Votre utilisateur est maintenant affecté.

- Cliquez sur Terminer.

Étape 4 : Spécifier le fournisseur d’identité à utiliser pour l’authentification des agents

Dans cette étape, vous allez ajouter un fournisseur d’identité pour authentifier vos agents.

Pour spécifier le fournisseur d’identité

- Dans l’onglet d’authentification de votre application Okta, repérez le lien hypertexte des métadonnées du fournisseur d’identité, puis faites un clic droit sur ce lien et copiez-le.

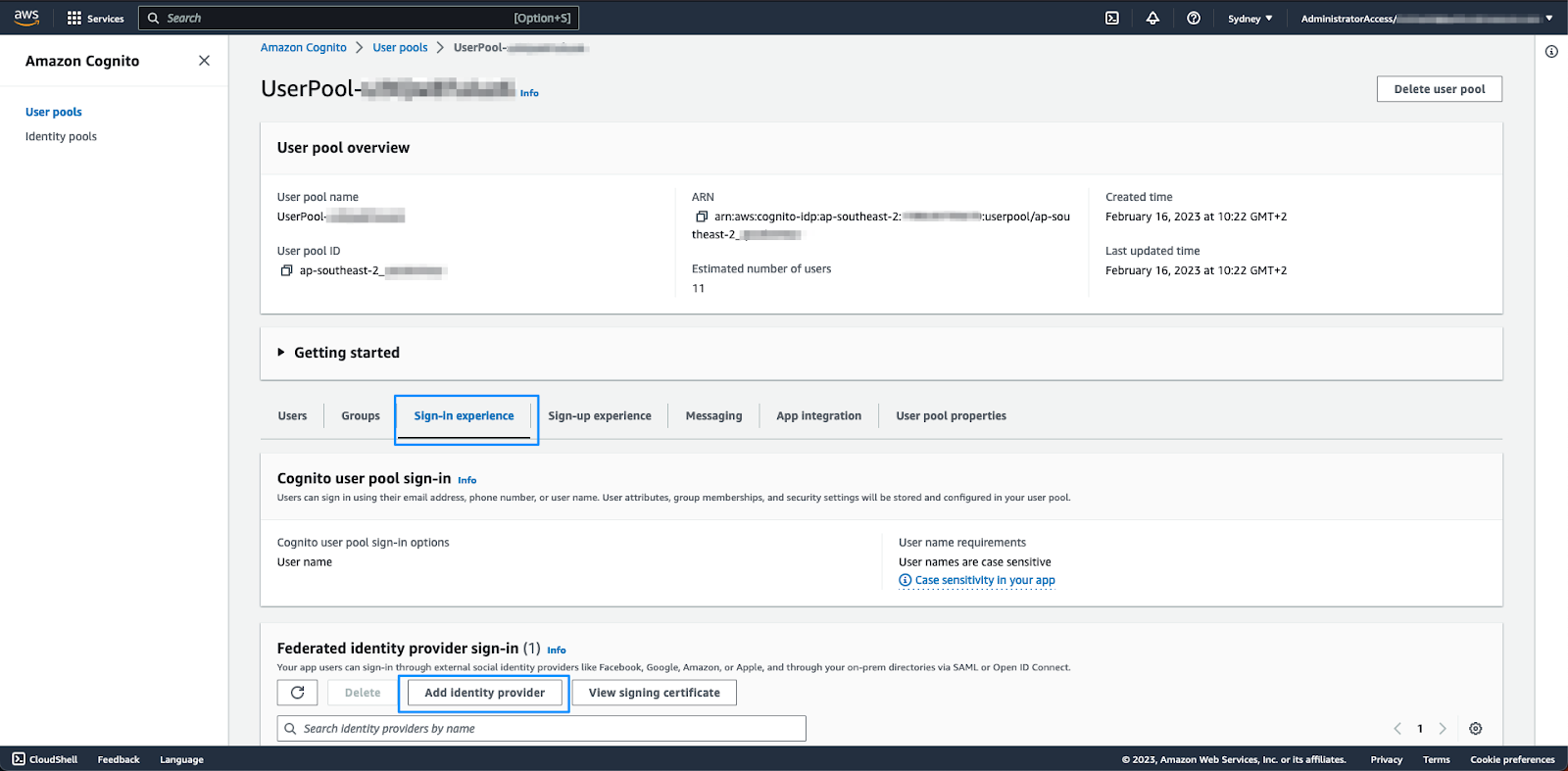

- Connectez-vous au compte AWS contenant le groupe d’utilisateurs Cognito.

- Accédez à Cognito et ouvrez le groupe d’utilisateurs.

- Cliquez sur l’onglet Expérience de connexion, puis cliquez sur Ajouter un fournisseur

d’identité.

- Sur la page qui s’affiche, sélectionnez SAML.

- Sous Configurer la fédération SAML avec ce groupe d’utilisateurs, procédez comme suit :

- Nom du fournisseur : saisissez un nom pour le fournisseur d’identité sans utiliser d’espaces dans le nom.

- Source du document de métadonnées : collez l’URL des métadonnées de l’étape précédente dans le champ URL du point de terminaison des métadonnées.

- Sous Mapper les attributs entre votre fournisseur SAML et votre groupe d’utilisateurs, définissez l’attribut

suivant :

Attribut du groupe d’utilisateurs Attribut SAML adresse e-mail http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Cliquez sur Ajouter un fournisseur d’identité.

À ce stade, le fournisseur d’identité requis a été créé. La dernière étape de la configuration Cognito consiste à indiquer que le client d’application doit utiliser ce fournisseur d’identité.

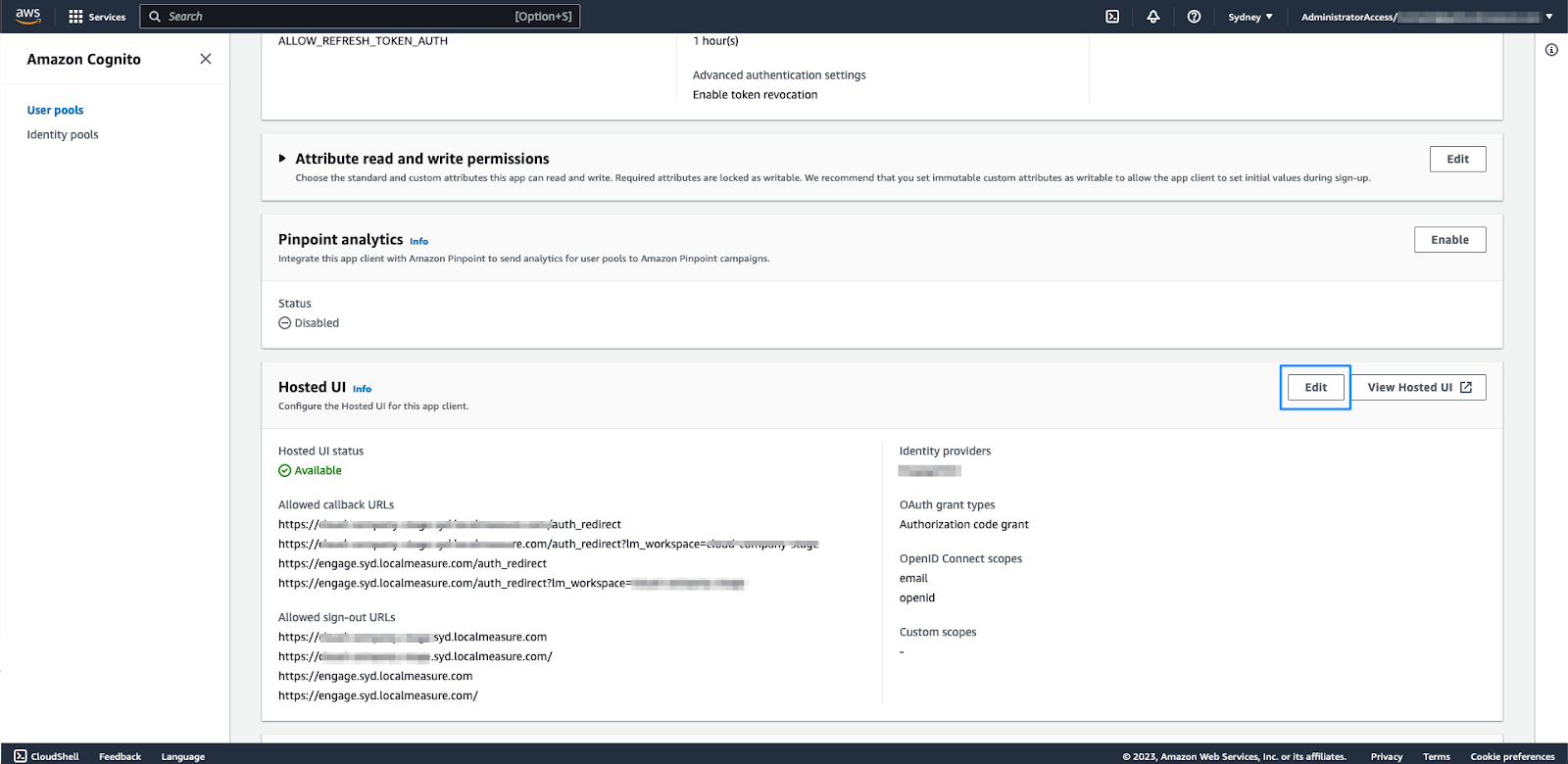

- Cliquez sur l’onglet Intégration d’application, puis cliquez sur Client d’application en bas de la page.

- Dans le client d’application, dans la section Interface utilisateur hébergée, cliquez sur Modifier.

- Sous Pages d’inscription et de connexion hébergées, cliquez sur Fournisseurs d’identité, puis sélectionnez le fournisseur d’identité configuré à l’étape précédente.

- Cliquez sur Enregistrer les modifications.

Vous aurez besoin du nom du fournisseur d’identité (tel que configuré sous Expérience de connexion) pour finaliser la configuration de votre compte. Incluez ces informations avec les sorties CloudFormation partagées avec Zendesk.