Résumé IA vérifié ◀▼

Configurez l’authentification unique (SSO) avec Azure AD pour votre Centre de contact afin de simplifier l’accès des utilisateurs et de renforcer la sécurité. La configuration implique la création d’une application SAML dans Azure AD, la configuration d’un fournisseur d’identité dans le Cognito Userpool et sa spécification pour l’authentification des agents. Cette intégration simplifie les processus de connexion et centralise la gestion des utilisateurs sur toutes les plateformes.

Amazon Connect et Zendesk pour le Centre de contact peuvent tous deux être configurés pour l’authentification unique (SSO) avec Microsoft Azure Active Directory (Azure AD) comme fournisseur d’identité SAML. Amazon Connect et le Centre de contact nécessitent chacun une application SAML. Les applications SAML requises sont créées et configurées dans le portail Azure AD.

L’application SAML AWS dans Azure AD, ainsi qu’un fournisseur d’identité AWS IAM, permettront la fédération entre Azure AD et vos utilisateurs AWS IAM.

Cet article aborde les sujets suivants :

Configuration de l’authentification unique pour Amazon Connect

Ce guide AWS décrit comment configurer l’authentification unique Amazon Connect avec Azure AD comme fournisseur d’identité.

Nous recommandons d’utiliser les politiques de contrôle des services (SCP) pour gérer les autorisations concernant les actions que les utilisateurs et les rôles peuvent effectuer dans Amazon Connect, afin de protéger les ressources importantes et de renforcer la sécurité de votre système.

Lecture recommandée : Meilleures pratiques de sécurité pour Amazon Connect

Voici un exemple de SCP permettant d’empêcher la suppression de l’instance Amazon Connect et du rôle associé :

<pre><code class="language-json">

<pre><code class="language-json">

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>

</pre></code>

Configuration de l’authentification unique pour le Centre de contact

L’authentification unique (SSO) pour le Centre de contact est mise en œuvre en configurant le groupe d’utilisateurs Cognito pour utiliser une application SAML pour la connexion. Le groupe d’utilisateurs Cognito est celui qui a été créé par le modèle CloudFormation du Centre de contact.

Voici un résumé du processus général à suivre :

- Rassemblez les informations requises sur le groupe d’utilisateurs Cognito.

- Créez l’application SAML dans le portail Azure AD.

- Configurez un fournisseur d’identité dans le groupe d’utilisateurs Cognito.

- Indiquez ce fournisseur d’identité à utiliser pour l’authentification des agents.

Pour configurer le SSO pour le Centre de contact

Rassemblez les informations requises sur le groupe d’utilisateurs Cognito

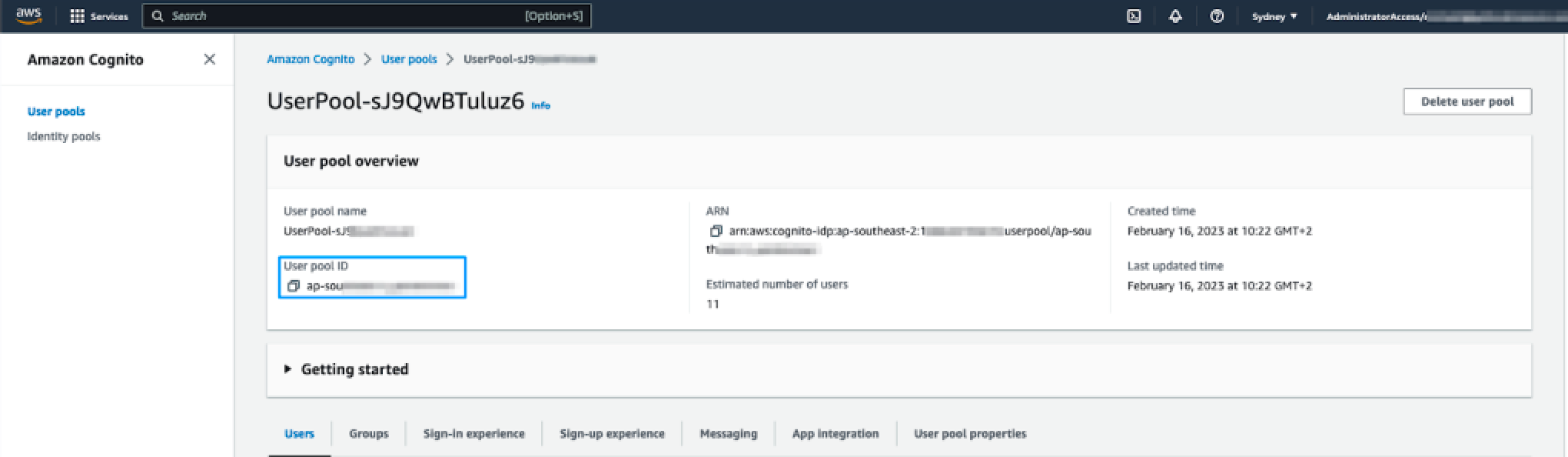

- Connectez-vous au compte AWS dans lequel la pile CloudFormation du Centre de contact a été

créée. Accédez au service Cognito (assurez-vous d’être dans la bonne

région) et ouvrez le groupe d’utilisateurs qui a été créé lors de la création de la pile CloudFormation du Centre de contact.

Notez l’ID du groupe d’utilisateurs comme indiqué dans l’image

suivante :

- Cliquez sur l’onglet Intégration d’application et notez le préfixe de domaine Cognito. C’est la première partie du domaine Cognito, avant le « .auth.regionxxx ». C’est également la valeur qui a été spécifiée dans le modèle CloudFormation et peut donc être copiée depuis l’onglet des paramètres CloudFormation si vous préférez.

Pour créer l’application SAML dans le portail Azure AD

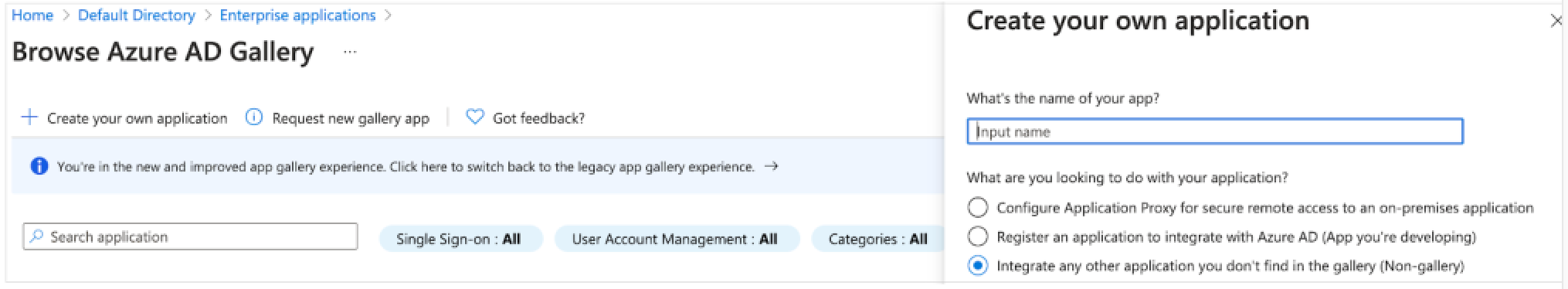

- Connectez-vous au portail Azure et, dans la section Services Azure, choisissez Azure Active Directory.

- Dans la barre latérale gauche, choisissez Applications d’entreprise.

- Cliquez sur Nouvelle application, puis sur Créer votre propre application. Remplissez

les champs suivants :

-

Nom de l’entrée : donnez un nom à votre application, par exemple « Production Zendesk

pour le Centre de contact ». Sélectionnez « Intégrer toute autre application

que vous ne trouvez pas dans la galerie (autre que la galerie) ». Cliquez sur Créer.

La création de l’application dans Azure AD prendra quelques secondes, puis vous serez redirigé vers la page de présentation de l’application nouvellement ajoutée.

-

Nom de l’entrée : donnez un nom à votre application, par exemple « Production Zendesk

pour le Centre de contact ». Sélectionnez « Intégrer toute autre application

que vous ne trouvez pas dans la galerie (autre que la galerie) ». Cliquez sur Créer.

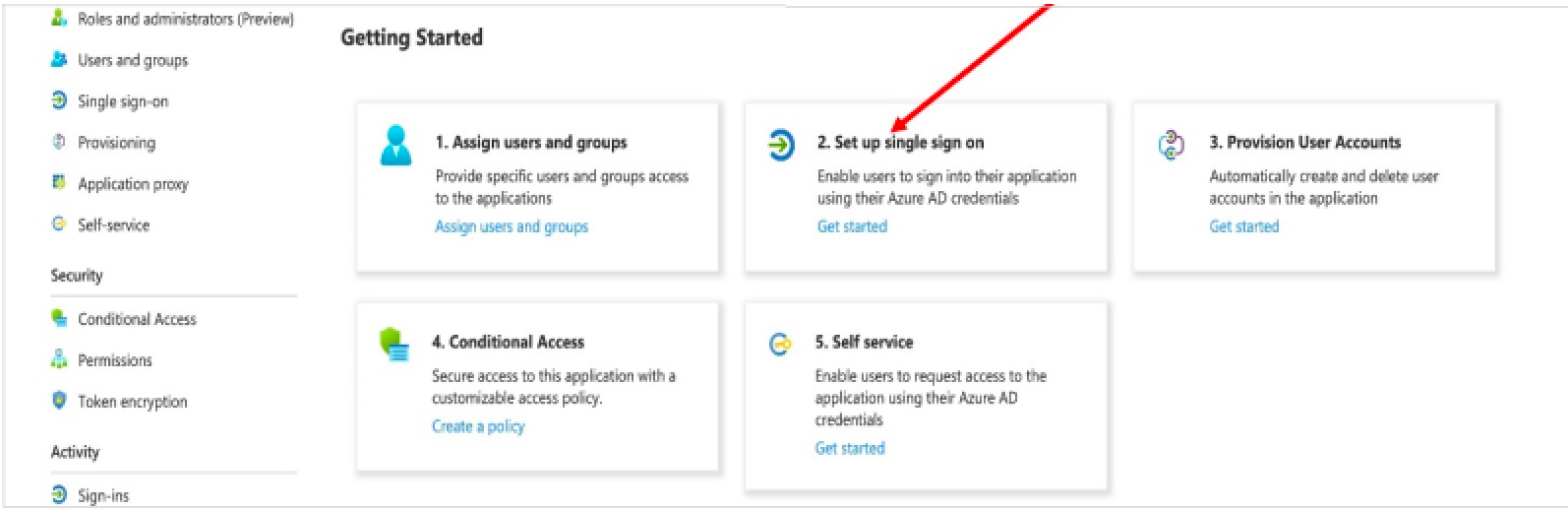

Pour configurer l’authentification unique via SAML

- Sur la page de démarrage, dans la vignette Configurer l’authentification unique, cliquez

sur Commencer.

- Sur l’écran suivant, sélectionnez SAML.

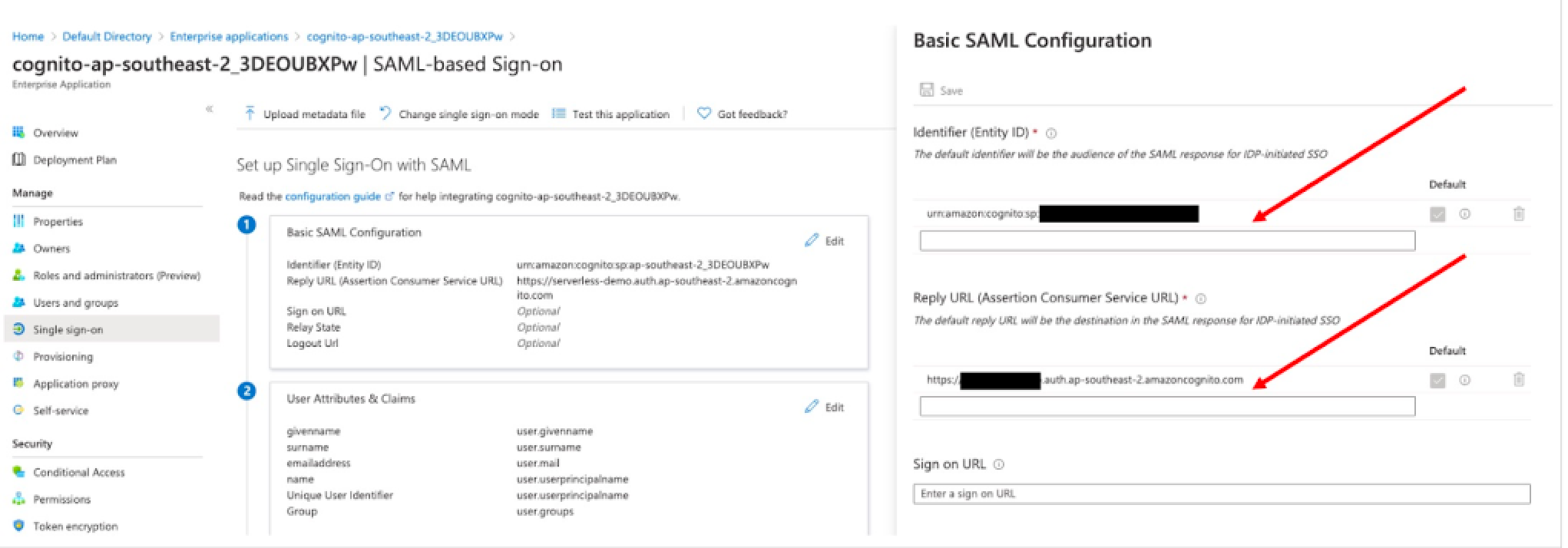

- Dans le volet central, sous Configurer l’authentification unique avec SAML, dans la section Configuration SAML de base cliquez sur l’icône de modification.

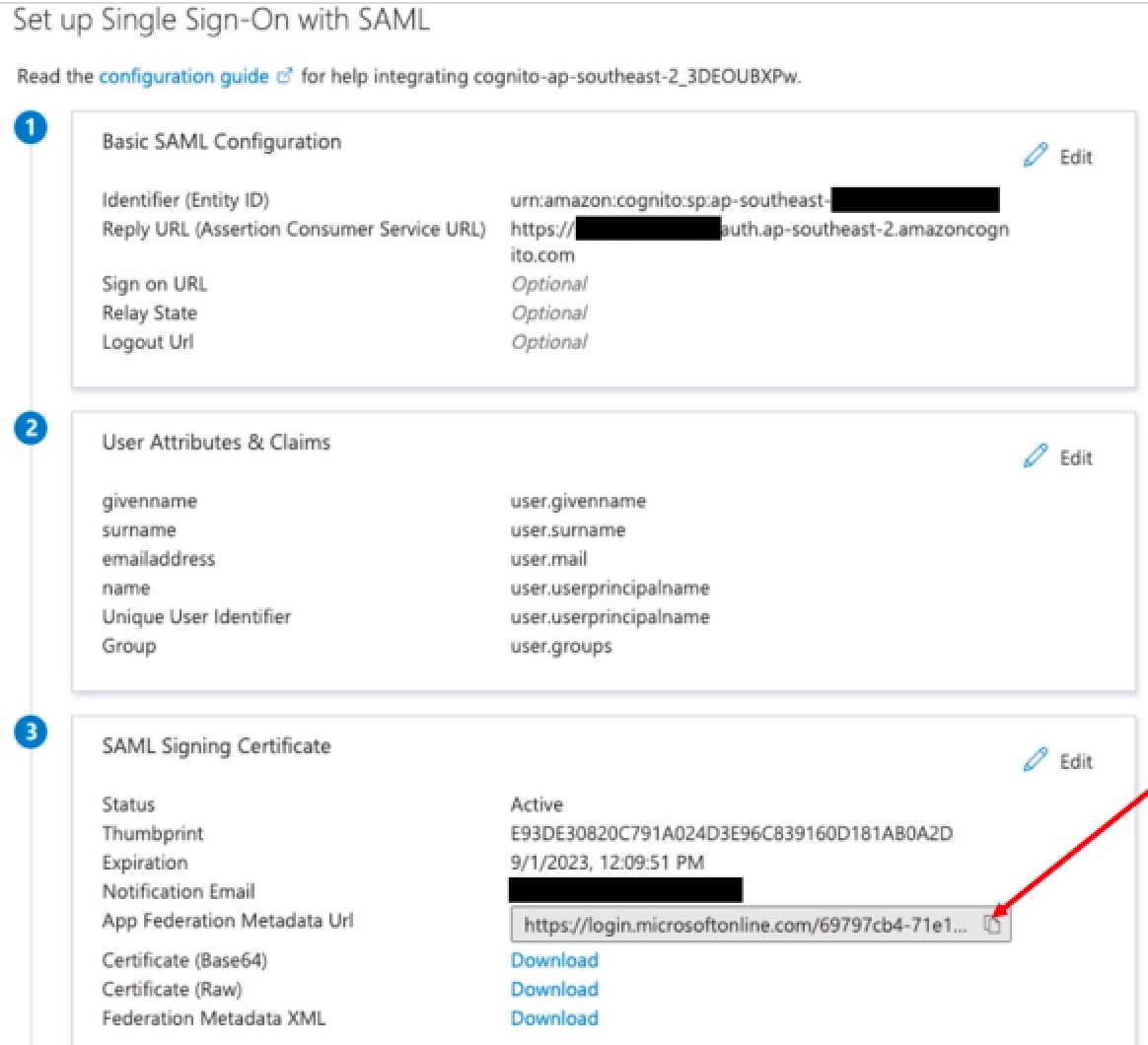

- Accédez au volet central sous Configurer l’authentification unique avec SAML

- Dans la section Attributs utilisateur et revendications, cliquez sur Modifier.

- Entrez les valeurs de champ suivantes :

- Identificateur (ID d’entité) : urn:amazon:cognito:sp:${pool ID}

- URL de réponse (URL de service consommateur d’assertion) : https://${DomainPrefix}.auth.${RegionID}.amazoncognito.com/saml2/idpreponse

- [.callout-primary--alert-message]

Remplacez les balises ci-dessus par les valeurs copiées depuis le groupe d’utilisateurs Cognito. [.callout-primary--alert-message]

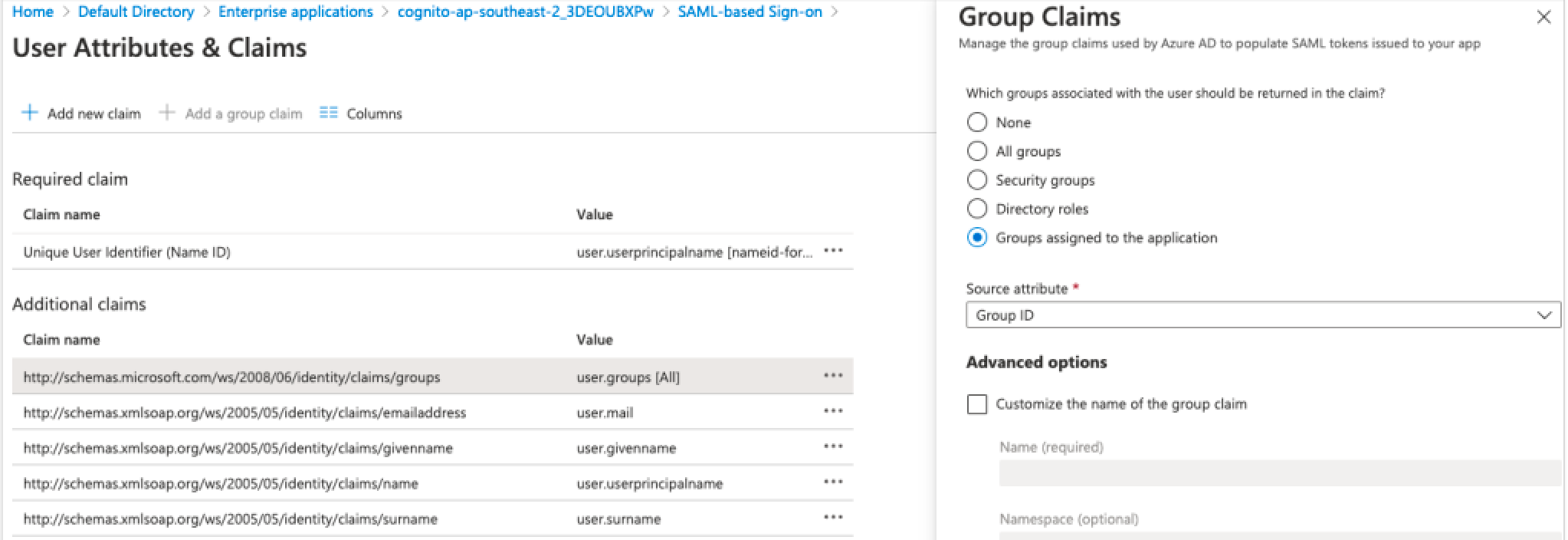

- Cliquez sur Ajouter une revendication de groupe.

- Sur la page Attributs utilisateur et revendications, dans le volet de droite sous Revendications de groupe,

sélectionnez Groupes affectés à l’application. Laissez l’attribut Source sur

Group ID, comme indiqué dans la capture d’écran ci-dessous.

- Cliquez sur Enregistrer.

- Fermez la page Attributs utilisateur et revendications. Vous serez redirigé vers la page Configurer l’authentification unique avec SAML.

- Faites défiler la page jusqu’à la section Certificat de signature SAML et copiez l’URL de métadonnées de fédération de l’application

en choisissant l’icône copier dans le presse-papiers. Gardez cette URL à portée de main car

vous en aurez besoin à l’étape suivante.

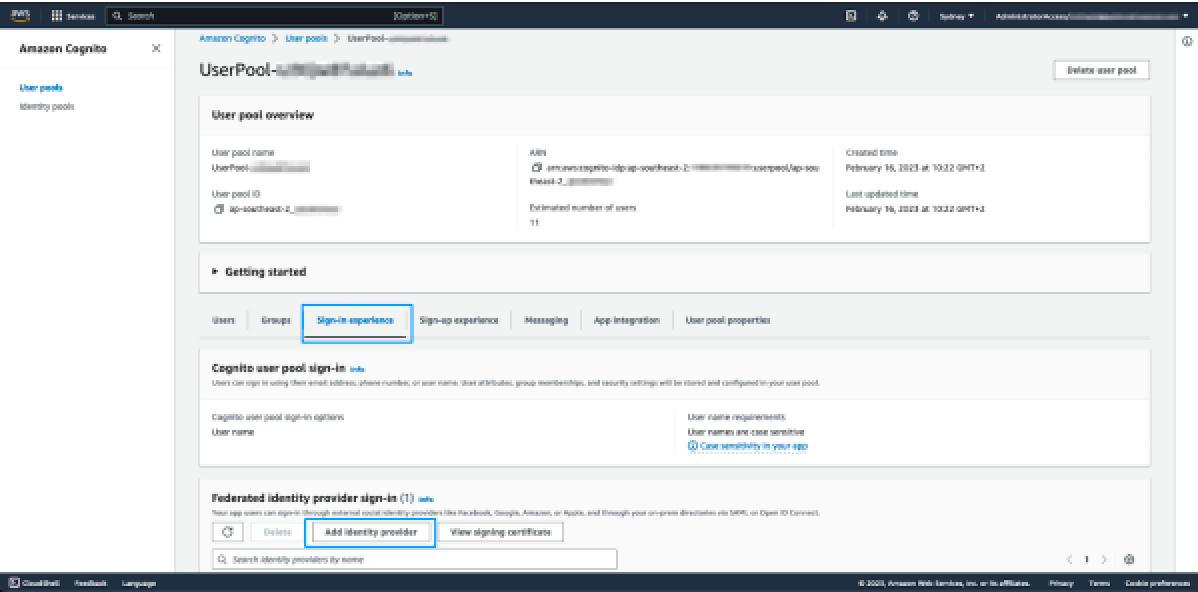

Pour configurer un fournisseur d’identité dans le groupe d’utilisateurs Cognito

- Connectez-vous au compte AWS qui contient le groupe d’utilisateurs Cognito.

- Accédez à Cognito et ouvrez le groupe d’utilisateurs.

- Sélectionnez l’onglet Expérience de connexion, puis cliquez sur Ajouter un fournisseur d’identité.

- Sur la page suivante, sélectionnez SAML.

- Sous Configurer la fédération SAML avec ce groupe d’utilisateurs, configurez les éléments suivants :

- Nom du fournisseur : saisissez un nom pour ce fournisseur d’identité. Il est recommandé de ne pas utiliser d’espaces dans le nom.

- Source du document de métadonnées : collez l’URL de métadonnées, issue de l’étape précédente, dans le champ URL du point de terminaison des métadonnées.

- Sous Mapper les attributs entre votre fournisseur SAML et votre groupe d’utilisateurs, définissez l’attribut

suivant :

Attribut du groupe d’utilisateurs Attribut SAML adresse e-mail http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Cliquez sur Ajouter un fournisseur d’identité.

À ce stade, le fournisseur d’identité requis a été créé. La dernière étape de la configuration Cognito consiste à indiquer que le client de l’application utilisera ce fournisseur d’identité pour l’authentification des agents.

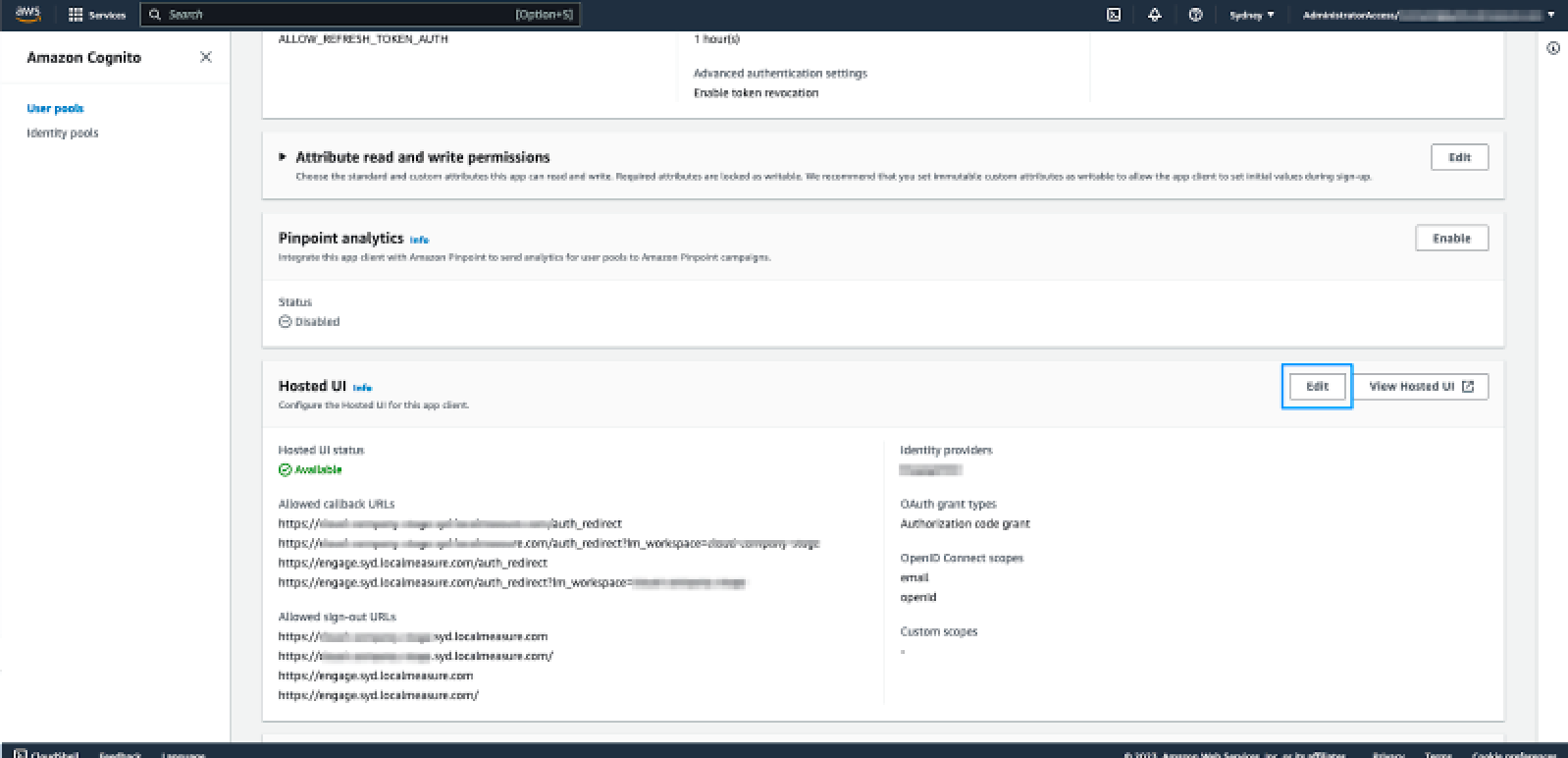

Pour spécifier le fournisseur d’identité à utiliser pour l’authentification des agents

- Sélectionnez Intégration d’application dans l’onglet, faites défiler jusqu’en bas et cliquez sur app-client pour l’ouvrir.

- Faites défiler jusqu’à la section Interface hébergée et cliquez sur Modifier.

- Sous Pages d’inscription et de connexion hébergées, faites défiler jusqu’à la liste déroulante Fournisseurs d’identité. Sélectionnez le fournisseur d’identité configuré à l’étape précédente.

- Cliquez sur Enregistrer les modifications.

- Zendesk requiert le nom de l’IDP (tel que configuré sous Expérience de connexion) pour finaliser la configuration de votre compte. Incluez ceci ainsi que les sorties CloudFormation dans les informations que vous partagez avec Zendesk.