Résumé IA vérifié ◀▼

Configurez l’authentification unique Google Workspace pour votre centre de contact en paramétrant des applications SAML dans Google Workspace et AWS Cognito. Cela permet l’authentification unique, simplifiant l’accès des utilisateurs et renforçant la sécurité. Vous allez créer une application SAML dans Google Workspace, configurer un fournisseur d’identité dans Cognito et le définir pour l’authentification des agents, permettant ainsi une intégration et une gestion fluides des identités des utilisateurs sur toutes les plateformes.

Amazon Connect et Zendesk pour le Centre de contact peuvent tous deux être configurés pour l’authentification unique avec Google Workspace comme fournisseur d’identité basé sur SAML. Amazon Connect et Contact Center nécessitent chacun une application SAML. Les applications SAML requises sont créées et configurées dans la console d’administration Google Workspace.

L’application SAML Google Workspace, ainsi qu’un fournisseur d’identité AWS IAM assurera l’assistance à la fédération entre Google et vos utilisateurs AWS IAM.

Cet article aborde les sujets suivants :

Configuration de l’authentification unique pour Amazon Connect

Utilisez ce guide AWS pour apprendre en détail comment configurer l’authentification unique Amazon Connect avec Google Workspace comme fournisseur d’identité :

Nous recommandons d’utiliser les politiques de contrôle des services (SCP) pour gérer les autorisations concernant les actions que les utilisateurs et les rôles peuvent effectuer dans Amazon Connect, afin de protéger les ressources importantes et de renforcer la sécurité de votre système.

Lecture recommandée : Meilleures pratiques de sécurité pour Amazon Connect

Voici un exemple de SCP permettant d’empêcher la suppression de l’instance Amazon Connect et du rôle associé :

<pre><code class="language-json">

<pre><code class="language-json">

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>

</pre></code>

Configuration de l’authentification unique pour le Centre de contact

L’authentification unique (SSO) pour le Centre de contact est mise en œuvre en configurant le groupe d’utilisateurs Cognito pour utiliser une application SAML pour la connexion. Le groupe d’utilisateurs Cognito en question est celui qui a été créé par le modèle CloudFormation du Centre de contact.

Pour configurer le SSO pour le Centre de contact

Étape 1 : Rassemblez les informations requises sur le groupe d’utilisateurs Cognito

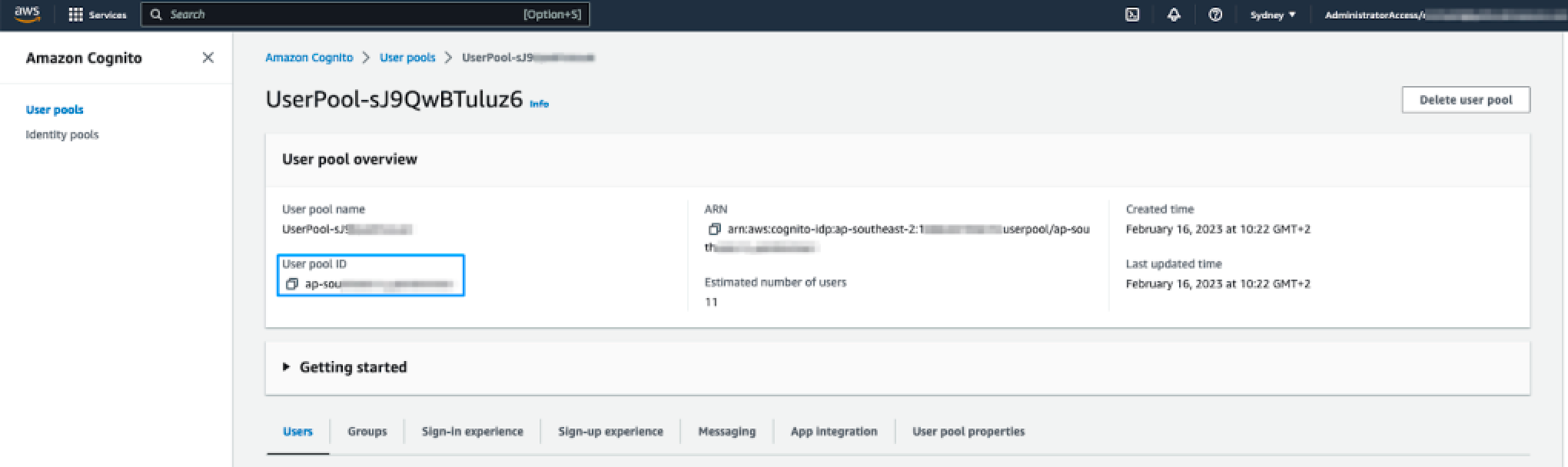

Connectez-vous au compte AWS dans lequel la pile CloudFormation Zendesk pour le Centre de contact a été créée. Accédez au service Cognito (vérifiez que vous vous trouvez dans la région correcte) et ouvrez le groupe d’utilisateurs qui a été créé lors de la création de la pile CloudFormation du Centre de contact. Notez l’identifiant du groupe d’utilisateurs comme indiqué dans l’image ci-dessous.

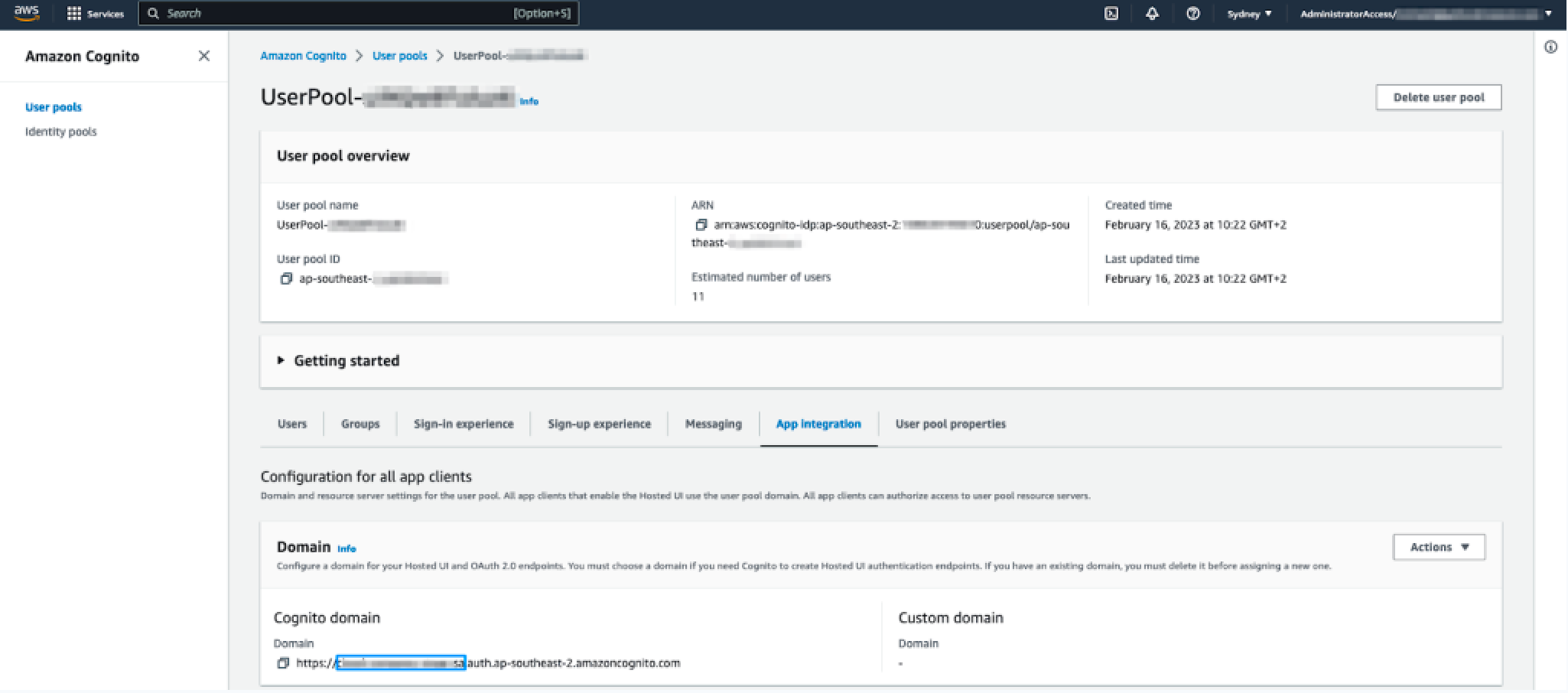

Cliquez sur l’onglet Intégration d’application et notez le préfixe de domaine Cognito. C’est la première partie du domaine Cognito, avant le « .auth.regionxxx » comme indiqué dans l’image ci-dessous. C’est également la valeur qui a été spécifiée dans le modèle CloudFormation et qui peut aussi être copiée depuis l’onglet des paramètres CloudFormation si vous le préférez.

Étape 2 : Créer et configurer l’application SAML

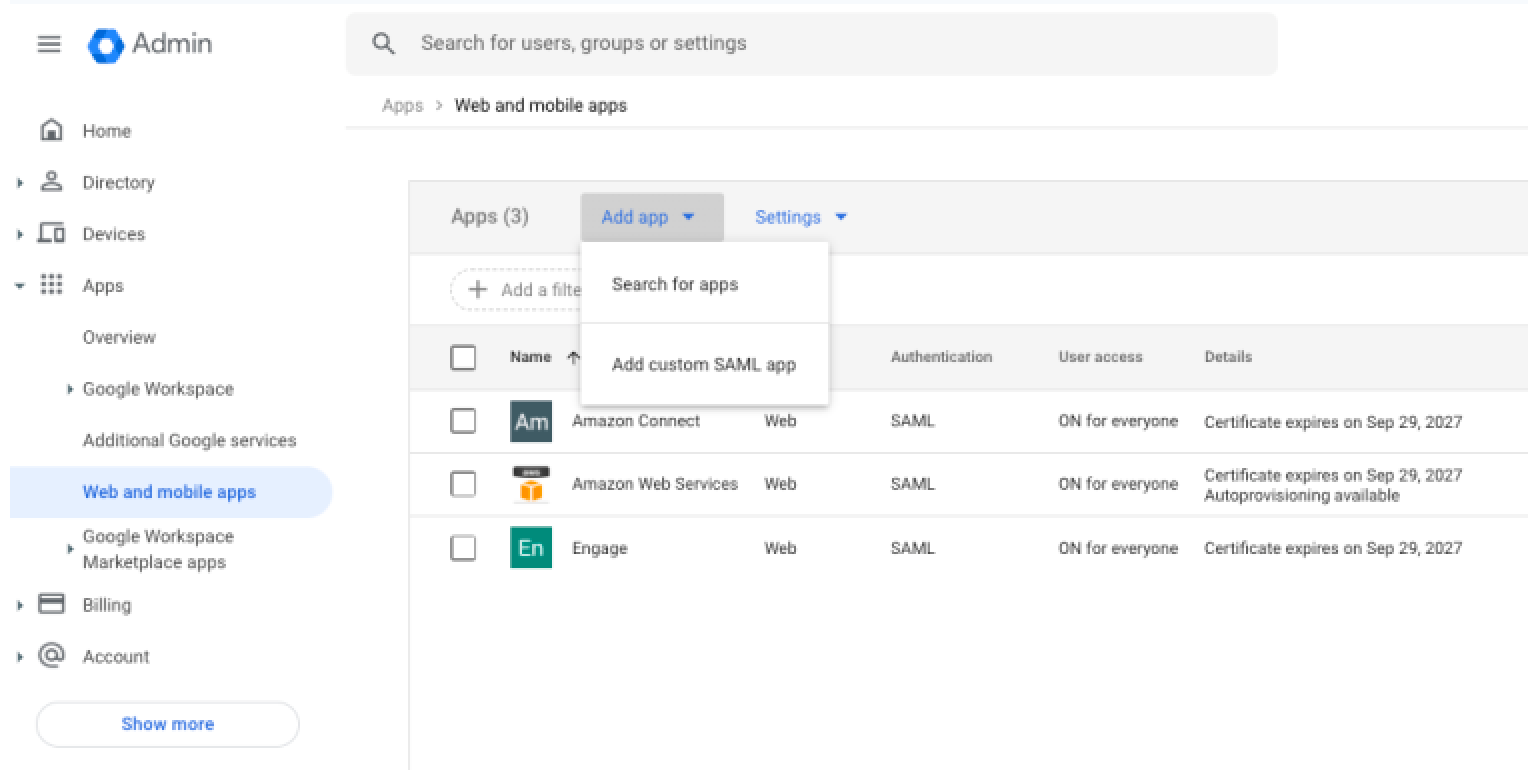

Ouvrez la console d’administration dans Google Workspace. Dans le volet de navigation le plus à gauche, sélectionnez la flèche déroulante « Applications » et accédez à « Applications Web et mobiles ». Cliquez sur « Ajouter une application » et sélectionnez « Ajouter une application SAML personnalisée ».

Pour configurer l’intégration SAML pour votre application Google Workspace

- Dans la section « Détails de l’application », saisissez un nom pour votre application, une description facultative, et choisissez une icône.

- Cliquez sur Continuer.

- Cliquez sur Télécharger les métadonnées. Ce fichier sera utilisé pour finaliser la configuration de Cognito dans AWS.

- Cliquez sur Continuer.

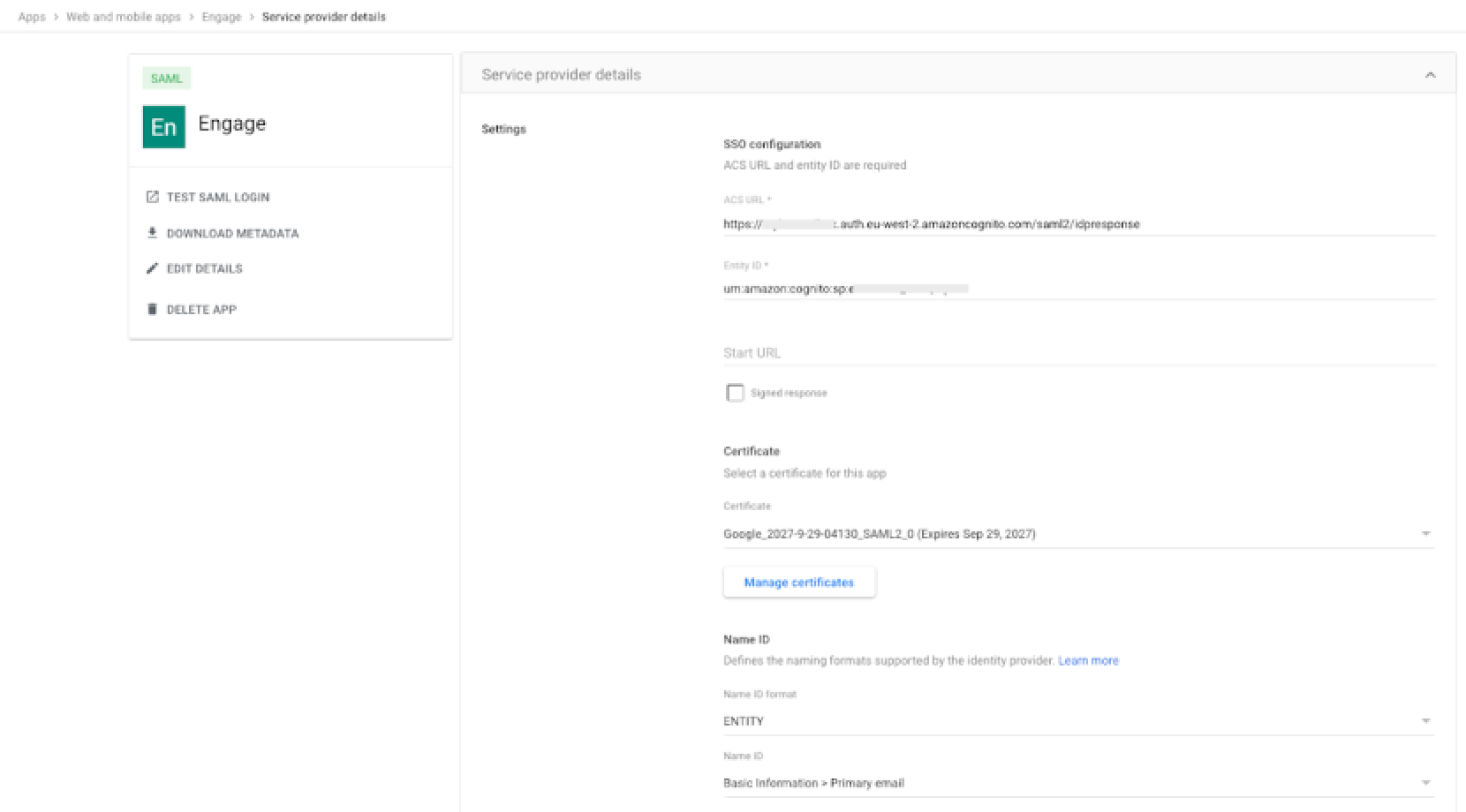

- Renseignez les champs suivants sous « Détails du fournisseur de services » :

- URL ACS : https://${yourDomainPrefix}.auth.{region}.amazoncognito.com/saml2/idpreponse.

- ID d’entité : urn:amazon:cognito:sp:${yourUserPoolId}

- Format d’ID de nom : ENTITÉ

- ID du nom : informations de base > Adresse e-mail principale

Remarque : remplacez ${yourDomainPrefix}, ${region} et ${yourUserPoolId} par les valeurs de votre groupe d’utilisateurs Cognito.

- Cliquez sur Continuer.

- Sous Mappage d’attributs, ajoutez un attribut Google Directory avec la valeur

suivante :

Attributs Google Directory Valeur Adresse e‑mail principale http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Cliquez sur Terminer.

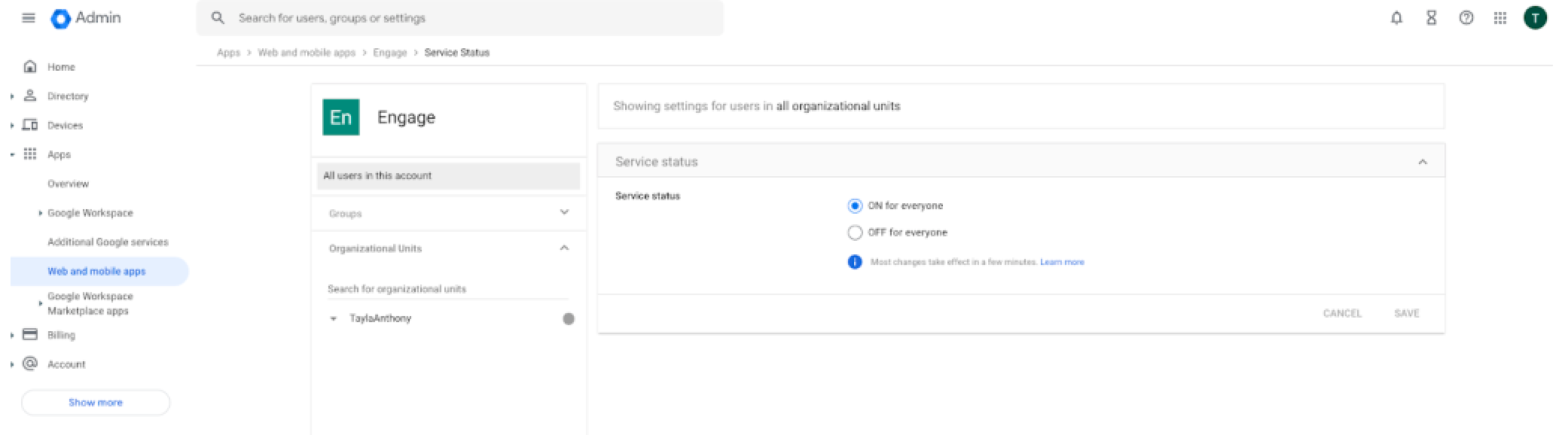

Lorsque vous créez une application SAML, elle est désactivée par défaut. Cela signifie que pour les utilisateurs connectés à leur compte Google Workspace, l’application SAML ne sera pas visible pour eux. Ensuite, activez l’application Centre de contact pour vos utilisateurs Google Workspace.

Pour accorder l’accès à Google Workspace aux utilisateurs

- Accédez à Accès utilisateur dans la configuration de l’application Centre de contact.

- Cliquez sur Afficher les détails.

- Pour activer un service pour tous les membres de votre organisation, cliquez sur ACTIVER pour tout le monde,

- Cliquez sur Enregistrer.

Si vous ne souhaitez pas activer cette application pour tous les utilisateurs, vous pouvez utiliser les unités organisationnelles de Google Workspace et activer l’application Centre de contact uniquement pour un sous-ensemble d’utilisateurs.

Étape 3 : Configurer un fournisseur d’identité dans le groupe d’utilisateurs Cognito

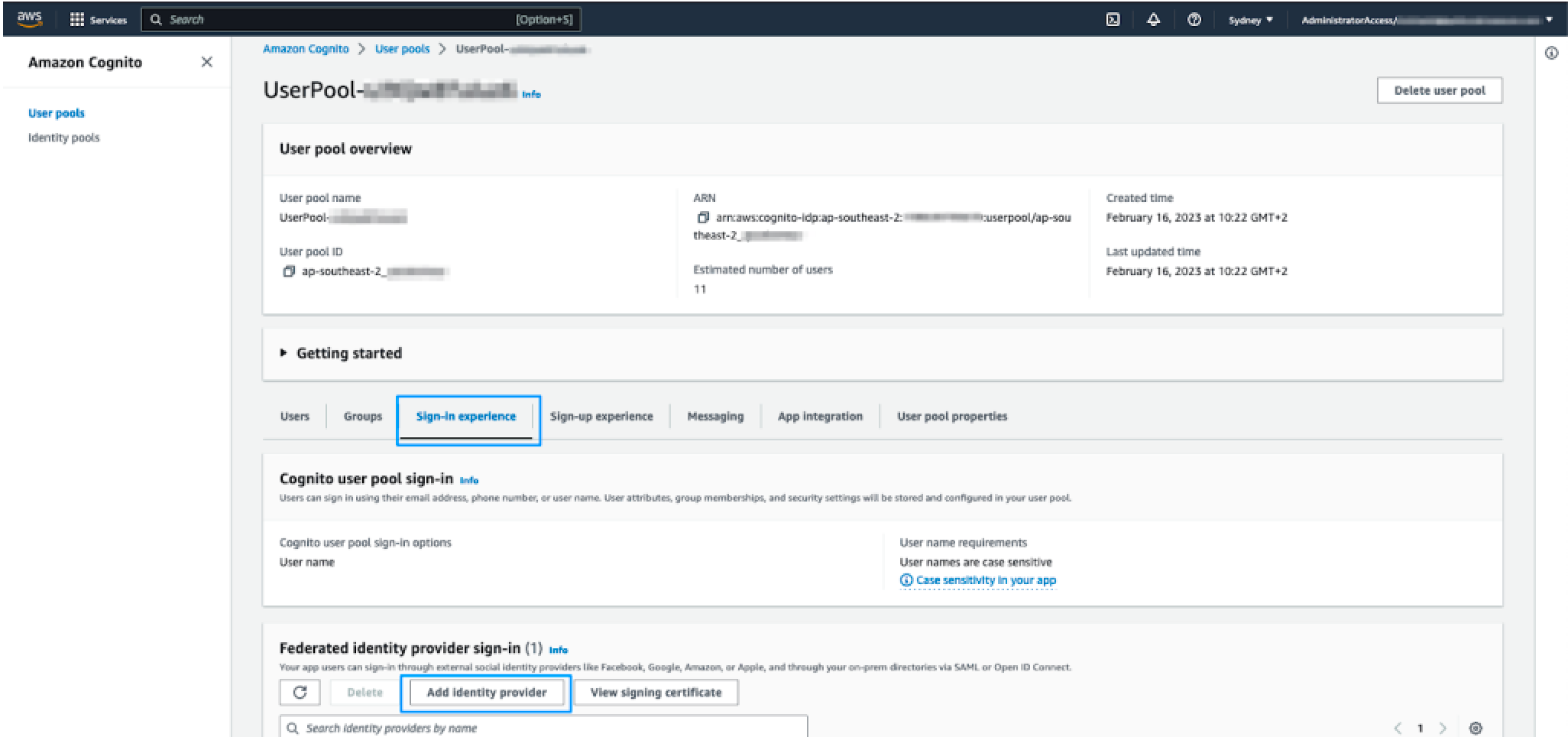

Pour configurer un fournisseur d’identité

- Connectez-vous au compte AWS qui contient le groupe d’utilisateurs Cognito. Accédez à Cognito et ouvrez le groupe d’utilisateurs.

- Sélectionnez l’onglet Expérience de connexion, puis cliquez sur Ajouter un fournisseur d’identité comme

indiqué dans l’image ci-dessous :

- Sur la page résultante, sélectionnez SAML.

- Sous Configurer la fédération SAML avec ce groupe d’utilisateurs :

- Nom du fournisseur : saisissez un nom pour ce fournisseur d’identité. Il est recommandé de ne pas utiliser d’espaces dans le nom, par exemple : google.

- Source du document de métadonnées : chargez le fichier de métadonnées téléchargé dans la console Google Workspace.

- Sous Mapper les attributs entre votre fournisseur SAML et votre groupe d’utilisateurs, définissez l’attribut

suivant :

Attribut du groupe d’utilisateurs Attribut SAML adresse e-mail http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Cliquez sur Ajouter un fournisseur d’identité.

À ce stade, le fournisseur d’identité requis a été créé. La dernière étape de la configuration de Cognito consiste à spécifier que le client d’application doit utiliser ce fournisseur d’identité.

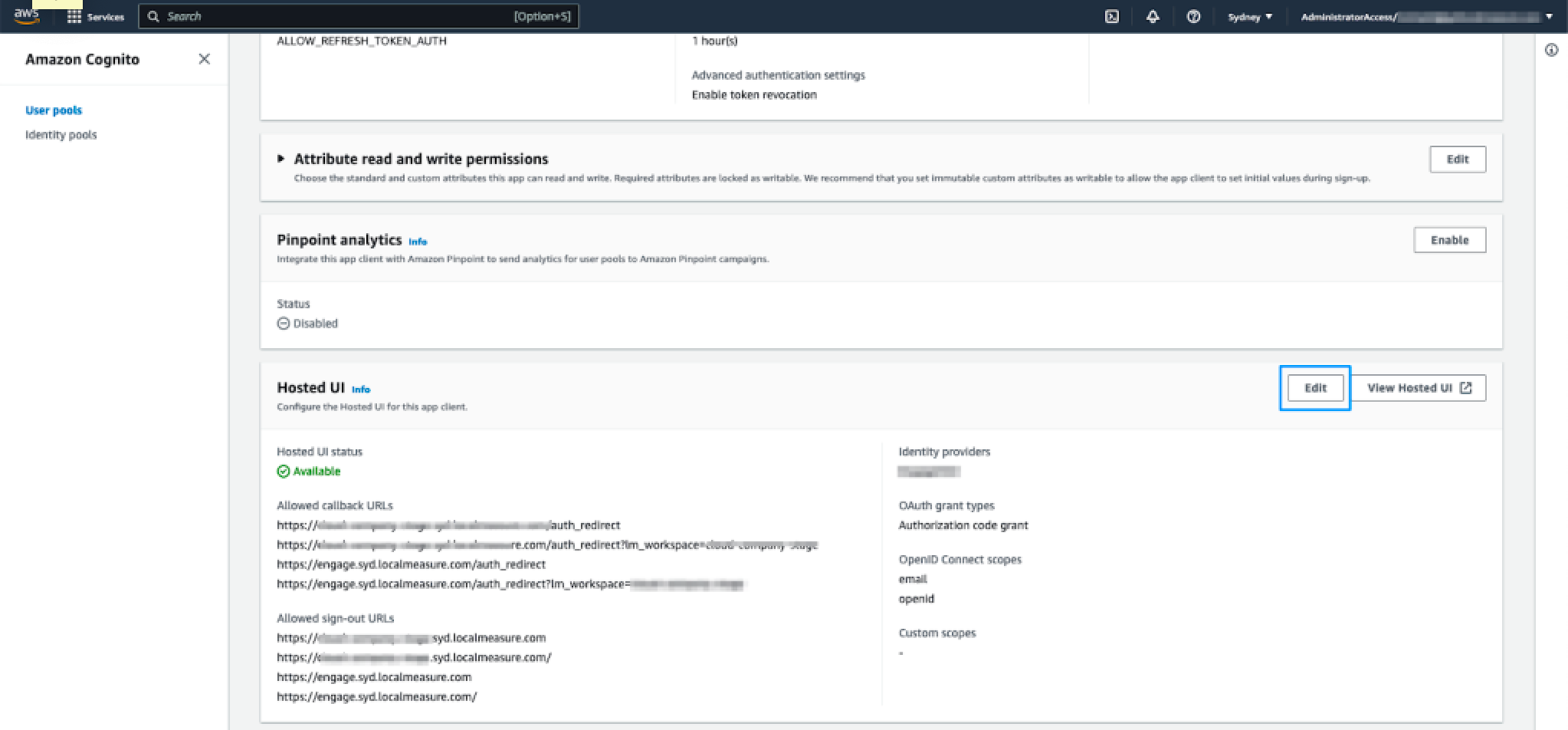

Étape 4 : Indiquer ce fournisseur d’identité à utiliser pour l’authentification des agents.

Pour spécifier le fournisseur d’identité

- Sélectionnez Intégration d’application dans l’onglet, faites défiler jusqu’en bas et cliquez sur app-client pour l’ouvrir.

- Une fois le client d’application ouvert, faites défiler vers le bas jusqu’à la section Interface utilisateur hébergée, puis

cliquez sur Modifier.

- Sous Pages d’inscription et de connexion hébergées, faites défiler jusqu’à la liste déroulante Fournisseurs d’identité. Cliquez dessus et sélectionnez le fournisseur d’identité que vous avez configuré à l’étape précédente.

- Cliquez sur Enregistrer les modifications.

- Zendesk requiert le nom de l’IDP (tel que configuré sous Expérience de connexion) pour finaliser la configuration de votre compte. Incluez ceci avec les informations de sortie CloudFormation.