Riepilogo AI verificato ◀▼

Configura Single Sign-On (SSO) per Amazon Connect e Contact Center usando AWS come provider di identità SAML. Configura le applicazioni SAML in AWS IAM Identity Center, assicurandoti che si trovino nello stesso account AWS della tua organizzazione. Per Amazon Connect, gestisci le autorizzazioni con le policy di controllo dei servizi. Per Contact Center, configura Cognito UserPool e specifica il provider di identità per l’autenticazione degli agenti.

Puoi configurare Amazon Connect e Zendesk per Contact Center per SSO con AWS come provider di identità basato su SAML. Amazon Connect e Contact Center richiedono un’applicazione SAML. Le applicazioni SAML richieste vengono create e configurate in AWS IAM Identity Center.

Questo articolo presuppone che le organizzazioni AWS e il centro identità IAM siano già configurati in un account AWS separato (e potenzialmente in una regione diversa) all'interno dell'organizzazione AWS . Le applicazioni SAML devono essere create nel Centro identità AWS IAM nello stesso account in cui è configurata l’organizzazione AWS . Prima di iniziare, assicurati di avere accesso a questo ambiente o che qualcuno con l’accesso richiesto possa assisterti nella creazione delle applicazioni SAML.

Configurazione di SSO per Amazon Connect

Per configurare il Single Sign-On (SSO) per Amazon Connect, devi configurare un’applicazione SAML nel centro identità IAM, che spesso si trova in un account AWS e in una regione separati. Tuttavia, il provider di identità, il ruolo e la policy devono essere definiti nello stesso account AWS di Amazon Connect. Consulta la documentazione di Amazon Connect: configurare Amazon Connect SSO con AWS come provider di identità descrive in dettaglio come configurare Amazon Connect SSO con AWS come provider di identità.

È consigliabile usare le policy di controllo dei servizi (SCP) per gestire le autorizzazioni relative a ciò che utenti e ruoli possono fare in Amazon Connect, proteggendo risorse importanti e aumentando la sicurezza del sistema. Consulta Best practice di sicurezza per Amazon Connect .

L’esempio seguente mostra un SCP che può essere usato per impedire l’eliminazione dell’istanza Amazon Connect e del ruolo associato:

<pre><code class="language-json">

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>Configurazione di SSO per Contact Center

Per configurare il Single Sign-On (SSO) per Contact Center, devi configurare Cognito UserPool per usare un’applicazione SAML per l’accesso. Cognito UserPool è quello creato dal modello Zendesk per Contact Center CloudFormation.

I passaggi del processo includono:

Raccolta dei dettagli Cognito UserPool richiesti

Il primo passaggio per configurare il Single Sign-On (SSO) per Zendesk per Contact Center consiste nel raccogliere i dettagli Cognito UserPool richiesti.

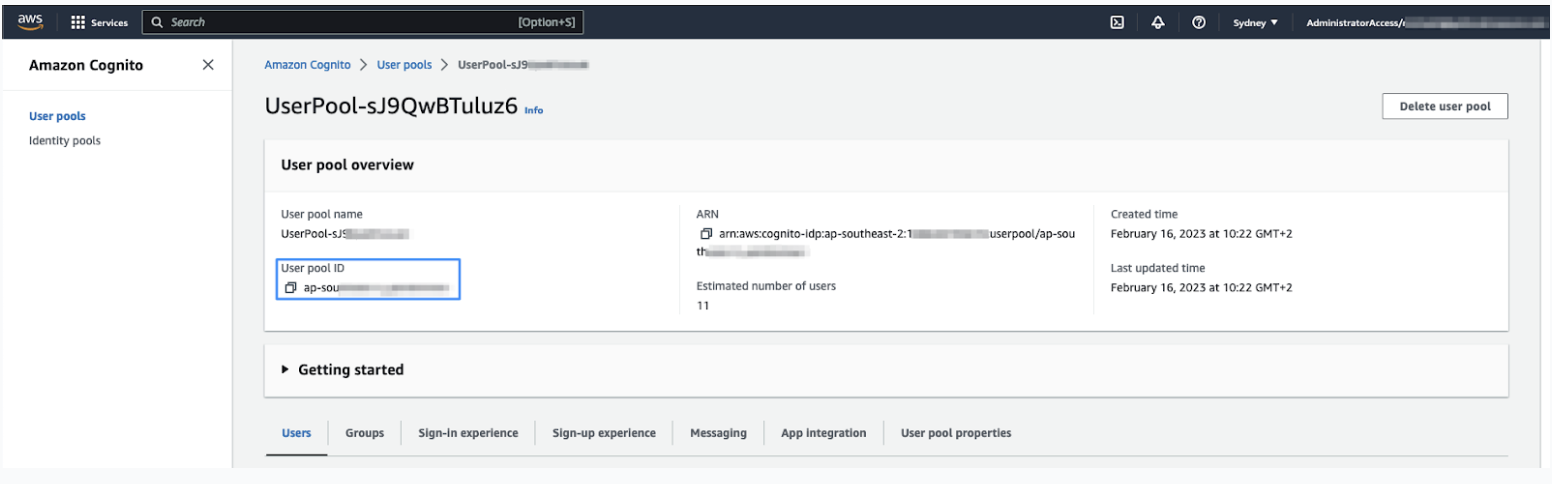

- Accedi all’account AWS in cui è stato creato lo stack Zendesk per Contact Center CloudFormation.

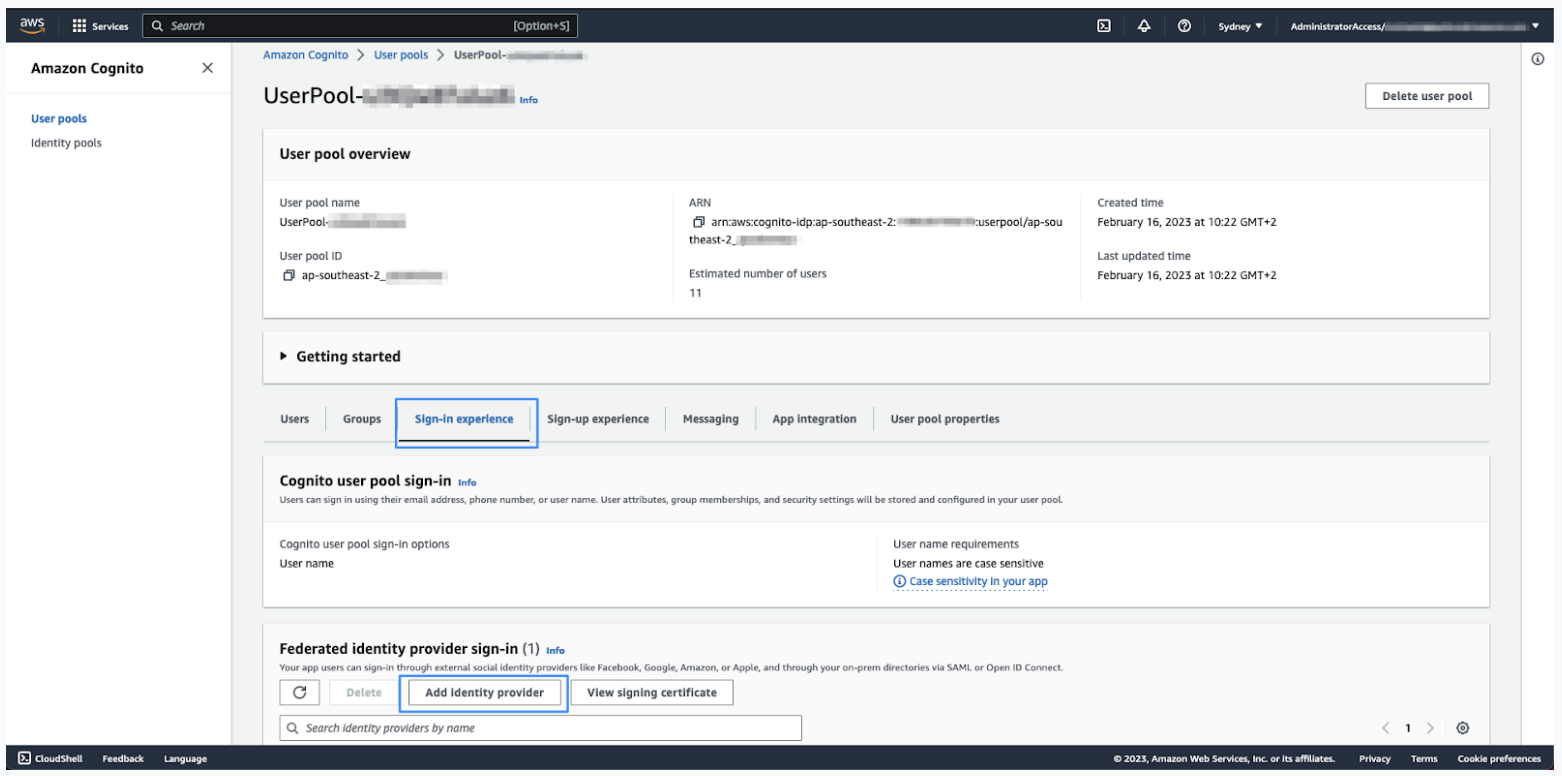

- Nel servizio Cognito (assicurati di trovarti nell’area geografica corretta), apri il pool di utenti creato al momento della creazione dello stack Contact Center CloudFormation.

Prendi nota dell’ID del pool di utenti.

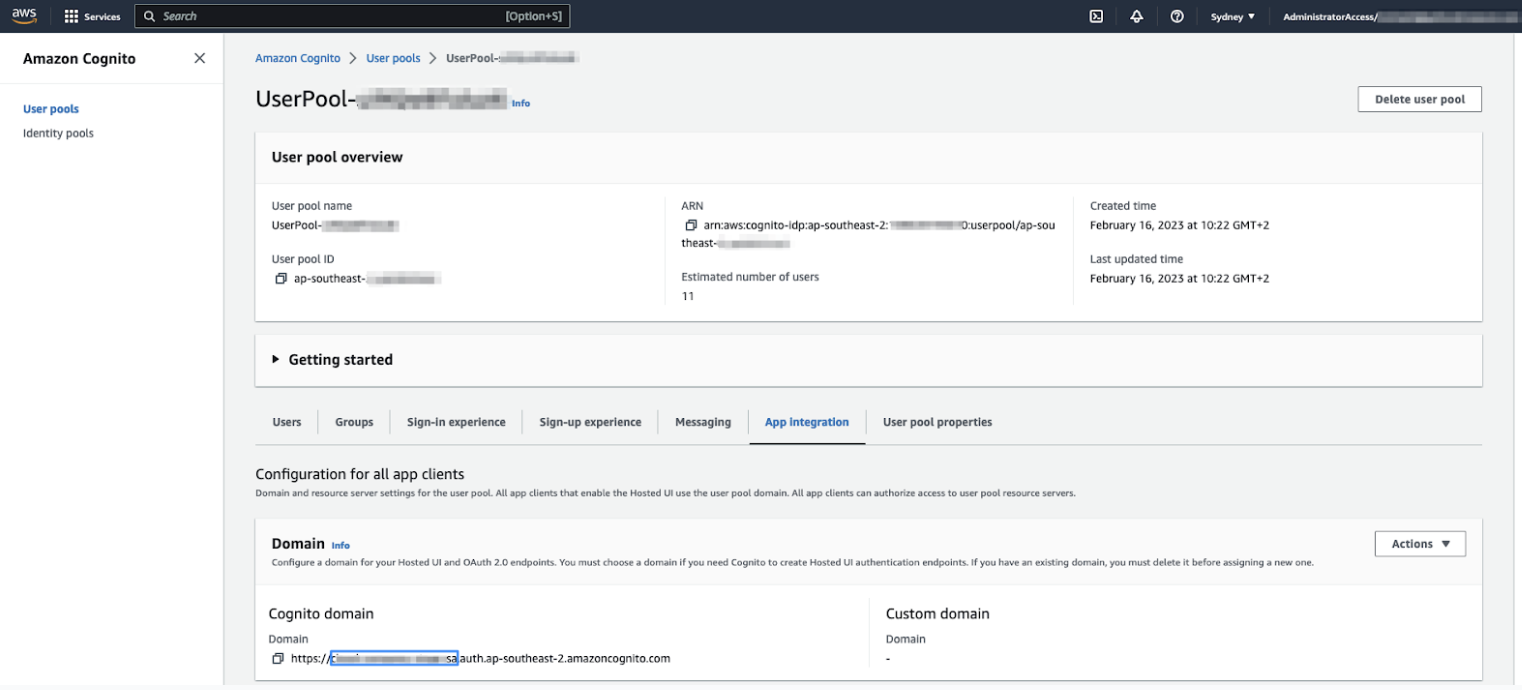

- Fai clic sulla scheda Integrazione app , quindi prendi nota del prefisso di dominio Cognito.

Questa è la prima parte del dominio Cognito, prima di .auth.regionxxx . Questo è anche il valore specificato nel modello CloudFormation, quindi puoi copiare il valore dalla scheda dei parametri CloudFormation, se preferisci.

Creazione dell’applicazione SAML in AWS IAM Identity Center

Il secondo passaggio per configurare il Single Sign-On (SSO) per Contact Center consiste nel creare l’applicazione SAML in AWS IAM Identity Center.

- Accedi all’account AWS in cui è configurato AWS IAM Identity Center.

- Seleziona Assegnazioni applicazione> Applicazioni , quindi fai clic su Aggiungi applicazione .

- Fai clic su Aggiungi applicazione SAML 2.0 personalizzata .

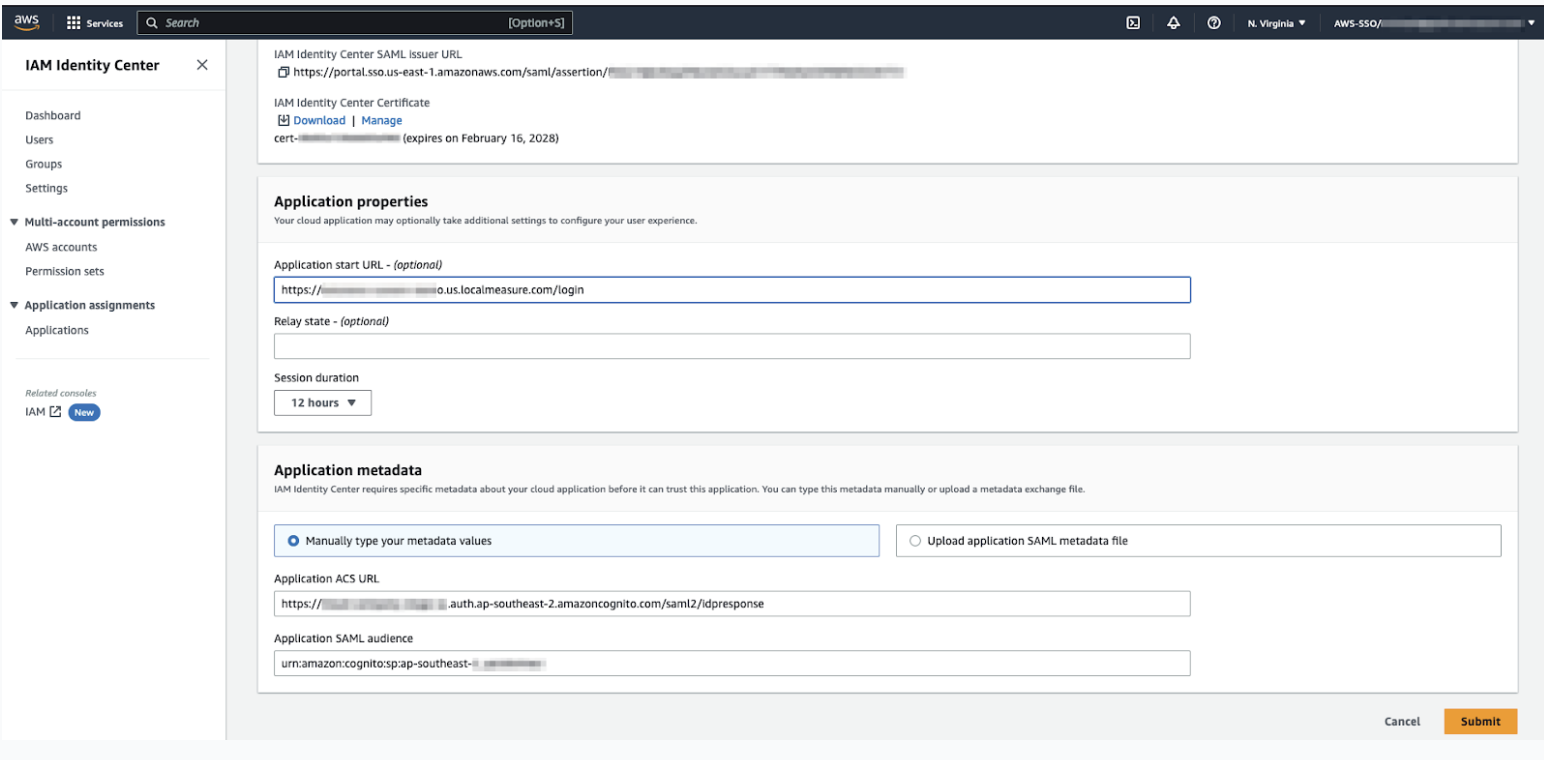

- Inserisci le seguenti informazioni:

- Nome visualizzato è il nome visualizzato nel riquadro SAML.

-

URL di inizio applicazione (facoltativo) è l’URL di Contact Center. Questo è lo stesso URL aggiunto come origine approvata in Amazon Connect. Ha il seguente formato:

https://${ LMWorkspace }.${ LMRegion }.localmeasure.com

- Lo stato di inoltro deve essere lasciato vuoto.

- In Metadati dell’applicazione , seleziona Digita manualmente i valori dei metadati , quindi specifica quanto segue:

- URL ACS applicazione : https://${ yourDomainPrefix }.auth.${ region }.amazoncognito.com/saml2/idpresponse

- Audience SAML dell’applicazione : urn:amazon:cognito:sp:${ yourUserPoolID }

- Fai clic su Invia.

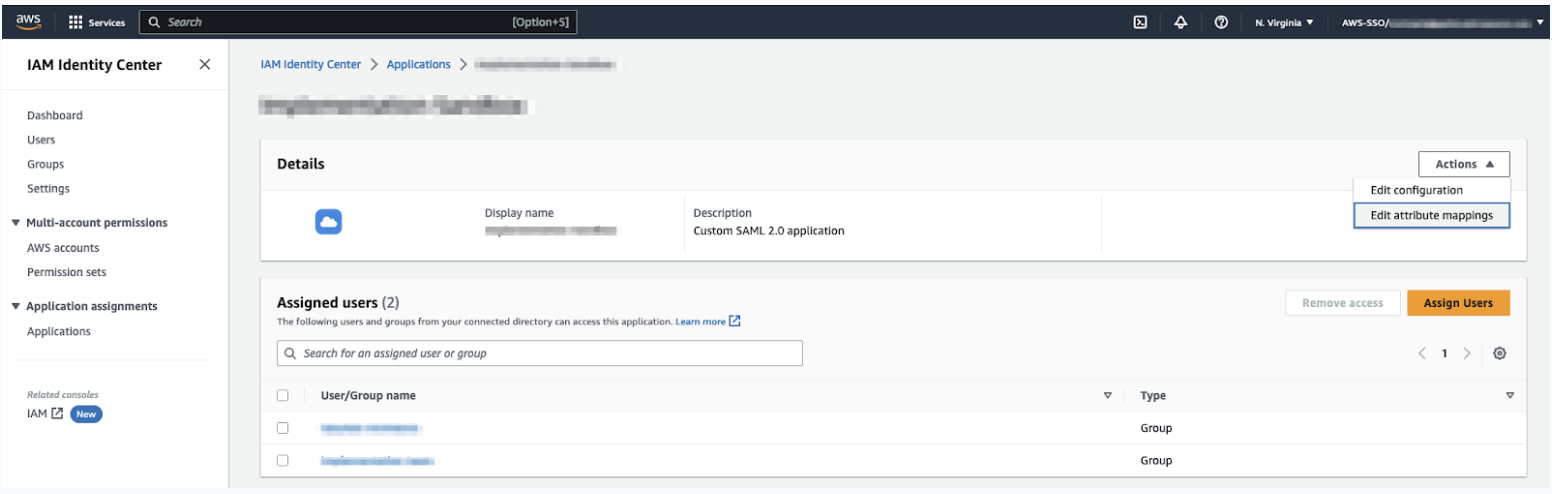

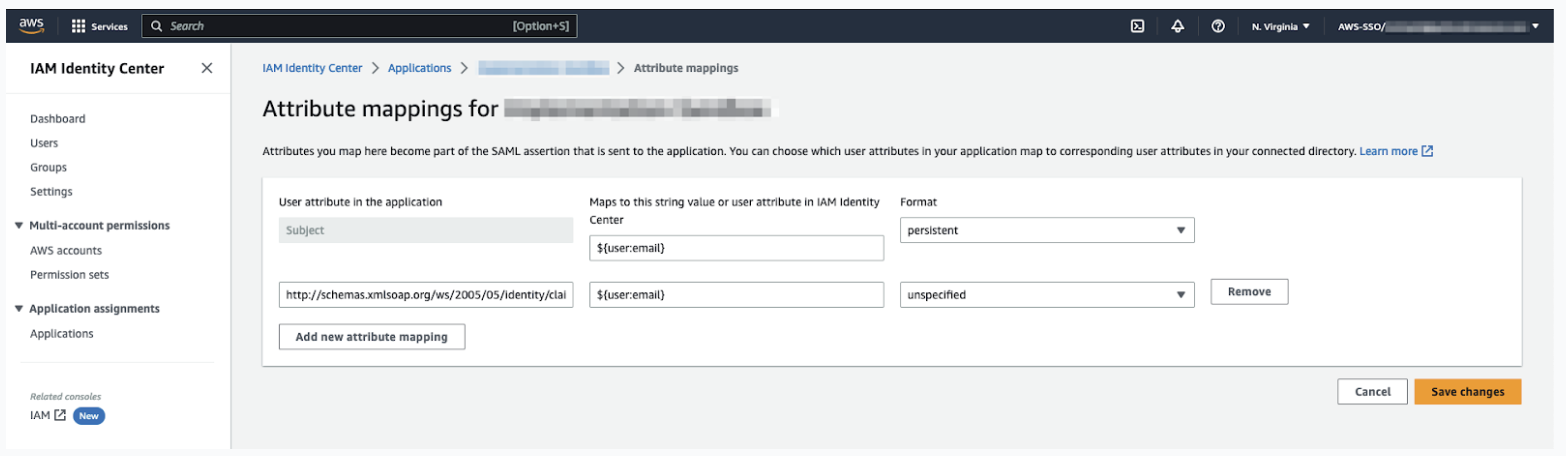

- Seleziona Azioni> Modifica mappature attributi .

- Inserisci i seguenti attributi nell’applicazione:

Tabella 1. Attributo SAML Esegui il mapping al valore stringa o all’attributo utente Formato Oggetto ${utente:email} Persistente http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress ${utente:email}

- Fai clic su Salva modifiche.

- In Utenti assegnati , fai clic su Assegna utenti , quindi aggiungi gli utenti o i gruppi di utenti che dovrebbero avere accesso a Contact Center.

- Fai clic di nuovo su Azioni , quindi seleziona Modifica configurazione .

- In File di metadati SAML del centro identità IAM , fai clic su Scarica .

Salva questo file. Ti servirà per completare la configurazione di Cognito.

Configurazione di un provider di identità in Cognito UserPool

Il terzo passaggio per configurare Single Sign-On (SSO) per Zendesk per Contact Center consiste nel configurare un provider di identità in Cognito UserPool.

- Accedi all’account AWS che contiene Cognito UserPool.

- Nel servizio Cognito, apri UserPool.

- Fai clic sulla scheda Esperienza di accesso , quindi su Aggiungi provider di identità .

- Fai clic su SAML .

- In Configura la federazione SAML con questo pool di utenti , completa le seguenti opzioni:

- Nome provider : Inserisci un nome per questo provider di identità. Non usare spazi nel nome.

- Origine documento Metadata : Seleziona Carica documento di metadati> scegli file , quindi seleziona il file di metadati SAML scaricato dal Centro identità AWS IAM.

- In Mappa attributi tra il provider SAML e il pool di utenti , imposta il seguente attributo:

- Attributo del pool di utenti: email

- Attributo SAML: http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

- Fai clic su Aggiungi provider di identità .

A questo punto è stato creato il provider di identità richiesto.

Specifica di questo provider di identità da usare per l’autenticazione agente

L’ultimo passaggio per configurare Single Sign-On per Contact Center consiste nello specificare il provider di identità da usare per l’autenticazione degli agenti.

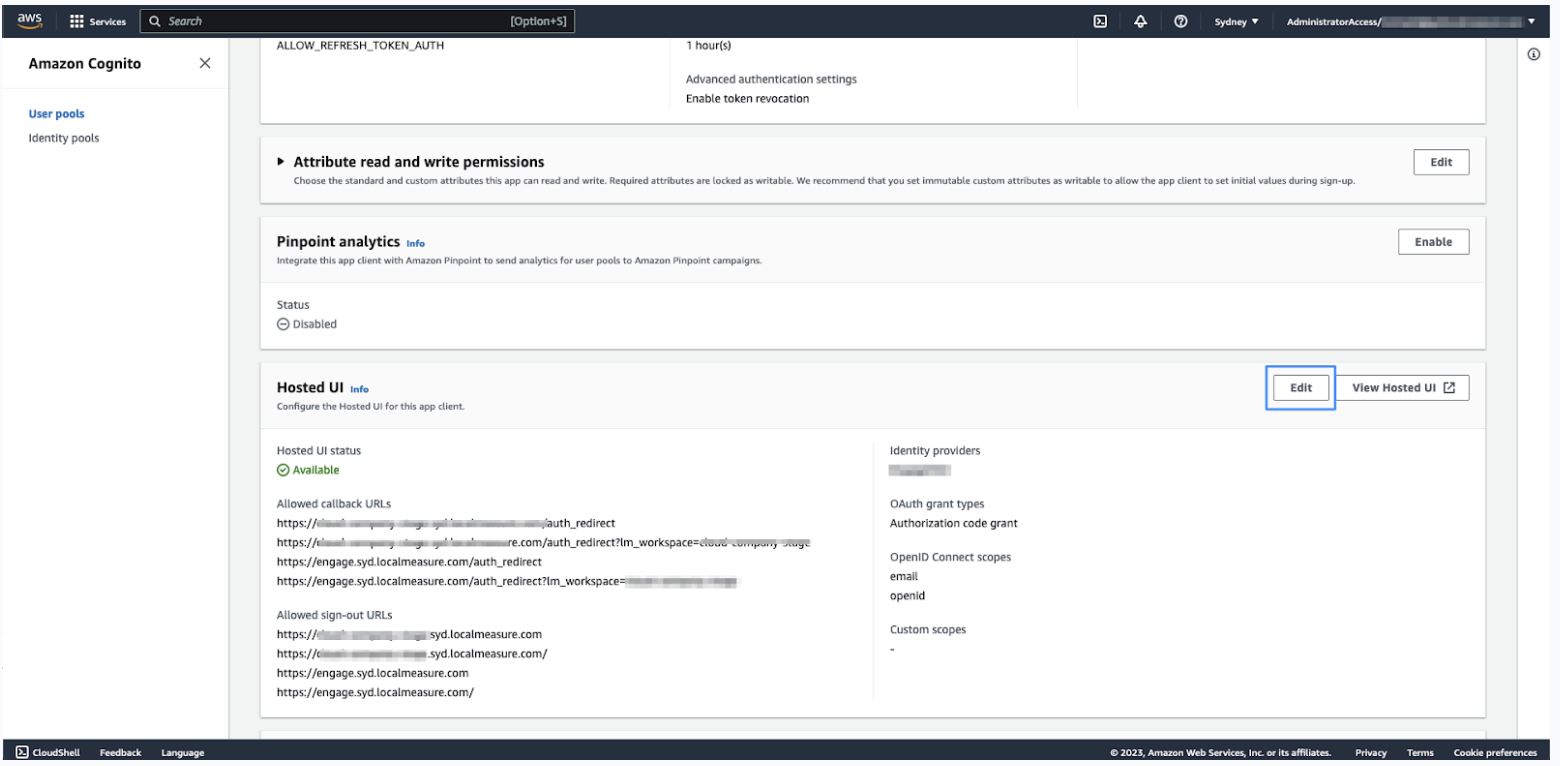

- Nella vista a schede, fai clic su Integrazione app , quindi fai clic sull’app client nella parte inferiore della pagina.

- Nella sezione Interfaccia utente in hosting del client app, fai clic su Modifica.

- In Pagine di iscrizione e accesso in hosting, fai clic sull’elenco a discesa Provider di identità , quindi seleziona il provider di identità configurato in Configurazione di un provider di identità nel pool di utenti Cognito .

- Fai clic su Salva modifiche.

Zendesk richiede il nome dell’IDP (configurato in Esperienza di accesso) per completare la configurazione dell’account. Includilo insieme alle informazioni sugli output di CloudFormation condivise con Zendesk.

Avvertenza sulla traduzione: questo articolo è stato tradotto usando un software di traduzione automatizzata per fornire una comprensione di base del contenuto. È stato fatto tutto il possibile per fornire una traduzione accurata, tuttavia Zendesk non garantisce l'accuratezza della traduzione.

Per qualsiasi dubbio sull'accuratezza delle informazioni contenute nell'articolo tradotto, fai riferimento alla versione inglese dell'articolo come versione ufficiale.