A Zendesk oferece diversas opções de segurança para garantir que informações confidenciais sejam protegidas e permaneçam seguras. Este artigo aborda as práticas gerais e recomendadas de segurança para ajudar você a começar. Recomendamos que você treine seus agentes e administradores para que cumpram as práticas recomendadas a fim de se garantir um ambiente seguro.

Em Zendesk Suite Actionable Security Guide, consulte uma lista detalhada de práticas recomendadas de segurança que sugerimos implementar em sua instância.

- Aumente a segurança da senha de todos os agentes

- Nunca divulgar nomes de usuário, endereços de e-mail ou senhas

- Limitar o número de agentes com acesso de administrador

- Autenticar remotamente usuários com single sign-on

- Monitorar os registros de auditoria da conta

- Limitar o acesso ou seguir práticas de codificação segura ao usar a REST API

- Fornecer um endereço de e-mail para notificações de segurança

Em caso de dúvida sobre a segurança de sua instância do Zendesk, entre em contato diretamente com a Zendesk. No caso de suspeita de violação de segurança, envie um ticket com o assunto "Segurança", contendo os detalhes. Ou então, envie um e-mail para security@zendesk.com.

Aumente a segurança da senha de todos os agentes

O Zendesk fornece quatro níveis de segurança de senha: Recomendado, Alto, Médio e Baixo. Você também pode especificar um nível de segurança personalizado. Um administrador pode definir um nível de segurança da senha para usuários finais e outro para agentes e administradores.

A Zendesk sugere definir o nível de segurança de senha Recomendado para membros de equipes e usuários finais para proteger sua conta. Esse nível de segurança é configurado com requisitos rigorosos de senha, verifica se a senha foi comprometida e se baseia em práticas recomendadas de segurança e normas do setor.

Aumente a segurança dos requisitos de senha para ajudar a impedir que usuários não autorizados adivinhem as senhas de seus agentes. Os administradores e agentes devem selecionar senhas exclusivas para a sua conta Zendesk e evitar usar as mesmas senhas em sistemas externos.

Incentive os agentes a monitorar as contas deles. O Zendesk enviará uma notificação por e-mail para os agentes quando a senha deles for alterada. Além disso, uma maneira fácil de os agentes monitorarem suas contas é ativar alertas de e-mail quando há acessos a partir de novos dispositivos. Se você vir um novo acesso de um dispositivo suspeito, remova o dispositivo para encerrar a sessão do usuário e escolha uma nova senha.

Use a autenticação de dois fatores para agentes e administradores com o intuito de aumentar ainda mais a segurança. Recomendamos que você envie uma mensagem para sua equipe de suporte com um link para o artigo Uso da autenticação de dois fatores.

Considere usar um gerenciador de senhas como o 1Password ou o LastPass. Os gerenciadores de senha ajudam a gerar uma única senha forte que você pode usar em todos os outros sites.

Nunca divulgar nomes de usuário, endereços de e-mail ou senhas

Os agentes e administradores do Zendesk nunca devem fornecer nomes de usuário, endereços de e-mail nem senhas.

Se você estiver usando a autenticação de entrada padrão do Zendesk, a única maneira segura de redefinir uma senha é o usuário clicar no link Esqueci minha senha na tela de entrada do Zendesk. O usuário será solicitado a inserir um endereço de e-mail válido (um que já tenha sido confirmado em sua conta como usuário legítimo). Após o envio da solicitação, ele recebe um e-mail com o link para ele redefinir a senha.

Se você estiver usando um sistema single sign-on de terceiros, como Active Directory, Open Directory, LDAP ou SAML, as senhas podem ser redefinidas de forma semelhante através desses serviços.

Os hackers às vezes utilizam técnicas de engenharia social para pressionar pessoas a fornecer a eles a senha de uma conta. Alguns hackers usam ferramentas que falsificam endereços de e-mail para representar usuários de domínios de e-mail legítimos. Consequentemente, o que parece ser uma solicitação de e-mail legítimo de um usuário talvez não venha desse endereço real.

Se alguém que diz ser um usuário ou administrador de uma conta entrar em contato com você, anote o endereço IP (exibido na visualização de eventos do ticket) e, independentemente disso, verifique a identidade dele (por exemplo, ligando para o número de telefone que consta no perfil de usuário dessa pessoa). Em caso de dúvida, nunca forneça informações confidenciais ou faça alterações de conta em nome de outra pessoa. Usuários legítimos podem alterar suas próprias configurações de conta.

É importante que seus agentes estejam cientes desses tipos de riscos de segurança. Além disso, crie uma política de segurança que precisa ser de conhecimento de todos e de fácil acesso em caso de incidentes dessa natureza.

Limitar o número de agentes com acesso de administrador

Os administradores podem acessar partes de sua conta do Zendesk que os agentes habituais não têm. Para diminuir a chance de se ter um risco de segurança, restrinja o número de agentes com acesso de administrador. A função de agente oferece o acesso que os agentes comuns necessitam para gerenciar e resolver tickets.

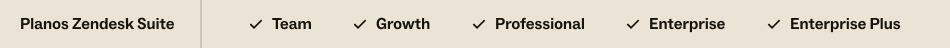

Você pode selecionar funções de agentes predefinidas que concedem permissões adicionais a eles. Nos planos Enterprise, também é possível criar sua própria função personalizada de agente e definir quais partes do Zendesk essa função pode acessar e gerenciar. Essas permissões são limitadas. Somente os responsáveis pelas contas e os administradores têm acesso, por exemplo, às configurações de segurança.

Se estiver preocupado com o acesso de seus agentes a informações sobre seus usuários finais, você pode criar uma função que não permita que eles editem os perfis desses usuários ou vejam a lista de todos os seus usuários finais.

Limitar o acesso a informações pessoais em tickets

Nos planos Enterprise, os administradores podem designar um grupo como privado. Isso geralmente restringe o acesso aos agentes dentro do grupo, embora administradores e líderes de equipe tenham acesso por padrão e os agentes possam receber a permissão para visualizarem tickets privados. Os agentes que trabalham em tickets privados são impedidos de @mencionar ou abrir conversas paralelas com membros da equipe que não são do grupo privado. O uso de grupos privados pode reduzir de forma significativa a visibilidade do conteúdo dos tickets.

Se você estiver preocupado com o fato de os agentes acessarem informações confidenciais em tickets, pode criar grupos privados e atribuir agentes apropriados ao grupo para que lidem com esses tickets.

Autenticar remotamente usuários com single sign-on

Além da autenticação de usuários fornecida pelo Zendesk, você também pode usar o single sign-on, que autentica seus usuários fora do Zendesk. Há duas opções de single sign-on: de redes sociais e single sign-on corporativo.

O single sign-on de redes sociais permite que seus clientes entrem com sua conta do Zendesk ou com uma de suas contas de redes sociais, como Google ou Microsoft. Embora essas opções sejam práticas, recomendamos desativar os acessos com rede social.

O single sign-on corporativo ignora o Zendesk e autentica seus usuários externamente. Quando os usuários navegam até a página de entrada do Zendesk ou clicam em um link para acessar a conta do Zendesk, eles podem fazer a autenticação entrando em um servidor corporativo ou provedor de identidade terceirizado, como o OneLogin ou o Okta.

Ao fornecer o single sign-on corporativo ou de redes sociais, recomendamos aproveitar os benefícios da autenticação de dois fatores (também conhecida como autenticação multifator) que esses serviços oferecem. Isso adiciona outra camada de proteção ao solicitar comprovações adicionais de identidade. Se você estiver usando JWT ou SAML, precisará configurar isso para a sua conta do Zendesk. Para o single sign-on de redes sociais, seus usuários precisarão configurar isso sozinhos. Todos esses serviços fornecem a documentação necessária para configurá-los.

Os agentes e usuários finais podem ter maneiras distintas de autenticação. Você pode proteger o Zendesk Support criando uma política de autenticação mais rígida para os agentes, ao mesmo tempo em que fornece acesso fácil a seus clientes e usuários finais.

Monitorar os registros de auditoria da conta

O registro de auditoria monitora alterações significativas em sua conta. Usando o registro de auditoria, você pode monitorar diversos eventos de segurança como as suspensões de usuários, alterações da política de senha, exportações de dados do cliente, alterações na definição da função personalizada e muitas outras.

Limitar o acesso ou seguir práticas de codificação segura ao usar a REST API

Você pode usar a REST API do Zendesk e a Zendesk App Framework para expandir a funcionalidade da sua instância do Zendesk Support.

Se você quer expandir a sua instância do Zendesk, recomendamos que siga as práticas recomendadas de codificação segura. Uma boa referência para isso é o Open Web Application Security Project (OWASP), que pode ser encontrado aqui.

Fornecer um endereço de e-mail para notificações de segurança

Se um incidente de segurança afetar seus dados de serviço, a Zendesk tem como principal prioridade e obrigação legal notificar nossos clientes dentro do período de tempo exigido. Adicione o endereço de e-mail do contato ou grupo de segurança da sua organização que deve receber notificações de incidentes de segurança. Consulte Indicação de um endereço de e-mail para receber notificações de segurança necessárias.