已验证人工智能概要 ◀▼

使用 Azure AD 为您的联系人中心配置单点登录 (SSO),以简化用户访问并增强安全性。设置包括在 Azure AD 中创建 SAML 应用程序、在 Cognito 用户池中配置身份提供者,以及指定它用于专员身份验证。此整合可简化登录流程,并集中进行跨平台用户管理。

适用于联系中心的 Amazon Connect 和 Zendesk 都可以配置为以 Microsoft Azure Active Directory (Azure AD) 作为基于 SAML 的身份提供商的 SSO。Amazon Connect 和联系人中心各需要一个 SAML 申请。所需的 SAML 应用程序在 Azure AD 门户中创建和配置。

Azure AD AWS SAML 应用程序以及AWS身份提供商将启用 Azure AD 和您的AWS身份验证用户之间的联合。

本文章包含以下主题:

为 Amazon Connect 配置 SSO

此AWS指南描述了如何使用 Azure AD 作为身份提供商配置 Amazon Connect SSO。

我们建议使用服务控制策略 (SCP) 来管理用户和用户角色在 Amazon Connect 中可执行的操作权限,保护重要资源并使您的系统更加安全。

推荐阅读: Amazon Connect 的安全性最佳实践

以下是可用于防止删除 Amazon Connect 实例和关联用户角色的 SCP 示例:

<pre><code class="language-json">

<pre><code class="language-json">

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>

</pre></code>

配置联系人中心的 SSO

联系人中心的单点登录 (SSO) 是通过将 Cognito 用户池配置为使用 SAML 应用程序登录来实现的。Cognito 用户池是由联系中心 CloudFormation 模板创建的用户池。

需要遵循的高级流程总结如下:

- 收集所需的 Cognito 用户池详情。

- 在 Azure AD 门户中创建 SAML 应用程序。

- 在 Cognito 用户池中配置身份提供者。

- 指定此身份提供者用于专员身份验证。

配置联系人中心的 SSO

收集所需的 Cognito 用户池详情

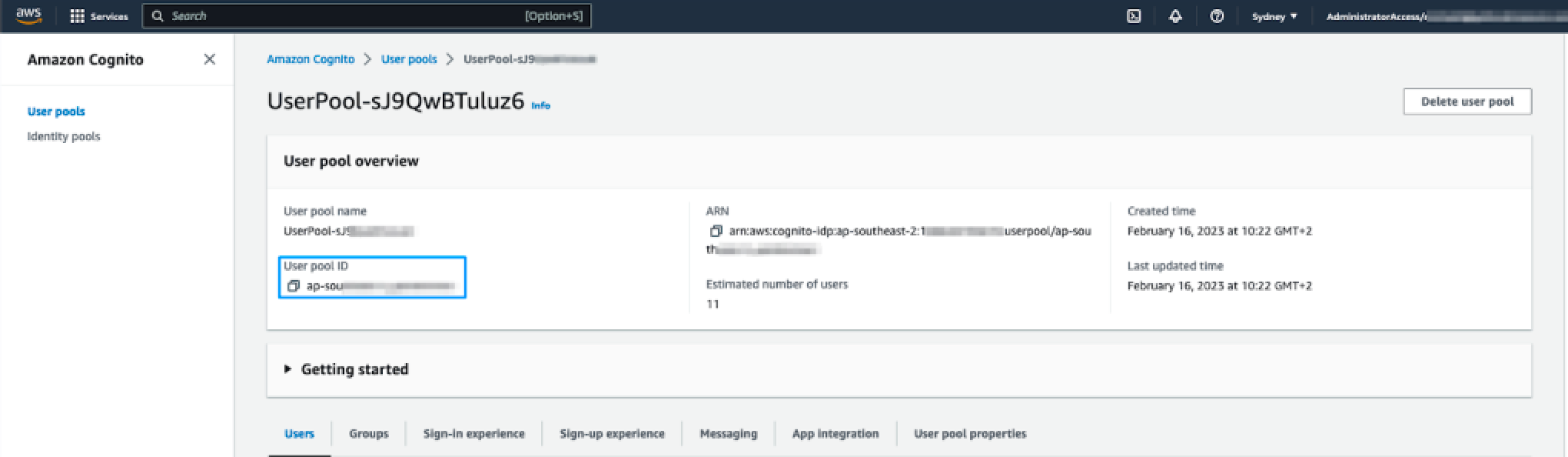

- 登录在其中创建联系人中心 CloudFormation 堆栈的AWS帐户。导航到 Cognito 服务(确保您位于正确的区域),并打开在创建联系人中心 CloudFormation 堆栈时创建的用户池。记下用户池 ID ,如下图所示:

- 单击应用整合标签,并记下 Cognito 域名前缀。这是 Cognito 域名的第一部分,在“.auth.regionxxx”之前。这也是在 CloudFormation 模板中指定的值,因此可以根据需要从 CloudFormation 参数标签中复制该值。

在 Azure AD 门户中创建 SAML 应用程序的步骤

- 登录 Azure 门户,在 Azure 服务部分,选择 Azure Active Directory。

- 在左侧栏中,选择企业应用程序。

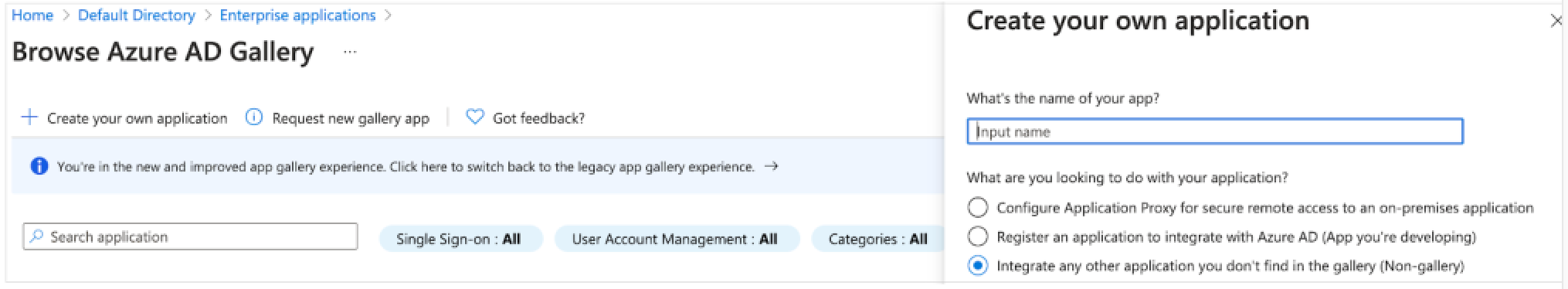

- 单击新建应用程序,然后单击创建您自己的应用程序。填写以下字段:

-

输入名称:为您的应用程序命名,例如“用于 Contact Center production 的 Zendesk”。选择“整合库中未找到的其他应用程序(非库)”。选择“创建”。

在 Azure AD 中创建应用程序需要几秒钟的时间,然后您将被重定向到新添加的应用程序的概览页面。

-

输入名称:为您的应用程序命名,例如“用于 Contact Center production 的 Zendesk”。选择“整合库中未找到的其他应用程序(非库)”。选择“创建”。

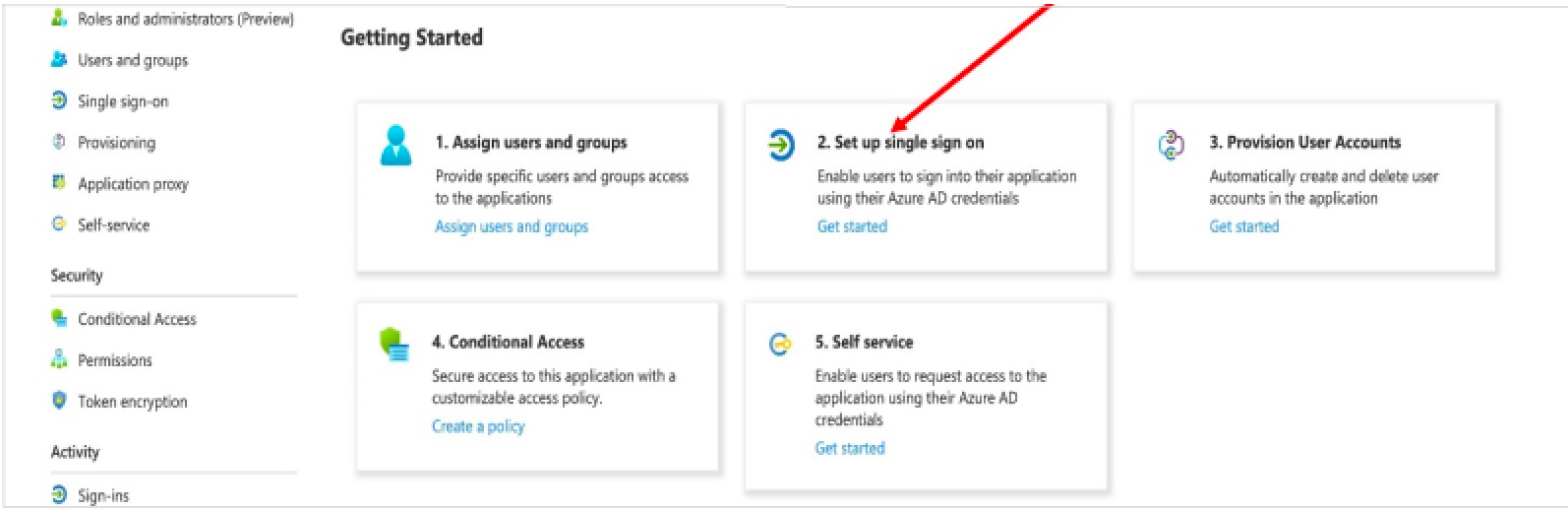

使用 SAML 设置单点登录

- 在入门页面的设置单点登录磁贴中,单击开始使用。

- 在下一个屏幕上,选择 SAML。

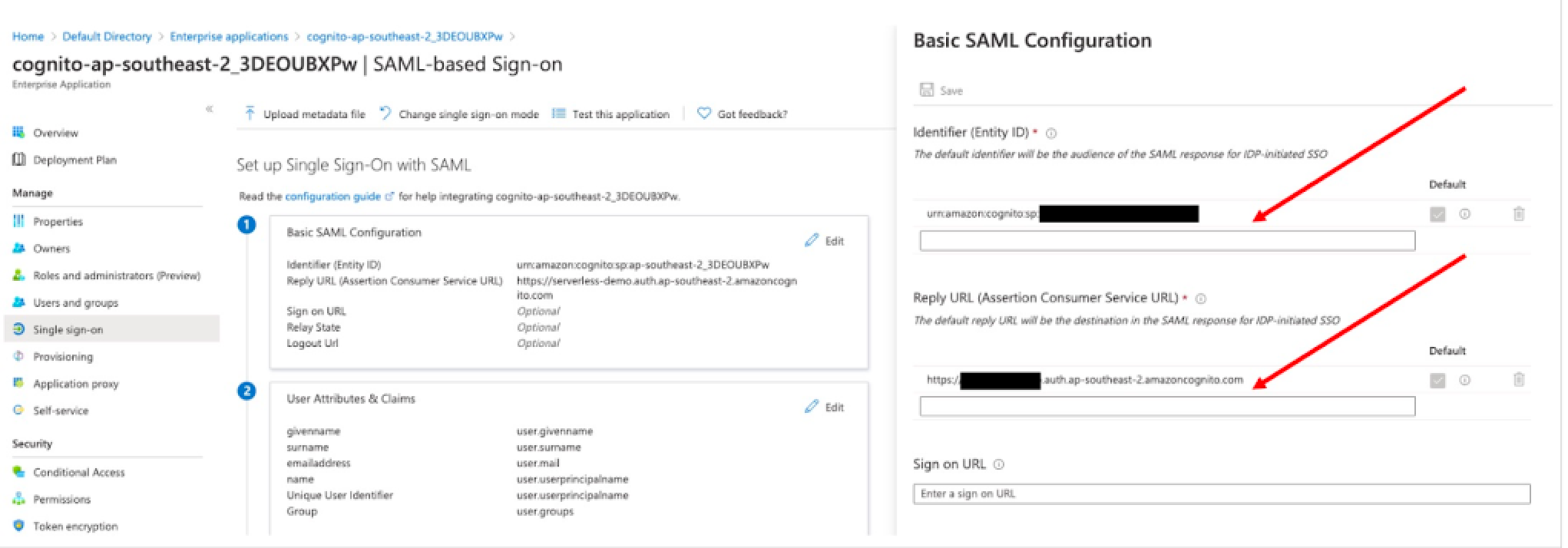

- 在中间窗格中,在设置使用 SAML 的单点登录下的基本 SAML 配置部分,单击编辑图标。

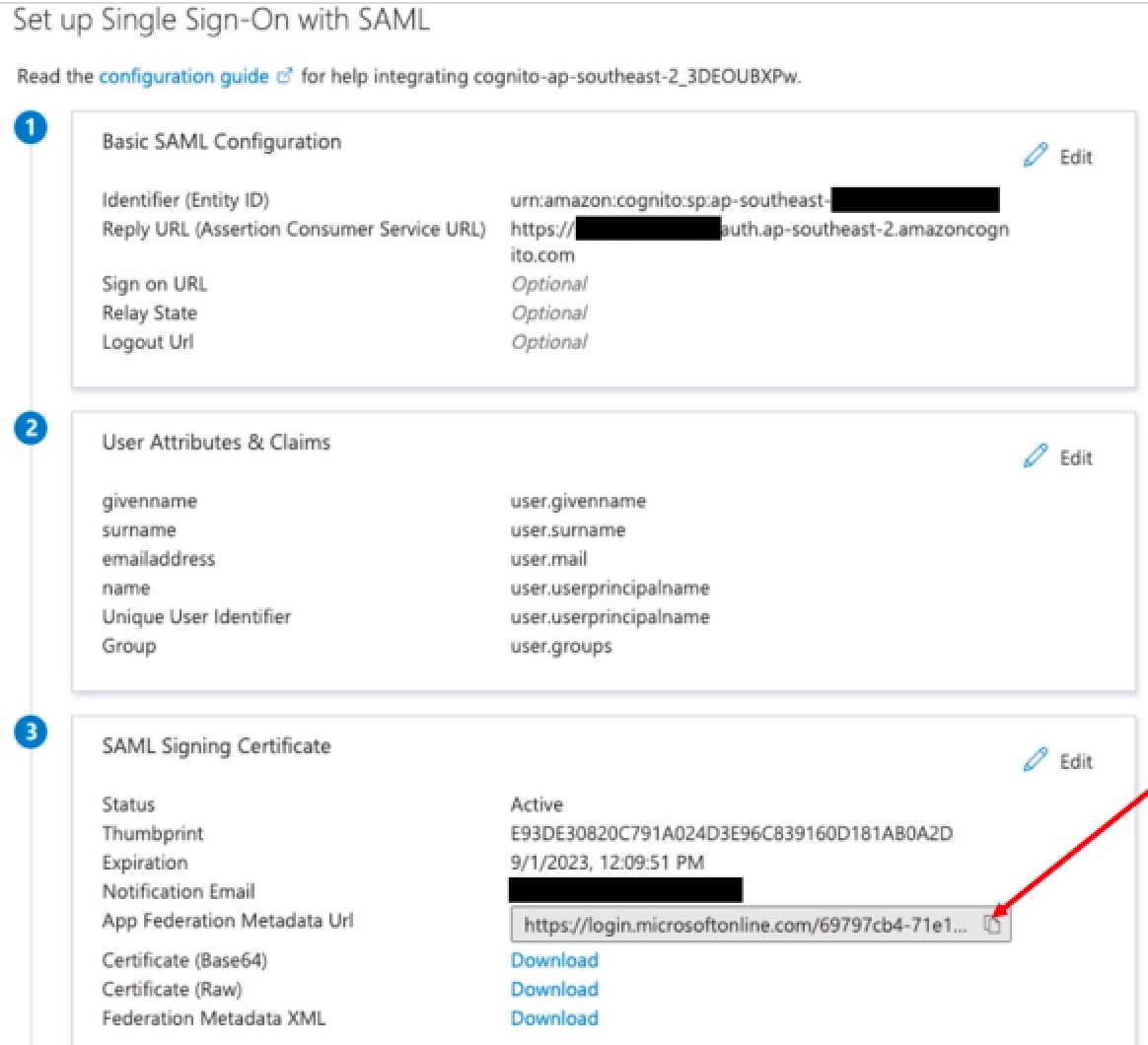

- 导航到“Set up Single Sign-On with SAML”(使用 SAML 设置单点登录)下的中间窗格

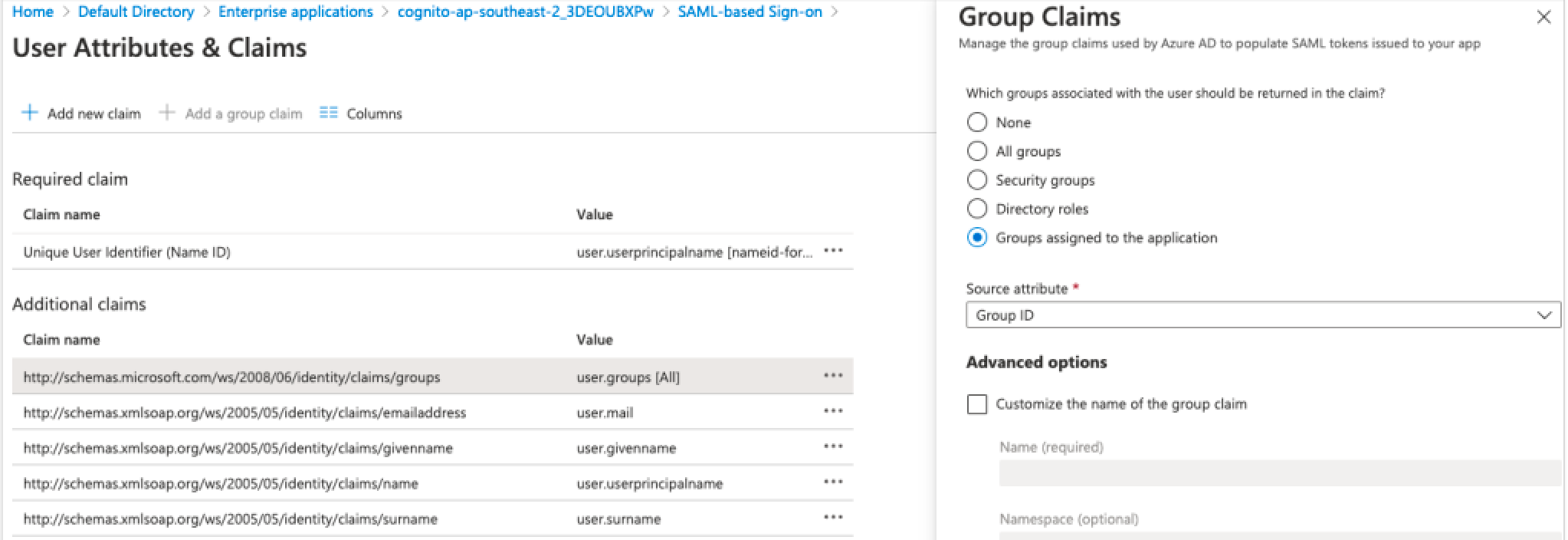

- 在用户属性和声明部分,单击编辑。

- 输入以下字段值:

- 标识符(实体 ID): urn:Amazon:cognito:sp: ${池 ID}

- 回复 URL(声明使用者服务 URL): https:// ${DomainPrefix} .auth。 ${RegionID} .Amazoncognito.com/saml2/idpresponse

- [.callout-first--alert-message]

将从 Cognito 用户池复制的值替换上述占位符。 [.callout-first--alert-message]

- 单击添加组声明。

- 在用户属性和声明页面右窗格中的组声明下,选择分配给应用程序的组。将 Source attribute(来源属性)保留为 Group ID(组 ID),如下面的屏幕截图所示。

- 单击保存。

- 关闭用户属性和声明页面。您将被重定向到设置使用 SAML 的单点登录页面。

- 向下滚动到“SAML 签名证书”部分,选择复制到剪贴板图标以复制应用程序联合元数据 URL。请妥善保存此 URL,因为您在下一步中将需要它。

在 Cognito 用户池中配置身份提供者

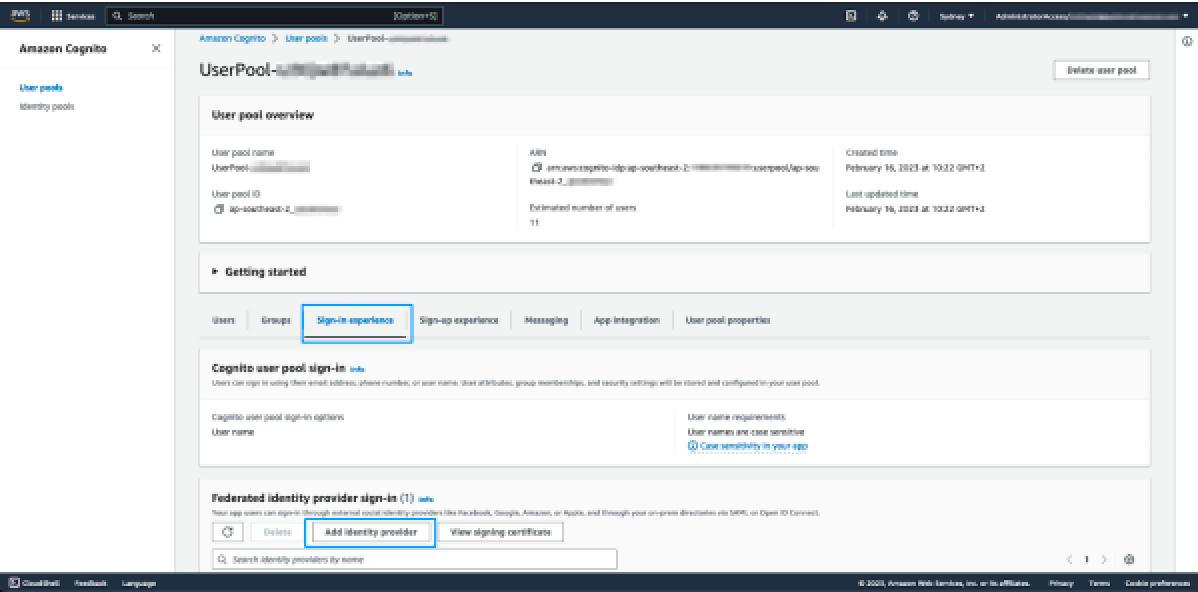

- 登录包含 Cognito 用户池的AWS帐户。

- 导航到 Cognito 并打开用户池。

- 选择登录体验标签,然后单击添加身份提供商。

- 在下一页上,选择 SAML。

- 在设置与此用户池的 SAML 联合下,配置以下内容:

- 提供商名称:为此身份提供商输入一个名称。建议不要在名称中使用任何空格。

- Metadata文档来源:将上一步中的元数据 URL 粘贴到元数据端点 URL 字段中。

- 在 SAML 提供商和用户池之间映射属性下,设置以下属性:

用户池属性 SAML 属性 email http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - 单击添加身份提供商。

至此,所需的身份提供商已创建。Cognito 配置的最后一步是指定应用客户端使用此身份提供者进行专员身份验证。

指定用于专员身份验证的身份提供者

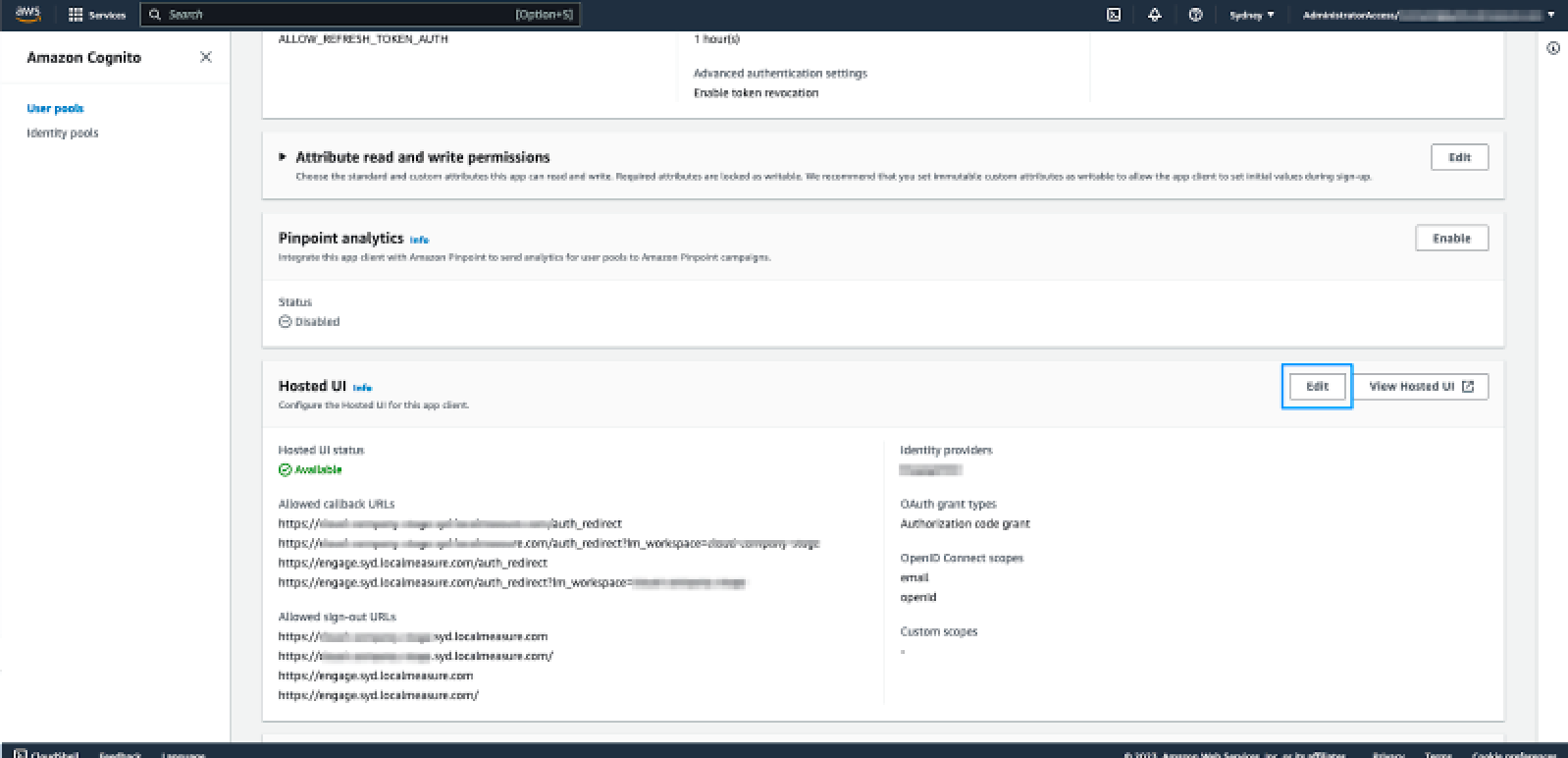

- 从标签式视图中选择应用整合,滚动到底部并单击应用客户端将其打开。

- 向下滚动到托管 UI 部分,然后单击编辑。

- 在托管注册和登录页面下,向下滚动到身份提供商下拉列表。选择在上一步中配置的身份提供商。

- 单击保存更改。

- Zendesk 需要 IDP 的姓名(如登录体验中的配置)以完成帐户设置。将此连同 CloudFormation 输出包含在您与 Zendesk 共享的信息中。

翻译免责声明:本文章使用自动翻译软件翻译,以便您了解基本内容。 我们已采取合理措施提供准确翻译,但不保证翻译准确性

如对翻译准确性有任何疑问,请以文章的英语版本为准。