已验证人工智能概要 ◀▼

通过在 Google Workspace 和AWS Cognito 中设置 SAML 应用程序,为您的联系人中心配置 Google Workspaces SSO。这样可实现单点登录,简化用户访问并增强安全性。您将在 Google Workspace 中创建一个 SAML 应用,在 Cognito 中配置身份提供商,并指定它用于专员身份验证,从而实现跨平台无缝整合和管理用户身份。

适用于联系中心的 Amazon Connect 和 Zendesk 都可以配置 SSO,使用 Google Workspaces 作为基于 SAML 的身份提供者。Amazon Connect 和联系人中心各需要一个 SAML 申请。所需的 SAML 应用程序在 Google Workspace 管理控制台中创建和配置。

Google Workspaces SAML 应用程序以及AWS身份提供商将支持 Google 和您的AWS身份验证用户之间的联合。

本文章包含以下主题:

为 Amazon Connect 配置 SSO

使用此AWS指南详细了解如何使用 Google Workspaces 作为身份提供者配置 Amazon Connect SSO:

我们建议使用服务控制策略 (SCP) 来管理关于用户和用户角色可以在 Amazon Connect 中执行的操作的权限,保护重要资源并使您的系统更加安全。

推荐阅读: Amazon Connect 的安全最佳实践

以下是可用于防止删除 Amazon Connect 实例和关联用户角色的 SCP 示例:

<pre><code class="language-json">

<pre><code class="language-json">

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>

</pre></code>

配置联系人中心的 SSO

联系人中心的单点登录 (SSO) 是通过将 Cognito 用户池配置为使用 SAML 应用程序登录来实现的。相关 Cognito 用户池是由 Contact Center CloudFormation 模板创建的。

配置联系人中心的 SSO

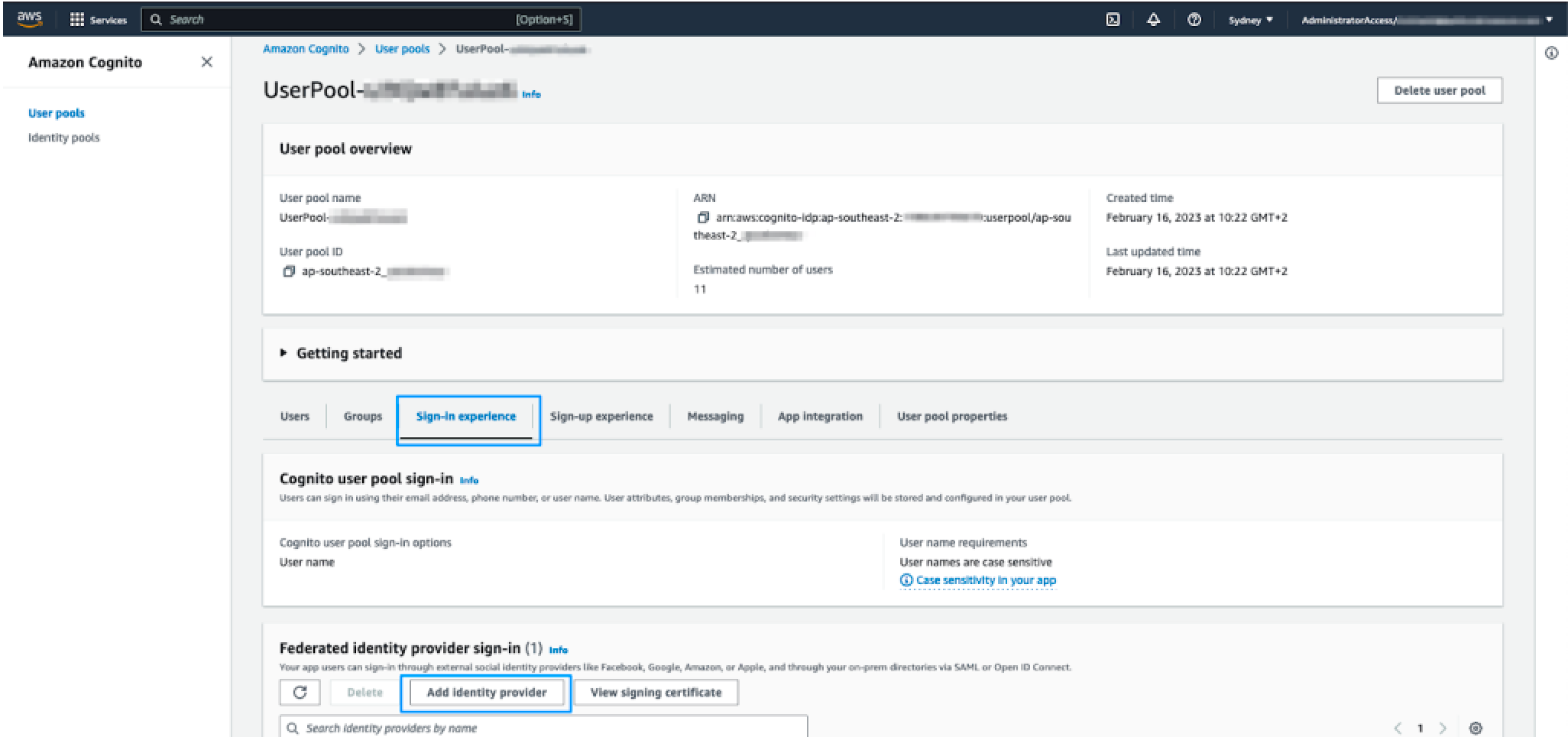

第 1 步:收集所需的 Cognito 用户池详情

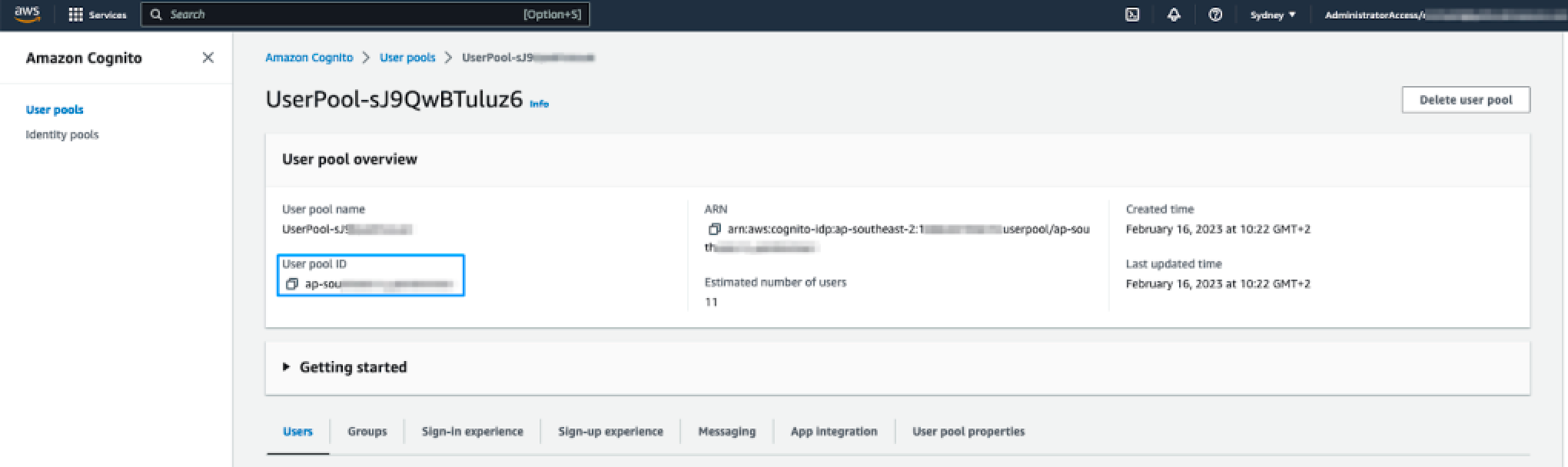

登录其创建适用于联络中心的 Zendesk CloudFormation 堆栈的AWS帐户。导航到 Cognito 服务(确保您位于正确的区域),并打开在创建联系人中心 CloudFormation 堆栈时创建的 UserPool。如下图所示,记下用户池 ID。

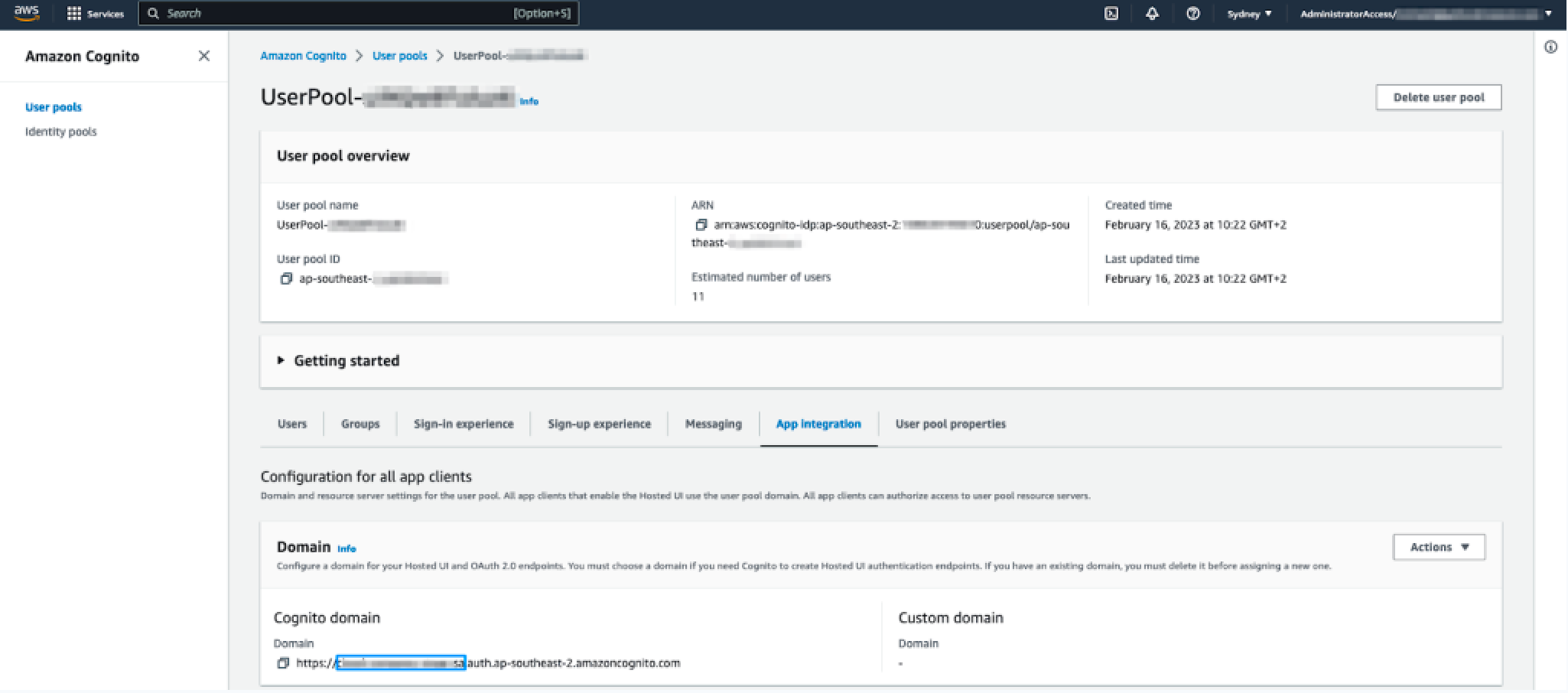

单击应用整合标签,记下 Cognito 域名前缀。这是 Cognito 域名的第一部分,在“.auth.regionxxx”之前,如下图所示。这也是在 CloudFormation 模板中指定的值,因此也可以根据需要从 CloudFormation 参数标签复制该值。

第 2 步:创建并配置 SAML 应用程序

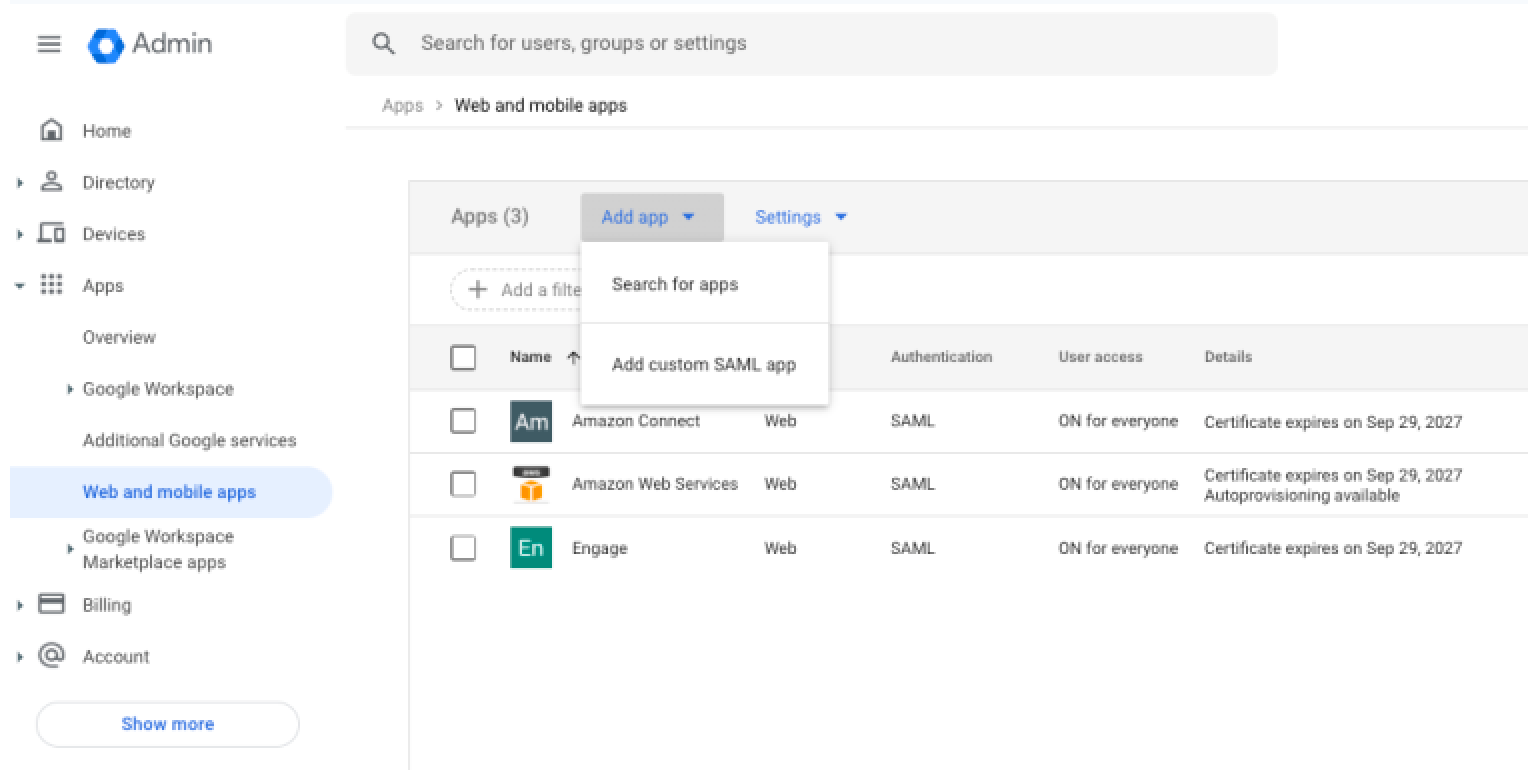

在 Google Workspace 中打开管理控制台。在最左边的导航面板中,选择“应用”下拉箭头,导航到“网络和移动应用”。单击“添加应用”,然后选择“添加自定义 SAML 应用”。

为 Google Workspace 应用配置 SAML 整合

- 在应用详情部分,输入应用的名称和可选的描述,然后选择一个图标。

- 单击继续。

- 单击下载元数据。此文件将用于完成AWS中的 Cognito 配置。

- 单击继续。

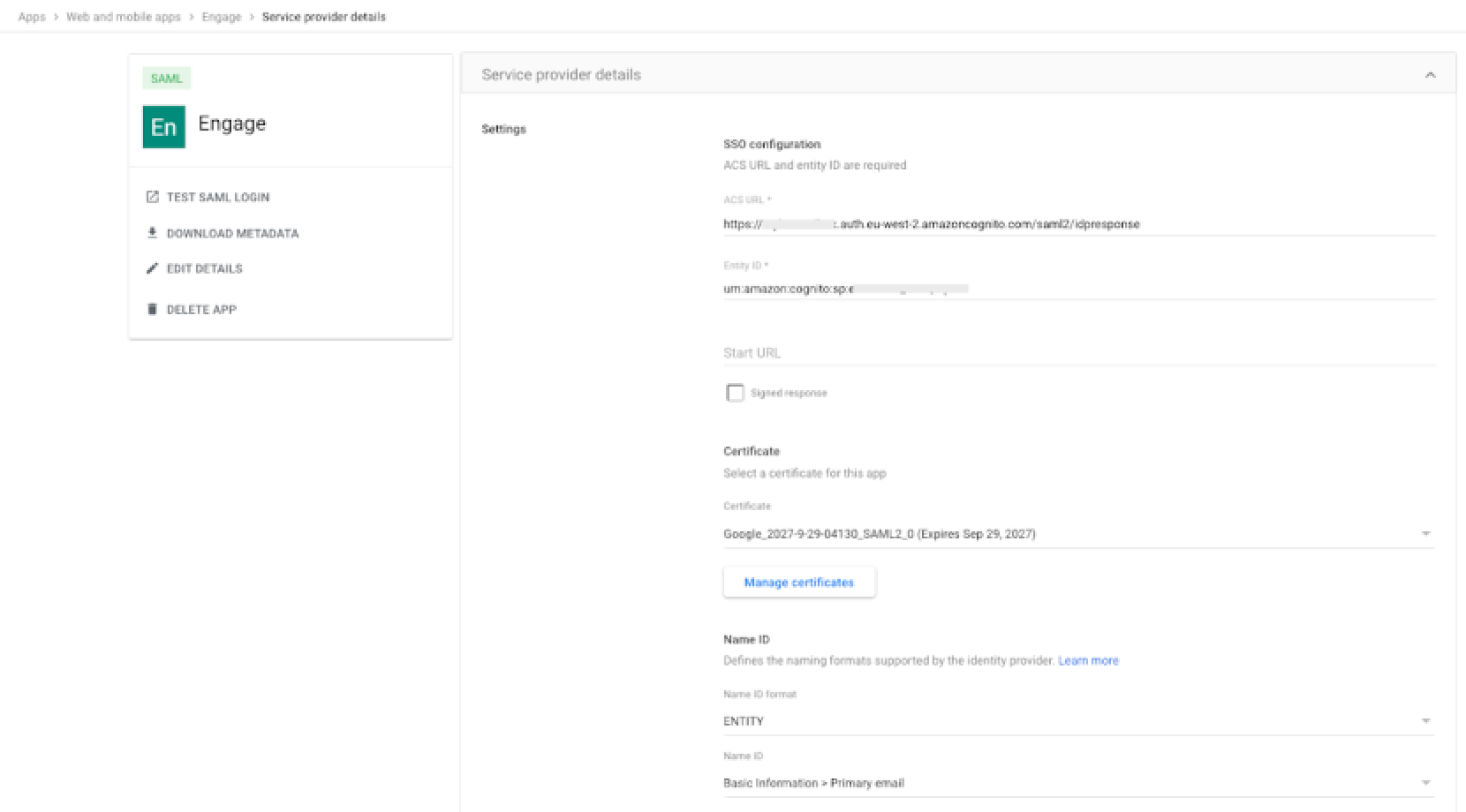

- 填写服务提供商详情下的以下字段:

- ACS URL: https://${yourDomainPrefix}.auth.{region}.amazoncognito.com/saml2/idpresponse。

- 实体 ID: urn:Amazon:cognito:sp:${yourUserPoolId}

- NAME ID 格式:实体

- 名称 ID:基本信息>主要电邮

注意:将${yourDomainPrefix}、${region}和${yourUserPoolId}替换为您 Cognito 用户池中的值。

- 单击继续。

- 在属性映射下,添加一个 Google Directory 属性,其值如下:

Google Directory 属性 值 主要电邮 http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - 单击完成。

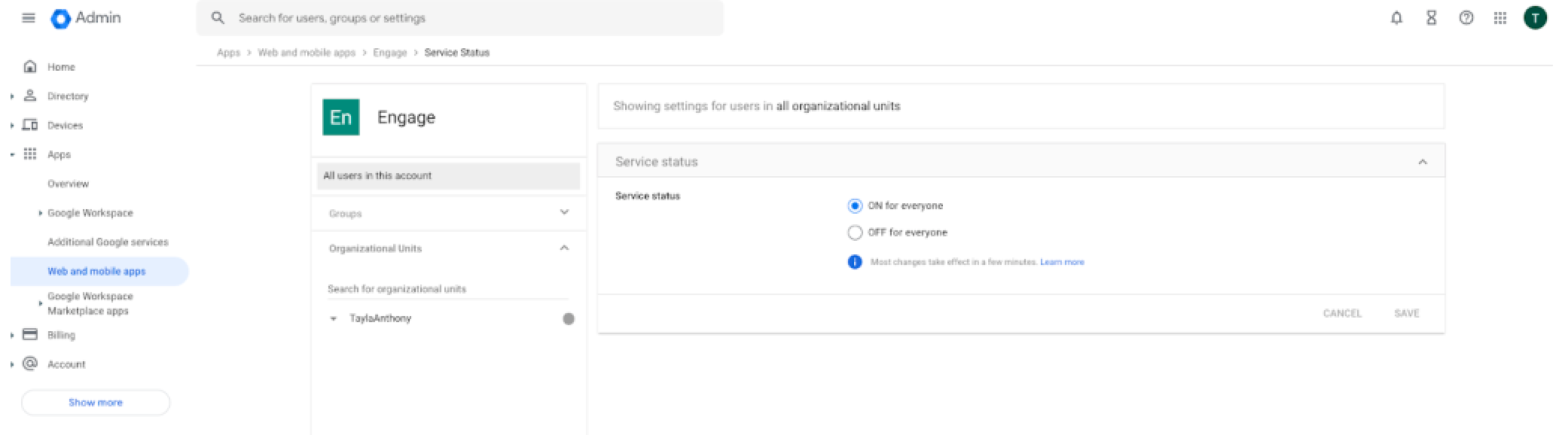

当您创建 SAML 应用时,它默认关闭。这意味着对于已登录其 Google Workspaces 帐户的用户来说,SAML 应用将不可见。接下来,为您的 Google Workspace 用户启用联系人中心应用。

向用户授予 Google Workspace 的访问权限

- 导航到联系人中心应用配置下的用户访问权限。

- 单击查看详情。

- 要为组织中的每个人启用服务,单击为每个人启用。

- 单击保存。

如果您不想为所有用户激活此应用程序,您可以利用 Google Workspaces 组织部门,仅为部分用户激活联系人中心应用。

第 3 步:在 Cognito 用户池中配置身份提供者

配置身份提供商

- 登录包含 Cognito 用户池的AWS帐户。导航到 Cognito 并打开用户池。

- 选择登录体验标签,然后单击添加身份提供商,如下图所示:

- 在显示的页面上,选择 SAML。

- 在设置与此用户池的 SAML 联合下:

- 提供商名称:为此身份提供商输入一个名称。建议不要在名称中使用任何空格,例如 google。

- Metadata文档来源:上传在 Google Workspace 控制台中下载的元数据文件。

- 在 SAML 提供商和用户池之间映射属性下,设置以下属性:

用户池属性 SAML 属性 email http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - 单击添加身份提供商。

至此,所需的身份提供商已创建。Cognito 配置的最后一步是指定应用客户端使用此身份提供者。

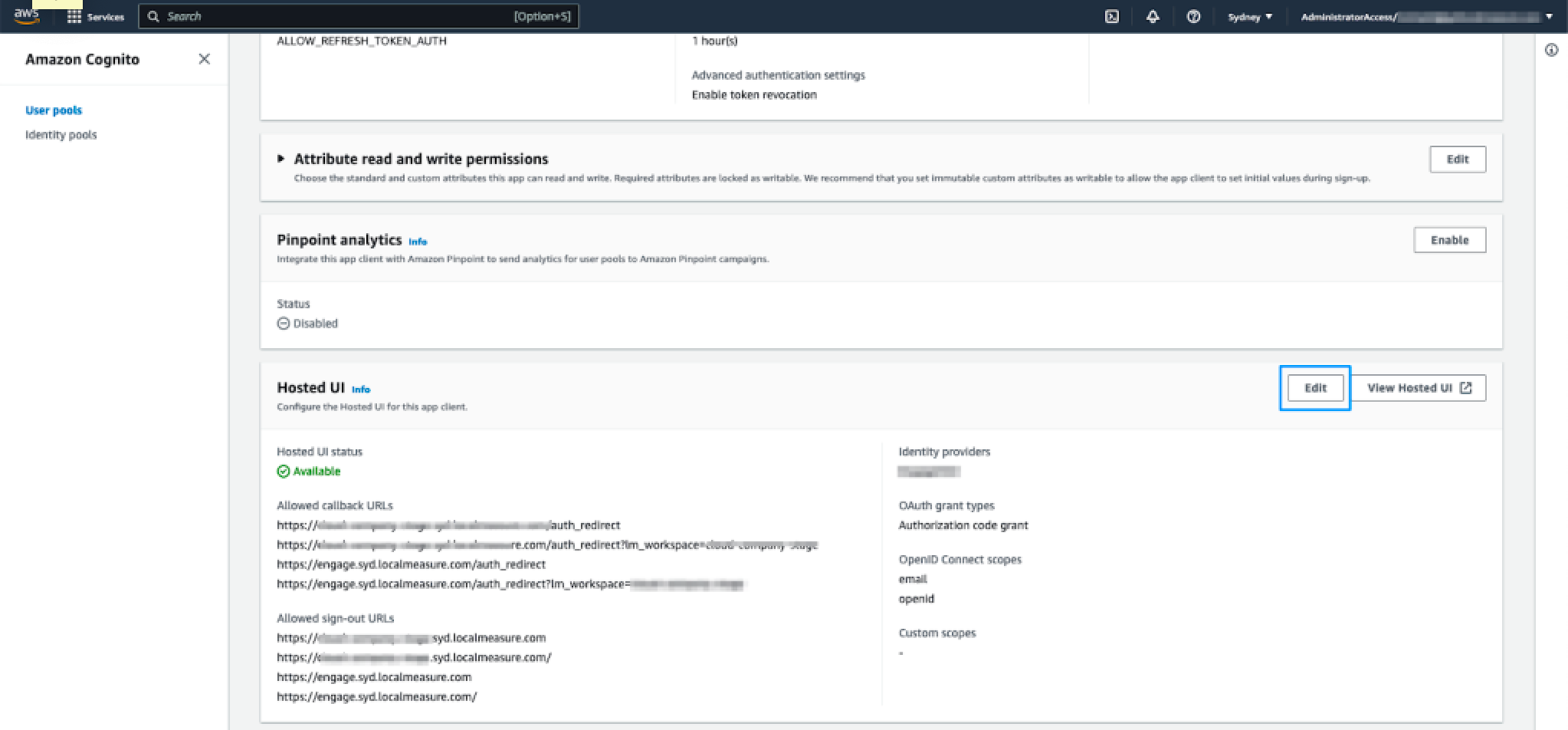

第 4 步:指定此身份提供者用于专员身份验证

指定身份提供商

- 从标签式视图中选择应用整合,滚动到底部并单击应用客户端将其打开。

- 客户端应用打开后,向下滚动到托管 UI 部分,然后单击编辑。

- 在托管注册和登录页面下,向下滚动到身份提供商下拉列表。单击此处,选择您在上一步中配置的身份提供商。

- 单击保存更改。

- Zendesk 需要 IDP 的姓名(如登录体验中的配置)以完成帐户设置。将此内容与 CloudFormation 输出信息一起包含在内。

翻译免责声明:本文章使用自动翻译软件翻译,以便您了解基本内容。 我们已采取合理措施提供准确翻译,但不保证翻译准确性

如对翻译准确性有任何疑问,请以文章的英语版本为准。