Riepilogo AI verificato ◀▼

Configura il Single Sign-On Okta per il tuo Contact Center per semplificare l’autenticazione degli utenti. Ciò comporta la creazione di un’applicazione SAML in Okta, la configurazione dell’integrazione SAML, l’assegnazione degli utenti e la specifica del provider di identità per l’autenticazione degli agenti. Questa configurazione migliora la sicurezza e semplifica la gestione degli accessi in Amazon Connect e nel contact center.

Puoi configurare Amazon Connect e Contact Center per SSO con Okta come provider di identità basato su SAML. Ciascuno richiede un’applicazione SAML per l’autenticazione. Le applicazioni SAML vengono create nel portale Okta.

L’applicazione Okta SAML, insieme a un provider AWS Identity and Access Management (IAM), consente la federazione tra Okta e gli utenti AWS IAM.

Questo articolo include i seguenti argomenti:

Configurazione di SSO per Amazon Connect

Consulta la Guida AWS per configurare Amazon Connect SSO con Okta come provider di identità.

Usa le policy di controllo dei servizi (SCP) per gestire le autorizzazioni di utenti e ruoli in Amazon Connect, proteggendo le risorse importanti e rendendo il tuo sistema più sicuro. Per ulteriori best practice, consulta le Best practice di sicurezza per Amazon Connect .

Di seguito è riportato un esempio di SCP che puoi usare per impedire l’eliminazione dell’istanza Amazon Connect e del ruolo associato.

<pre><code class="language-json">

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>

Configurazione di SSO per Contact Center

La configurazione di SSO per Contact Center include i passaggi seguenti:

Passaggio 1. Crea un’applicazione SAML in Okta

Per abilitare la federazione tra Okta e gli utenti AWS IAM, crea un’applicazione SAML in Okta.

Per creare un’applicazione SAML

- Apri la console per sviluppatori Okta.

- Nel menu di navigazione, espandi Applicazioni, quindi fai clic su Applicazioni .

- Fai clic su Crea integrazione app .

- Nel menu Crea una nuova integrazione app, seleziona SAML 2.0 come metodo di accesso.

- Fai clic su Avanti.

Passaggio 2. Configura l’integrazione SAML per la tua applicazione Okta

In questo passaggio, configurerai l’integrazione SAML per la tua applicazione Okta.

Per configurare l’integrazione SAML

- Nella pagina Crea integrazione SAML, in Impostazioni generali, inserisci un nome per l’app, quindi fai clic su Avanti .

- Completa i seguenti campi:

- URL Single Sign-On: https:// ${yourDomainPrefix} .auth. $ {region} .amazoncognito.com/saml2/idpresponse

-

URI pubblico (ID entità SP): urn:amazon:cognito:sp: ${yourUserPoolId}

Sostituisci ${yourDomainPrefix} , ${region} e ${yourUserPoolId} con i valori del pool di utenti.

- In ATTRIBUTE STATEMENTS (FACOLTATIVO), aggiungi un'istruzione con le seguenti informazioni:

Nome dell’attributo SAML Valore http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress utente.email. - Lascia le altre impostazioni come valori predefiniti o impostale in base alle tue preferenze.

- Fai clic su Avanti , quindi su Fine .

Passaggio 3. Assegna utenti alla tua applicazione

In questo passaggio, assegnerai gli utenti all’applicazione creata nel passaggio 1.

Per assegnare utenti alla tua applicazione

- Nella scheda Assegnazioni dell’app Okta, in Assegna, seleziona Assegna a persone .

- Fai clic su Assegna accanto all’utente da assegnare.

- Fai clic su Salva , quindi su Torna indietro .

Il tuo utente è ora assegnato.

- Fai clic su Fatto.

Passaggio 4. Specifica il provider di identità da usare per l’autenticazione agente

In questo passaggio, aggiungerai un provider di identità per autenticare gli agenti.

Per specificare il provider di identità

- Nella scheda di accesso dell’app Okta, trova il link ipertestuale dei metadati del provider di identità, quindi fai clic con il pulsante destro del mouse sul link e copialo.

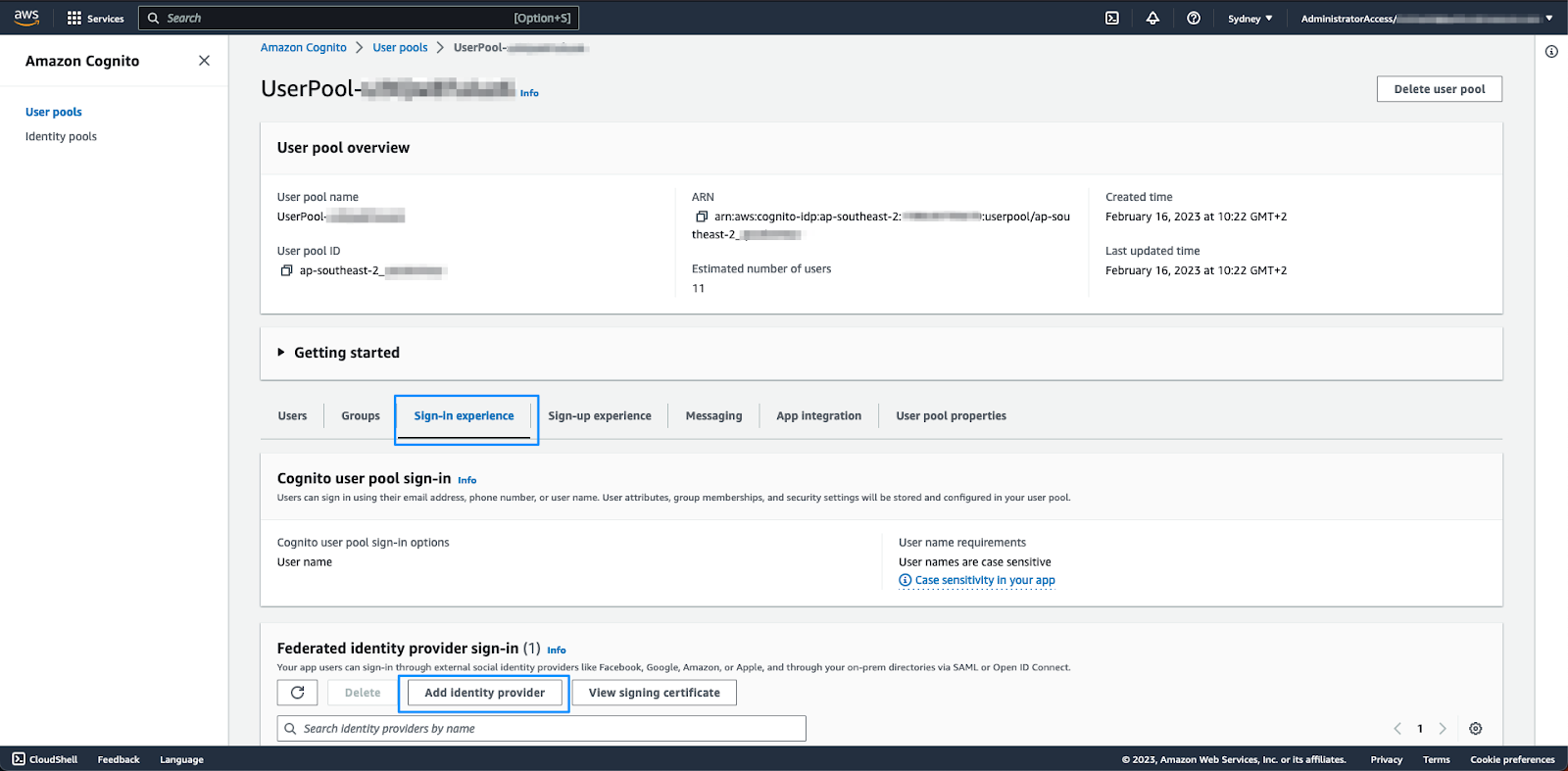

- Accedi all’account AWS contenente il pool di utenti Cognito.

- Passa a Cognito e apri il pool di utenti.

- Fai clic sulla scheda Esperienza di accesso, quindi su Aggiungi provider di identità .

- Nella pagina risultante, seleziona SAML .

- In Configura la federazione SAML con questo pool di utenti, procedi come segue:

- Nome provider : Inserisci un nome per il provider di identità senza usare spazi nel nome.

- Origine documento Metadata : Incolla l’URL Metadata del passaggio precedente nel campo URL dell’endpoint dei metadati.

- In Mappa attributi tra il provider SAML e il pool di utenti, imposta il seguente attributo:

Attributo del pool di utenti Attributo SAML email http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Fai clic su Aggiungi provider di identità .

A questo punto è stato creato il provider di identità richiesto. L’ultimo passaggio della configurazione di Cognito consiste nello specificare che il client dell’app deve usare questo provider di identità.

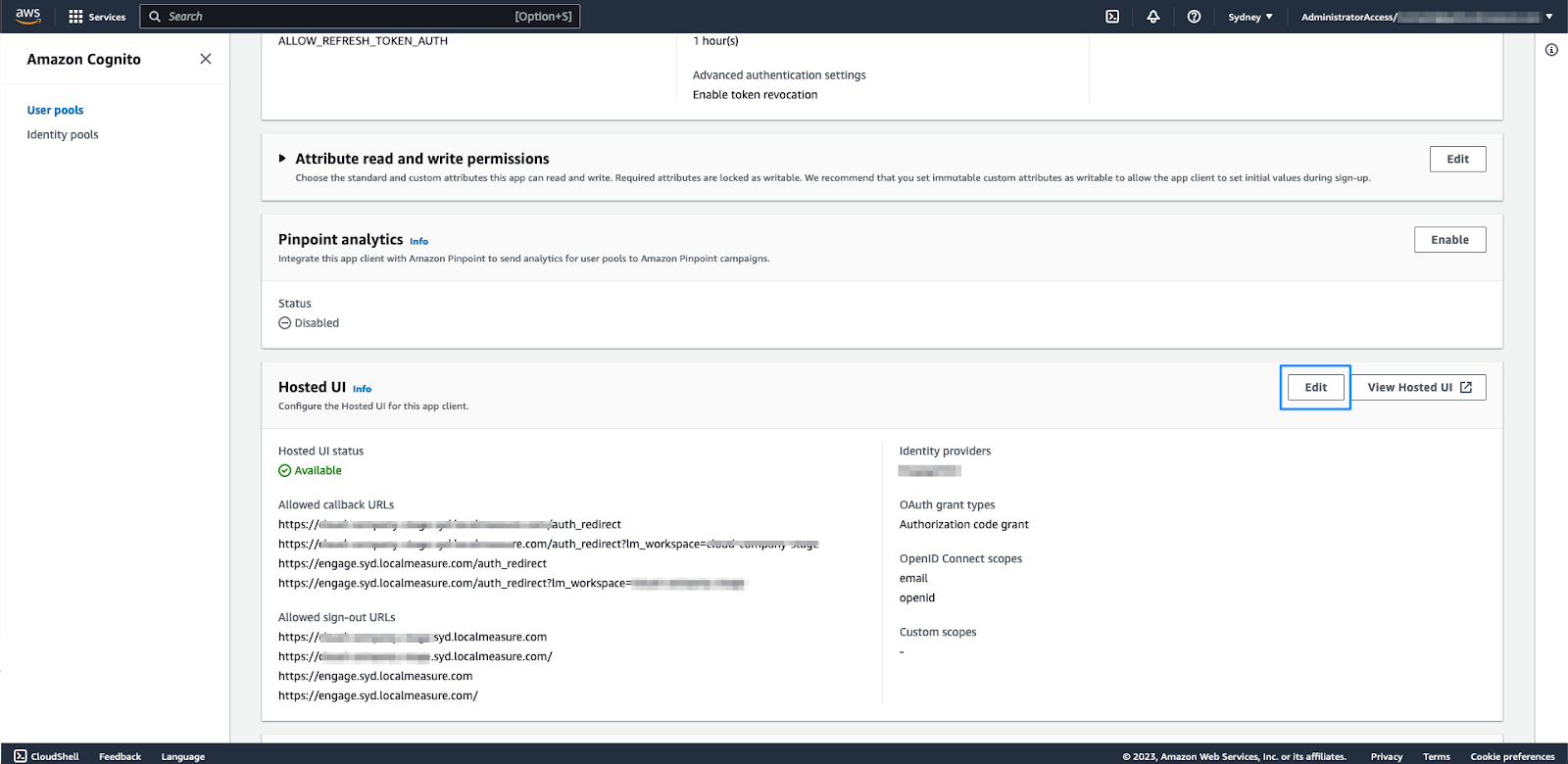

- Fai clic sulla scheda Integrazione app , quindi su app-client nella parte inferiore della pagina.

- Nel client app, nella sezione Interfaccia utente in hosting, fai clic su Modifica .

- In Pagine di iscrizione e accesso in hosting, fai clic su Provider di identità , quindi seleziona il provider di identità configurato nel passaggio precedente.

- Fai clic su Salva modifiche.

Per completare la configurazione dell’account, è necessario il nome dell’IDP (configurato in Esperienza di accesso). Includilo insieme alle informazioni sugli output di CloudFormation condivise con Zendesk.

Avvertenza sulla traduzione: questo articolo è stato tradotto usando un software di traduzione automatizzata per fornire una comprensione di base del contenuto. È stato fatto tutto il possibile per fornire una traduzione accurata, tuttavia Zendesk non garantisce l'accuratezza della traduzione.

Per qualsiasi dubbio sull'accuratezza delle informazioni contenute nell'articolo tradotto, fai riferimento alla versione inglese dell'articolo come versione ufficiale.