Resumo feito por IA verificado ◀▼

Configure o single sign-on (SSO) para o Amazon Connect e a Central de contatos usando a AWS como provedor de identidade SAML. Configure aplicativos SAML na AWS IAM Identity Center, garantindo que eles estejam na mesma conta AWS da sua organização. No Amazon Connect, gerencie permissões com políticas de controle de serviço. Para a Central de contatos, configure o Cognito UserPool e especifique o provedor de identidade para a autenticação do agente.

Você pode configurar o Amazon Connect e o Zendesk para Central de contatos para SSO com a AWS como o provedor de identidade baseado em SAML. O Amazon Connect e a Central de contatos requerem um aplicativo SAML . Os aplicativos SAML necessários são criados e configurados na AWS IAM Identity Center.

Este artigo pressupõe que as organizações AWS e o IAM Identity Center já estejam configurados em uma conta AWS separada (e potencialmente em uma região diferente) dentro da sua organização AWS. Os aplicativos SAML devem ser criados na AWS IAM Identity Center na mesma conta onde sua organização AWS está configurada. Antes de começar, verifique se você tem acesso a esse ambiente ou se alguém com o acesso necessário pode ajudar na criação dos aplicativos SAML .

Configuração de SSO para o Amazon Connect

Para configurar o single sign-on (SSO) para o Amazon Connect, você deve configurar um aplicativo SAML na Central de identidade do IAM, que geralmente está em uma conta e região separadas da AWS. No entanto, o provedor de identidade, a função e a política devem ser estabelecidos na mesma conta da AWS que o Amazon Connect. Consulte a documentação do Amazon Connect: configurar o SSO do Amazon Connect com a AWS como o provedor de identidade descreve detalhadamente como configurar o SSO do Amazon Connect com a AWS como o provedor de identidade.

É uma boa ideia usar as políticas de controle de serviço (SCPs) para gerenciar as permissões sobre o que os usuários e funções podem fazer no Amazon Connect, protegendo recursos importantes e tornando seu sistema mais seguro. Consulte Práticas recomendadas de segurança para o Amazon Connect.

O exemplo a seguir mostra um SCP que pode ser usado para impedir a exclusão da instância do Amazon Connect e da função associada:

<pre><code class="language-json">

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>Configuração de SSO para a Central de contatos

Para configurar o single sign-on (SSO) para a Central de contatos, você precisa configurar o Cognito UserPool para usar um aplicativo SAML para entrar. O Cognito UserPool é o que foi criado pelo modelo CloudFormation Zendesk para Central de contatos.

As etapas no processo incluem:

Obtenção dos detalhes necessários do Cognito UserPool

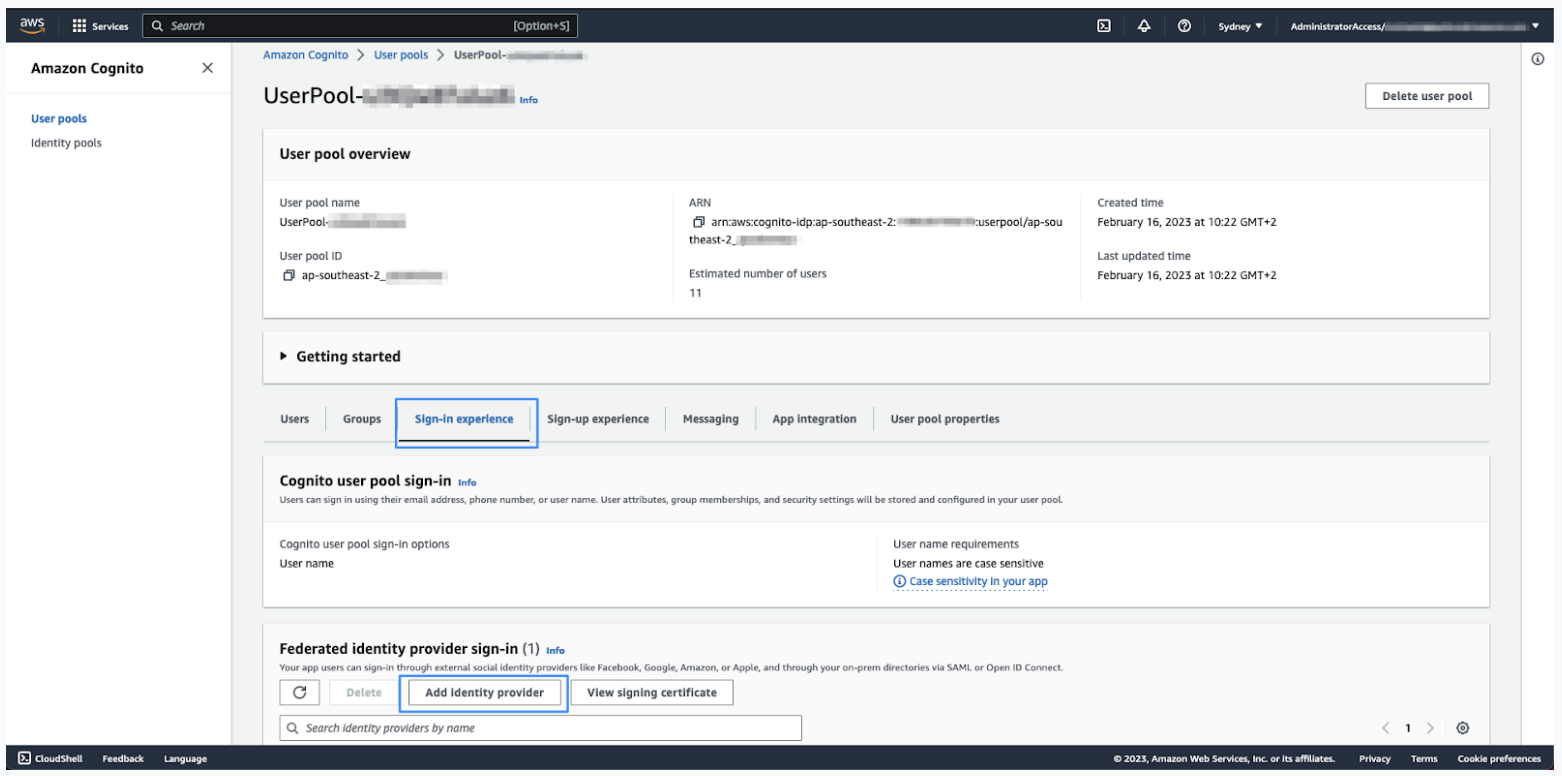

A primeira etapa para configurar o single sign-on (SSO) para o Zendesk para Central de contatos é coletar os detalhes necessários do Cognito UserPool.

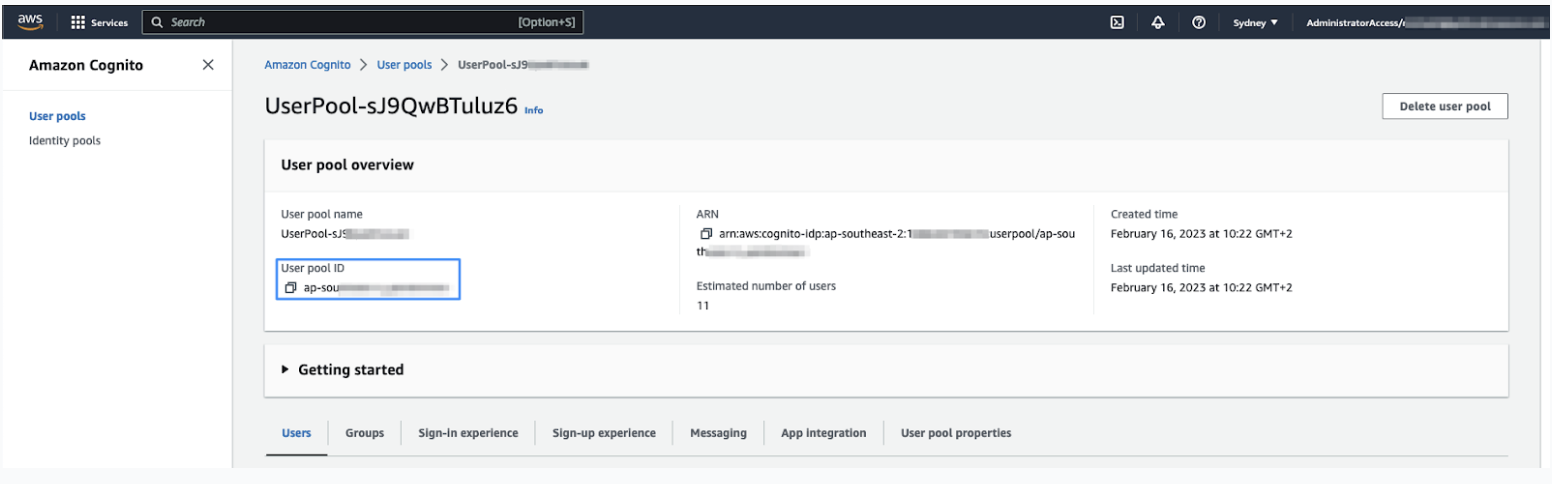

- Entre na conta AWS onde a pilha do Zendesk para Central de contatos CloudFormation foi criada.

- No serviço Cognito (certifique-se de que você está na região correta), abra o pool de usuários

que foi criado quando a pilha Central de contatos CloudFormation foi criada.

Anote a ID do pool de usuários.

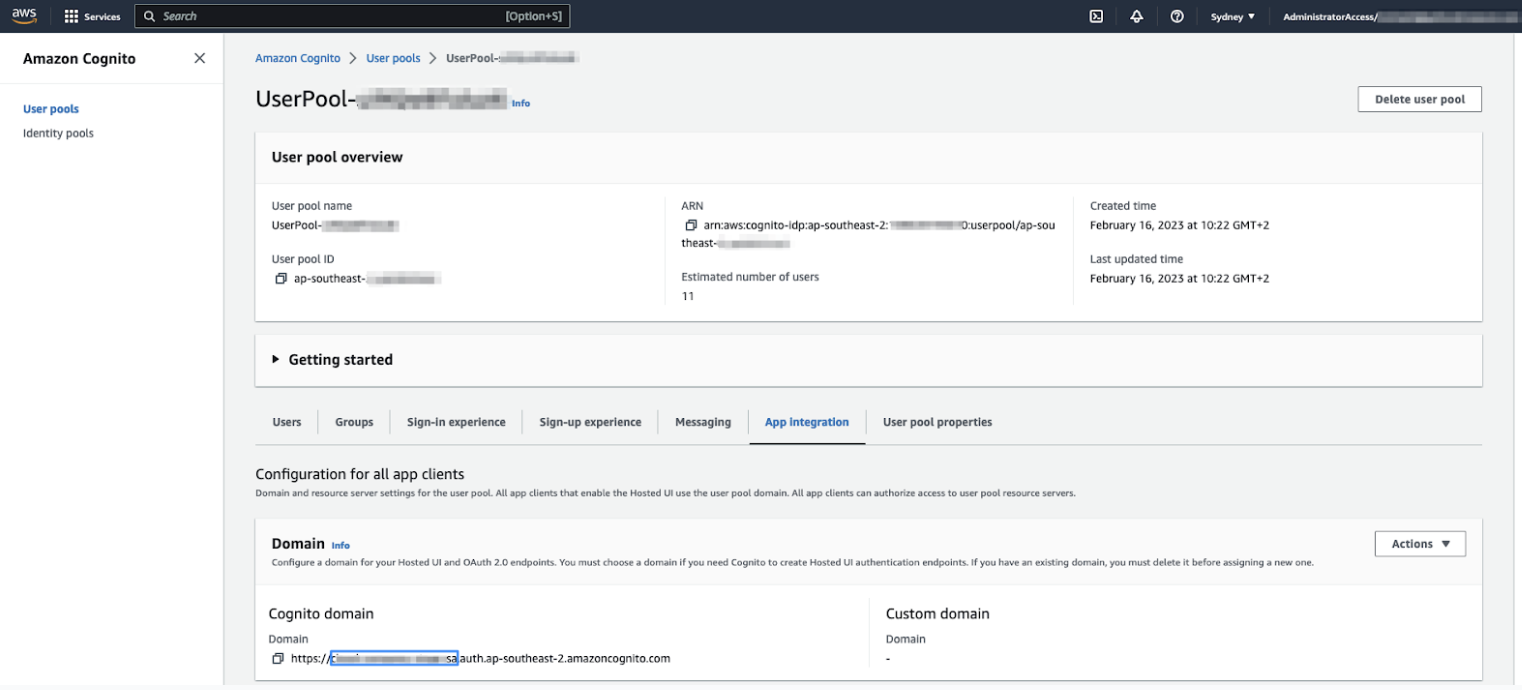

- Clique na aba Integração de aplicativos e anote o prefixo de domínio Cognito.

Esta é a primeira parte do domínio Cognito, antes de .auth.regionxxx. Este também é o valor especificado no modelo CloudFormation, para que você possa copiar o valor da aba Parâmetros da CloudFormation, se preferir.

Criação do aplicativo SAML no AWS IAM Identity Center

A segunda etapa para configurar o single sign-on (SSO) para a Central de contatos é criar o aplicativo SAML na AWS IAM Identity Center.

- Entre na conta AWS onde o AWS IAM Identity Center está configurado.

- Selecione Atribuições de aplicativos > Aplicativos e clique em Adicionar aplicativo.

- Clique em Adicionar aplicativo SAML 2.0 personalizado.

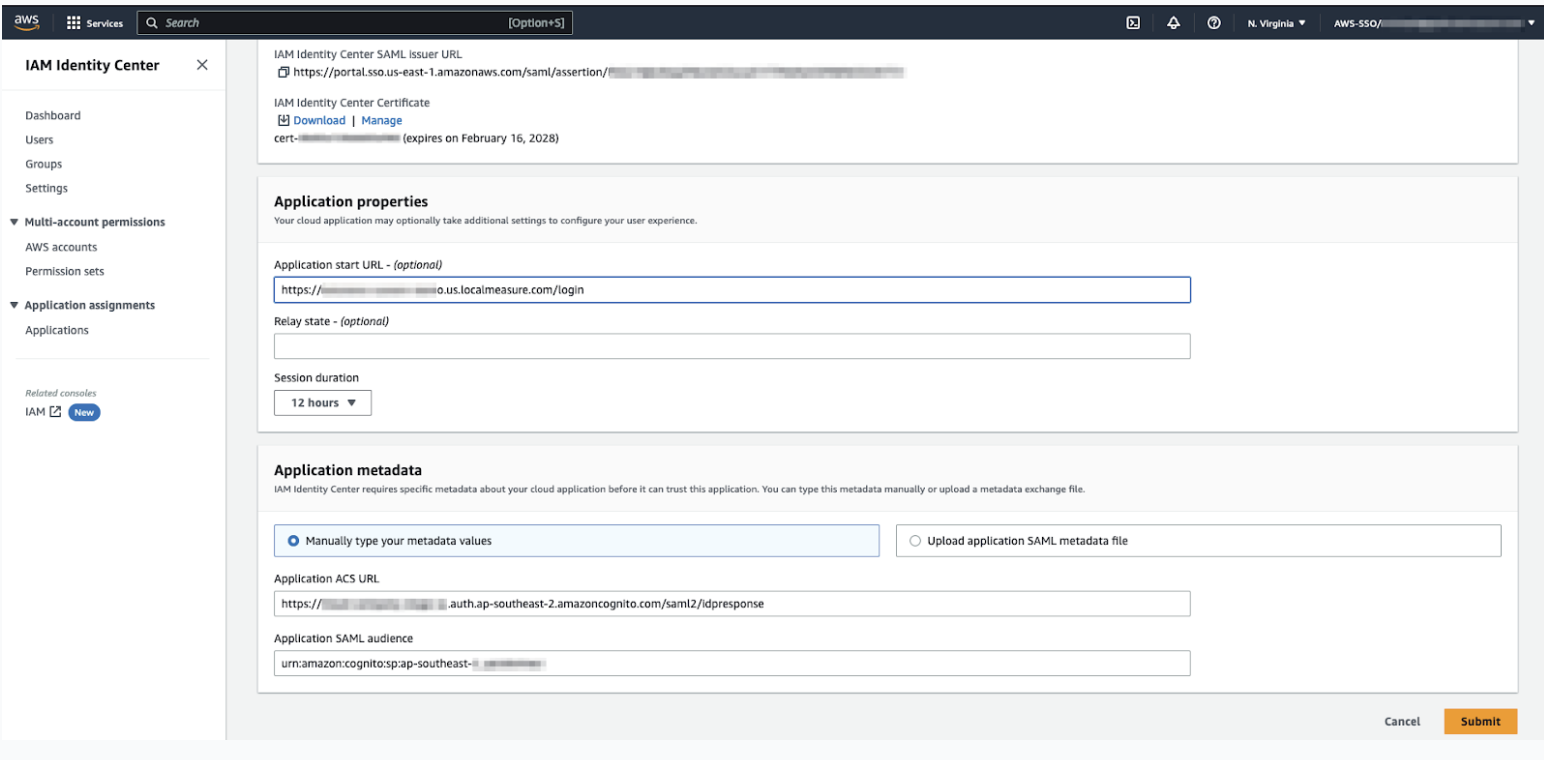

- Insira as seguintes informações:

- Nome de exibição é o nome exibido no bloco SAML.

- A

URL de início do aplicativo (opcional) é a URL da Central de contatos. Essa é

a mesma URL que foi adicionada como uma origem aprovada no Amazon Connect. Tem o

seguinte formato:

https://$LMWorkspace}.$LMRegion}.localmeasure.com

- O estado do Relay deve ficar em branco.

- Em Metadados de aplicativos, selecione Digitar manualmente os valores de Metadata

e especifique o seguinte:

- URL ACS do aplicativo: https://$yourDomainPrefix}.auth.$região}.amazoncognito.com/saml2/idpresponse

- Aplicativo SAML audience: urn :amazon:cognito:sp:$yourUserPoolID}

- Clique em Enviar.

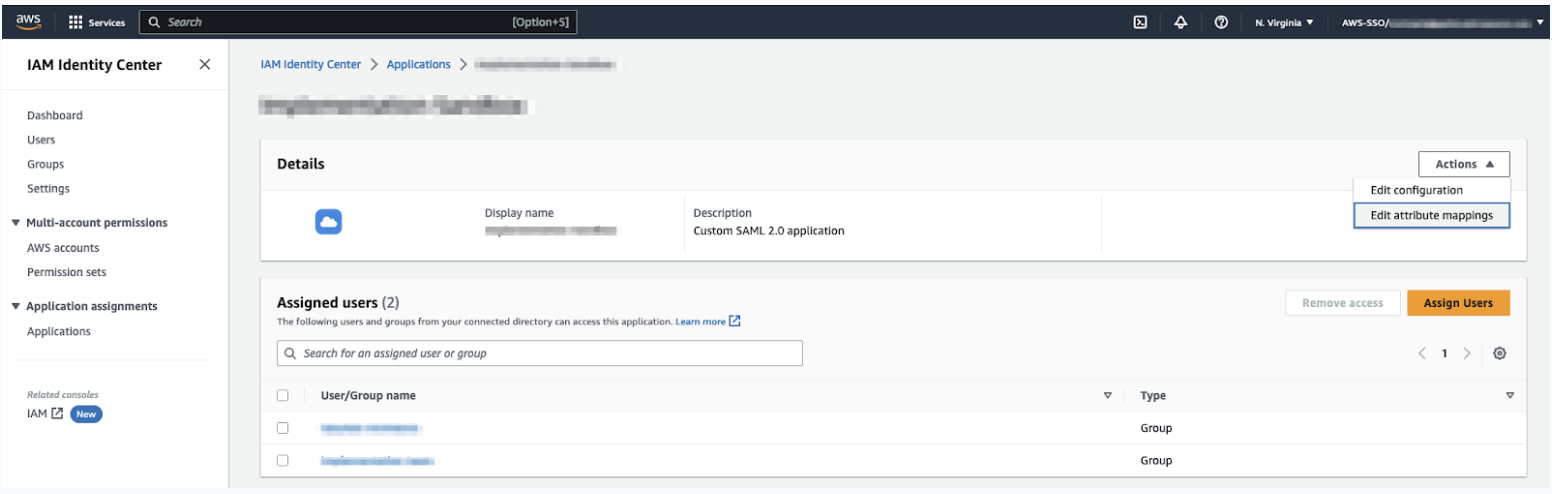

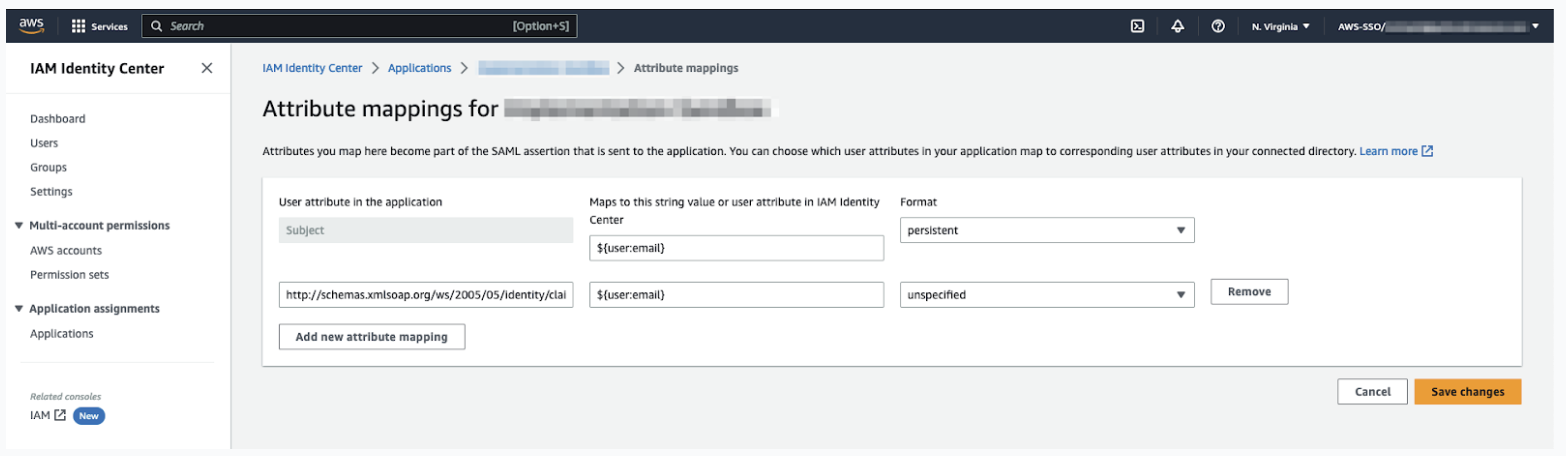

- Selecione Ações > Editar mapeamentos de atributo.

- Insira os atributos a seguir no aplicativo:

Tabela 1. Atributo SAML Mapas para o valor da cadeia de caracteres ou o atributo do usuário Formato Assunto ${user:email} Persistente http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress ${user:email}

- Clique em Salvar alterações.

- Em Usuários atribuídos, clique em Atribuir usuários e adicione usuários ou grupos de usuários que devem ter acesso à Central de contatos.

- Clique novamente em Ações e selecione Editar configuração.

- Em Arquivo Metadata SAML do IAM Identity Center, clique em Baixar.

Salve este arquivo. Você precisará dele para concluir a configuração do Cognito.

Configuração de um provedor de identidade no Cognito UserPool

A terceira etapa para configurar o single sign-on (SSO) para o Zendesk para Central de contatos é configurar um provedor de identidade no Cognito UserPool.

- Entre na conta AWS que contém o Cognito UserPool.

- No serviço Cognito, abra o UserPool.

- Clique na aba Experiência de entrada e em Adicionar provedor de identidade

.

- Clique em SAML.

- Em Configurar federação de SAML com esse pool de usuários, preencha as seguintes

opções:

- Nome do provedor: Insira um nome para esse provedor de identidade. Não use espaços no nome.

- Fonte de documento Metadata: Selecione Upload Metadata document > choose file e selecione o arquivo Metadata SAML baixado do AWS IAM Identity center.

- Em Mapear atributos entre seu provedor de SAML e seu pool de usuários, defina o

atributo a seguir:

- Atributo do pool de usuários: email

- Atributo SAML: http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

- Clique em Adicionar provedor de identidade.

Neste ponto, o provedor de identidade necessário foi criado.

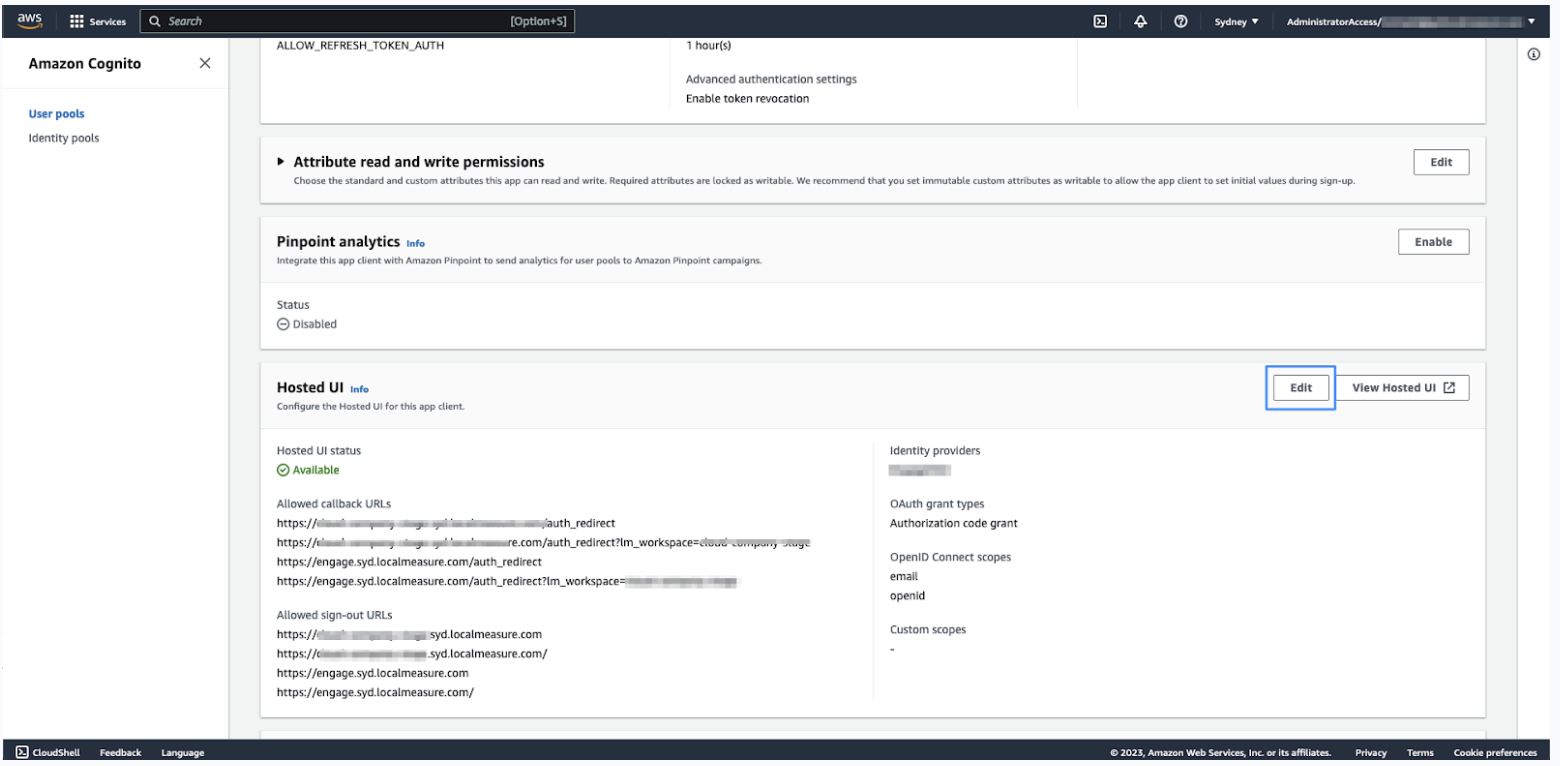

Especificação desse provedor de identidade a ser usado para a autenticação de agentes

A etapa final para configurar o single sign-on para a Central de contatos é especificar o provedor de identidade a ser usado para a autenticação de agentes.

- Na visualização com abas, clique em Integração de aplicativos e clique no aplicativo-cliente na parte inferior da página.

- Na seção Interface do usuário hospedada do aplicativo-cliente, clique em Editar.

- Em Páginas hospedadas de cadastro e entrada, clique na lista suspensa de Fornecedores de identidade e selecione o provedor de identidade que você configurou em Configuração de um provedor de identidade no Cognito UserPool.

- Clique em Salvar alterações.

O Zendesk requer o nome do IDP (configurado na experiência de entrada) para concluir a configuração da sua conta. Inclua isso junto com as informações de saída da CloudFormation compartilhadas com o Zendesk.