Resumen de IA verificado ◀▼

Utilice el registro de acceso para monitorear la actividad de los agentes y mejorar la seguridad de los datos con el complemento Privacidad y protección de datos avanzada. Haga seguimiento de los tickets, las búsquedas y los perfiles de usuario a los que accedieron los agentes en los últimos 90 días. Filtre los datos para refinar los resultados de la búsqueda y exporte los registros usando la API. Esta herramienta ayuda a detectar los riesgos de seguridad y garantizar el cumplimiento, además de proporcionar información valiosa sobre las interacciones de los agentes.

El registro de acceso, que forma parte del complemento de protección y privacidad de datos avanzadas, es una herramienta eficaz para mejorar la seguridad de los datos y el control administrativo de su cuenta. Es un registro de los eventos de acceso de su cuenta que tienen que ver con tickets, perfiles de usuarios y búsquedas. No es lo mismo que el registro de auditoría que proporciona un registro detallado de los cambios realizados en la configuración o los campos.

El registro de acceso está disponible actualmente como una API y en el Centro de administración y capta los datos a los que ha accedido un agente o un administrador en la cuenta en los últimos 90 días. No capta la actividad de los usuarios finales.

Los registros de acceso pueden ayudarle a responder las siguientes preguntas:

- ¿A qué tickets están accediendo los agentes?

- ¿Qué información están buscando los agentes?

- ¿Qué perfiles de usuarios están viendo los agentes?

Los administradores y los agentes que tienen permiso pueden ver el registro de acceso. Consulte Casos de uso y flujos de trabajo del registro de acceso si desea obtener ejemplos sobre cómo utilizar el registro de acceso para detectar riesgos de seguridad y ayudar a garantizar el cumplimiento.

Activar el registro de acceso

Para poder ver los registros de acceso, primero debe activar la API de registro de acceso en el Centro de administración. Una vez activada la API, Zendesk comienza a capturar los eventos de acceso, y los que hayan ocurrido antes de activar la API no se capturan.

Solo los administradores pueden activar el registro de acceso. Una vez activado, los datos pueden tardar hasta 60 minutos en aparecer.

Para activar el registro de acceso

- En el Centro de administración, haga clic en

Cuenta en la barra lateral y luego seleccione Registros > Registro de acceso.

Cuenta en la barra lateral y luego seleccione Registros > Registro de acceso. - Seleccione Activar la API de registro de acceso.

- Haga clic en Guardar.

Ver el registro de acceso en el Centro de administración

En la página Registro de acceso del Centro de administración, podrá ver una lista detallada de los eventos de acceso de su cuenta. Primero debe activar el registro de acceso para poder verlo en el Centro de administración.

-

En el Centro de administración, haga clic en

Cuenta en la barra lateral y luego seleccione Registros > Registro de acceso.

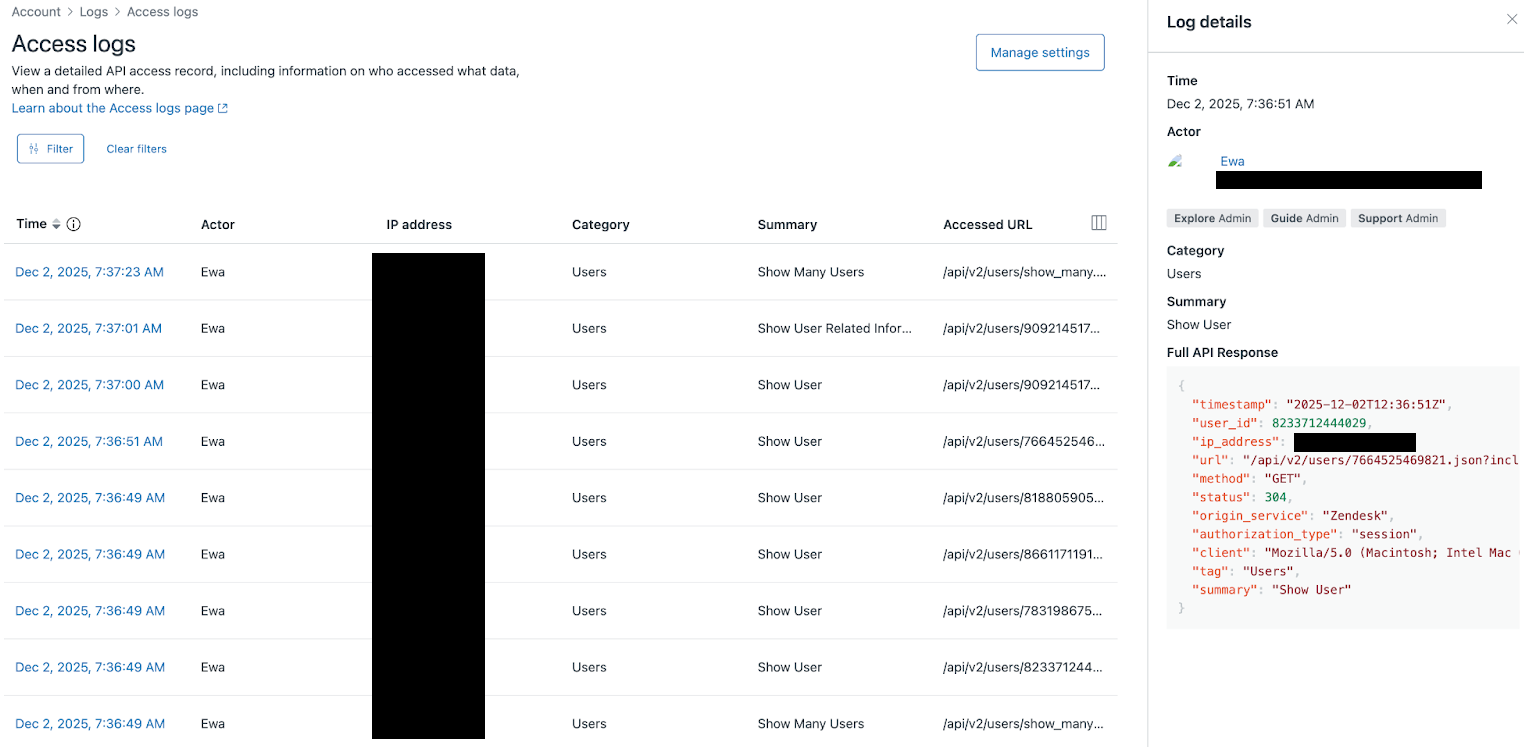

Cuenta en la barra lateral y luego seleccione Registros > Registro de acceso.Se abre la página Registro de acceso. Cada fila del registro de acceso representa un evento de acceso único por parte de un agente o administrador en una cuenta de Zendesk. Las entradas de registro se ordenan por hora (comenzando por la entrada más nueva). Haga clic en un evento para mostrar sus detalles en el panel derecho.

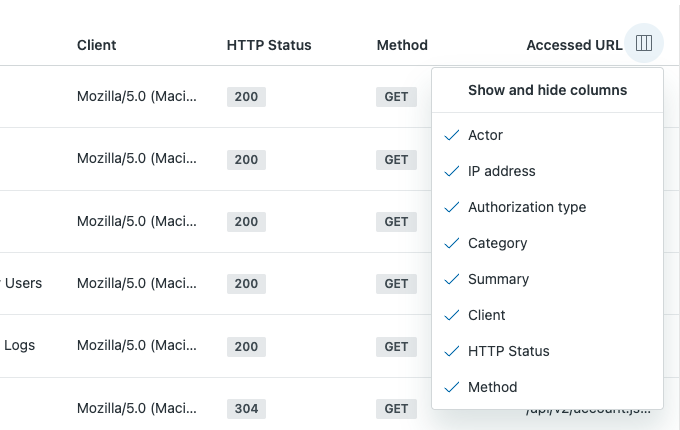

Use el icono de menú Mostrar y ocultar columnas (![]() ), situado en la esquina superior derecha de la tabla, para modificar las columnas visibles en el registro.

), situado en la esquina superior derecha de la tabla, para modificar las columnas visibles en el registro.

La siguiente información aparece para cada evento en el registro de acceso.

| Columna | Descripción |

|---|---|

| Hora | La hora y la fecha en que se accedió a la página o al registro, según la zona horaria de su cuenta. Si no sabe exactamente qué zona horaria está usando el registro de acceso, pase el mouse por encima del icono de información en el encabezado de la columna Hora. |

| Actor | El integrante del equipo o el usuario que accedió a la página o al registro en Zendesk. Esto ayuda a monitorear qué usuarios están interactuando con una cuenta específica. |

| Dirección IP | La dirección IP del usuario que hizo la solicitud. |

| Tipo de autorización | El método utilizado para la autorización del usuario, por ejemplo: por sesión, Basic, Digest o Bearer. |

| Cliente | El software cliente que inicia la solicitud. Ejemplo: un navegador web. |

| Categoría | El tipo o clasificación de acceso que tuvo lugar (como usuarios, API de perfiles o números de teléfono). Esto ayuda a identificar la función involucrada o el componente de sistema involucrado. Algunos eventos de acceso carecen de categoría asociada, de modo que este campo podría estar vacío. |

| Resumen | Una descripción breve y comprensible del evento de acceso, como Mostrar usuario, Obtener perfil por identificador o Lista de números de teléfono. Resume el propósito de la entrada de acceso. Algunos eventos de acceso carecen de resumen asociado, de modo que este campo podría estar vacío. |

| Estado de HTTP | El código de estado HTTP de la respuesta. |

| Método | El método HTTP de la solicitud. Los valores posibles son GET, POST, PUT y DELETE. |

| URL a la que se accedió | La ruta de la terminal de API de la solicitud. |

Filtrar los datos del registro de acceso para refinar los resultados de búsqueda

Puesto que el registro de acceso puede incluir una gran cantidad de eventos, si estos se filtran será más fácil encontrar lo que se busca.

Para filtrar el registro de acceso

- En el Centro de administración, haga clic en

Cuenta en la barra lateral y luego seleccione Registros > Registro de acceso.

Cuenta en la barra lateral y luego seleccione Registros > Registro de acceso. - Haga clic en Filtrar.

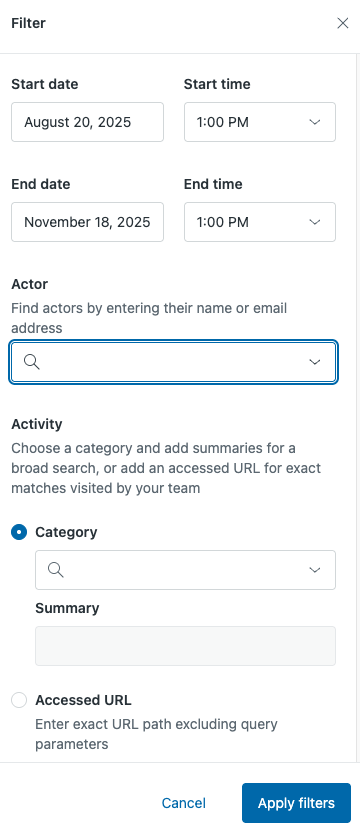

Los filtros aparecen en un panel.

- Para filtrar por fecha, defina los campos Fecha de inicio, Hora de inicio, Fecha de finalización y Hora de finalización.

La fecha predeterminada refleja el número máximo de días que el registro puede captar datos (90 días). La hora refleja la hora local de su cuenta según lo que se estableció en la configuración regional.

- Ingrese un nombre o la dirección de correo electrónico en el campo Actor para filtrar en función de las personas o los sistemas responsables de los eventos de acceso.

- Aplique un filtro de actividad para refinar aún más la búsqueda:

-

Categoría: escriba o seleccione una categoría para filtrar eventos por tipo (usuarios, permisos o tickets). El menú desplegable muestra un número limitado de categorías y muestra sugerencias después de escribir tres caracteres.

Después de seleccionar una categoría, puede refinar los resultados seleccionando uno o más elementos de la lista desplegable Resumen. Por ejemplo, si seleccionó la categoría Usuarios, puede agregar los elementos de resumen Mostrar usuario y Actualizar usuario para mostrar solo esos eventos de acceso.

-

URL a la que se accedió: utilice este campo para filtrar por la ruta de terminal de API a la que se accedió. Ejemplo:

/api/v2/users/6649960843290/related.json

-

Categoría: escriba o seleccione una categoría para filtrar eventos por tipo (usuarios, permisos o tickets). El menú desplegable muestra un número limitado de categorías y muestra sugerencias después de escribir tres caracteres.

- Haga clic en Aplicar filtros

Usar la API para exportar los registros de acceso

Utilice la API de registro de acceso para exportar los registros de acceso a un archivo CSV. La API permite filtrar los registros usando los mismos filtros que la interfaz de usuario del Centro de administración, como se describe en Filtrar los datos para refinar los resultados de búsqueda. También puede usar un lenguaje de scripting para filtrar los datos que se devuelven.

Tendrá que trabajar con un programador u otro recurso técnico de su compañía para exportar los datos. Consulte Exporting access logs to a CSV file y Zendesk API Reference: Access Logs.