Resumo feito por IA verificado ◀▼

Configure o single sign-on do Okta para a Central de contatos para otimizar a autenticação de usuários. Isso envolve a criação de um aplicativo SAML no Okta, a configuração da integração com SAML, a atribuição de usuários e a especificação do provedor de identidade para a autenticação do agente. Essa configuração aumenta a segurança e simplifica o gerenciamento de acesso no Amazon Connect e em sua Central de contatos.

Você pode configurar o Amazon Connect e a Central de contatos para SSO com o Okta como o provedor de identidade baseado em SAML . Cada um requer um aplicativo SAML para autenticar. Você cria os aplicativos SAML no portal Okta.

O aplicativo Okta SAML, junto com um provedor AWS Identity and Access Management (IAM) , permite a federação entre o Okta e seus usuários do AWS IAM.

Este artigo abrange os seguintes tópicos:

Configuração de SSO para o Amazon Connect

Consulte o guia AWS para configurar o SSO do Amazon Connect com o Okta como provedor de identidade.

Use as Políticas de Controle de Serviço (SCPs) para gerenciar as permissões de usuário e função no Amazon Connect, protegendo recursos importantes e tornando seu sistema mais seguro. Consulte as práticas recomendadas de segurança para o Amazon Connect para obter mais práticas recomendadas.

Apresentamos a seguir um exemplo de SCP que você pode usar para evitar a exclusão da instância do Amazon Connect e da função associada.

<pre><code class="language-json">

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AmazonConnectRoleDenyDeletion",

"Effect": "Deny",

"Action": [

"iam:DeleteRole"

],

"Resource": [

"arn:aws:iam::*:role/***Amazon Connect user role***"

]

},

{

"Sid": "AmazonConnectInstanceDenyDeletion",

"Effect": "Deny",

"Action": [

"connect:DeleteInstance"

],

"Resource": [

"***Amazon Connect instance ARN***"

]

}

]

}

</pre></code>

Configuração de SSO para a Central de contatos

A configuração do SSO para a Central de contatos inclui as etapas a seguir:

Etapa 1: criar um aplicativo SAML no Okta

Para ativar a federação entre o Okta e seus usuários do IAM da AWS, crie um aplicativo SAML no Okta.

Como criar um aplicativo SAML

- Abra o console do desenvolvedor do Okta.

- No menu de navegação, expanda Aplicativos e clique em Aplicativos.

- Clique em Criar integração de aplicativos.

- No menu Criar uma nova integração de aplicativo, selecione SAML 2.0 como método de entrada.

- Clique em Avançar.

Etapa 2: configurar a integração com SAML para seu aplicativo Okta

Nesta etapa, você configurará a integração com SAML para seu aplicativo Okta .

Como configurar a integração com SAML

- Na página Criar integração com SAML, em Configurações gerais, insira um nome para o seu aplicativo e clique em Avançar.

- Preencha os seguintes campos:

- URL de single sign-on: https://${yourDomainPrefix}.auth.${region}.amazoncognito.com/saml2/idpresponse

-

URI do público (ID da entidade SP): urn :amazon:cognito:sp:

${yourUserPoolId}

Substitua ${yourDomainPrefix}, ${region} e ${yourUserPoolId} pelos valores do seu pool de usuários.

- Em ATTRIBUTE STATEMENTS (OPTIONAL), adicione uma declaração com as

seguintes informações:

Nome do atributo SAML Valor http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress user.email. - Deixe as outras configurações como seus valores padrão ou defina-as de acordo com suas preferências.

- Clique em Avançar e em Concluir.

Etapa 3: atribuir usuários ao seu aplicativo

Nesta etapa, você atribuirá usuários ao aplicativo que criou na etapa 1.

Como atribuir usuários ao seu aplicativo

- Na aba Atribuições do aplicativo Okta, em Atribuir, selecione Atribuir a Pessoas.

- Clique em Atribuir ao lado do usuário que deseja atribuir.

- Clique em Salvar e em Voltar.

Seu usuário agora está atribuído.

- Clique em Concluído.

Etapa 4: especificar o provedor de identidade a ser usado para a autenticação do agente

Nesta etapa, você adicionará um provedor de identidade para autenticar seus agentes.

Como especificar o provedor de identidade

- Na aba de login do seu aplicativo Okta, encontre o hiperlink de metadados do provedor de identidade, clique com o botão direito do mouse no hiperlink e copie-o.

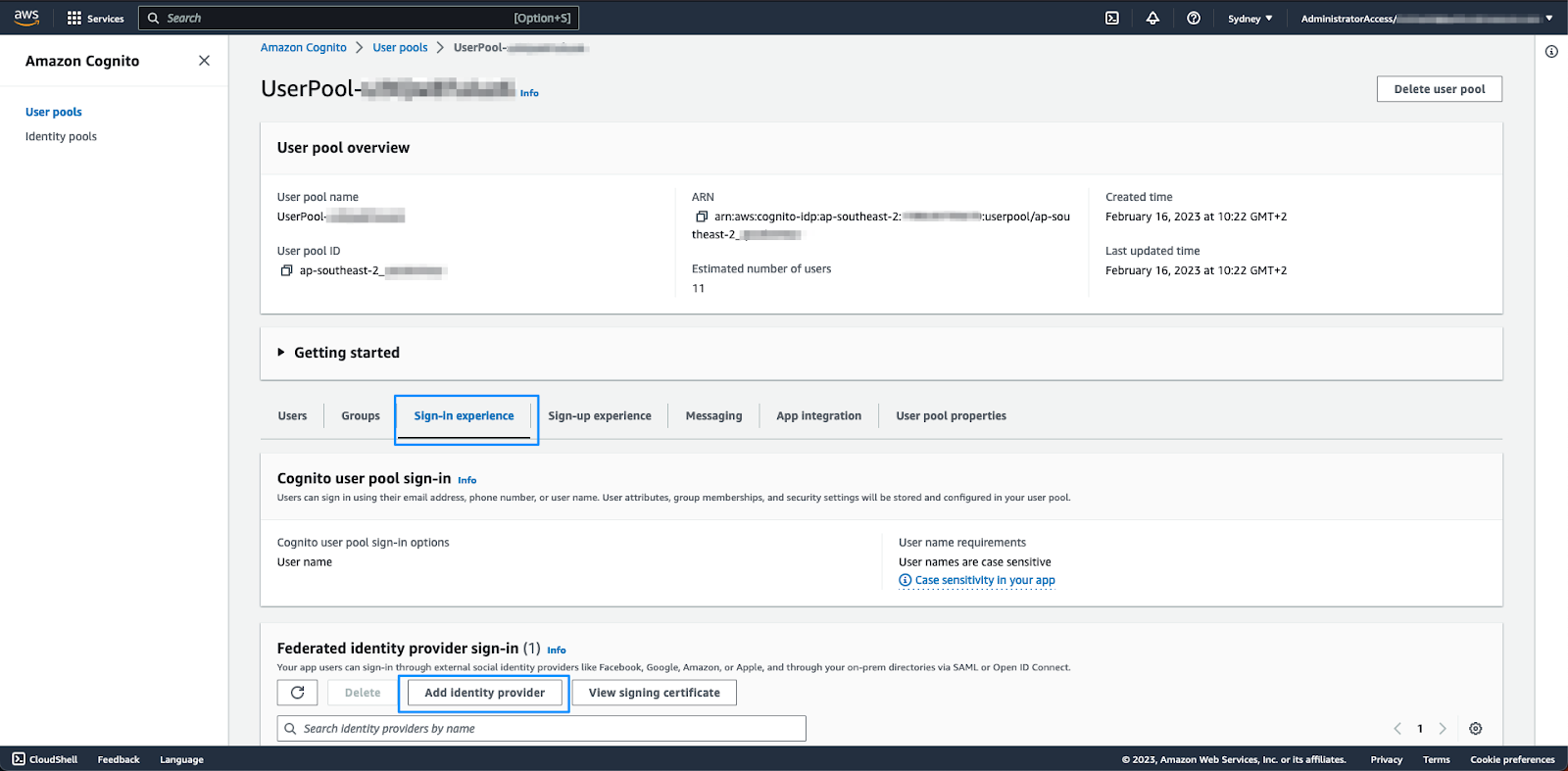

- Entre na conta AWS contendo o pool de usuários do Cognito.

- Navegue até o Cognito e abra o pool de usuários.

- Clique na aba Experiência de entrada e em Adicionar provedor de

identidade.

- Na página resultante, selecione SAML.

- Em Configurar federação de SAML com este pool de usuários, execute as ações a seguir:

- Nome do provedor: insira um nome para o provedor de identidade sem usar espaços no nome.

- Fonte de documento de metadados: Cole o URL dos metadados da etapa anterior no campo URL do ponto de extremidade de metadados.

- Em Mapear atributos entre seu provedor de SAML e seu pool de usuários, defina o

atributo a seguir:

Atributo do pool de usuários Atributo SAML e-mail http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress - Clique em Adicionar provedor de identidade.

Neste ponto, o provedor de identidade necessário foi criado. A última etapa na configuração do Cognito é especificar que o cliente do aplicativo deve usar esse provedor de identidade.

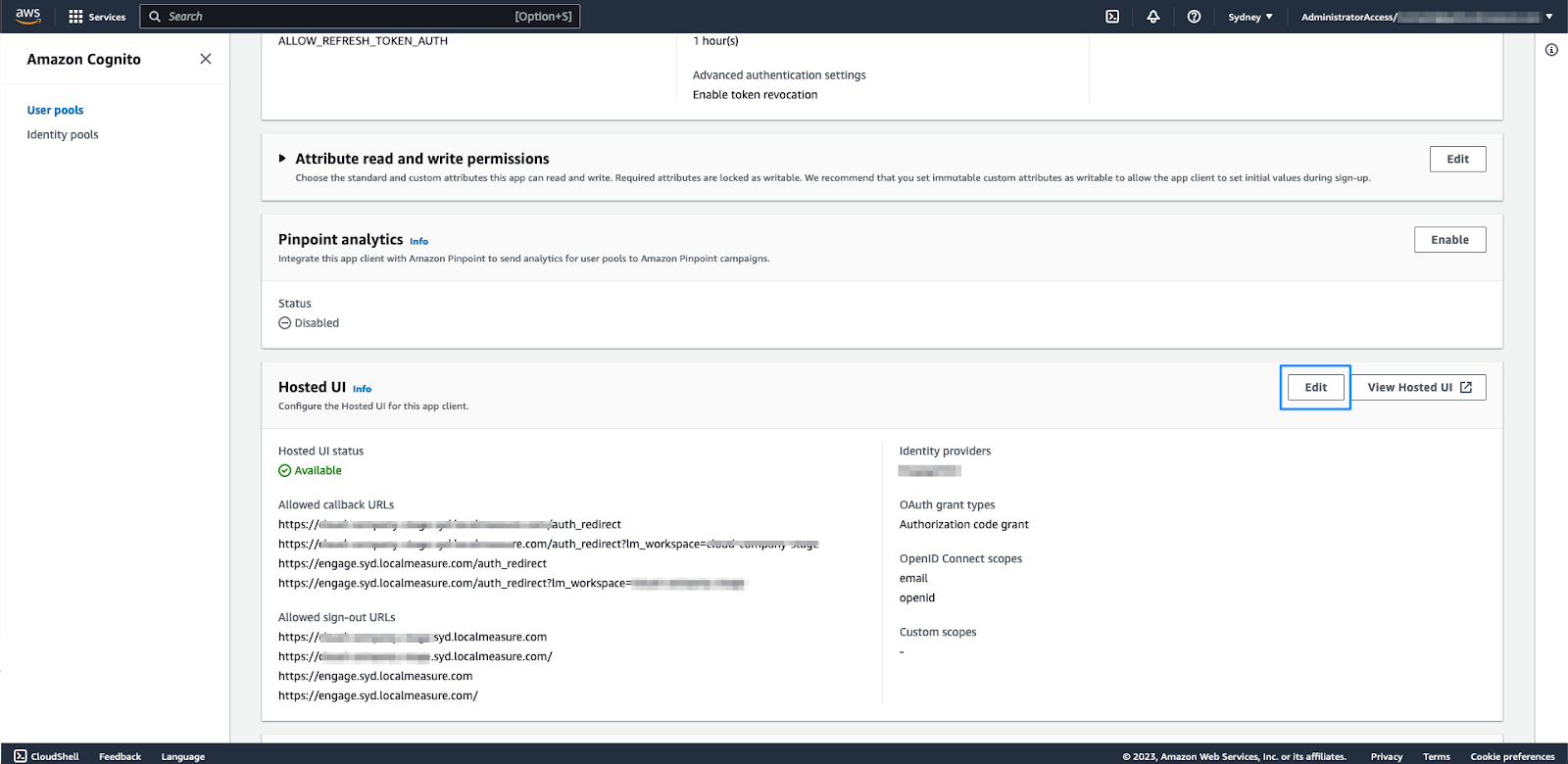

- Clique na aba Integração de aplicativos e clique em app-cliente na parte inferior da página.

- No app-cliente, na seção Interface do usuário hospedada, clique em Editar.

- Em Páginas de cadastro e entrada hospedadas, clique em Provedores de identidade e selecione o provedor de identidade configurado na etapa anterior.

- Clique em Salvar alterações.

Você precisará do nome do IDP (configurado em Experiência de entrada) para concluir a configuração da sua conta. Inclua isso junto com as informações de saídas da CloudFormation compartilhadas com o Zendesk.