Résumé ◀▼

Le journal d’accès suit les activités des agents et des administrateurs dans les tickets, les profils des utilisateurs et les recherches pour une période de 90 jours maximum, ce qu vous aide à surveiller l’accès aux données et à détecter les risques de sécurité. Vous pouvez consulter, filtrer et exporter ces journaux via le Centre d’administration ou l’API, et ainsi affiner les recherches par date, utilisateur, catégorie ou point de terminaison de l’API. Cet outil permet d’assurer la conformité et la supervision des interactions des équipes avec les données sensibles.

Le journal d’accès, qui fait partie du module supplémentaire Confidentialité et protection avancées des données est un outil puissant qui améliore la sécurité des données et le contrôle administratif de votre compte. Il consigne les événements d’accès associés aux tickets, aux profils des utilisateurs et aux recherches pour votre compte. Il est différent du journal des audits, qui fournit un journal détaillé des modifications des paramètres ou des champs.

Le journal d’accès, actuellement disponible sous la forme d’une API et dans le Centre d’administration, capture les données auxquelles un agent ou un administrateur a accédé dans votre compte au cours des 90 derniers jours. Il ne capture pas l’activité des utilisateurs finaux.

Les journaux d’accès peuvent vous aider à répondre aux questions suivantes :

- À quels tickets les agents accèdent-ils ?

- Quelles informations les agents recherchent-ils ?

- Quels profils des utilisateurs les agents consultent-ils ?

Les administrateurs et les agents avec permission peuvent consulter le journal d’accès. Consultez Journaux d’accès - Cas d’utilisation et workflows pour des exemples d’utilisation du journal d’accès afin de détecter les risques de sécurité et garantir la conformité.

Activation du journal d’accès

Avant de pouvoir consulter les journaux d’accès, vous devez activer l’API du journal d’accès dans le Centre d’administration. Une fois que vous l’avez activée, Zendesk commence à capturer les événements d’accès. Les événements d’accès qui ont eu lieu avant l’activation de l’API ne sont pas capturés.

Seuls les administrateurs peuvent activer le journal d’accès. Une fois le journal d’accès activé, il faut parfois jusqu’à 60 minutes pour que les données soient remplies.

Pour activer le journal d’accès

- Dans le Centre d’administration, cliquez sur Compte (

) dans la barre latérale, puis sélectionnez Journaux > Journal d’accès.

) dans la barre latérale, puis sélectionnez Journaux > Journal d’accès. - Sélectionnez Activer l’API du journal d’accès.

- Cliquez sur Enregistrer.

Consultation du journal d’accès dans le Centre d’administration

La page Journal d’accès du Centre d’administration vous permet de consulter une liste détaillée des événements d’accès dans votre compte. Pour pouvoir le consulter dans le Centre d’administration, vous devez d’abord activer le journal d’accès.

-

Dans le Centre d’administration, cliquez sur Compte (

) dans la barre latérale, puis sélectionnez Journaux > Journal d’accès.

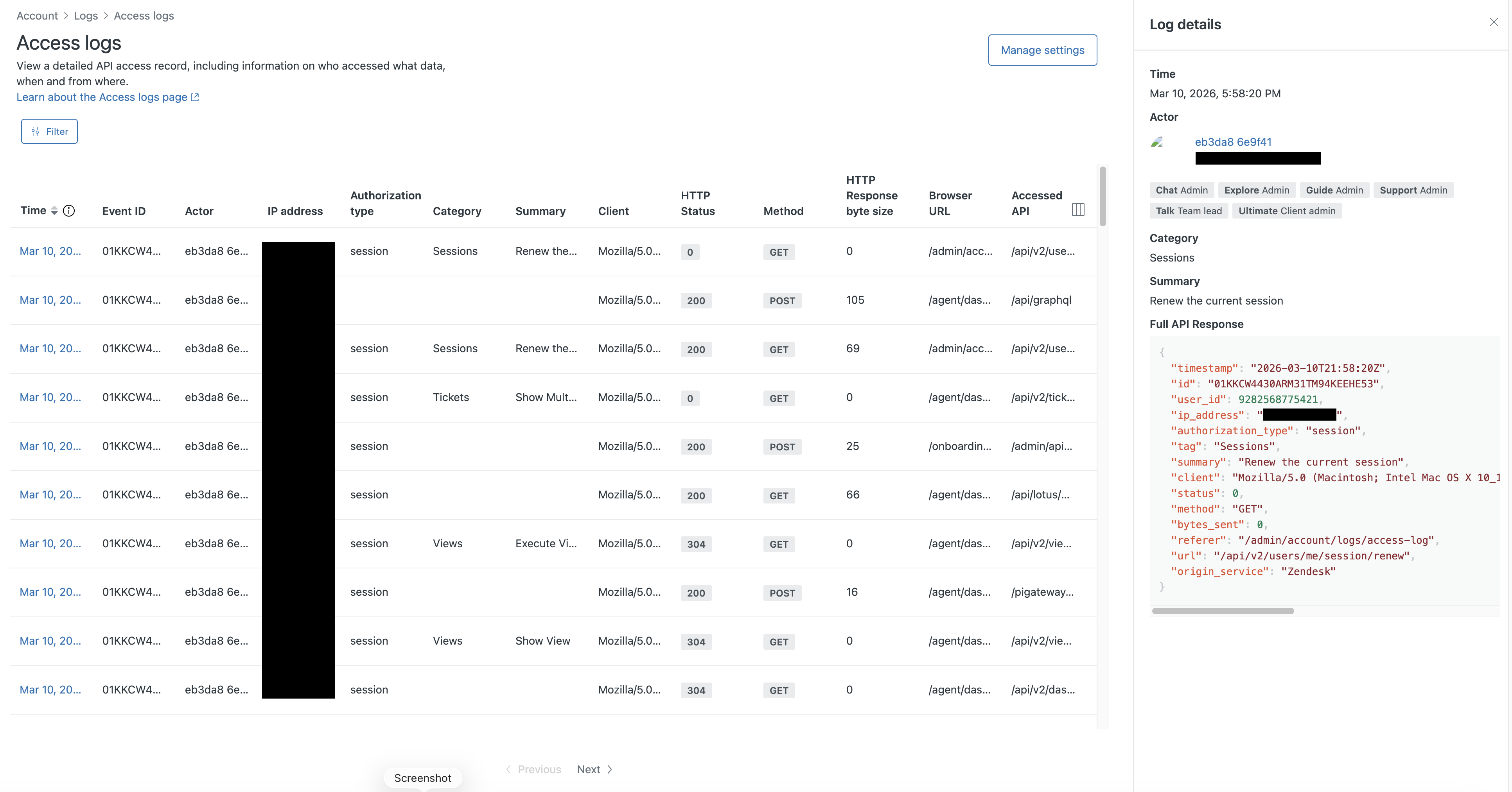

) dans la barre latérale, puis sélectionnez Journaux > Journal d’accès.La page Journal d’accès s’affiche. Chaque ligne du journal d’accès représente un événement d’accès unique par un agent ou un administrateur dans votre compte Zendesk. Les entrées du journal sont triées par date et heure (la plus récente en premier). Cliquez sur un événement pour afficher ses détails dans le volet sur la droite.

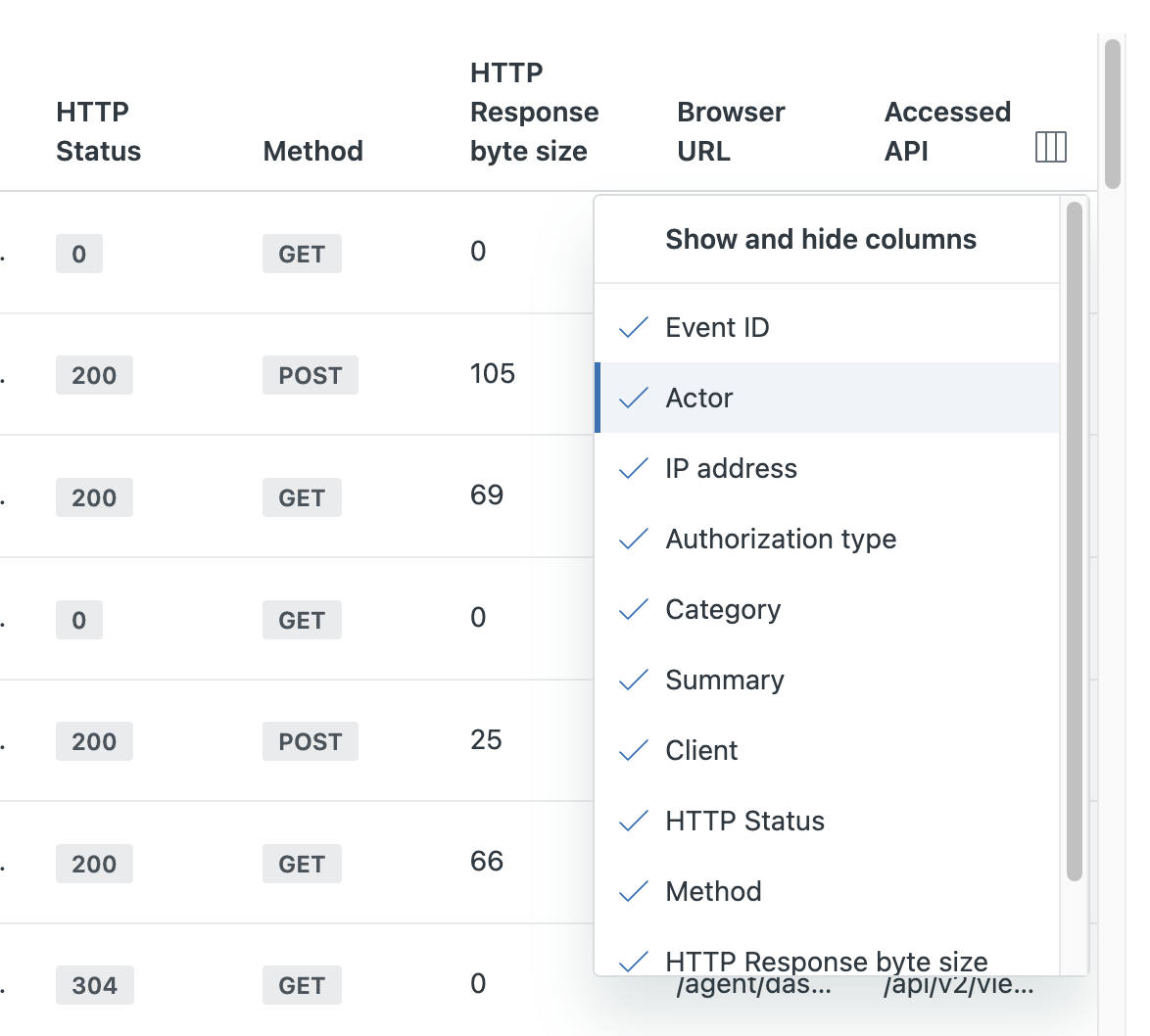

Utilisez l’icône de menu Afficher et cacher les colonnes (![]() ) en haut à droite du tableau pour modifier les colonnes qui sont visibles dans le journal.

) en haut à droite du tableau pour modifier les colonnes qui sont visibles dans le journal.

Les informations ci-dessous sont affichées pour chaque événement du journal d’accès.

| Colonne | Description |

|---|---|

| Date et heure | La date et l’heure auxquelles l’accès à la page ou l’enregistrement a eu lieu, affichées dans le fuseau horaire de votre compte. Si vous ne savez pas quel fuseau horaire utilise le journal d’accès, placez votre curseur sur l’icône d’informations dans l’en-tête de colonne Date et heure. |

| ID de l’événement | L’ID unique de l’événement d’accès. |

| Acteur | Le membre de l’équipe ou l’utilisateur qui a accédé à la page ou l’enregistrement dans Zendesk. Cela vous aide à savoir quels utilisateurs interagissent avec un compte spécifique. |

| Adresse IP | L’adresse IP de l’utilisateur qui a émis la demande. |

| Type d’autorisation | La méthode utilisée pour l’autorisation de l’utilisateur. Exemples : De base, Session, Digest, Porteur. |

| Client | Le logiciel client qui émet la demande. Exemple : un navigateur Web. |

| Catégorie | Le type de classification de l’accès qui a e lieu, en fonction de l’opération effectuée ou de l’appel API, par exemple Utilisateurs, API Profils ou Numéros de téléphone. Cela aide à identifier la fonction ou le composant système concerné. Certains événements d’accès n’ont pas de catégorie associée, il est donc possible que champ soit vide. |

| Résumé | Une description, brève et simple à comprendre, de l’événement d’accès, en fonction de l’opération effectuée ou de l’appel API, par exemple, Afficher l’utilisateur, Obtenir le profil par identifiant ou Liste des numéros de téléphone. Résume l’objectif de l’entrée d’accès. Certains événements d’accès n’ont pas de résumé associé, il est donc possible que champ soit vide. |

| Statut HTTP | Le code de statut HTTP de la réponse. |

| Méthode | La méthode HTTP de la demande. Les valeurs possibles sont GET, POST, PUT, and DELETE. |

| Taille en octets de la réponse HTTP | Le volume total de données, mesuré en octets, envoyées par une réponse HTTP. |

| URL du navigateur | L’URL spécifique à laquelle l’agent a accédé pendant qu’il effectuait l’opération. L’URL du navigateur peut ne pas indiquer l’opération effectuée. Ce champ est vide quand un appel d’API direct est effectué. |

| API consultée | L’API appelée pour effectuer l’opération spécifique. |

Filtrage des données du journal d’accès pour affiner les résultats de recherche

Comme le journal d’accès peut inclure un important volume d’événements, en le filtrant, il est plus facile de trouver ce que vous cherchez.

Pour filtrer le journal d’accès

- Dans le Centre d’administration, cliquez sur Compte (

) dans la barre latérale, puis sélectionnez Journaux > Journal d’accès.

) dans la barre latérale, puis sélectionnez Journaux > Journal d’accès. - Cliquez sur Filtrer.

Les filtres s’affichent dans un volet.

- Pour filtrer par date, configurez les champs Date de début, Heure de début, Date de fin et Heure de fin.

La date par défaut reflète le nombre de jours maximum que le journal peut capturer (90 jours). L’heure reflète l’heure locale de votre compte dans vos paramètres de localisation.

- Saisissez un nom ou une adresse e-mail dans le champ Acteur pour filtrer en fonction des personnes ou des systèmes à l’origine des événements d’accès.

- Appliquez un filtre d’activité pour affiner la recherche :

-

Catégorie : saisissez ou sélectionnez une catégorie pour filtrer les événements par type (Utilisateurs, Permissions ou Tickets, par exemple). Le menu déroulant affiche un nombre limité de catégories et affiche des suggestions une fois que vous avez saisi trois caractères.

Après avoir sélectionné une catégorie, vous pouvez affiner les résultats en sélectionnant un ou plusieurs éléments dans la liste déroulante Résumé. Par exemple, si vous avez sélectionné la catégorie Utilisateurs, vous pouvez ajouter les éléments de résumé Afficher l’utilisateur et Mettre à jour l’utilisateur pour n’afficher que ces événements d’accès.

-

API consultée : utilisez ce champ pour filtrer les événements par le chemin du point de terminaison de l’API accédée, Exemple :

/api/v2/users/6649960843290/related.json - Journaux GraphQL : sélectionnez cette option pour exclure les journaux GraphQL, qui suivent les interactions des composants Zendesk, des résultats. L’application de ce filtre supprime ces événements du journal d’accès pour réduire les informations inutiles, sans interrompre la collecte ou le stockage des événements, ni impacter les point de terminaison de l’API du journal d’accès.

-

Catégorie : saisissez ou sélectionnez une catégorie pour filtrer les événements par type (Utilisateurs, Permissions ou Tickets, par exemple). Le menu déroulant affiche un nombre limité de catégories et affiche des suggestions une fois que vous avez saisi trois caractères.

- Cliquez sur Appliquer les filtres.

Utilisation de l’API pour exporter les journaux d’accès

Utilisez l’API du journal d’accès pour exporter les journaux d’accès au format CSV. L’API vous permet de filtrer les journaux en utilisant les mêmes filtres que dans l’interface utilisateur du Centre d’administration, comme expliqué dans Filtrage des données du journal d’accès pour affiner les résultats de recherche. Vous pouvez aussi utiliser le scriptage pour filtrer les données renvoyées.

Vous devrez travailler avec un développeur ou autre spécialiste en informatique de votre entreprise pour exporter les données. Consultez Exportation des journaux d’accès dans un fichier CSV et la documentation de référence de l’API Zendesk API : journaux d’accès.