Riepilogo AI verificato ◀▼

Usa il registro degli accessi per monitorare le attività degli agenti, garantendo la privacy e la sicurezza dei dati. Identifica gli accessi non autorizzati, tieni traccia delle modifiche ai dati degli utenti e previeni potenziali rischi per la sicurezza filtrando gli eventi di accesso. Proteggi le credenziali API, controlla l’accesso e rileva le attività sospette per mantenere la conformità e salvaguardare le informazioni sensibili. Sfrutta sia il Centro amministrativo che i workflow API per una supervisione completa.

Come descritto in Uso del registro degli accessi per monitorare le attività degli agenti, il registro degli accessi consente il monitoraggio degli eventi di accesso nell’account relativi a ticket, profili utente e ricerche. Fornendo viste dettagliate e filtrate degli eventi di accesso, gli amministratori e gli agenti autorizzati possono identificare le attività non autorizzate e contribuire a garantire la conformità alle normative sulla privacy dei dati.

Casi d’uso comuni

Questa sezione include esempi di casi d’uso per comprendere meglio in che modo il registro degli accessi può aiutare a rilevare potenziali rischi per la sicurezza. Questi casi d’uso si applicano sia all’interfaccia utente del Centro amministrativo che all’API.

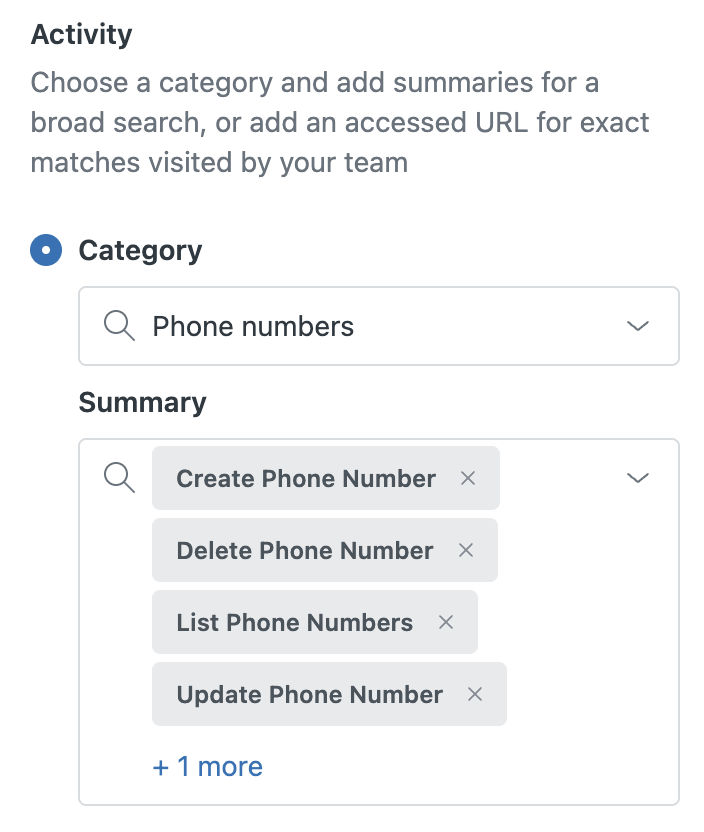

Ogni caso d’uso include categorie e riepiloghi per filtrare il registro degli accessi e trovare gli eventi di accesso correlati. Ad esempio, nel caso d’uso Monitora le modifiche ai numeri di contatto per prevenire abusi o frodi, filtra in base alla categoria Numeri di telefono e agli elementi di riepilogo consigliati (come Crea numero di telefono ed Elimina numero di telefono) per visualizzare gli eventi di accesso correlati.

Espandi le sezioni seguenti per ulteriori informazioni sui casi d’uso comuni.

Monitora l’accesso ai dati degli utenti e valuta i rischi per la privacy

| Caso d’uso | Filtro di categoria | Filtri di riepilogo |

|---|---|---|

| Monitora le viste del profilo utente per rilevare l’accesso non autorizzato o eccessivo ai dati del profilo | Utenti |

|

| API Profili |

|

|

| Monitora le impostazioni di sicurezza critiche e le modifiche alla configurazione dell’account | Impostazioni account |

|

| Staff |

|

|

| Tieni traccia delle modifiche ai vettori di autenticazione che indicano una possibile compromissione dell’account | Identità utente |

|

| Conto corrente |

|

|

| Autenticazione remota |

|

|

| Monitora le modifiche ai numeri di contatto per prevenire abusi o frodi | Numeri di telefono |

|

| Monitora i dati oggetto personalizzato e le regole del workflow per prevenire violazioni dei dati | Oggetti personalizzati |

|

| Campi oggetto personalizzato |

|

Token e credenziali API sicure

| Caso d’uso | Filtro di categoria | Filtri di riepilogo |

|---|---|---|

| Proteggi le credenziali e i token API per impedire l’accesso API non autorizzato | Token OAuth |

|

| Client OAuth |

|

|

| Connessioni OAuth |

|

|

| Monitora la gestione delle chiavi API e delle credenziali di autenticazione di base per la prevenzione degli abusi | Connessioni chiave API |

|

| Connessioni di autenticazione di base |

|

Valuta i rischi per la sicurezza di app, integrazioni e automazioni

| Caso d’uso | Filtro di categoria | Filtri di riepilogo |

|---|---|---|

| Monitora le modifiche al ciclo di vita delle app e dell’integrazione per prevenire i rischi per la sicurezza | App |

|

| Installazioni |

|

|

| Integrazioni |

|

|

| Previeni gli abusi nella gestione dei webhook, come l’esfiltrazione dei dati o gli attacchi basati sull’automazione | Webhook |

|

| Rileva l’uso improprio dell’automazione per prevenire l’escalation dei privilegi o la fuga di dati | Automazioni |

|

| Macro |

|

|

| Trigger di oggetto |

|

|

| Trigger |

|

Controlla l’accesso e previeni l’escalation dei privilegi

| Caso d’uso | Filtro di categoria | Filtri di riepilogo |

|---|---|---|

| Impedisci l’escalation non autorizzata dei privilegi monitorando le modifiche ai gruppi e ai ruoli | Appartenenze a gruppi |

|

| Ruoli personalizzati |

|

Rileva azioni in blocco che potrebbero indicare attività dannose

| Caso d’uso | Filtro di categoria | Filtro Riepilogo |

|---|---|---|

| Rileva altre operazioni di massa ad alto impatto che potrebbero indicare attività dannose | Appartenenze alle organizzazioni | Elimina in blocco gli abbonamenti |

| Organizzazioni | Elimina in blocco organizzazioni | |

| Sessioni | Eliminazione in blocco delle sessioni | |

| Ticket | Eliminazione in blocco dei ticket | |

| Utenti | Eliminazione in blocco degli utenti | |

| Viste | Elimina in blocco viste | |

| Spazi di lavoro | Eliminazione in blocco degli spazi di lavoro |

Esempi di workflow Centro amministrativo

Monitora le viste del profilo utente per rilevare accessi non autorizzati o eccessivi

Scenario: In qualità di amministratore, vuoi assicurarti che gli agenti possano visualizzare solo i profili dei clienti all’interno dei loro gruppi.

- Nel Centro amministrativo, fai clic su

Account nella barra laterale, quindi seleziona Registri > Registro accessi.

Account nella barra laterale, quindi seleziona Registri > Registro accessi. - Fai clic su Filtra.

- Applica una delle seguenti combinazioni di filtri attività:

- Categoria: Utenti, Riepilogo: Mostra utente, Elenca utenti

- Categoria: API Profili, Riepilogo: Ottieni profilo per identificatore, Ottieni profilo per ID profilo, Ottieni profili per ID utente

- Fai clic su Applica filtri.

- Consulta l’elenco degli eventi per le viste profilo non autorizzate.

Monitora le impostazioni di sicurezza critiche e le modifiche alla configurazione dell’account

Scenario: In qualità di amministratore, vuoi monitorare quando altri amministratori Zendesk modificano le impostazioni critiche della sicurezza e dell’account per garantire che il tuo account rimanga sicuro e conforme.

- Nel Centro amministrativo, fai clic su

Account nella barra laterale, quindi seleziona Registri > Registro accessi.

Account nella barra laterale, quindi seleziona Registri > Registro accessi. - Fai clic su Filtra.

- Applica una delle seguenti combinazioni di filtri attività:

- Categoria: Impostazioni account, Riepilogo: Aggiorna le impostazioni dell’account

- Categoria: Staff, Riepilogo: Recupera utenti staff, Aggiorna utente staff, Cambia password, Aggiorna identità email, Recupera codice di recupero 2FA, Elimina configurazione 2FA, Imposta password

- Fai clic su Applica filtri.

- Consulta l’elenco per le impostazioni di sicurezza o gli aggiornamenti della configurazione dell’account che mettono a rischio il tuo account.

Esempi di workflow API

Identifica le tendenze per perfezionare le autorizzazioni

Scenario: La tua azienda ha un nuovo team del servizio clienti e vuoi assicurarti che i suoi agenti visualizzino i dati corretti per rispettare le normative sulla privacy dei dati. Il tuo obiettivo è perfezionare le autorizzazioni per questo gruppo in modo che gli agenti abbiano accesso solo ai dati che possono vedere.

Come usare l’ API registro accessi per risolvere lo scenario:

- Identifica un agente del nuovo team per usare la sua attività come punto di riferimento.

- Effettua una chiamata API filtrata in base all’ID utente dell’agente, che rivela tutti gli eventi dell’agente, incluso un record dei ticket visualizzati e delle ricerche, a che ora e da quale indirizzo IP.

Ad esempio, user_id 1213456789 ha visualizzato il ticket numero 937.

timestamp: "2023-02-16T19:00:00Z", user_id: 1213456789, ip_address: "00.00.000.00", url: ""/api/v2/tickets/937?[...] method: "GET", status: 200Inoltre, user_id 1213456789 ha aperto il profilo appartenente a user_id 9878654.

timestamp: “2023-02-16T19:00:00Z”, user_id: 1213456789, ip_address: “00.00.000.00”, url: “/api/v2/users/9878654?[...] method: “GET”, status: 304 - Usa i dati per determinare se l’agente sta accedendo ai ticket assegnati ad altri gruppi di agenti o sta visualizzando i profili dei clienti assegnati ad altri agenti.

Ora hai più dati per aiutarti a configurare le autorizzazioni appropriate per gli agenti nel gruppo.

Indaga sulle attività sospette

Scenario: Riceverai una notifica che un agente sta cercando i numeri di carta di credito dei clienti. Vorresti un registro completo delle attività dell’agente in modo da poter intraprendere i passaggi appropriati per indagare sul problema.

Come usare l’ API registro accessi per risolvere lo scenario:

- Effettua una chiamata API filtrata in base all’ID utente dell’agente.

- Valuta i record di ricerca nel registro degli accessi per identificare le ricerche ripetute di informazioni sensibili.

Ad esempio, questo agente sta cercando "carta di credito".

timestamp: “2023-02-16T19:00:00Z”, user_id: 1213456789, ip_address: “00.00.000.00”, url: “/hc/api/v2/articles/search.json?[...]query=credit%20card”, method: “GET”, status: 200 - Se applicabile, usa il registro degli accessi per tracciare quali clienti sono stati interessati.

Avvertenza sulla traduzione: questo articolo è stato tradotto usando un software di traduzione automatizzata per fornire una comprensione di base del contenuto. È stato fatto tutto il possibile per fornire una traduzione accurata, tuttavia Zendesk non garantisce l'accuratezza della traduzione.

Per qualsiasi dubbio sull'accuratezza delle informazioni contenute nell'articolo tradotto, fai riferimento alla versione inglese dell'articolo come versione ufficiale.