Riepilogo: ◀ ▼

Il registro degli accessi tiene traccia delle attività degli agenti e degli amministratori su ticket, profili utente e ricerche per un massimo di 90 giorni, aiutandoti a monitorare l’accesso ai dati e a rilevare i rischi per la sicurezza. Puoi visualizzare, filtrare ed esportare questi registri tramite il Centro amministrativo o l’API, perfezionando le ricerche in base alla data, all’utente, alla categoria o all’endpoint API. Questo strumento supporta la conformità e la supervisione delle interazioni del team con i dati sensibili.

Il registro degli accessi, parte del componente aggiuntivo Protezione e privacy dei dati avanzate , è un potente strumento che migliora la sicurezza dei dati e il controllo amministrativo del tuo account. È un record di eventi di accesso per il tuo account correlati a ticket, profili utente e ricerche. È diverso dal registro di verifica , che fornisce un registro dettagliato delle modifiche alle impostazioni o ai campi.

Il registro degli accessi è attualmente disponibile come API e nel Centro amministrativo e acquisisce i dati a cui un agente o un amministratore ha avuto accesso nel tuo account negli ultimi 90 giorni. Non acquisisce le attività degli utenti finali.

I registri di accesso possono aiutarti a rispondere alle seguenti domande:

- A quali ticket accedono gli agenti?

- Quali informazioni cercano gli agenti?

- Quali profili utente visualizzano gli agenti?

Gli amministratori e gli agenti autorizzati possono visualizzare il registro degli accessi. Consulta Casi d’uso e workflow dei registri di accesso per esempi di come usare il registro di accesso per rilevare i rischi per la sicurezza e garantire la conformità.

Attivazione del registro degli accessi

Prima di poter visualizzare i registri degli accessi, devi attivare l’ API registro accessi nel Centro amministrativo. Quando lo fai, Zendesk inizia ad acquisire gli eventi di accesso. Gli eventi di accesso che si sono verificati prima dell’attivazione dell’API non vengono acquisiti.

Solo gli amministratori possono attivare il registro degli accessi. Dopo l’attivazione, la compilazione dei dati potrebbe richiedere fino a 60 minuti.

Per attivare il registro degli accessi

- Nel Centro amministrativo , fai clic su

Account nella barra laterale, quindi seleziona Registri> Registro accessi .

Account nella barra laterale, quindi seleziona Registri> Registro accessi . - Seleziona Attiva l’ API registro accessi .

- Fai clic su Salva.

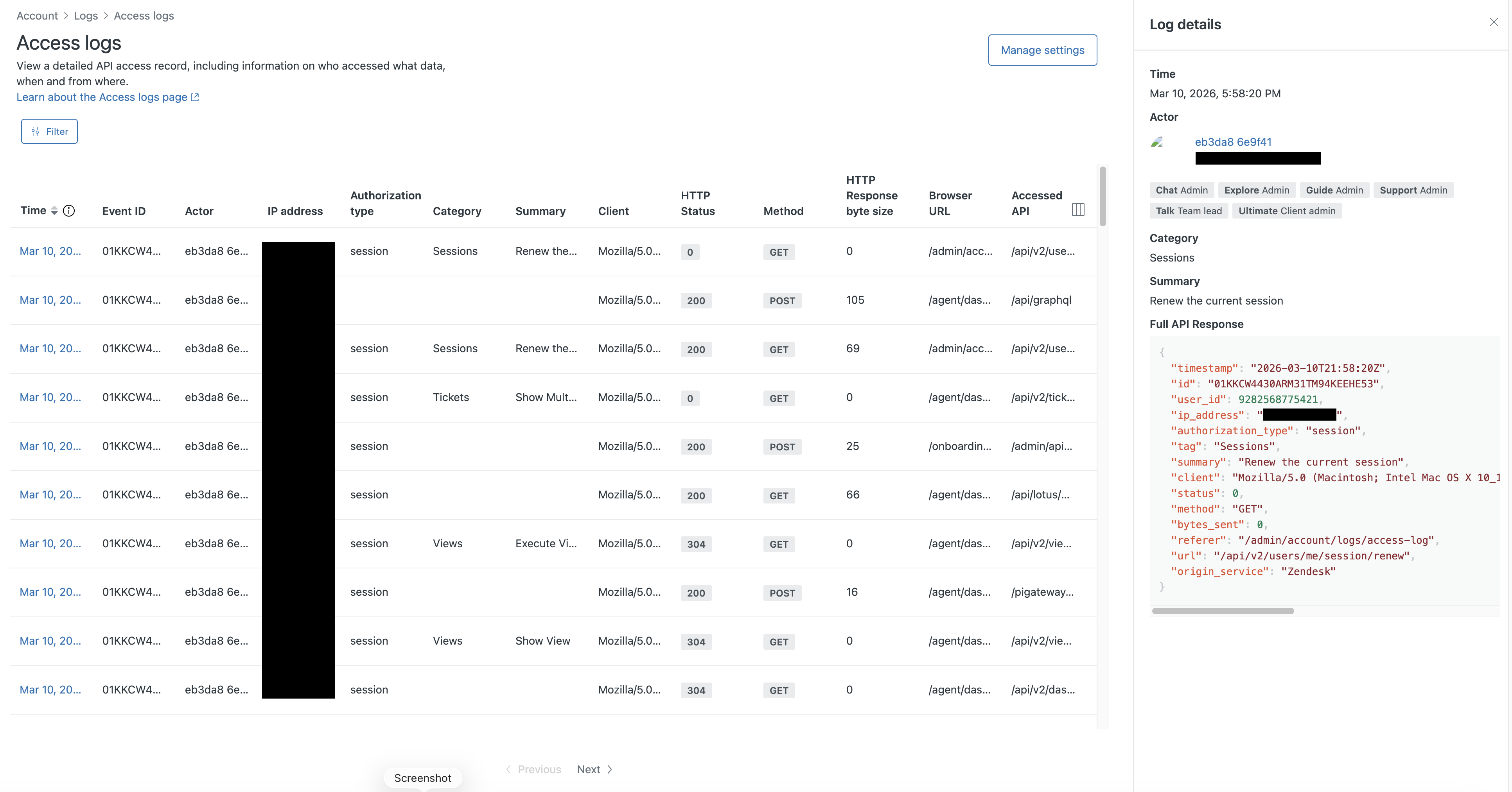

Visualizzazione del registro di accesso nel Centro amministrativo

La pagina Registro accessi nel Centro amministrativo consente di visualizzare un elenco dettagliato degli eventi di accesso nel tuo account. Devi prima attivare il registro degli accessi prima di visualizzarlo nel Centro amministrativo.

-

Nel Centro amministrativo , fai clic su

Account nella barra laterale, quindi seleziona Registri> Registro accessi .

Account nella barra laterale, quindi seleziona Registri> Registro accessi .Viene visualizzata la pagina Registro accessi. Ogni riga nel registro degli accessi rappresenta un singolo evento di accesso da parte di un agente o amministratore nel tuo account Zendesk. Le voci del registro sono ordinate in base all’ora (prima la voce più recente). Fai clic su un evento per visualizzarne i dettagli nel pannello di destra.

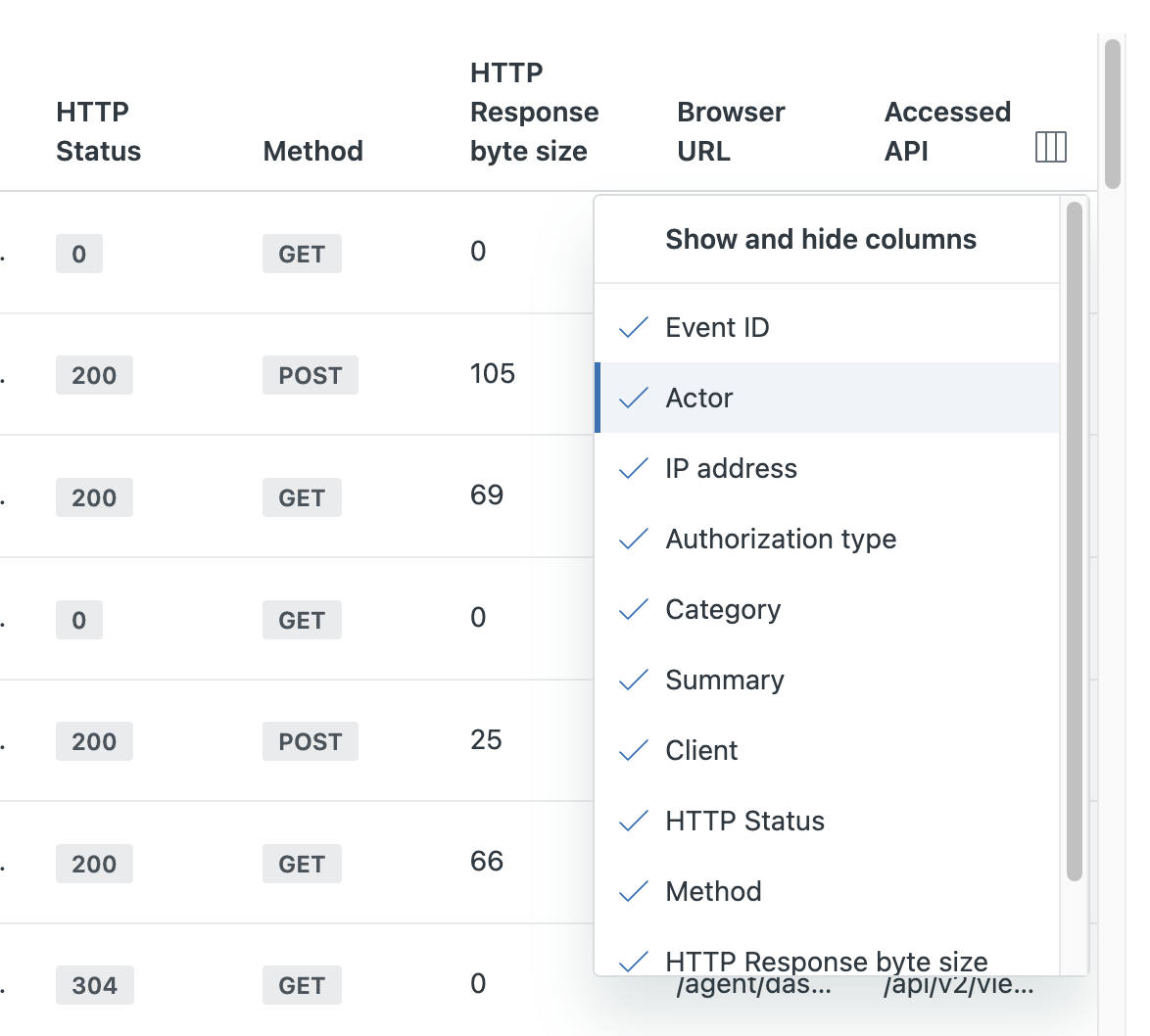

Usa l’icona del menu Mostra e nascondi colonne (![]() ) nell’angolo in alto a destra della tabella per regolare le colonne visibili nel registro.

) nell’angolo in alto a destra della tabella per regolare le colonne visibili nel registro.

Le informazioni seguenti vengono visualizzate per ciascun evento nel registro degli accessi.

| Colonna | Descrizione |

|---|---|

| Tempo | L’ora e la data in cui è stato effettuato l’accesso alla pagina o al record, visualizzate nel fuso orario dell’account . Se non sei sicuro dell’ora utilizzata dal registro degli accessi, posiziona il cursore del mouse sull’icona delle informazioni nell’intestazione della colonna Ora . |

| ID evento | L’ID univoco dell’evento di accesso. |

| Autore | Il membro del team o l’utente che ha effettuato l’accesso alla pagina o al record in Zendesk. Questo aiuta a tenere traccia degli utenti che interagiscono con un account specifico. |

| Indirizzo IP | L’indirizzo IP dell’utente che ha effettuato la richiesta. |

| Tipo di autorizzazione | Il metodo usato per l’autorizzazione dell’utente. Esempi: Basic, Session, Digest, Bearer |

| Client | Il software client che sta avviando la richiesta. Esempio: un browser web |

| Categoria | Il tipo o la classificazione dell’accesso correlato all’operazione eseguita o alla chiamata API, ad esempio Utenti, API Profili o Numeri di telefono. Questo aiuta a identificare la funzione o il componente di sistema coinvolto. Alcuni eventi di accesso non hanno una categoria associata, quindi questo campo potrebbe essere vuoto. |

| Riepilogo | Una descrizione breve e di facile comprensione dell’evento di accesso, correlato all’operazione eseguita o alla chiamata API, come Mostra utente, Ottieni profilo per identificatore o Elenca numeri di telefono. Riepiloga lo scopo della voce di accesso. Alcuni eventi di accesso non hanno un riepilogo associato, quindi questo campo potrebbe essere vuoto. |

| Stato HTTP | Il codice di stato HTTP della risposta. |

| Metodo | Il metodo HTTP della richiesta. I valori possibili sono GET, POST, PUT e DELETE. |

| Dimensioni in byte della risposta HTTP | La quantità totale di dati, misurata in byte, inviata come parte della risposta HTTP. |

| URL del browser | L’URL specifico a cui l’agente ha effettuato l’accesso durante l’esecuzione dell’operazione. L’URL del browser potrebbe non indicare l’operazione eseguita. Il campo è vuoto quando viene eseguita una chiamata API diretta. |

| API consultata | L’API chiamata per eseguire l’operazione specifica. |

Filtraggio dei dati del registro degli accessi per perfezionare i risultati della ricerca

Poiché il registro degli accessi può includere un grande volume di eventi, i filtri semplificano la ricerca di ciò che stai cercando.

Per filtrare il registro degli accessi

- Nel Centro amministrativo , fai clic su

Account nella barra laterale, quindi seleziona Registri> Registro accessi .

Account nella barra laterale, quindi seleziona Registri> Registro accessi . - Fai clic su Filtra.

I filtri vengono visualizzati in un pannello.

- Per filtrare in base alla data, imposta i campi Data di inizio , Ora di inizio , Data di fine e Ora di fine .

La data predefinita riflette il numero massimo di giorni in cui il registro può acquisire dati (90 giorni). L’ora riflette l’ora locale del tuo account nelle impostazioni di localizzazione .

- Inserisci un nome o un indirizzo email nel campo Attore per filtrare in base alle persone o ai sistemi responsabili degli eventi di accesso.

- Applica un filtro attività per una ricerca più precisa:

-

Categoria : Digita o seleziona una categoria per filtrare gli eventi in base al tipo (come Utenti, Autorizzazioni o Ticket). Il menu a discesa mostra un numero limitato di categorie e visualizza i suggerimenti dopo aver digitato tre caratteri.

Dopo aver selezionato una categoria, puoi restringere i risultati selezionando uno o più elementi dall’elenco a discesa Riepilogo . Ad esempio, se hai selezionato la categoria Utenti, puoi aggiungere gli elementi di riepilogo Mostra utente e Aggiorna utente per visualizzare solo tali eventi di accesso.

-

API accessibili : Usa questo campo per filtrare in base al percorso dell’endpoint API a cui si accede. Esempio:

/api/v2/users/6649960843290/related.json - Registri GraphQL : Seleziona questa opzione per escludere dai risultati i log GraphQL, che tengono traccia delle interazioni dei componenti Zendesk. L’applicazione di questo filtro rimuove questi eventi dal registro degli accessi per ridurre il rumore, senza interrompere la raccolta o l’archiviazione degli eventi o senza influire sugli endpoint API del registro degli accessi.

-

Categoria : Digita o seleziona una categoria per filtrare gli eventi in base al tipo (come Utenti, Autorizzazioni o Ticket). Il menu a discesa mostra un numero limitato di categorie e visualizza i suggerimenti dopo aver digitato tre caratteri.

- Fai clic su Applica filtri.

Uso dell’API per esportare i registri degli accessi

Usa l’API dei registri di accesso per esportare i registri di accesso in un file CSV. L’API consente di filtrare i registri usando gli stessi filtri dell’interfaccia utente Centro amministrativo , come descritto in Filtraggio dei dati per perfezionare i risultati della ricerca . Puoi anche usare gli script per filtrare i dati restituiti.

Per esportare i dati, dovrai collaborare con uno sviluppatore o un’altra risorsa tecnica presso la tua azienda. Consulta Esportazione dei registri degli accessi in un file CSV e Riferimento API Zendesk: Registri di accesso .

Avvertenza sulla traduzione: questo articolo è stato tradotto usando un software di traduzione automatizzata per fornire una comprensione di base del contenuto. È stato fatto tutto il possibile per fornire una traduzione accurata, tuttavia Zendesk non garantisce l'accuratezza della traduzione.

Per qualsiasi dubbio sull'accuratezza delle informazioni contenute nell'articolo tradotto, fai riferimento alla versione inglese dell'articolo come versione ufficiale.