已验证人工智能概要 ◀▼

要设置用户访问联系中心,请通过 SAML 提供商使用 SSO 配置 Amazon Cognito 以进行专员身份验证。这样可确保您AWS帐户中专员数据的安全。如果不使用 SSO,请在 Cognito 用户池中手动添加用户。对于管理员,在其首次登录后将其添加到 LMAdmin 组。这里有关于设置 SSO 的资源,包括AWS、Azure AD、Okta 和 Google Workspaces。

现在整合的基础设施已就位,您需要确保专员和管理员可以登录联系人中心,且 Connect 允许连接。以下各节详细说明了如何为各种 SAML 提供商配置 Cognito。

- Zendesk 环境中不存储任何专员数据,因为所有专员数据都驻留在客户自己的AWS帐户中的 Amazon Cognito 中

- Cognito 迎合可手动创建用户的用户池

- Cognito 允许与大多数 SAML 提供商进行 SAML 联合,这将启用 SSO

配置单点登录

配置 SSO

- 配置 SAML 应用程序及其关联的 XML 配置文件。为应用程序指定以下设置:

属性 值 ACS URL https://${yourDomainPrefix}.auth.${region}.amazoncognito.com/saml2/idpresponse 应用程序 SAML 受众 urn:Amazon:cognito:sp:${yourUserPoolID} 应用程序开始 URL(可选) 联系人中心登录 URL - 为应用程序指定以下 SAML 属性:SAML 应用程序必须具有以下 SAML 属性:

SAML 属性 映射到此字符串值或用户属性 格式 主题 ${user:email} 持久 http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress ${user:email} - 在 Cognito 中为身份提供者配置以下属性:

用户池属性 SAML 属性 email http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

使用 Cognito 用户池手动添加用户(不使用 SAML/SSO 时)

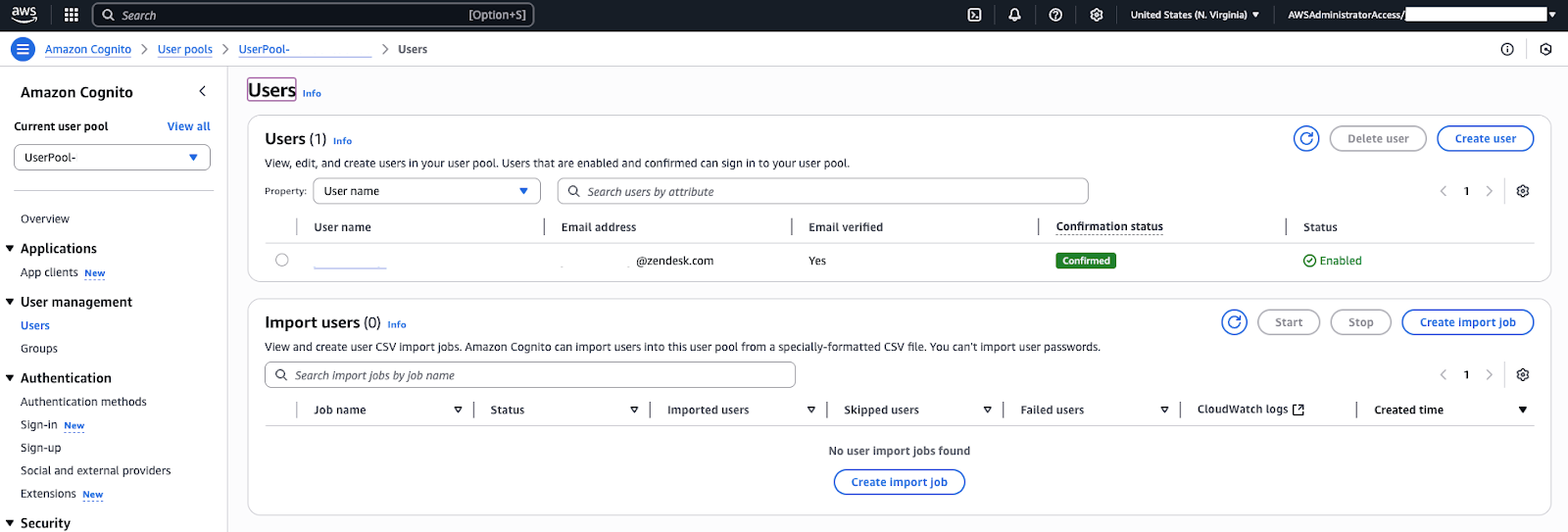

当 CloudFormation 堆栈运行时,它会为您的联系人中心实例创建一个 Amazon Cognito 用户池。用户池是一组可以通过联系人中心身份验证的用户帐户。它还在 Cognito 中创建了一个应用客户端,Contact Center Web 应用程序使用该客户端允许用户登录,并创建了一个用于授予管理员权限的“LMAdmin 组”。接下来,在此用户池中至少创建一个用户,以便您可以测试登录联系人中心。

创建用户

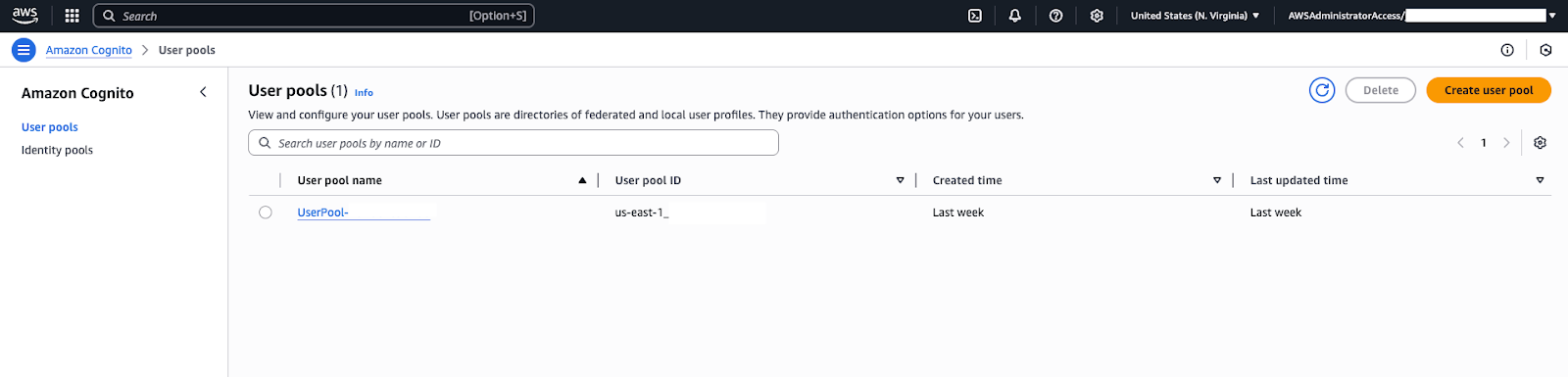

- 在AWS控制台中,导航到 Cognito 服务。

- 在用户池下,单击已创建的用户池进行管理。

- 在用户页面上,单击应用程序>应用客户端。

- 在登录页面标签上,将标识提供者更改为 Congito 用户池目录。

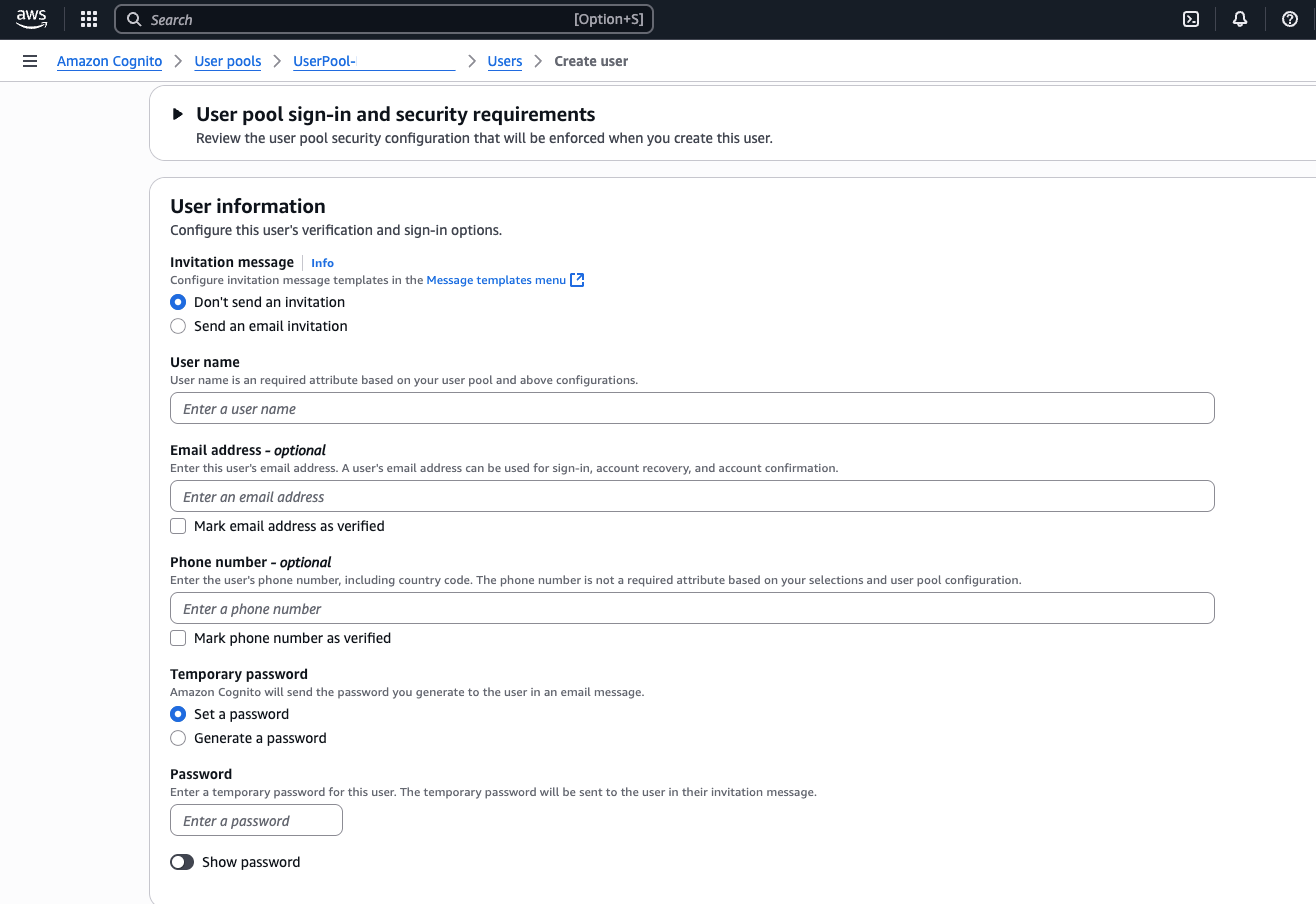

- 在 Cognito 用户池控制台中,找到用户部分,然后单击创建用户(或添加用户)。系统将提示您输入新用户帐户的以下详情:

- 用户名:输入用户名。为了进行测试,您可以使用“testuser”,或您自己的姓名。

- 临时密码:为用户设置初始密码。Cognito 可能要求用户在首次登录时重置密码。对于内部测试,您可以创建一个简单的密码,并可以选择禁用重置要求。

- 联系信息:根据设置,您可能需要为用户提供有效的电邮或电话号码。可用于密码恢复或多因素授权。

-

帐户状态:如果您提供了电话/电邮,且不希望 Cognito 请求验证步骤,请确保已选择将电话/电邮标为已验证。此外,选择临时密码,使用户必须在首次登录时更改密码(对于生产用户)。

- 单击创建用户。新用户随即将显示在池的用户列表中。

此用户代表一名可以登录联系人中心 Web 应用程序的专员(或管理员) 。

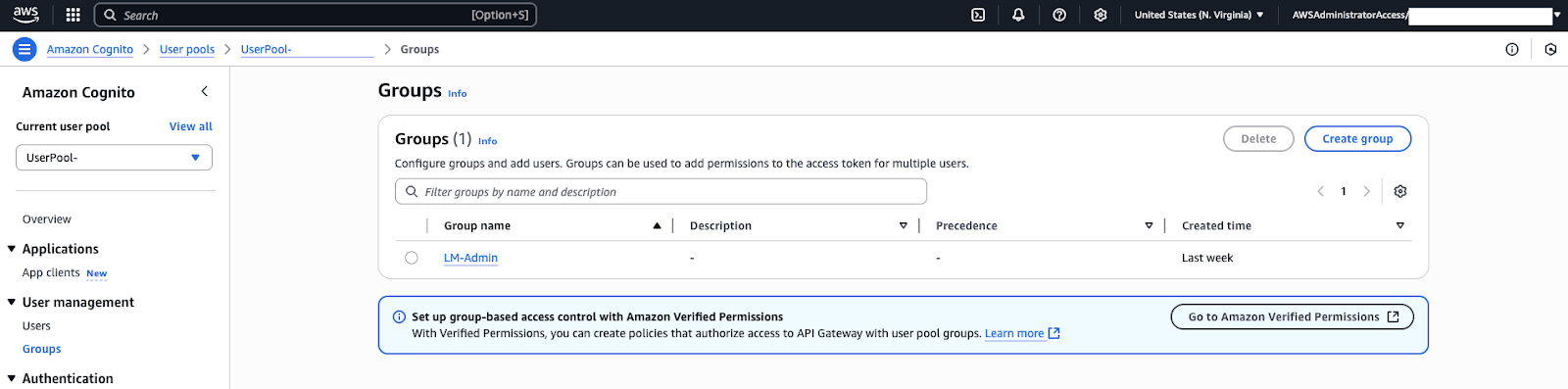

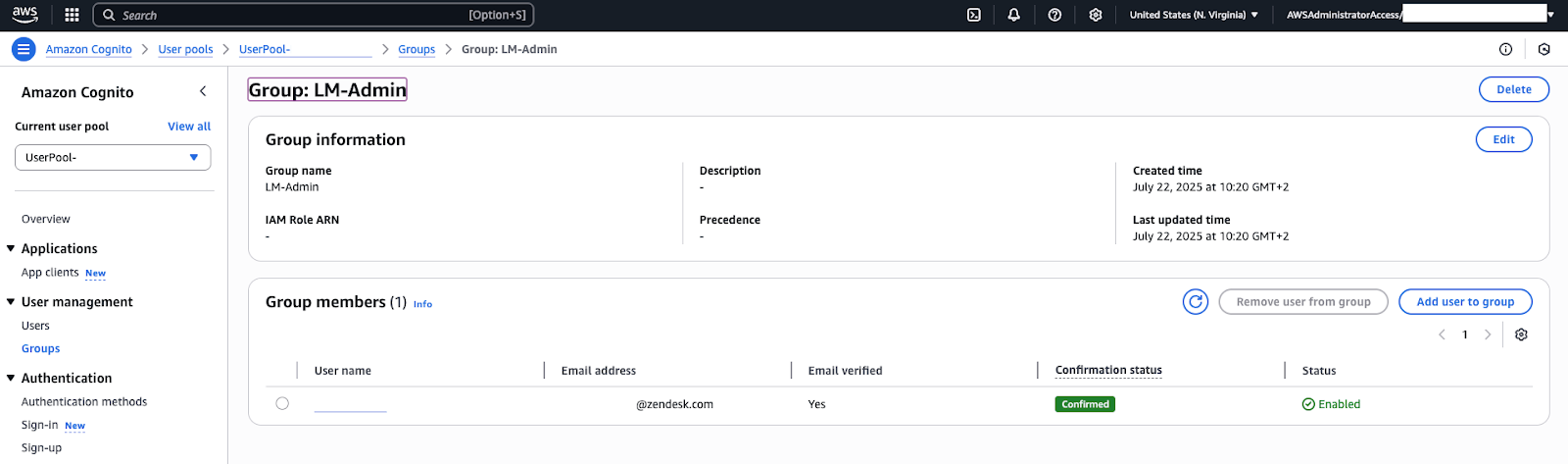

默认情况下,新创建的用户是常规用户。如果用户在联系人中心具有管理员权限(即可以配置联系人中心设置、查看面板等),则必须将其添加到使用 CloudFormation 堆栈创建的LMAdmin用户池组。

- 在 Cognito 用户池中,前往组页面。您将看到一个名为LMAdmin 的组。单击组并将您的新用户添加到组中。注意:如果您使用 SSO,用户只有在至少一次成功登录联系人中心后才能被添加到 LMAdmin 组。

使用其他服务设置 SSO

以下资源提供了关于设置各种服务的 SSO 的更多信息:

翻译免责声明:本文章使用自动翻译软件翻译,以便您了解基本内容。 我们已采取合理措施提供准确翻译,但不保证翻译准确性

如对翻译准确性有任何疑问,请以文章的英语版本为准。