Resumen de IA verificado ◀▼

Para configurar el acceso de los usuarios al Centro de contacto, configure Amazon Cognito para la autenticación de agentes usando SSO con proveedores SAML. Esto mantiene seguros los datos de los agentes en su cuenta AWS. Si no usa SSO, agregue usuarios manualmente en los grupos de usuarios de Cognito. Para los administradores, agréguelos al grupo de administradores de LMA después de su primer inicio de sesión. Hay recursos disponibles para configurar el SSO con AWS, Azure AD, Okta y Google Workspaces.

Ahora que la infraestructura de integración está implementada, debe asegurarse de que los agentes y administradores puedan iniciar sesión en el Centro de contacto y que Connect permita la conexión. En las siguientes secciones se detalla cómo configurar Cognito para una variedad de proveedores de SAML.

- No se almacenan datos de los agentes en el entorno de Zendesk, ya que todos los datos de los agentes residen dentro de Amazon Cognito dentro de la propia cuenta AWS del cliente

- Cognito atiende grupos de usuarios donde los usuarios pueden crearse manualmente

- Cognito permite la federación de SAML, que activa el SSO, con la mayoría de los proveedores de SAML

Configurar el inicio de sesión único

Para configurar SSO

- Configure una aplicación SAML y su archivo de configuración XML vinculado. Especifique

la siguiente configuración para la aplicación:

Atributo Valor URL DE ACS https://${yourDomainPrefix}.auth.${region}.amazoncognito.com/saml2/idpresponse Audiencia SAML de la aplicación urn:amazon:cognito:sp:${yourUserPoolID} URL de inicio de la aplicación (opcional) URL de inicio de sesión del centro de contactos - Especifique los siguientes atributos SAML para la aplicación:La aplicación

SAML debe tener los siguientes atributos SAML:

Atributo de SAML Correlaciona a este valor de cadena o atributo de usuario Formato Asunto ${user:email} Persistente http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress ${user:email} - Configure los siguientes atributos para el proveedor de identidad en Cognito:

Atributo de grupo de usuarios Atributo de SAML correo electrónico http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

Agregar usuarios manualmente usando Cognito User Pools (cuando no se usa SAML/SSO)

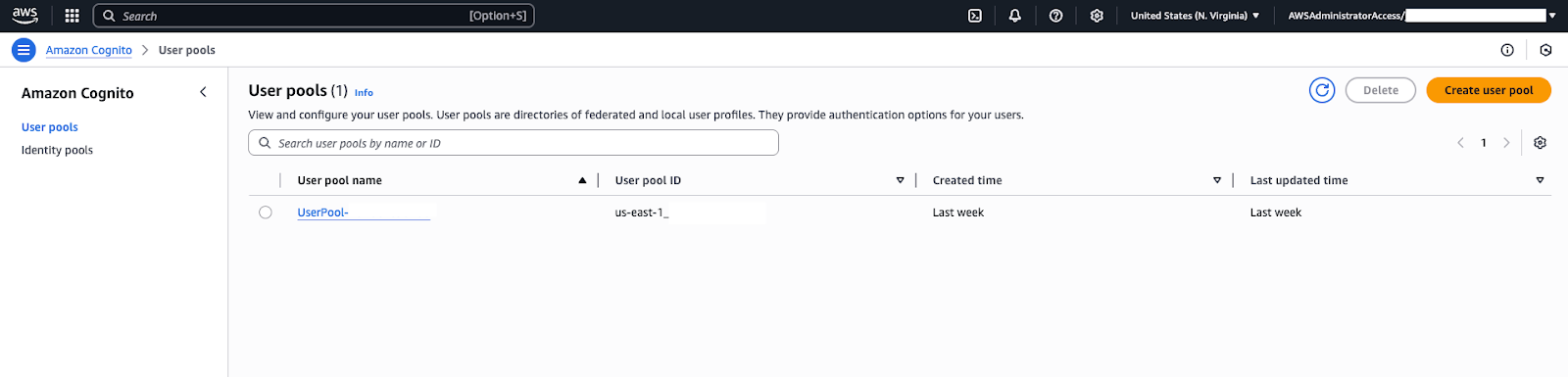

Cuando se ejecutó la pila de CloudFormation, se creó un grupo de usuarios de Amazon Cognito para la instancia del Centro de contacto. El grupo de usuarios es un conjunto de cuentas de usuario que se pueden autenticar en el Centro de contactos. También creó un cliente de aplicación en Cognito, que la aplicación web del Centro de contacto usa para permitir que los usuarios inicien sesión, y un “grupo de LMA” para los permisos de administrador. Luego, cree por lo menos un usuario en este grupo de usuarios para poder probar el inicio de sesión en el Centro de contactos.

Para crear un usuario

- En la consola AWS, vaya al servicio Cognito.

- Bajo Grupos de usuarios, haga clic en el grupo de usuarios que se creó para administrarlo.

- En la página Usuarios, haga clic en Aplicaciones > Clientes de aplicaciones.

- En la pestaña Páginas de inicio de sesión, cambie el proveedor de identidad al directorio del grupo de usuarios de Cognito .

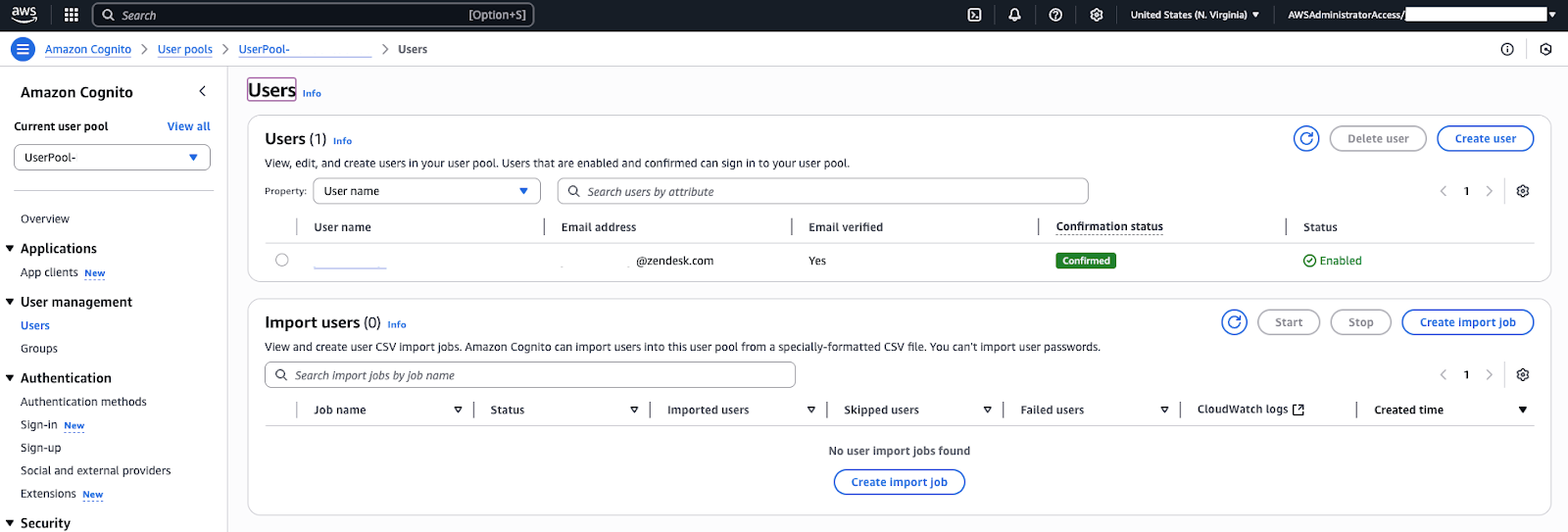

- En la consola del grupo de usuarios de Cognito, busque la sección Usuarios y haga clic en Crear

usuario (o Agregar usuario). Se le solicitará que ingrese los siguientes

detalles para la nueva cuenta de usuario:

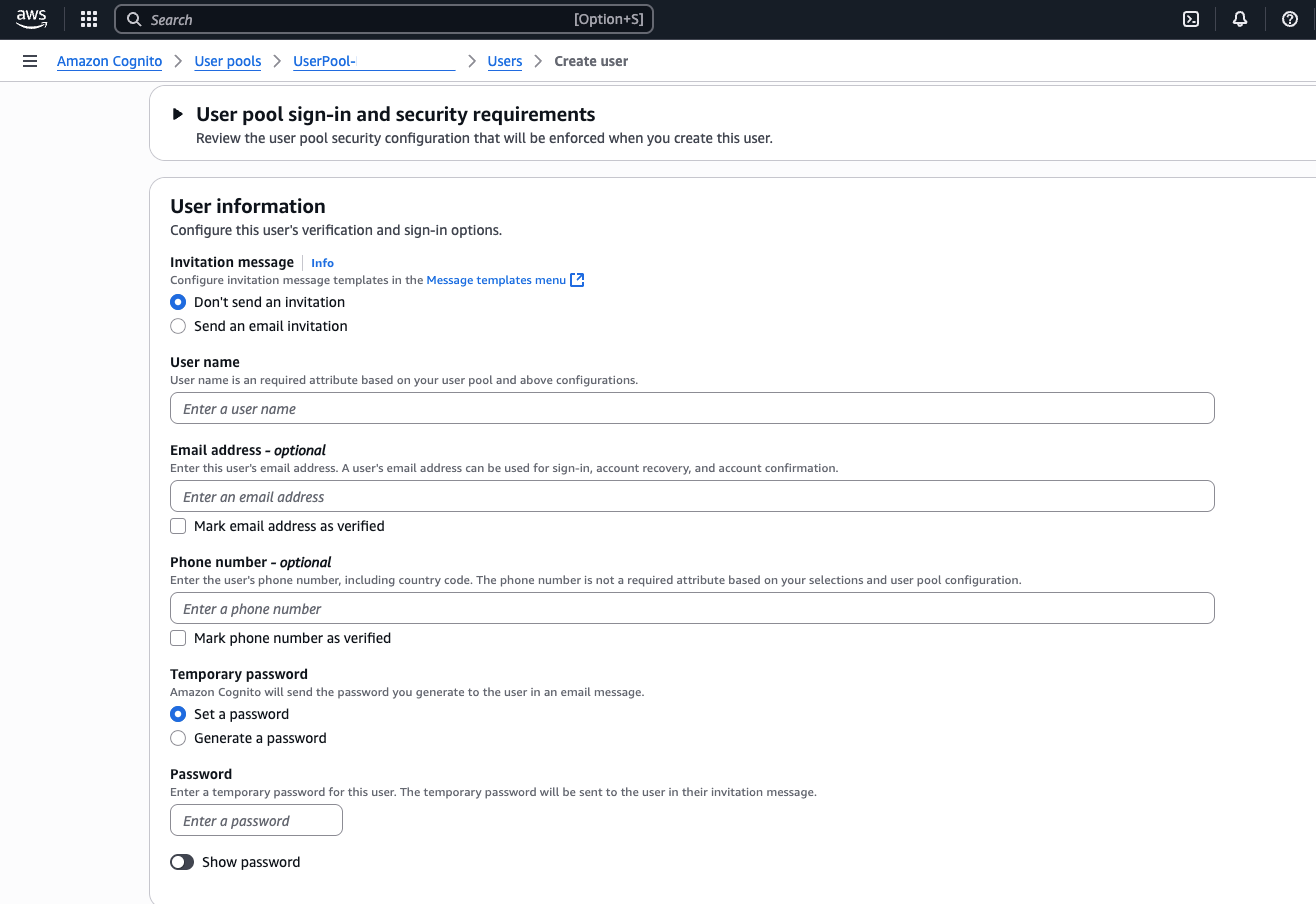

- Nombre de usuario: Ingrese un nombre de usuario. Para las pruebas, puede usar “testuser”, o su propio nombre.

- Contraseña temporal: Establezca una contraseña inicial para el usuario. Cognito podría requerir que el usuario restablezca la contraseña en el primer inicio de sesión. Para las pruebas internas, puede crear una contraseña sencilla y, opcionalmente, desactivar el requisito de restablecimiento.

- Información de contacto: Dependiendo de la configuración, es posible que tenga que proporcionar un correo electrónico o número de teléfono válido para el usuario. Estos se pueden usar para la recuperación de contraseñas o la autorización de varios factores.

-

Estado de la cuenta: Asegúrese de que Marcar teléfono/correo electrónico como

verificado esté seleccionado si se los proporcionó y no desea que Cognito

solicite un paso de verificación. Además, seleccione Contraseña temporal

para que el usuario tenga que cambiarla al iniciar sesión (para los

usuarios de producción).

- Haga clic en Crear usuario. El nuevo usuario aparecerá ahora en la lista de usuarios

del grupo.

Este usuario representa a un agente (o administrador) que puede iniciar sesión en la aplicación web del Centro de contactos.

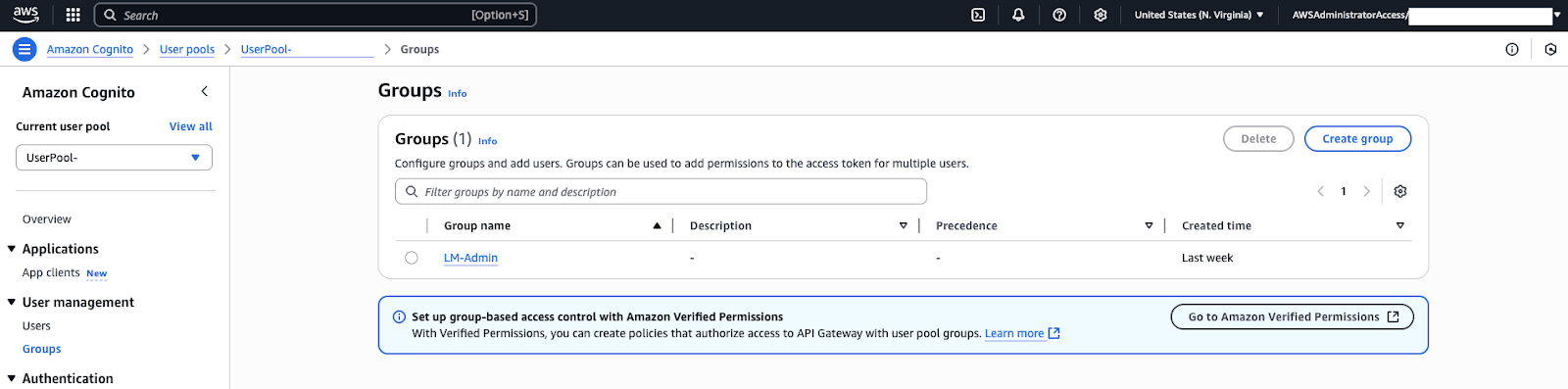

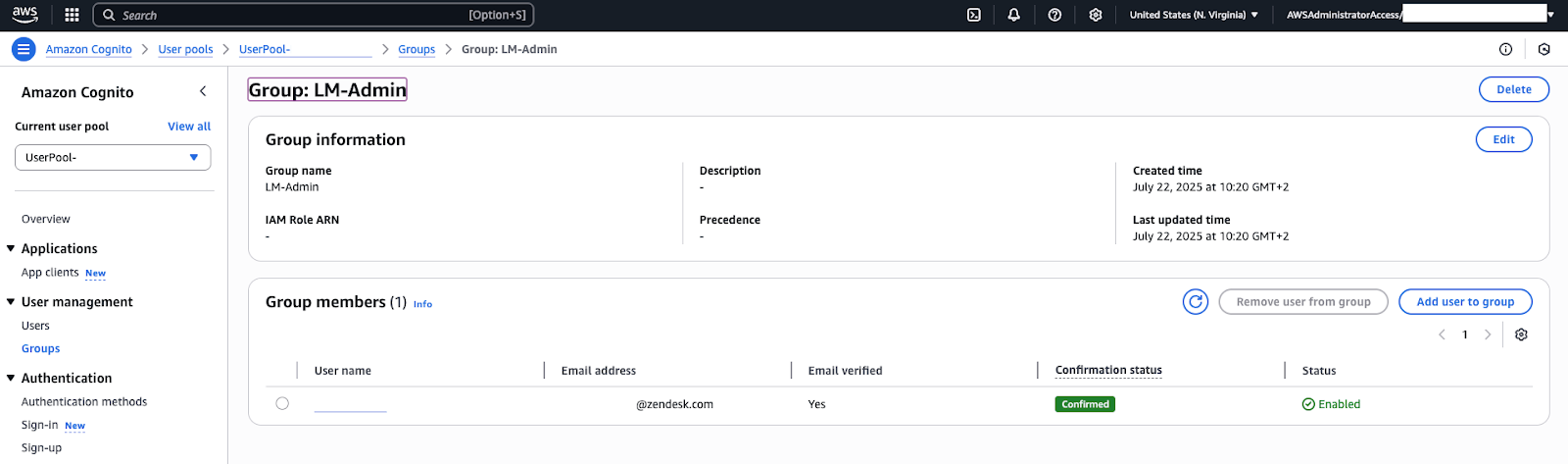

De manera predeterminada, los usuarios recién creados son usuarios normales. Si un usuario tiene privilegios de administrador en el Centro de contactos (es decir, puede configurar las opciones del Centro, ver paneles y similares), debe agregarse al grupo de usuarios de LMAdmin que se creó con la pila CloudFormation.

- En el grupo de usuarios de Cognito, vaya a la página Grupos. Verá un grupo llamado

Administrador de LMA. Haga clic en el grupo y agregue al nuevo usuario al grupo.Nota: Si usa SSO, los usuarios solo pueden agregarse al grupo de administradores de LMA después de haber iniciado sesión en el Centro de contacto por lo menos una vez.

Configurar SSO con otros servicios

Los siguientes recursos proporcionan información adicional sobre cómo configurar el SSO con varios servicios: