Resumo feito por IA verificado ◀▼

Para configurar o acesso do usuário para a Central de contatos, configure o Amazon Cognito para autenticação de agentes usando SSO com provedores de SAML. Isso mantém os dados dos agentes seguros em sua conta AWS. Se não estiver usando o SSO, adicione manualmente usuários aos pools de usuários Cognito. Para administradores, adicione-os ao grupo LMAdmin após o primeiro acesso. Há recursos disponíveis para configurar o SSO com AWS, Azure AD, Okta e Google Workspaces.

Agora que a infraestrutura de integração está em vigor, você precisa garantir que agentes e administradores possam entrar na Central de contatos e que o Connect permita a conexão. As seções a seguir detalham como configurar o Cognito para uma variedade de provedores de SAML.

- Nenhum dado do agente é armazenado no ambiente do Zendesk, pois todos os dados do agente residem no Amazon Cognito dentro da conta AWS do cliente

- O Cognito atende a pools de usuários em que os usuários podem ser criados manualmente

- O Cognito permite a federação com SAML, que ativa o SSO, com a maioria dos provedores de SAML

Configuração de single sign-on

Como configurar o SSO

- Configure um aplicativo SAML e seu arquivo de configuração XML associado. Especifique

as seguintes configurações para o aplicativo:

Atributo Valor URL ACS https://${yourDomainPrefix}.auth.${region}.amazoncognito.com/saml2/idpresponse Público do aplicativo SAML urn:amazon:cognito:sp:${yourUserPoolID} URL de início do aplicativo (opcional) URL de acesso da Central de contatos - Especifique os atributos SAML a seguir para o aplicativo: o aplicativo SAML

deve ter os atributos SAML a seguir:

Atributo SAML Mapeia para esse valor da cadeia de caracteres ou atributo do usuário Formato Assunto ${user:email} Persistente http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress ${user:email} - Configure os atributos a seguir para o provedor de identidade no Cognito:

Atributo do pool de usuários Atributo SAML e-mail http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

Adição manual de usuários usando os pools de usuários do Cognito (quando não usa SAML/SSO)

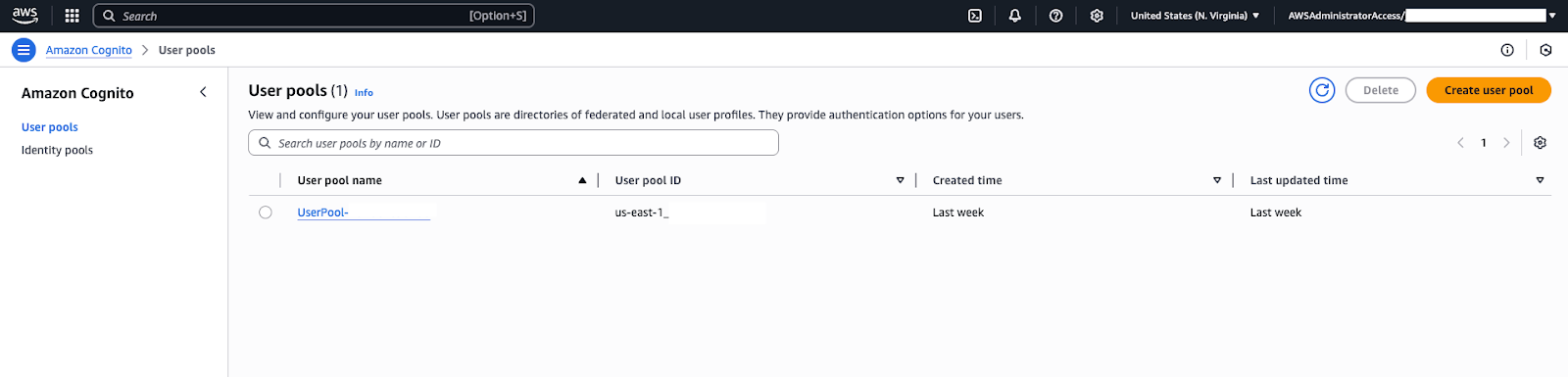

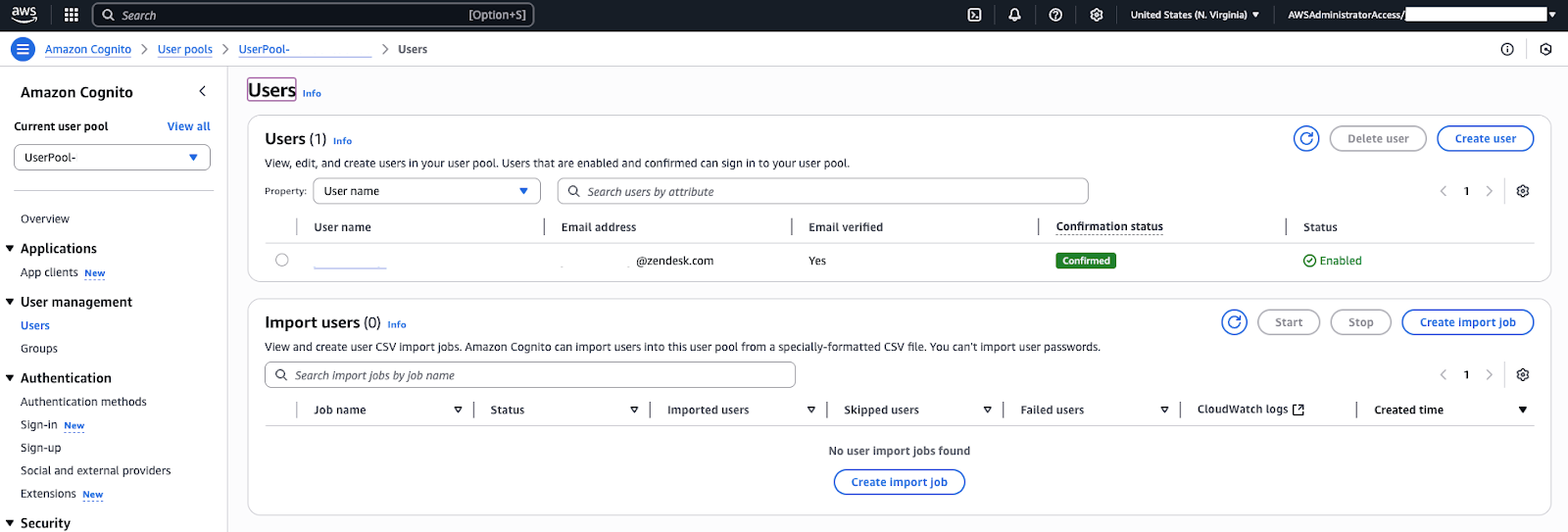

Quando a pilha CloudFormation foi executada, ela criou um pool de usuários do Amazon Cognito para sua instância da Central de contatos. O pool de usuários é um conjunto de contas de usuário que podem ser autenticadas na Central de contatos. Ele também criou um cliente de aplicativos no Cognito, que o aplicativo web Central de contatos usa para permitir que usuários entrem, e um "grupo LMAdmin" para permissões de administrador. Em seguida, crie pelo menos um usuário nesse pool de usuários para testar a entrada na Central de contatos.

Como criar um usuário

- No console AWS, navegue até o serviço Cognito.

- Em Pools de usuários, clique no pool de usuários que foi criado para gerenciá-lo.

- Na página Usuários, clique em Aplicativos > Clientes de aplicativos.

- Na aba Páginas de acesso, altere o Provedor de identidade para o diretório do pool de usuários Cognito .

- No console do pool de usuários do Cognito, encontre a seção Usuários e clique em Criar

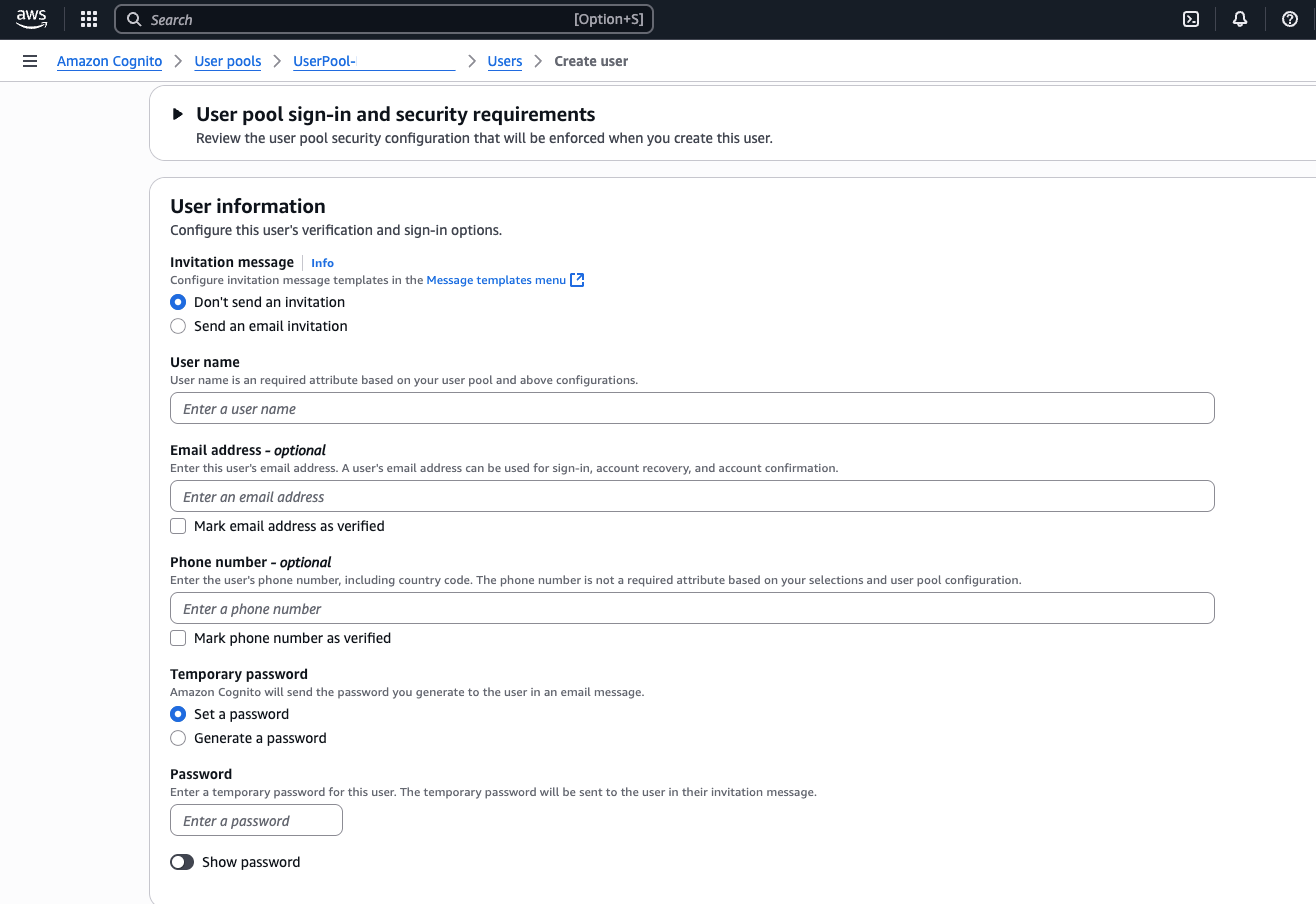

usuário (ou Adicionar usuário). Será solicitado que você insira os seguintes

detalhes para a nova conta de usuário:

- Nome de usuário: insira um nome de usuário. Para testar, você pode usar "testuser" ou seu próprio nome.

- Senha temporária: defina uma senha inicial para o usuário. O Cognito pode exigir que o usuário redefina a senha no primeiro acesso. Para testes internos, você pode criar uma senha simples e, opcionalmente, desativar o requisito de redefinição.

- Informações de contato: dependendo das configurações, talvez você precise fornecer um e-mail ou número de telefone válido para o usuário. Eles podem ser usados para recuperação de senha ou autorização multifator.

-

Status da conta: certifique-se de que Marcar telefone/e-mail como

verificado esteja selecionado se você os forneceu e não quiser que o Cognito

solicite uma etapa de verificação. Além disso, selecione senha temporária

para que o usuário a altere no primeiro login (para usuários de produção

).

- Clique em Criar usuário. O novo usuário será exibido na lista de usuários

do pool.

Esse usuário representa um agente (ou administrador) que pode entrar no aplicativo da Central de contatos.

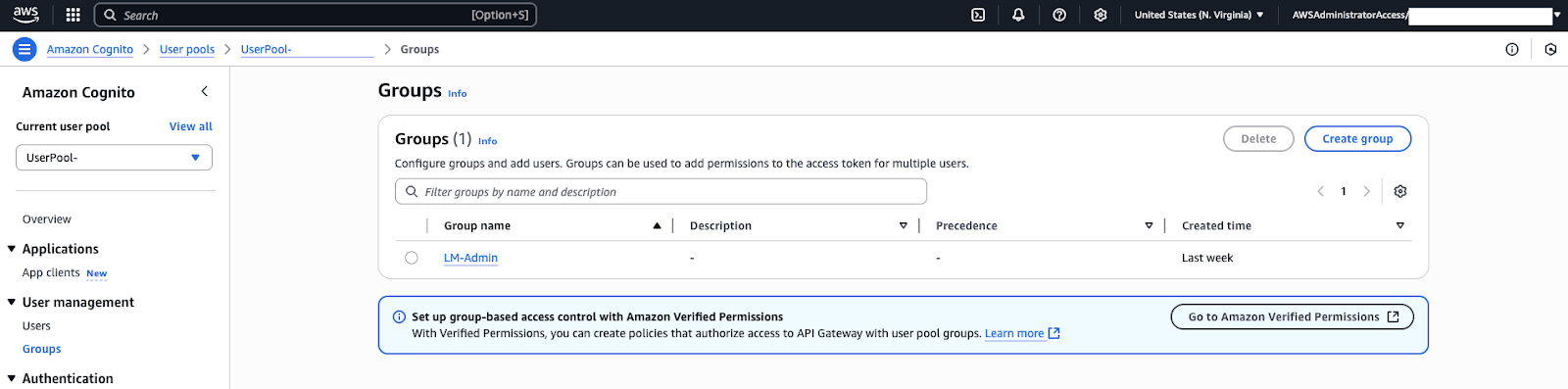

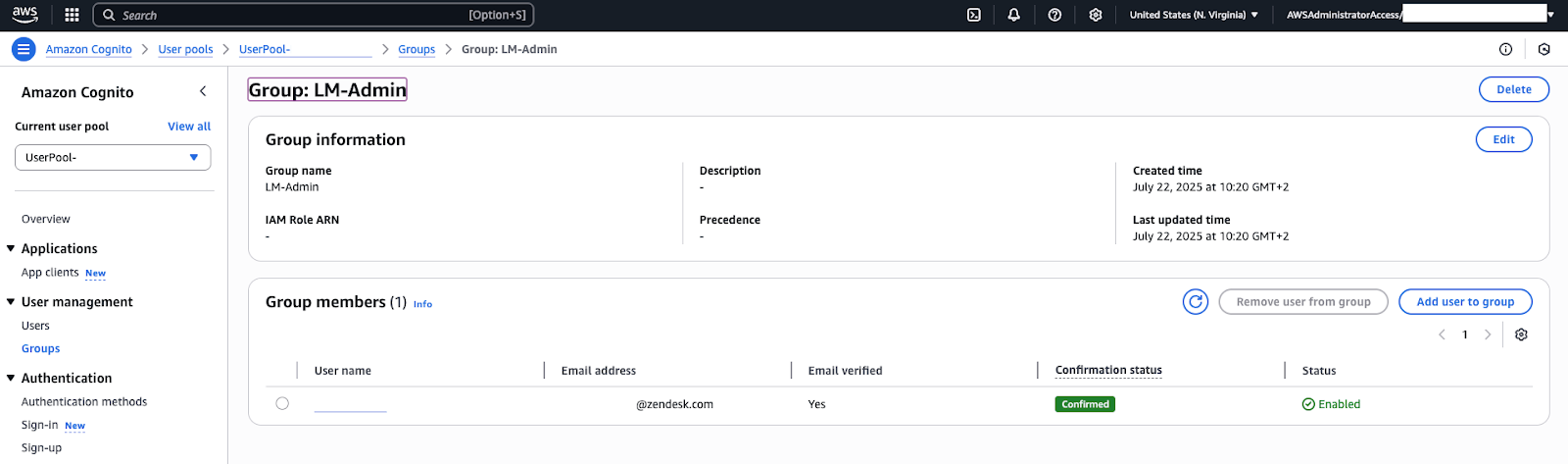

Por padrão, os usuários recém-criados são usuários regulares. Se um usuário tem privilégios de administrador na Central de contatos (o que significa que ele pode definir as configurações da Central de contatos, visualizar painéis e similares), ele deve ser adicionado ao grupo do pool de usuários LMAdmin criado com a pilha CloudFormation.

- No pool de usuários do Cognito, acesse a página Grupos. Você verá um grupo chamado

LMAdmin. Clique no grupo e adicione seu novo usuário ao grupo.Nota: Se você usa o SSO, os usuários só podem ser adicionados ao grupo LMAdmin após terem entrado com êxito na Central de contatos pelo menos uma vez.

Configuração de SSO com outros serviços

Os recursos a seguir fornecem informações adicionais sobre a configuração de SSO com vários serviços: